4 метода обхода верификации SSL-сертификатов в Android

Прошли те времена, когда мобильные приложения мужественно игнорировали все ошибки, связанные с SSL, и позволяли перехватывать и модифицировать трафик.

Автор: Cody Wass

Прошли те времена, когда мобильные приложения мужественно игнорировали все ошибки, связанные с SSL, и позволяли перехватывать и модифицировать трафик. Современные приложения, как минимум, проверяют цепочки сертификатов на валидность и принадлежность к достоверному центру сертификации. Мы, пентестеры, ставим перед собой задачу «убедить» приложение, что сертификат надежный с целью выполнения атаки типа «человек посередине» и последующего изменения трафика. В этой статье будут рассмотрены следующие техники обхода проверок SSL-сертификатов в Android:

Зачем нужна MITM-атака на SSL

Чтобы просматривать и изменять вызовы веб-службы, используемой мобильным приложением, нам понадобится промежуточный прокси сервер для перехвата, созданный при помощи утилит навроде BurpSuite или ZAP. При перехвате SSL-трафика SSL-соединение прерывается на стороне прокси-сервера. Сертификат, отсылаемый прокси-сервером, анализируется мобильным приложением, как если бы прокси был оконечной точкой веб-службы. По умолчанию самоподписанный сертификат, генерируемые утилитами наподобие Burp, не будет принадлежать проверенной достоверной цепочке. Если сертификат нельзя проверить на достоверность, большинство мобильных будут обрывать соединение вместо того, чтобы подключаться и работать в потенциально незащищенном канале. Техники, представленные ниже, предназначены для одной цели – убедить мобильное приложение, что сертификат, отправляемый прокси-сервером, является достоверным.

Техника 1 – Добавление сертификата в хранилище пользовательских сертификатов

Самый простой способ избежать SSL-ошибок – обзавестись валидным и надежным сертификатом. Эта задача решается относительно просто, если вы сможете установить достоверный сертификат на устройство. Если операционная система доверяет вашему центру сертификации, то будет доверять и сертификату, подписанному центром сертификации.

В Android есть два встроенных хранилища сертификатов, которые отслеживают, каким центрам сертификации доверяет операционная система: системное хранилище (хранит предустановленные сертификаты) и пользовательское хранилище (хранит сертификаты, добавленные пользователями).

Выдержка с сайта developer.android.com:

По умолчанию безопасные соединения (использующие протоколы TLS, HTTPS и им подобные) во всех приложениях доверяют предустановленным системным сертификатам. В Android 6.0 (API level 23) и более ранних версиях по умолчанию также считаются достоверными сертификаты, добавленные пользователями. Приложение может настраивать свои собственные соединения на уровне приложения (base-config) и на уровне домена (domain-config).

Сей факт означает, что, если мы имеем дело с приложением, которое работает в Android 6.0 и более ранних версиях, то можно просто добавить сертификат в пользовательское хранилище. Когда приложение пытается проверить достоверность цепочки для нашего сертификата, то обнаружит, что наш центр сертификации связан с достоверным хранилищем и, следовательно, будет доверять нашему сертификату. В более новых версиях приложение не будет доверять хранилищу пользовательских сертификатов. Чтобы решить эту проблему, нужно прописать такой уровень API и версию Android, чтобы приложение стало доверять пользовательским центрам сертификации. Мы будем редактировать атрибут «platformBuildVersionCode» элемента «manifest» в файле AndroidManifest.xml.

В коде выше в строке «platformBuildVersionCode=25» нужно поменять значение 25 на 23, а в строке platformBuildVersionName=»7.1.1″ значение 7.1.1 на 6.0.

После переупаковки приложения с обновленным файлом AndroidManifest.xml, доверие пользовательским центрам сертификации будет восстановлено.

Если требуется запуск на конкретной версии платформы, мы можем определить тэг trust-anchors в файле «/res/xml/network_security_config.xml». Например, следующий файл (https://developer.android.com/training/articles/security-config.html) определяет новый достоверный сертификат, который должен храниться по адресу /res/raw/my_ca.

Если в приложении будет проходить проверку только указанный сертификат, условия для успешного выполнения этой техники выполняются.

Техника 2 – Перезапись упакованного сертификата

Если после установки сертификата в пользовательское хранилище, изменении в настройках версии Android и успешном прохождении проверок при просмотре других ресурсов, защищенных протоколом SSL, все равно возникают ошибки, значит, разработчики внедрили дополнительные условия, которым должны удовлетворять достоверные центры сертификации. Если не забыли, в предыдущей технике внутри тэга trust-anchors добавлялся новый путь к сертификату. Подобный трюк может использоваться разработчиками для защиты приложений от перехвата SSL.

Если в приложении используется индивидуальная цепочка сертификатов, может сработать метод, связанный с перезаписью сертификата. Поскольку в некоторых случаях разработчики могут предусмотреть дополнительные методы для проверки достоверной цепочки, эта техника не гарантирует стопроцентного результата.

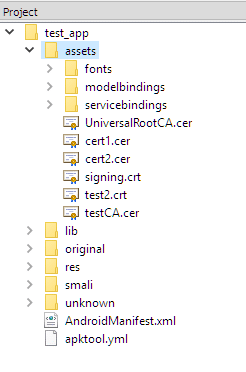

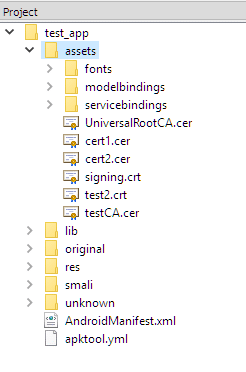

Рисунок 1: Перечень сертификатов, используемых приложением

Если открыть пакет приложения при помощи, например, APK Studio, то можно сразу увидеть перечень привязанных сертификатов. На картинке выше сертификаты находятся в папке «assets». Замена явно бросающегося в глаза сертификата UniversalRootCA позволит нам подсунуть приложению наш сертификат.

Техника 3 – Подключение к функциям через фреймворк Frida

Если установки собственного сертификата недостаточно для успешного перехвата SSL-трафика, скорее всего, в приложении используются техники навроде SSL pinning или дополнительная SSL-валидация. В этом случае нужно блокировать проверки через непосредственное подключение к соответствующим функциям. Ранее эта техника была доступна для реализации только на устройствах с правами суперпользователя. Однако на данный момент при помощи библиотеки Frida Gadget можно работать с приложением и получить доступ к полному функционалу фреймворка Frida без прав суперпользователя.

После завершения в нашей рабочей директории должен появиться файл «test_app.objection.apk». По умолчанию утилита objection добавляет постфикс «.objection» к имени пакета. Далее мы можем установить этот пакет так же, как и любой другой APK, при помощи команды adb install test_app.objection.apk. После того как измененный пакет установлен на целевом устройстве, во время запуска приложение должно встать на паузу на начальном экране. В этот момент мы можем подключиться к серверу Frida, который отслеживает наше устройство:

[Motorola Moto G (5) Plus::gadget]-> Java.available

true

Alternatively, Objection supports interaction with the listening Frida server by using the ‘explore’ command:

Runtime Mobile Exploration

by: @leonjza from @sensepost

[tab] for command suggestions

com.test.app on (motorola: 7.0) [usb] # android hooking search classes TrustManager

android.security.net.config.RootTrustManager

android.app.trust.ITrustManager$Stub$Proxy

android.app.trust.ITrustManager

android.security.net.config.NetworkSecurityTrustManager

android.security.net.config.RootTrustManagerFactorySpi

android.app.trust.TrustManager

android.app.trust.ITrustManager$Stub

com.android.org.conscrypt.TrustManagerImpl

com.android.org.conscrypt.TrustManagerImpl$ExtendedKeyUsagePKIXCertPathChecker

com.android.org.conscrypt.TrustManagerImpl$TrustAnchorComparator

com.android.org.conscrypt.TrustManagerFactoryImpl

javax.net.ssl.TrustManagerFactory$1

javax.net.ssl.TrustManager

javax.net.ssl.TrustManagerFactory

javax.net.ssl.X509TrustManager

javax.net.ssl.TrustManagerFactorySpi

javax.net.ssl.X509ExtendedTrustManager

[Ljavax.net.ssl.TrustManager;

Теперь вы можете воспользоваться функцией для обхода технологии SSL pinning:

Техника 4 – Реверс-инжиниринг кода верификации сертификата

Возможен такой случай, когда разработчик использует собственные SSL-библиотеки вместо системных для верификации сертификата. В этой ситуации нам нужно распаковать пакет, сконвертировать smali-код в Java-код и найти функции, отвечающие за проверку сертификата.

Если использовать «dex2jar», синтаксис будет следующим:

После того как вы нашли функции, отвечающие за проверку сертификата, можно либо полностью пропатчить код, либо подцепиться к нужной функции при помощи Frida. Чтобы сэкономить время и не пересобирать полностью приложение, эффективнее подцепиться к функциям, отвечающим за проверку сертификата. Шаги, описанные в предыдущей технике, позволят подключиться к приложению, и далее вы можете либо подцепиться к функции при помощи утилит фреймворка Frida, либо при помощи приложения Objection.

Заключение

Техники, описанные в этой статье, позволяют перехватывать SSL-трафик и обходить некоторые наиболее распространенные защиты, используемые разработчиками. Кроме того, я кратко рассказал об утилите Objection и фреймворке Frida. Обход технологии SSL pinning и других защит лишь небольшая часть возможностей, которые позволяют реализовать эти инструменты.

Надеюсь, мне удалось на доступном языке рассказать о техниках, которые могут быть пригодны для оценки безопасности мобильных Android-приложений и демонстрируют важность наличия нескольких способов проведения подобного рода исследований.

Apk файл не содержит сертификатов что делать

Новая версия 1.1

Changelog:

Fix..fix.fix.

Это приложения у которых графика качается именно под девайс. Если я не прав, то исправьте меня.

Для чего это нужно, если говорить простым языком это своего рода «LiteMod» только сделанный самим автором приложения. В основном авторы создают APK с поддержкой всех конфигурации устройств одновременно, это приводит к росту веса приложения. Поэтому Google стал рекомендовать авторам делить APK на части если его вес больше 50 мб.

1- основной APK (это обычный APK но без графики под различные конфигурации, так же отсутствуют библиотеки под различные архитектуры процессоров)

2- APK с библиотеками под вашу архитектуру процессора (arm64-v8a или armeabi- v7a или x86 и т.д.)

3- APK с графическими файлами под ваш размер экрана (xhdpi или xxhdpi или xxxhdpi и т.д.)

SAI 1.3

Изменения:

Исправление ошибок.

Тёмная тема.

Улучшение в UI.

Скачать :

SAI 1.4

Изменения:

— Небольшой фикс скорости установки.

Скачать :

4 метода обхода верификации SSL-сертификатов в Android

Прошли те времена, когда мобильные приложения мужественно игнорировали все ошибки, связанные с SSL, и позволяли перехватывать и модифицировать трафик.

Автор: Cody Wass

Прошли те времена, когда мобильные приложения мужественно игнорировали все ошибки, связанные с SSL, и позволяли перехватывать и модифицировать трафик. Современные приложения, как минимум, проверяют цепочки сертификатов на валидность и принадлежность к достоверному центру сертификации. Мы, пентестеры, ставим перед собой задачу «убедить» приложение, что сертификат надежный с целью выполнения атаки типа «человек посередине» и последующего изменения трафика. В этой статье будут рассмотрены следующие техники обхода проверок SSL-сертификатов в Android:

Зачем нужна MITM-атака на SSL

Чтобы просматривать и изменять вызовы веб-службы, используемой мобильным приложением, нам понадобится промежуточный прокси сервер для перехвата, созданный при помощи утилит навроде BurpSuite или ZAP. При перехвате SSL-трафика SSL-соединение прерывается на стороне прокси-сервера. Сертификат, отсылаемый прокси-сервером, анализируется мобильным приложением, как если бы прокси был оконечной точкой веб-службы. По умолчанию самоподписанный сертификат, генерируемые утилитами наподобие Burp, не будет принадлежать проверенной достоверной цепочке. Если сертификат нельзя проверить на достоверность, большинство мобильных будут обрывать соединение вместо того, чтобы подключаться и работать в потенциально незащищенном канале. Техники, представленные ниже, предназначены для одной цели – убедить мобильное приложение, что сертификат, отправляемый прокси-сервером, является достоверным.

Техника 1 – Добавление сертификата в хранилище пользовательских сертификатов

Самый простой способ избежать SSL-ошибок – обзавестись валидным и надежным сертификатом. Эта задача решается относительно просто, если вы сможете установить достоверный сертификат на устройство. Если операционная система доверяет вашему центру сертификации, то будет доверять и сертификату, подписанному центром сертификации.

В Android есть два встроенных хранилища сертификатов, которые отслеживают, каким центрам сертификации доверяет операционная система: системное хранилище (хранит предустановленные сертификаты) и пользовательское хранилище (хранит сертификаты, добавленные пользователями).

Выдержка с сайта developer.android.com:

По умолчанию безопасные соединения (использующие протоколы TLS, HTTPS и им подобные) во всех приложениях доверяют предустановленным системным сертификатам. В Android 6.0 (API level 23) и более ранних версиях по умолчанию также считаются достоверными сертификаты, добавленные пользователями. Приложение может настраивать свои собственные соединения на уровне приложения (base-config) и на уровне домена (domain-config).

Сей факт означает, что, если мы имеем дело с приложением, которое работает в Android 6.0 и более ранних версиях, то можно просто добавить сертификат в пользовательское хранилище. Когда приложение пытается проверить достоверность цепочки для нашего сертификата, то обнаружит, что наш центр сертификации связан с достоверным хранилищем и, следовательно, будет доверять нашему сертификату. В более новых версиях приложение не будет доверять хранилищу пользовательских сертификатов. Чтобы решить эту проблему, нужно прописать такой уровень API и версию Android, чтобы приложение стало доверять пользовательским центрам сертификации. Мы будем редактировать атрибут «platformBuildVersionCode» элемента «manifest» в файле AndroidManifest.xml.

В коде выше в строке «platformBuildVersionCode=25» нужно поменять значение 25 на 23, а в строке platformBuildVersionName=»7.1.1″ значение 7.1.1 на 6.0.

После переупаковки приложения с обновленным файлом AndroidManifest.xml, доверие пользовательским центрам сертификации будет восстановлено.

Если требуется запуск на конкретной версии платформы, мы можем определить тэг trust-anchors в файле «/res/xml/network_security_config.xml». Например, следующий файл (https://developer.android.com/training/articles/security-config.html) определяет новый достоверный сертификат, который должен храниться по адресу /res/raw/my_ca.

Если в приложении будет проходить проверку только указанный сертификат, условия для успешного выполнения этой техники выполняются.

Техника 2 – Перезапись упакованного сертификата

Если после установки сертификата в пользовательское хранилище, изменении в настройках версии Android и успешном прохождении проверок при просмотре других ресурсов, защищенных протоколом SSL, все равно возникают ошибки, значит, разработчики внедрили дополнительные условия, которым должны удовлетворять достоверные центры сертификации. Если не забыли, в предыдущей технике внутри тэга trust-anchors добавлялся новый путь к сертификату. Подобный трюк может использоваться разработчиками для защиты приложений от перехвата SSL.

Если в приложении используется индивидуальная цепочка сертификатов, может сработать метод, связанный с перезаписью сертификата. Поскольку в некоторых случаях разработчики могут предусмотреть дополнительные методы для проверки достоверной цепочки, эта техника не гарантирует стопроцентного результата.

Рисунок 1: Перечень сертификатов, используемых приложением

Если открыть пакет приложения при помощи, например, APK Studio, то можно сразу увидеть перечень привязанных сертификатов. На картинке выше сертификаты находятся в папке «assets». Замена явно бросающегося в глаза сертификата UniversalRootCA позволит нам подсунуть приложению наш сертификат.

Техника 3 – Подключение к функциям через фреймворк Frida

Если установки собственного сертификата недостаточно для успешного перехвата SSL-трафика, скорее всего, в приложении используются техники навроде SSL pinning или дополнительная SSL-валидация. В этом случае нужно блокировать проверки через непосредственное подключение к соответствующим функциям. Ранее эта техника была доступна для реализации только на устройствах с правами суперпользователя. Однако на данный момент при помощи библиотеки Frida Gadget можно работать с приложением и получить доступ к полному функционалу фреймворка Frida без прав суперпользователя.

После завершения в нашей рабочей директории должен появиться файл «test_app.objection.apk». По умолчанию утилита objection добавляет постфикс «.objection» к имени пакета. Далее мы можем установить этот пакет так же, как и любой другой APK, при помощи команды adb install test_app.objection.apk. После того как измененный пакет установлен на целевом устройстве, во время запуска приложение должно встать на паузу на начальном экране. В этот момент мы можем подключиться к серверу Frida, который отслеживает наше устройство:

[Motorola Moto G (5) Plus::gadget]-> Java.available

true

Alternatively, Objection supports interaction with the listening Frida server by using the ‘explore’ command:

Runtime Mobile Exploration

by: @leonjza from @sensepost

[tab] for command suggestions

com.test.app on (motorola: 7.0) [usb] # android hooking search classes TrustManager

android.security.net.config.RootTrustManager

android.app.trust.ITrustManager$Stub$Proxy

android.app.trust.ITrustManager

android.security.net.config.NetworkSecurityTrustManager

android.security.net.config.RootTrustManagerFactorySpi

android.app.trust.TrustManager

android.app.trust.ITrustManager$Stub

com.android.org.conscrypt.TrustManagerImpl

com.android.org.conscrypt.TrustManagerImpl$ExtendedKeyUsagePKIXCertPathChecker

com.android.org.conscrypt.TrustManagerImpl$TrustAnchorComparator

com.android.org.conscrypt.TrustManagerFactoryImpl

javax.net.ssl.TrustManagerFactory$1

javax.net.ssl.TrustManager

javax.net.ssl.TrustManagerFactory

javax.net.ssl.X509TrustManager

javax.net.ssl.TrustManagerFactorySpi

javax.net.ssl.X509ExtendedTrustManager

[Ljavax.net.ssl.TrustManager;

Теперь вы можете воспользоваться функцией для обхода технологии SSL pinning:

Техника 4 – Реверс-инжиниринг кода верификации сертификата

Возможен такой случай, когда разработчик использует собственные SSL-библиотеки вместо системных для верификации сертификата. В этой ситуации нам нужно распаковать пакет, сконвертировать smali-код в Java-код и найти функции, отвечающие за проверку сертификата.

Если использовать «dex2jar», синтаксис будет следующим:

После того как вы нашли функции, отвечающие за проверку сертификата, можно либо полностью пропатчить код, либо подцепиться к нужной функции при помощи Frida. Чтобы сэкономить время и не пересобирать полностью приложение, эффективнее подцепиться к функциям, отвечающим за проверку сертификата. Шаги, описанные в предыдущей технике, позволят подключиться к приложению, и далее вы можете либо подцепиться к функции при помощи утилит фреймворка Frida, либо при помощи приложения Objection.

Заключение

Техники, описанные в этой статье, позволяют перехватывать SSL-трафик и обходить некоторые наиболее распространенные защиты, используемые разработчиками. Кроме того, я кратко рассказал об утилите Objection и фреймворке Frida. Обход технологии SSL pinning и других защит лишь небольшая часть возможностей, которые позволяют реализовать эти инструменты.

Надеюсь, мне удалось на доступном языке рассказать о техниках, которые могут быть пригодны для оценки безопасности мобильных Android-приложений и демонстрируют важность наличия нескольких способов проведения подобного рода исследований.

Apk не удалось выполнить установку

В операционной системе Andro >

Одной из распространенных ошибок на Андроиде по сей день, остается ошибка при установке приложений, когда вместо инсталляции у вас на экране появляется сообщение «Синтаксическая ошибка». Что это такое? Почему возникает? Как исправить? Непонятно! А вот здесь то мы вам и раскроем все секреты!

Навигация на странице:

Причины появления

В основном эта проблема появляется с программами, которые устанавливаются не через официальный сервис Google Play, а из сторонних источников и загружаются как отдельные apk файлы. В сервисе же система автоматически проверяет каждый скачиваемый на устройство файл, и заранее может предупредить пользователя, что для его телефона приложение не подходит. В этом случае вообще не будет доступна загрузка программы или игры на смартфон.

Вот основные причины возникновения ошибки при синтаксическом анализе пакета:

Во всех случаях проблему можно решить разными способами, о которых и пойдет речь дальше.

Сначала нужно определить, в чем же проблема, и почему не устанавливается тот или иной apk файл. Для этого поэтапно проводим все действия, начиная с самых простых.

Разрешаем установку из неизвестных источников

По умолчанию в операционной системе Андроид установка из неизвестных источников запрещена, чтобы пользователь не смог навредить своему смартфону. Дело в том, что сторонние приложения и игры могут содержать вирусы, трояны и прочие зловредные коды.

Вам нужно разрешить установку таких приложений.

- Для этого заходим в «Настройки» аппарата и выбираем пункт «Параметры безопасности».

Здесь находим вкладку «Неизвестные источники» и ставим галочку, чтобы активировать данный пункт!

Внимание! Действия, описанные выше, могут навредить вашему устройству. Рекомендуем загружать apk только с проверенных сайтов и обязательно каждый файл проверять через антивирус на компьютере, например, Касперского.

Еще лучше загружать apk на сайт «Вирустотал». Он позволяет осуществлять проверки сразу по 50 популярным антивирусам.

И так, теперь проверяем, исчезла ли синтаксическая ошибка или нет. Нет? Тогда идем дальше!

Перезагрузка файла и проверка целостности

Попробуйте загрузить файл из других источников или используйте другой загрузчик для скачивания данных из интернета. Так как apk-приложения — это, по сути, разновидность архива, иногда они не догружаются до конца, в связи с чем и возникают проблемы.

Если после загрузки приложений из других источников возникает та же проблема, переходим к следующему пункту.

Проверка версии приложения

У каждого apk-файла, как и у приложений в Google Play, имеется своя минимальная версия операционной системы, при наличии которой и будет осуществляться инсталляция. Если версия Андроида ниже, чем рекомендуемая версия устанавливаемого apk, то вполне понятно, почему возникает синтаксическая ошибка.

Для решения этой проблемы есть 3 способа:

Думаю, что в первых двух вариантах все понятно. Мы же специально рассмотрим и третий вариант с использованием отдельной программы, которая позволит нам изменить требуемую версию операционной системы и корректно установить apk файл. Это в основном подходит тем пользователям, у кого установлена старая версия ОС.

Редактирование файла программой APK Editor

Для работы требуется программа APK Editor. Она есть в двух версиях. Нужна Pro версия, так как именно в ней активирована функция редактирования нужных нам параметров. Стоимость на данный момент составляет 159 рублей. Это небольшая цена за такой прекрасный пакет инструментов.

APK Editor Pro — это универсальный и мощный редактор apk-файлов. Позволяет не только менять минимальные версии для приложений, но еще:

Для простых операций не требуется особых навыков, а вот для сложной модификации приложения уже нужны профессиональные навыки работы с подобными инструментами и знание архитектуры приложений под нашу ОС.

Ниже мы предоставили таблицу, чтобы вы могли понять, на какие именно значения нужно менять данные параметры.

| Версия операционной системы | Код (API) | Код версии (название ОС) |

|---|---|---|

| Android 5.1 | 22 | LOLLIPOP_MR1 |

| Android 5.0 | 21 | LOLLIPOP |

| Android 4.4W | 20 | KITKAT_WATCH |

| Android 4.4 | 19 | KITKAT |

| Android 4.3 | 18 | JELLY_BEAN_MR2 |

| Android 4.2, 4.2.2 | 17 | JELLY_BEAN_MR1 |

| Android 4.1, 4.1.1 | 16 | JELLY_BEAN |

| Android 4.0.3, 4.0.4 | 15 | ICE_CREAM_SANDWICH_MR1 |

| Android 4.0, 4.0.1, 4.0.2 | 14 | ICE_CREAM_SANDWICH |

| Android 3.2 | 13 | HONEYCOMB_MR2 |

| Android 3.1.x | 12 | HONEYCOMB_MR1 |

| Android 3.0.x | 11 | HONEYCOMB |

| Android 2.3.4 Android 2.3.3 | 10 | GINGERBREAD_MR1 |

| Android 2.3.2 Android 2.3.1 Android 2.3 | 9 | GINGERBREAD |

Как пользоваться этой таблицей? Например, на смартфоне установлена операционная система 4.2.2, а приложение, которое вы загружаете, требует минимальную версию Android — 5.0. Чтобы apk-файл успешно был установлен на смартфоне, в редакторе необходимо изменить параметры на 17 в обеих строчках. И так можно подстроить любое приложение под любую версию операционной системы. Но учтите, что стабильной работы на очень старых Андроидах никто не гарантирует!

Изменили значения? Отлично! Теперь нажимаете кнопку «Сохранить», после чего система обратно переадресует на экран с другими строчками и параметрами. Здесь в верхнем правом углу еще раз нужно кликнуть по вкладке «Сохранить» и дождаться, пока система заново пересоберет файл и сохранит его.

Процесс сборки файла напрямую зависит от объема информации, которая в нем хранится. Чем больше весит apk-файл, тем дольше будет программа компилировать приложение, поэтому ждите до конца и не думайте, что телефон завис!

В конце появится оповещение о том, что apk-файл сохранен, и рядом будет полный путь этого приложения. Можете попробовать установить его из этого же меню, так как будет вкладка «Установить» или можете проследовать через файловый менеджер к папке с сохранением и попробовать инсталлировать приложение оттуда. Если вы все сделали правильно, то установка будет успешной.

Внимание! Файл сохраняется как дубликат вашего apk, поэтому не путайте их! Старый файл так и будет выдавать синтаксическую ошибку, поэтому нужно осуществлять установку нового, созданного в программе APK Editor Pro.

Дополнительные способы решения проблемы

Есть еще несколько способов, предоставляющих возможность установить приложение или игру из apk, если все перечисленные методы не смогли решить проблему.

Внимание! Пункты меню в Android могут отличаться, и в некоторых версиях «Отладка по USB» может находиться в других каталогах или вкладках, вызываться другими действиями, но во всех версиях Андроида она присутствует!

То, о чем молчат другие источники

Еще один небольшой совет. Если все описанные способы не помогли, скорее всего, проблема в самом приложении, которое вы пытаетесь установить. Быть может, разработчик «собрал» файл с битыми файлами или ошибся в коде, из-за чего и возникают подобные проблемы.

Обязательно поищите в интернете, удалось ли кому-то из пользователей установить эту программу на свой смартфон или нет. Скорее всего, вас таких много!

Заключение

Мы перечислили основные способы устранения синтаксической ошибки на смартфоне под управлением Андроид, и в 99% случаев один из них точно поможет решить проблему. Но при этом советуем загружать приложения только из Google Play или на сайтах, у которых хорошая репутация (можно понять по отзывам пользователей).

Если же проблема так и не разрешилась, напишите в комментариях свою модель телефона, версию Android и название приложения, которое вы решили установить!

Проект, который я пытался запустить, настроен на уровень minSDK 7. Я использовал вышеприведенное сообщение об ошибке при запуске виртуального устройства Android 5554. (Другие устройства работают хорошо). Он работает так медленно, и слишком много времени, чтобы запустить домашний экран, даже не запускается. В конце он дает эту ошибку:

Я несколько раз перезапускал свой компьютер и Eclipse, а также чистые проекты. Я также пробовал это Почему Android-эмулятор настолько медленный? Как мы можем ускорить разработку эмулятора Android? Чтобы оно было исправлено. Вчера он работал очень хорошо. Теперь это так сладко.

Любое предложение или помощь? спасибо

Я сталкивался с этой проблемой много раз. Попробуйте выполнить каждый из этих шагов после каждого шага, запустив файл APK, если он не работает, перейдите к следующему шагу:

Выполните следующую команду:

Возможно, что нарисованы следующие сообщения DeviceMonitor] Попытки подключения: 1 DeviceMonitor] Попытки подключения: 2

Решение:

Причина проблемы: эмулятор Android не загрузил все его библиотеки, которые обрабатывают установку нового приложения, и из-за этого вы запускаете java.io.IOException: EOF

Это вызывало у меня проблему.

Вы можете попробовать следующее:

Это сработало для меня. Я попробовал это на эмуляторе в затмении. Это займет некоторое время, прежде чем приложение будет запущено. Для меня это заняло 33 секунды. Подождите, пока сообщение в консоли не сообщит «Успех!».

Когда он показывает красную запись – ошибка, не закрывайте эмулятор – оставьте его как есть и запустите приложение еще раз.

По моим сведениям, есть два пути решения проблемы.

Удалите эмулятор и создайте новый эмулятор помимо своего приложения.

Я думаю, что это работает … если нет, то, пожалуйста, проверьте свой logCat, который покажет вам фактическую ошибку и попытается ее решить ….

Надеюсь, это вам поможет ………

Я получал эту проблему из-за проблем с кодированием. Чтобы исправить это, вы можете (используя eclipse 3.6. STS)

.apk загружается отлично.

Попробуйте window-> show view-> devices-> view menu-> Сбросить adb и снова запустить приложение.

По-моему, вы должны удалить этот AVD и создать новый для API-7. Это будет нормально работать, если не сообщите мне, я пришлю вам еще несколько решений.

Он будет работать определенно …

Просто закройте эмулятор eclipse и avd и перезапустите его. Он отлично работает

Ни один из них не помог мне, вместо этого я подключил свой телефон через задние USB-концентраторы (раньше я использовал USB-концентраторы), и это помогло мне!

В моем случае я использовал эмулятор размера табуляции (7 «) для тестирования приложения. Но он дал мне« Не удалось установить xxxxx.apk на эмулятор устройства-5554! «И запуск отменен.

После этого он работал как шарм.

Adb очень сумасшедший, после нескольких попыток я узнал, что у меня было много устройств (эмуляторов и устройств), поэтому я удалил все устройства и снова вернулся к работе

И затем эмулятор Android автоматически запускается

Это сработает … измените время, если оно не работает. Увеличьте размер кучи и попытайтесь управлять минимальным уровнем Api.

Когда это случилось со мной, я решил это, закрыв эмулятор и снова запустив проект.

С чего начать?

1. Установка приложений с помощью файлового менеджера

Запустите файловый менеджер, найдите apk файл, тапните по нему и установите приложение с помощью стандартного установщика Android.

2. Установка приложений с помощью менеджера приложений

Кроме того, для упрощения процедуры установки приложений для Android существуют специальные программы — менеджеры приложений. Одна из таких программ — SlideME Mobentoo App Installer [4.63 Мб].

Этот популярный менеджер приложений для Android самостоятельно просканирует SD карту вашего смартфона на предмет наличия apk файлов и поможет вам быстро, в один клик, установить требуемое приложение. Не правда ли удобно?

3. Установка приложений с помощью компьютера и USB

Однако самый удобный способ установки приложений для Android с помощью подключения смартфона к компьютеру по USB кабелю. Для этого, вам потребуется программа InstallAPK [0.8 МБ] и драйверы USB [3.13 Мб]. Установите ее на компьютер, не забудьте про драйверы, подключите Ваш смартфон по USB кабелю и дважды щелкните по apk файлу.

InstallAPK самостоятельно идентифицирует apk файл и запустит установку приложения на вашем Android телефоне. Вам нужно будет только согласиться с установкой приложения и нажать кнопку «Установить».

4. Другие способы установки приложений для Android

В случае, если вы не хотите устанавливать никаких дополнительных программ, то установить приложение из apk файлов можно старым, дедовским способом. Запустите стандартный браузер Android и введите в адресной строке браузера следующую ссылку и установка запустится автоматически:

Данный способ не очень удобен, и подходит для тех, кто устанавливает программы для Android довольно редко.

Заключение

В данной статье мы постарались описать все известные нам способы установки приложения для Android из apk файлов. В случае, если вы знаете другие способы установки программ — напишите нам о них в комментариях и мы обязательно включим данные способы в эту статью. Оставайтесь с нами.