Квест по настройке альтернативного порта ADFS 2.0

Когда я начал настраивать ADFS, то в голове мелькнула мысль: «когда всё заработает, напишу статью на Хабре, глядишь инвайт перепадёт». Но после нескольких дней возни я зашёл в тупик, решить задачу не удалось, и я решил написать эту статью в надежде, что кто то более опытный всё-таки решил эту проблему, или решение найдется в процессе обсуждения. Но это было вчера, во сне я обдумал проблему, и теперь статья про то, как я одолел ADFS.

Скажу сразу, что ничего гениального тут нет (в процессе решения я понял, что во многих вопросах я «плаваю»), но тем не менее, этого решения я не нашел в гугле. Всё началось с того, что наша компания решила внедрить Lync Online. Не буду описывать процесс внедрения, тут уже есть описание. Внедрение прошло успешно, но было несколько проблем.

Первая проблема

Проблема была связана с сертификатом на ADFS-сервере — он был выдан нашим внутренним CA. Для компьютеров в домене это не доставляло проблем, так как сертификат нашего CA через групповые политики установлен в доверенные корневые центры сертификации. Для компьютеров, не введенных в домен, проблема решалась ручным добавлением, что уже было не очень удобно. Также для этих компьютеров пришлось донастроить CA, добавив HTTP CDP в сертификат для ADFS. Но проблема встала во весь рост с мобильными устройствами, так как добавление сертификата в доверенные корневые центры сертификации не тривиально для них.

Было решено поставить имеющийся сертификат от Go Daddy на имя *.contoso.ru, только смущало, что мой домен для доверия был corp.contoso.ru, и имя ADFS-сервера было fs.corp.contoso.ru, и данный сертификат оказывался невалидным. Но оказалось, что замена сертификата и имени сервера не проблема, после чего сервер успешно стал зваться fs.contoso.ru, и проблемы с сертификатом были устранены.

Вторая проблема

Собственно она и послужила причиной написания этой статьи. Для того, чтобы ADFS работал и за пределами корпоративной сети, решили внедрять ADFS Proxy. Для его работы надо пробросить 443 порт в корпоративную сеть на ADFS Proxy-сервер. Но 443 порты оказались в дефиците, они заняты кучей сервисов.

И тут я вспомнил, что в процессе внедрения где то видел статью, в которой описывалась настройка ADFS на альтернативный порт. Нашел, стал настраивать — не работает. Поигрался с перезагрузками служб, серверов, пулов, IIS — не работает, затыкается на шаге 3, AD FS 2.0 Proxy Configuration Wizard не может соединиться с ADFS-сервером и установить доверие. Еще нашел такую статью, но там немного не те альтернативные порты, там меняются порты между ADFS и ADFSProxy, а не порты работы службы.

Битва

Тогда я решил обойти проблему с помощью http proxy, эта опция доступна на шаге 3. Установил Application Request Routing в IIS, настроил правила роутинга запросов (типа «все запросы на порт 1555 перенаправляются на fs.contoso.ru:444), проверяю через браузеры — ура, всё работает! Запускаю wizard, указываю адрес прокси, порт 1555, запускаю тест — и снова ошибка. Смотрю запросы — wizard отправляет запрос „connect fs.contoso.ru:443“. Понятно, ARR не поддерживает connect tunneling, надо искать прокси, который поддерживает.

Установил на ADFS-сервер Fiddler, в настройках разрешил удаленные подключения, включил захват HTTPS CONNECTS, decrypt, в правила добавил следующие строчки в раздел OnBeforeRequest:

if (oSession.url.toLowerCase() == «fs.contoso.ru:443») oSession.url = «fs.contoso.ru:444» — меняем request url(тот самый „connect fs.contoso.ru:443“)

if (oSession.host.toLowerCase() == «fs.contoso.ru») oSession.host = «fs.contoso.ru:444» — перенаправляем запросы внутри тоннеля на нужный порт

oSession.utilReplaceInRequest(«https://fs.contoso.ru/»,»https://fs.contoso.ru:444/») — в теле запроса меняем ссылки на нужные.

В такой комбинации тест проходит, wizard завершается удачно, веб-ссылки ADFS снаружи работают, на портал portal.microsoftonline.com пускает, т.е. наш ADFS Proxy заработал!

Проброс портов и настройка роутера для внешнего доступа

Содержание

Содержание

Домашний роутер обычно не дает возможности добраться из внешнего Интернета до компьютеров во внутренней сети. Это правильно — хакерские атаки рассчитаны на известные уязвимости компьютера, так что роутер является дополнительным препятствием. Однако бывают случаи, когда доступ к роутеру и его локальным ресурсам из «внешнего мира» становится необходим. О том, в каких случаях бывает нужен доступ извне, и как его безопасно настроить — эта статья.

Зачем открывать доступ извне?

Доступ «снаружи» нужен не только в экзотических случаях вроде открытия игрового сервера или запуска сайта на домашнем компьютере. Гораздо чаще приходится «открывать порт» для многопользовательской игры, а это — как раз предоставление внешнему пользователю (серверу игры) доступа к внутренней сети (порт компьютера). Если необходимо удаленно подключиться и настроить компьютер или роутер, скачать файл-другой из домашней сети, находясь в командировке, или посмотреть видео с подключенных к домашней сети IP-камер — нужно настроить доступ.

Цвета и формы IP-адресов

Прежде чем разбираться, как открыть доступ к своим ресурсам, следует понять, как вообще происходит соединение в сети Интернет. В качестве простой аналогии можно сравнить IP-адрес с почтовым адресом. Вы можете послать письмо на определенный адрес, задать в нем какой-то вопрос и вам придет ответ на обратный адрес. Так работает браузер, так вы посещаете те или иные сайты.

Но люди общаются словами, а компьютеры привыкли к цифрам. Поэтому любой запрос к сайту сначала обрабатывается DNS-сервером, который выдает настоящий IP-адрес.

Допустим теперь, что кто-то хочет написать письмо вам. Причем не в ответ, а самостоятельно. Не проблема, если у вас статический белый адрес — при подключении сегодня, завтра, через месяц и год он не поменяется. Кто угодно, откуда угодно, зная этот адрес, может написать вам письмо и получите его именно вы. Это как почтовый адрес родового поместья или фамильного дома, откуда вы не уедете. Получить такой адрес у провайдера можно только за отдельную и регулярную плату. Но и с удаленным доступом проблем меньше — достаточно запомнить выданный IP.

Обычно провайдер выдает белый динамический адрес — какой-нибудь из незанятых. Это похоже на ежедневный заезд в гостиницу, когда номер вам выдается случайно. Здесь с письмом будут проблемы: получить его можете вы или другой постоялец — гарантий нет. В таком случае выручит DDNS — динамический DNS.

Самый печальный, но весьма распространенный в последнее время вариант — серый динамический адрес: вы живете в общежитии и делите один-единственный почтовый адрес с еще сотней (а то и тысячей) жильцов. Сами вы письма писать еще можете, и до адресата они дойдут. А вот письмо, написанное на ваш почтовый адрес, попадет коменданту общежития (провайдеру), и, скорее всего, не пойдет дальше мусорной корзины.

Сам по себе «серый» адрес проблемой не является — в конце концов, у всех подключенных к вашему роутеру устройств адрес именно что «серый» — и это не мешает им пользоваться Интернетом. Проблема в том, что когда вам нужно чуть больше, чем просто доступ к Интернету, то настройки своего роутера вы поменять можете, а вот настройки роутера провайдера — нет. В случае с серым динамическим адресом спасет только VPN.

Кто я, где я, какого я цвета?

С терминологией разобрались, осталось понять, какой именно адрес у вас. У большинства провайдеров фиксированный адрес стоит денег, так что если у вас не подключена услуга «статический IP-адрес», то он наверняка динамический. А вот белый он или серый гусь — это нужно проверить. Для начала надо узнать внешний IP-адрес роутера в его веб-интерфейсе и сравнить с тем адресом, под которым вас «видят» в Интернете.

В админ-панели роутера свой IP можно найти на вкладках «Информация о системе», «Статистика», «Карта сети», «Состояние» и т. п. Где-то там нужно искать WAN IP.

Если адрес начинается с «10.», или с «192.168.», то он определенно «серый» — большинство способов открытия доступа работать не будет и остается только VPN.

Если же адрес выглядит по-другому, надо посмотреть на него «снаружи» с помощью одного из сервисов, показывающих ваш IP-адрес, например, http://myip.ru/.

Если адрес, показанный на сайте, совпадает с тем, что вы увидели в веб-интерфейсе, то у вас честный «белый» адрес и доступ из «большого мира» не вызовет особых затруднений — остается только настроить «пробросы» на роутере и подключить DDNS.

Что такое порты и зачем их бросать?

Порт — это пронумерованное виртуальное «устройство», предназначенное для передачи данных по сети. Каждая сетевая программа использует для установления связи отдельный порт или группу портов. К примеру, браузеры используют TCP-порт 80 для незашифрованного трафика (http) и 443 для зашифрованного (https).

Проброс порта — это специальное правило в роутере, которое разрешает все обращения извне к определенному порту и передает эти обращения на конкретное устройство во внутренней сети.

Необходимость «проброса» портов обычно возникает при желании сыграть по сети в какую-нибудь игру с компьютера, подключенного к роутеру. Впрочем, это не единственная причина — «проброс» потребуется при любой необходимости получить «извне» доступ к какому-нибудь конкретному устройству в вашей локальной сети.

Разрешать к компьютеру вообще все подключения, то есть пробрасывать на него весь диапазон портов — плохая идея, это небезопасно. Поэтому роутеры просто игнорируют обращения к любым портам «извне». А «пробросы» — специальные исключения, маршруты трафика с конкретных портов на конкретные порты определенных устройств.

Игровые порты: что, куда бросаем?

Какой порт открыть — зависит от конкретного программного обеспечения. Некоторые программы требуют проброса нескольких портов, другим — достаточно одного.

У разных игр требования тоже отличаются — в одни можно играть даже с «серого» адреса, другие без проброса портов потеряют часть своих возможностей (например, вы не будете слышать голоса союзников в кооперативной игре), третьи вообще откажутся работать.

Например, чтобы сыграть по сети в «Destiny 2», нужно пробросить UDP-порт 3074 до вашей «плойки», или UDP-порт 1200 на Xbox. А вот до ПК потребуется пробросить уже два UDP-порта: 3074 и 3097.

В следующей таблице приведены некоторые игры и используемые ими порты на ПК:

Роли портов

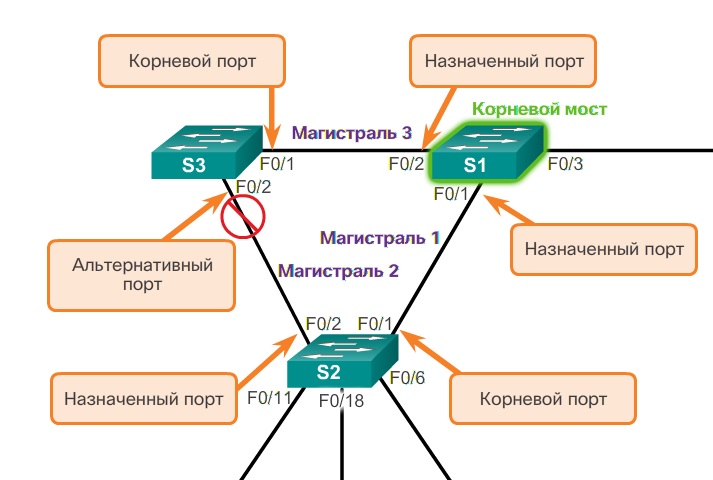

Выбор активной топологии завершается присвоением протоколом RSTP определенной роли каждому порту.

· корневой порт (Root Port);

· назначенный порт (Designated Port);

· альтернативный порт (Alternate Port);

· резервный порт (Backup Port).

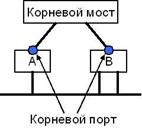

Корневой порт– это порт коммутатора, имеющий кратчайшее расстояние (стоимость пути) до корневого коммутатора.

Рис. 5.8. Корневой порт

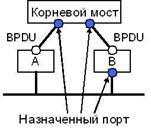

Порт является назначенным, если он посылает BPDU с наилучшими параметрами в тот сегмент, к которому подключен.

Рис. 5.9. Назначенный порт

Роли «корневой порт» и «назначенный порт» включают порт в активную топологию.

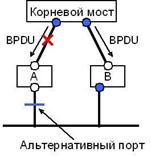

В RSTP существуют две дополнительные роли – альтернативный порт (Alternate) и резервный порт (Backup), соответствующие состоянию «Заблокирован» в STP и исключающие порт из активной топологии.

Альтернативный портпредлагает альтернативный путь в направлении корневого моста и может заменить корневой порт в случае выхода его из строя.

Рис. 5.10. Альтернативный порт

Резервный портпредназначен для резервирования пути, предоставляемого назначенным портом в направлении сегментов сети, и не может гарантировать альтернативное подключение к корневому мосту. Резервные порты существуют только в конфигурациях, где есть два или более соединения данного моста с данной сетью (сегментом сети).

Альтернативные порты Xbox: откройте NAT на двух консолях в одной сети

Умеренная проблема NAT по-прежнему является головной болью для многих Xbox пользователей. Без правильной конфигурации у пользователей могут возникнуть проблемы с подключением при поиске игры и подключении к серверам, поэтому решение состоит в том, чтобы открыть порты, чтобы консоль могла работать правильно. Но что происходит, когда у нас дома две консоли, и мы хотим играть одновременно?

Две консоли и порт

Как мы уже объясняли в нашем руководстве, чтобы открыть порты Xbox, вам необходимо ввести конфигурацию нашего маршрутизатора, чтобы иметь возможность зарезервировать конкретный порт на соответствующий IP с нашей Xbox. Таким образом, входящие запросы, поступающие через этот порт, будут немедленно направляться на нашу консоль, что позволяет нам без проблем связываться с другими игроками.

Если вы все еще не уверены, как проблема с портами работает на Xbox, мы рекомендуем вам взглянуть на наше руководство, чтобы узнать, как открыть порты маршрутизатора для Xbox.

Альтернативные порты Xbox Live

Кто-то в Microsoft Должно быть, думали, что в более чем одном доме будет более одной консоли, и что только имея Xbox One и блестящую новую Xbox Series X, мы уже можем столкнуться с проблемой. К счастью, в панели конфигурации есть опция, которая позволит вам избежать этой проблемы, поскольку в настройках сети есть несколько альтернативных портов, которые позволяют нам без проблем подключаться к Xbox Live.

Как выбрать альтернативный порт на Xbox

Чтобы выбрать один из 5 альтернативных вариантов порта 3074, вам нужно будет только получить доступ к панели конфигурации вашей консоли и ввести параметры сети. Это путь, по которому нужно следовать:

Независимо от того, какой порт вы выберете, любой из них поможет вам без проблем подключиться к серверам Microsoft. Теперь вам нужно только настроить маршрутизатор так, чтобы IP-адрес этого Xbox имел порт, который вы выбрали на последнем шаге.

Какую проблему мы можем найти?

Сайт ARNY.RU

Сертификации R&S больше нет, но данная информация по-прежнему полезна.

Урок 1

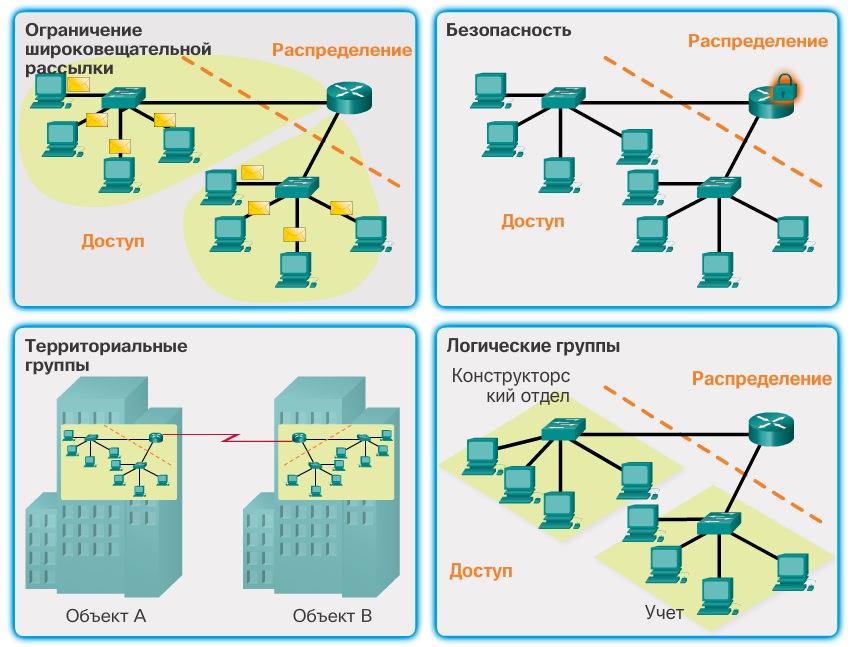

Иерархическая модель архитектуры сети

Основные понятия, которые потом очень часто используются:

Если вся сеть предприятия находится в 1 здании, занимает здание целиком или часть здания, то скорее всего это будет 2 уровневая модель сети со свёрнутым ядром. Когда предприятие занимает несколько соседних зданий, в этом случае можно ожидать, что модель сети будет 3 уровневая.

В любом случае необходимость выделения отдельного уровня ядра возникает, когда уровень распределения сильно разрастается. Если в уровне распределения 3 и более слоёв коммутаторов, то уже есть необходимость в уровне ядра.

Корпоративная архитектура Cisco

Enterprise Campus охватывает всю инфраструктуру комплекса (уровни доступа, распределения и ядра). Модуль уровня доступа содержит коммутаторы 2 и 3 уровней, обеспечивающие необходимую плотность портов. Здесь осуществляется реализация сетей VLAN и транковых каналов к уровню распределения. Важно предусмотреть избыточные каналы к коммутаторам уровня распределения здания (STP). Модуль уровня распределения объединяет уровни доступа здания с помощью устройств 3 уровня. На этом уровне осуществляются маршрутизация, контроль доступа и работы службы QoS. Модуль уровня ядра обеспечивает высокоскоростное соединение между модулями уровня распределения, серверными фермами в ЦОД и границей корпорации. При проектировании данного модуля особое внимание уделяется резервным каналам, быстрой сходимости и отказоустойчивости.

Комплекс зданий предприятия может включать дополнительные модули:

Enterprise Edge включает в себя модули для подключения к Интернету и сетям VPN и WAN.

Service Provider Edge предоставляет службы для доступа к Интернету, коммутируемой телефонной сети (PSTN) и сети WAN.

Все входящие и исходящие данные в модели составной корпоративной сети (ECNM) проходят через пограничное устройство. На этом этапе система может проверить все пакеты и принять решение об их допуске в корпоративную сеть. Кроме того, на границе предприятия можно настроить системы обнаружения вторжений (IDS) и системы предотвращения вторжений (IPS) для защиты от вредоносных действий.

Иерархическая модель архитектуры обеспечивает самый простой и дешевый метод контроля размера домена сбоя на уровне распределения.

Маршрутизаторы или многоуровневые коммутаторы обычно развертываются парами, при этом коммутаторы уровня доступа распределяются между ними равномерно. Данная конфигурация называется блоком коммутации здания или отдела. Каждый блок коммутации функционирует независимо от других. Поэтому в случае отказа отдельного устройства сеть будет продолжать работать

Принципы масштабируемости

Базовая стратегия проектирования сети включает в себя следующие рекомендации:

К дополнительным требованиям в отношении проектирования сети относятся следующие:

Принципы избыточности

Протокол STP обеспечивает избыточность, необходимую для надёжности, и при этом устраняет логические петли. Это обеспечивается за счёт механизма отключения резервных путей в коммутируемой сети до тех пор, пока этот путь не потребуется (например, в случае сбоя).

Принципы увеличения пропускной способности

В иерархической модели сети в некоторых каналах между коммутаторами доступа и коммутаторами распределения может потребоваться обработка большего объема трафика, чем в других каналах.

EtherChannel использует существующие порты коммутатора. Таким образом, исключены дополнительные затраты на модернизацию канала с помощью более скоростного и дорогостоящего подключения.

Принципы расширения уровня доступа

Сеть должна быть спроектирована таким образом, чтобы при необходимости доступ к сети мог расширяться для пользователей и устройств. Все более важное значение приобретает расширение возможностей подключения на уровне доступа посредством беспроводного подключения. Беспроводное подключение обладает множеством преимуществ, среди которых повышенная гибкость, снижение затрат и возможность роста и адаптации в соответствии с изменением требований сети.

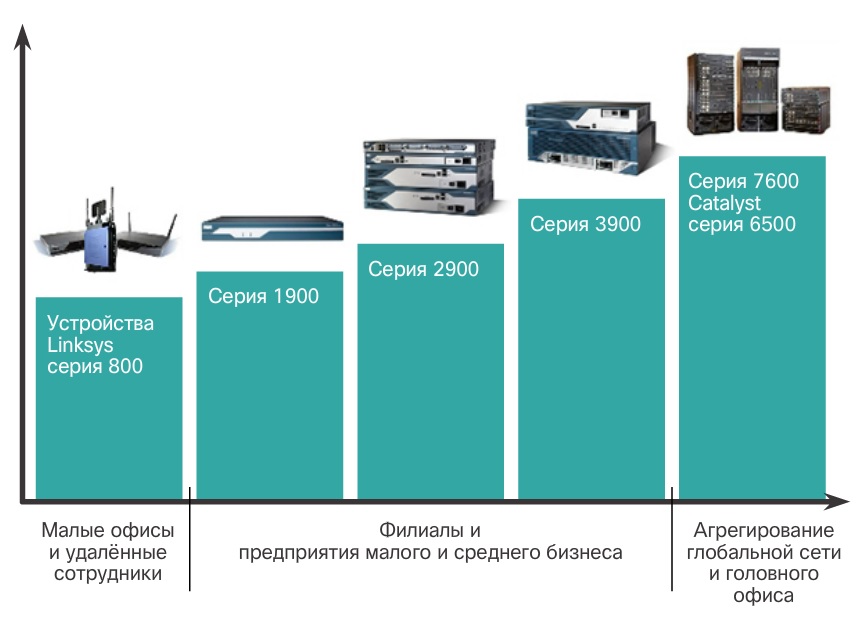

Платформы коммутации

На уровне доступа можно использовать менее дорогостоящие коммутаторы с более низкой производительностью, используя коммутаторы с более высокой производительностью на уровнях распределения и ядра, где скорость передачи данных в большей степени влияет на производительность сети.

Многоуровневые коммутаторы, как правило, развертываются на уровнях ядра и распределения коммутируемой сети предприятия. Многоуровневые коммутаторы характеризуются своей способностью создавать таблицу маршрутизации, поддерживать несколько протоколов маршрутизации и передавать IP-пакеты со скоростью, приближенной к скорости передачи данных на 2 уровне (аппаратная обработка пакетов в отличие от маршрутизатора).

Под плотностью портов коммутатора подразумевается количество портов, доступных на одном коммутаторе.

Примечание. Уровень доступа можно оборудовать коммутаторами серии 2960 или для удешевления 2950, уровень распределения коммутаторами 3560 или для удешевления 3550.

Требования к маршрутизатору

Маршрутизаторы используют сетевую часть IP-адреса назначения для маршрутизации пакетов к нужному получателю. Если канал недоступен или перегружен трафиком, то они выбирают альтернативный путь. Интерфейс маршрутизатора — это шлюз по умолчанию в локальной сети, которая подключена к данному интерфейсу.

Базовая стратегия проектирования сети (обобщение)

Выбор маршрутизатора

Поскольку серия 1900 рассчитана на небольшие офисы в 15-20 рабочих мест, а серия 3900 уже довольно дорогая, то оптимальным выбором можно считать серию 2900. Не следует забывать, что второе поколение маршрутизаторов с интегрированными службами Cisco (ISR G2) серий 1900, 2900 и 3900 поставляется с универсальным образом прошивки universalk9, который по умолчанию содержит функционал IP Base. Для расширения функционала требуется установка лицензии, а не установка нового образа прошивки. При этом каждый ключ лицензирования уникален для конкретного устройства и привязан к серийному номеру устройства. Подробнее в последнем уроке части 2.

Управление

Внеполосное управление (out-band) используется для начальной настройки или в том случае, если сетевое подключение недоступно. Для настройки с использованием внеполосного управления необходимо следующее:

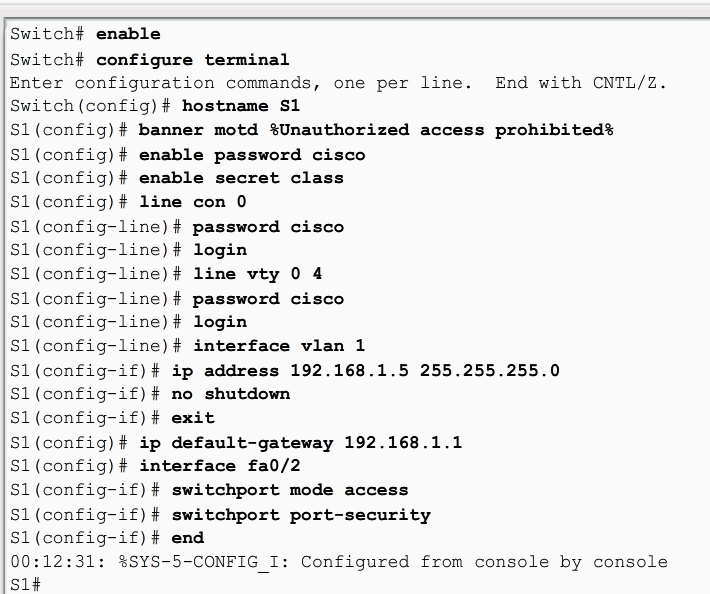

Базовая настройка коммутатора

Базовые команды show коммутатора

Базовые команды show маршрутизатора

Связанные с маршрутизацией:

Связанные с интерфейсом:

show cdp neighbors – еще одна команда, связанная с подключением. Данная команда отображает сведения об устройствах с прямым подключением, включая идентификатор устройства, локальный интерфейс, к которому подключено устройство, функции поддержки (R = маршрутизатор, S = коммутатор), платформу и идентификатор порта удалённого устройства. Параметр details включает в себя сведения об IP-адресации и версию IOS.

Урок 2

Проблемы избыточности 1 уровня

Трехуровневая иерархическая модель сети, которая использует уровни ядра, распределения и доступа с избыточностью, призвана устранить единую точку отказа в сети. Использование нескольких физически подключенных каналов между коммутаторами обеспечивает физическую избыточность в коммутируемой сети.

Это повышает надёжность и доступность сети. Наличие альтернативных физических каналов для передачи данных по сети позволяет пользователям получить доступ к сетевым ресурсам даже в случае сбоя одного из каналов.

Нестабильность базы данных MAC-адресов

В отличие от IP-пакетов, кадры Ethernet не содержат атрибут время жизни (TTL). Как результат, если не используется механизм блокирования постоянного распространения этих кадров в коммутируемой сети, кадры продолжают распространяться между коммутаторами бесконечно или до тех пор, пока не произойдет сбой канала, в результате чего петля будет прервана. Такое постоянное распространение между коммутаторами может привести к нестабильности базы данных MAC-адресов. Это может произойти вследствие пересылки широковещательных кадров.

Широковещательные кадры пересылаются из всех портов коммутатора, за исключением исходного входного порта. Это гарантирует, что все устройства в домене широковещательной рассылки могут получить кадр. При наличии нескольких путей для пересылки кадров может возникнуть бесконечная петля. В случае возникновении петли таблица MAC-адресов на коммутаторе может постоянно изменяться за счёт обновлений от широковещательных кадров, что приводит к нестабильности базы данных MAC-адресов.

Широковещательный шторм

Широковещательный шторм возникает в случае, когда в петлю на 2 уровне попадает столько кадров широковещательной рассылки, что при этом потребляется вся доступная полоса пропускания. Соответственно, для пользовательского трафика нет доступной полосы пропускания, и сеть становится недоступной для обмена данными. Описанная ситуация — отказ в обслуживании (DoS), CPU коммутатора загружен на 100% (основной признак петли на 2 уровне), CLI коммутатора отвечает с большой задержкой либо либо вообще недоступен.

Множественная передача кадров

Кадры широковещательной рассылки являются не единственным типом кадров, на которые влияет возникновение петель. Кадры одноадресной рассылки, отправленные в сеть, где возникла петля, могут стать причиной дублирования кадров, поступающих на устройство назначения.

Spanning Tree Protocol (STP)

Протокол связующего дерева — при реализации в проектировании физической избыточности возникают петли. Петли являются причиной серьезных неполадок в коммутируемой сети.

Протокол STP разработан для решения подобных проблем.

Протокол STP обеспечивает наличие только одного логического пути между всеми узлами назначения в сети путем намеренного блокирования резервных путей, которые могли бы вызвать петлю.

Порт считается заблокированным, когда заблокирована отправка и прием данных на этот порт. К таким данным не относятся кадры BPDU, которые используются протоколом STP для предотвращения петель.

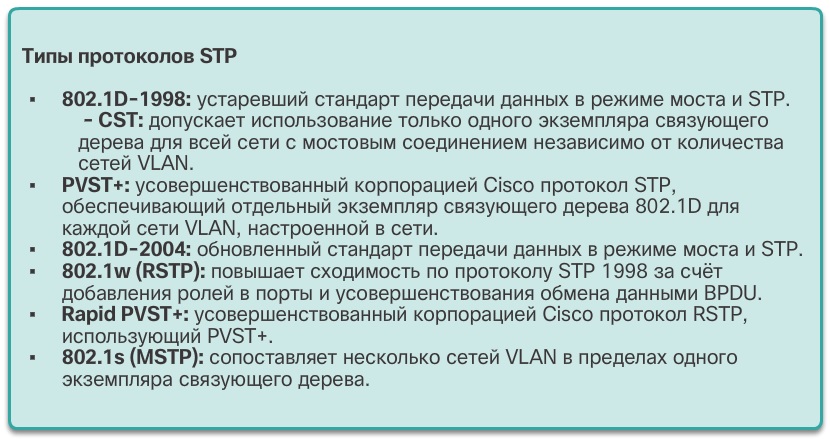

Типы протоколов STP

Протоколов много, легко в них запутаться, поэтому разобьём их на 2 класса.

Протоколы IEEE

Это свободно распространяемые протоколы:

Протоколы CISCO

Проприетарные протоколы, собственность компании CISCO:

Также CISCO использует в своих коммутаторах MSTP(MST). Изначально реализация CISCO протокола MSTP обеспечивала до 16 экземпляров протокола RSTP (посмотреть можно здесь):

Примечание. Устаревшие проприетарные функции Cisco UplinkFast и BackboneFast в рамках данного курса не рассматриваются. Эти функции заменены реализацией протокола Rapid PVST+, в которую данные функции включены как часть реализации стандарта RSTP.

Примечание. Коммутатор Catalyst 2960 поддерживает протоколы PVST+, Rapid PVST+ и MST, однако только одна из версий может быть настроена для всех VLANs.

Основные версии стандарта STP:

Протоколы STP IEEE находятся в постоянной доработке по настоящее время (802.1Q-2014, 802.1Q-2018..).

Характеристики протоколов STP

В коммутаторах Cisco Catalyst по умолчанию используется режим протокола spanning-tree PVST+, включенный на всех портах. Для использования быстрого протокола Rapid PVST+ на таком коммутаторе его необходимо явно настроить. Коммутаторы Catalyst 2960 с IOS 15.0, по умолчанию используют PVST+, однако содержат многие характеристики стандарта IEEE 802.1D-1998 (например, альтернативные порты вместо неназначенных портов).

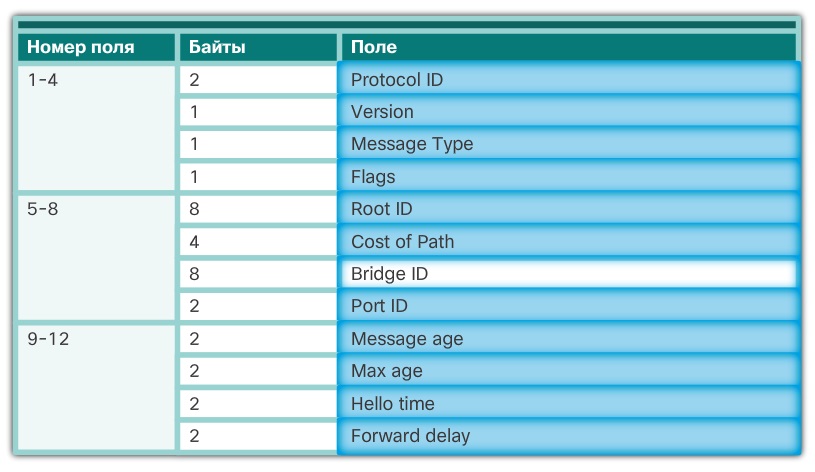

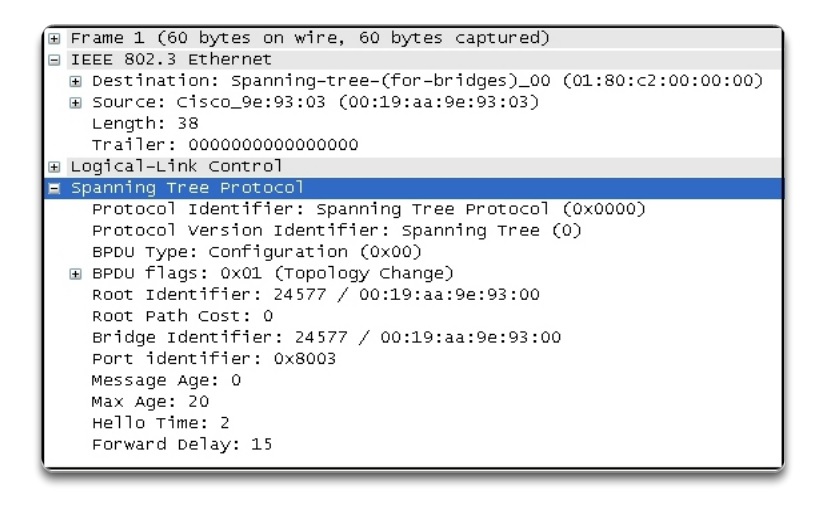

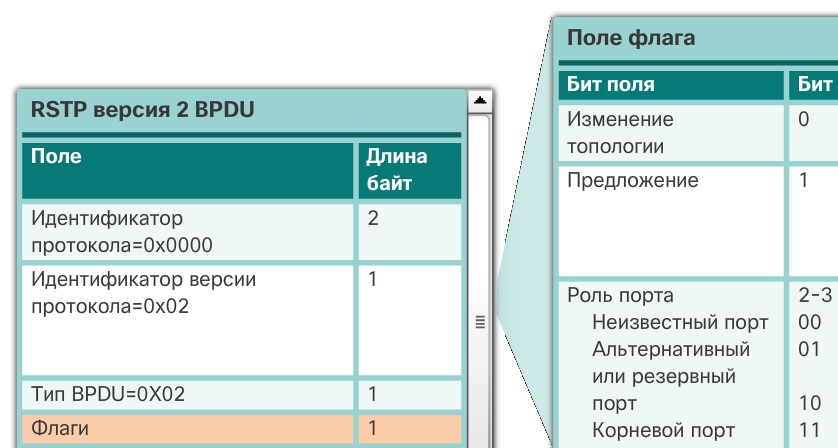

Кадр BPDU

Bridge protocol data unit (BPDU) представляет собой кадр обмена сообщениями, которым обмениваются коммутаторы с STP.

Рассмотрим структуру BPDU:

Корневой мост

Корневой мост (Root Bridge) — одно из основных понятий STP. Алгоритм протокола spanning-tree (STA) назначает один из коммутаторов в качестве корневого моста и использует его как точку привязки для расчёта всех путей.

Выбор корневого моста

Коммутатор с наименьшим значением BID автоматически становится корневым мостом для расчётов STA (алгоритм протокола spanning-tree).

Подробнее: сначала сравниваются приоритеты коммутаторов, если они равны, то MAC адреса — выбирается коммутатор с меньшим значением.

Свойства корневого моста

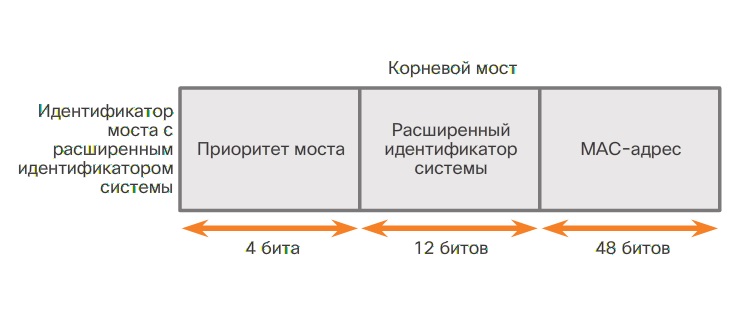

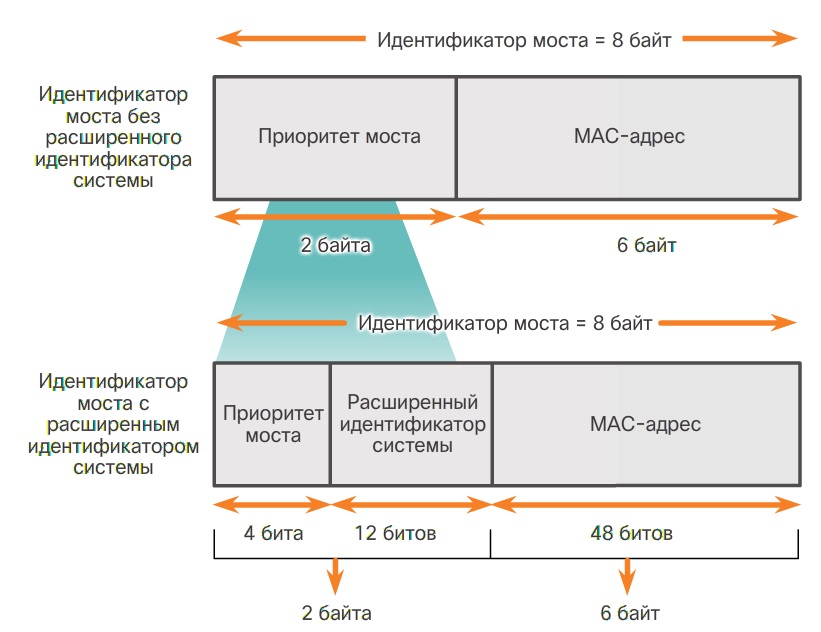

Приоритет моста

Расширенный идентификатор системы

Приоритет моста получается из суммирования поля Приоритет моста и поля Расширенный идентификатор системы. По умолчанию для VLAN 1 это 32768+1 = 32769, а если VLAN 10, то соответственно 32768+10=32778.

Механизм STP

Расчёт STP производится следующим образом:

Основные сложности возникают для пункта 3: какой порт будет назначенным в режиме передачи, а какой альтернативным в режиме блокировки.

Рекомендации по корневому мосту

Порты

Определение оптимального пути

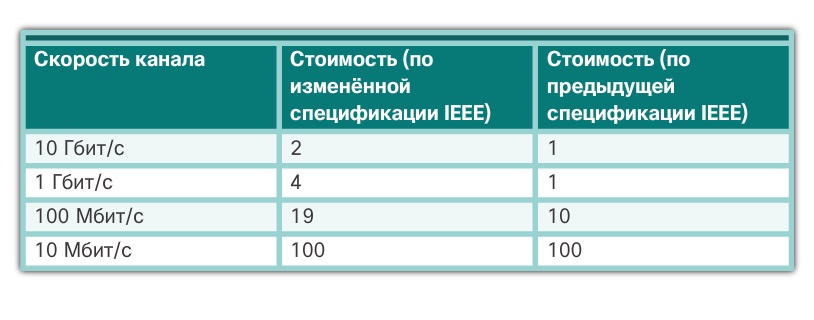

Стоимость порта

Команды IOS установки стоимости порта

Роли портов описывают их связь с корневым мостом в сети, а также указывают, разрешена ли для них пересылка трафика:

Выбор корневого порта на коммутаторе

Выбор назначенных и альтернативных портов

Для простоты предположим что только один VLAN и соответственно один экземпляр STP (независимо от вида протокола, будет далее). Задача разбивается на две части:

Корневой мост найден, все его порты назначенные, корневые порты на некорневых коммутаторах тоже найдены. Все альтернативные пути от каждого коммутатора к корневому мосту должны быть заблокированы.

Проще всего нарисовать схему, подписать корневой мост, его назначенные порты, проставить корневые порты, тогда заблокированные линки обычно без труда находятся.

С какой стороны линка порт будет альтернативный? Если STA нужно заблокировать передачу по линку между 2 коммутаторами, назначенным становится порт у коммутатора с меньшей стоимостью пути до корневого моста. В случае когда стоимости равны, то сравниваются последовательно:

Такая длинная процедура сравнения гарантирует выбор назначенного и альтернативного порта.

Приоритет порта и PortID

По умолчанию приоритет порта равен 128 и меняется командой из режима интерфейса:

Диапазон от 0 до 240 с шагом 16:

Поскольку дефолтное значение приоритета одинаково, оно не играет значения в выборе роли порта. Менять приоритет нужно для тонкой настройки в случае необходимости.

PortID формируется добавлением к приоритету порта значения идентификатора интерфейса. Идентификатор интерфейса в общем случае это номер порта, поэтому, допустим, у F0/18 он будет больше (десятичное значение 18), чем у F0/1 (1).

PortID выводится либо в шестнадцатеричном виде, например, 0x8016, либо в десятичном, тогда приоритет отделён точкой, например, 128.22 для F0/22:

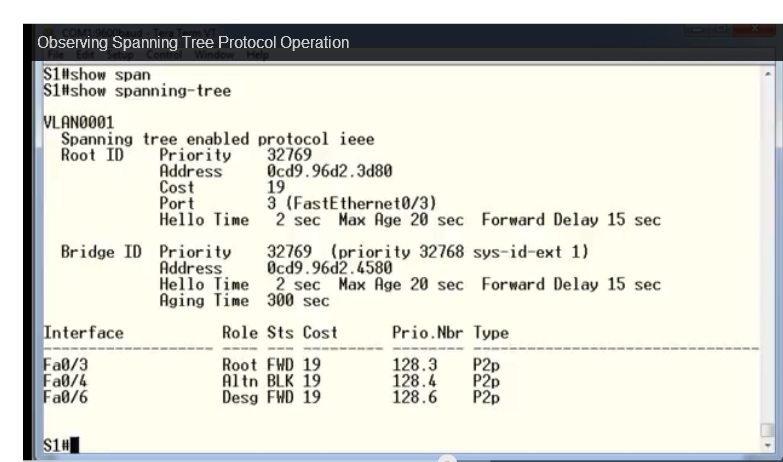

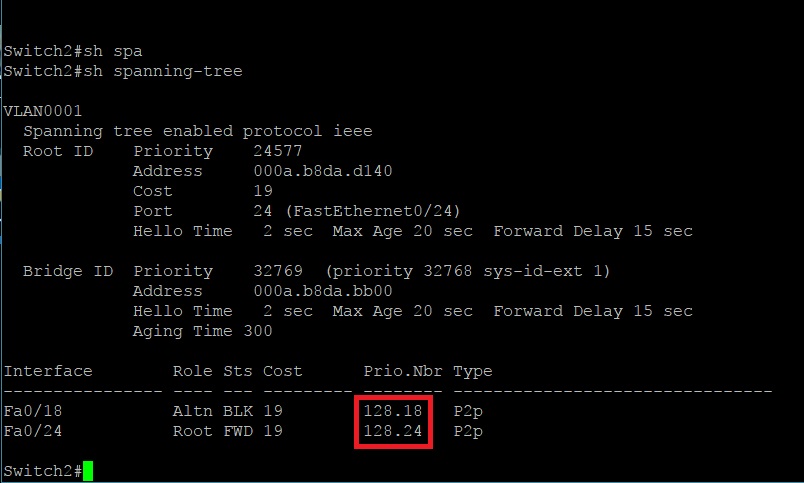

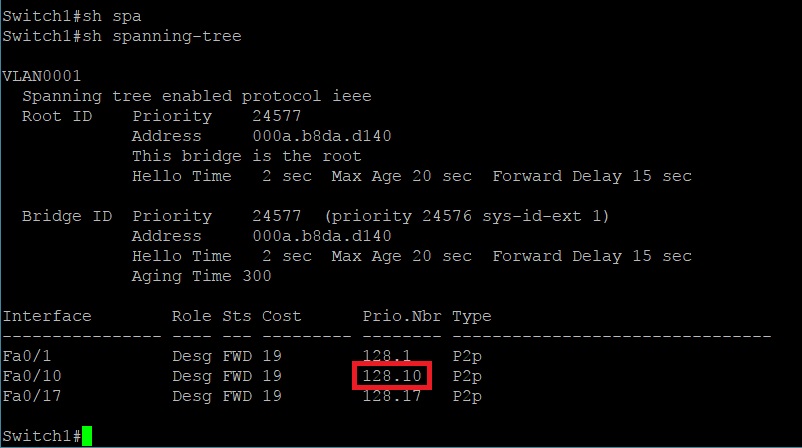

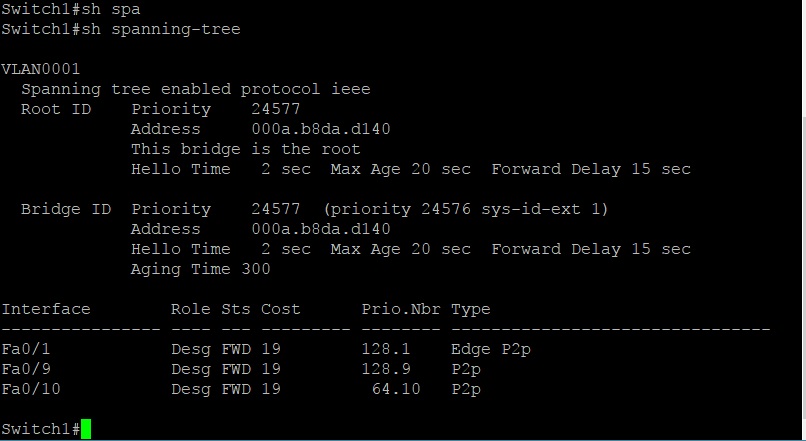

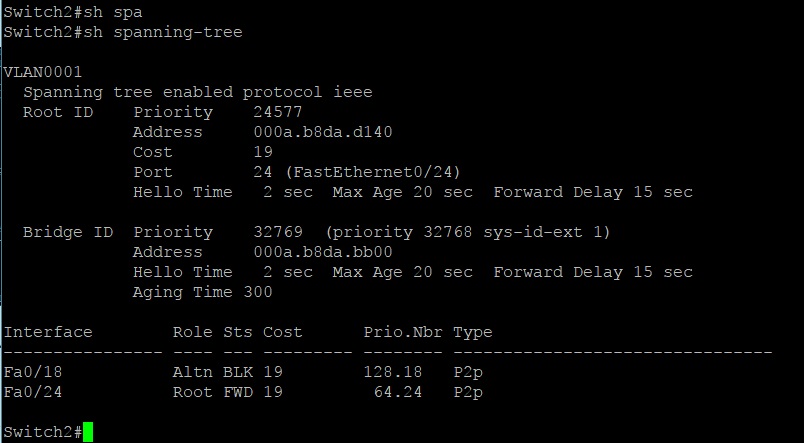

Пример по выбору корневого порта

Возьмем 2 коммутатора 2950, соединим порты, придётся сделать кросс кабели, Auto-MDIX на 2950 нет.

Часть 1, приоритеты портов не меняем

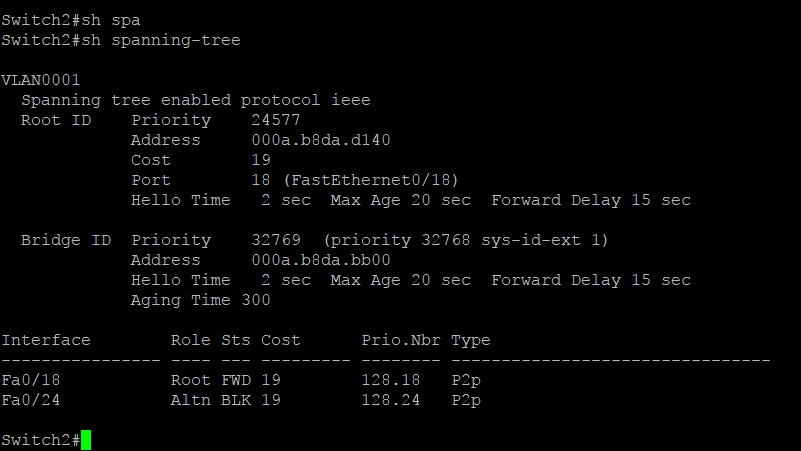

Коммутатор Switch2 должен решить какой порт 18 или 24 будет альтернативным, а какой корневой.

Достаточно хитрый механизм. Как уже говорил, важно помнить, что порт всегда смотрит информацию в пришедшем кадре BPDU.

И хотя F0/24 имеет собственный PorID больше, чем у F0/18:

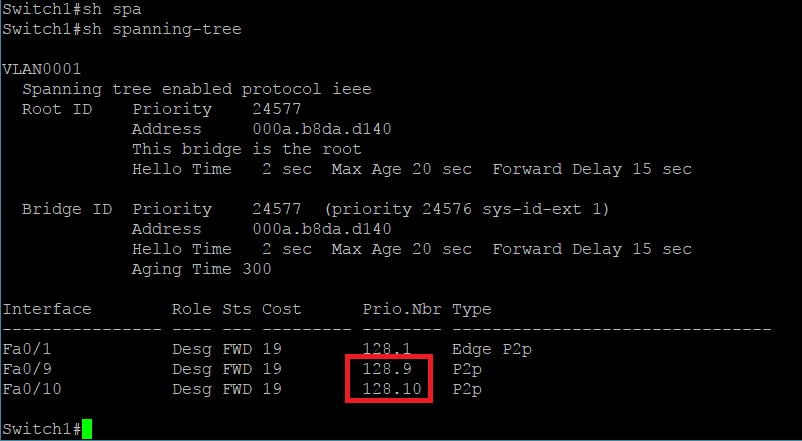

Именно он становится корневым портом, потому что подключён к порту с меньшим PortID (на F0/1 не надо обращать внимание, это линк к моему компьютеру):

Теперь переключим порт F0/18 коммутатора Switch2 из порта F0/17 в порт F0/9.

Теперь уже F0/18 корневой порт, так как теперь он подключён к порту с меньшим PortID 128.9 против 128.10 для F0/24.

Наглядно видно, что порты выбираются указанным выше способом.

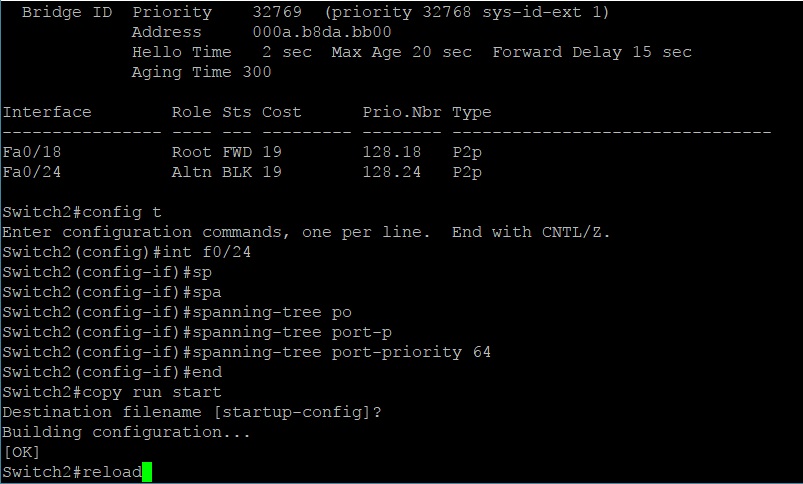

Часть 2, с изменением приоритетов портов

Побалуемся приоритетами портов. Для этого у порта F0/24 на коммутаторе Switch2 явно изменим приоритет на 64 и для верности перезагрузим коммутатор, чтобы STA пересчитал всё заново:

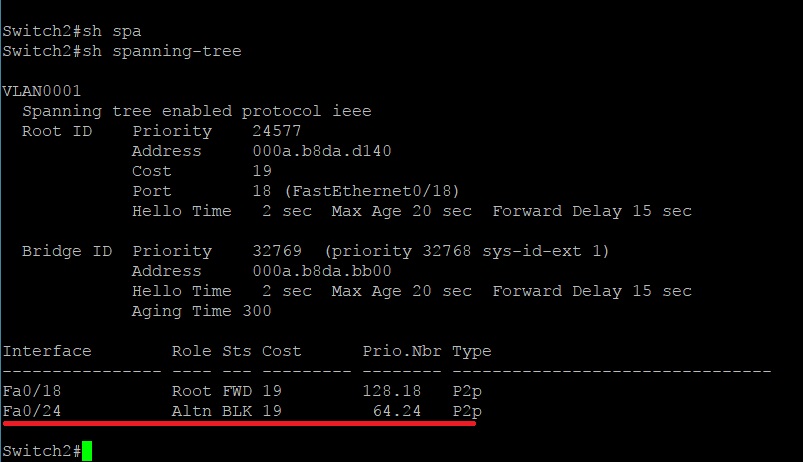

Порт F0/24 как он был в конце прошлого примера альтернативным в состоянии блокировки, так и остался. Ничего не изменилось и пока ничего интересного. Теперь поменяем на 64 приоритет порта F0/10 на Switch1, куда включён F0/24:

Ждём перерасчёт и смотрим на Switch2.

F0/24 теперь рутовый. Наглядно видно, что играет роль не собственный приоритет порта, а порта соседнего коммутатора, куда данный порт подключён.

Процесс BPDU

Рекомендации по STP

Выбор протокола STP

Предположим, планируется к внедрению новая сеть на некоторых коммутаторах, коммутаторы естественно поддерживают разные протоколы STP. Возникает вопрос: какой из протоколов STP выбрать?

Малое количество VLANs (пара десятков или чуть больше):

Большое количество VLANs (сотни):

Такой подход обеспечит распределение нагрузки по линкам с учётом VLANs на втором уровне. Что это значит? Например, когда протокол RSTP блокирует линк, он это делает для всех VLANs. Через линк никакая информация (кроме BPDU) не ходит. Когда протокол MSTP блокирует линк, то он это делает для группы VLANs, при этом информация для других VLANs передаётся через линк. Таким образом суммарное количество передаваемой информации увеличивается.

Расходуемые ресурсы CPU, памяти на обсчёт инстансов и отправку BPDU возрастают при возрастании количества VLANs. Если разговор про большое количество VLANs, то тут надо сказать, что количество поддерживаемых экземпляров STP тоже конечно и зависит от модели коммутатора. Только MSTP здесь сможет помочь.

Выбор протокола также сильно зависит от топологии. Например, если топология звезда (она же Hub and Spoke), тогда каждый периферийный коммутатор соединён с центральным или одиночным линком, или агрегацией линков. В этом случае никакого преимущества от использования MSTP не будет, все линки между коммутаторами задействованы для всех VLANs. В этом случае выберу RSTP, так как его настройка проще и компактнее в конфигурации (зависит от вендора).

Самое важное тут: есть подход один инстанс на все VLANs, есть подход инстанс на каждую VLAN и есть компромиссный MST. Какой подход выбрать зависит от многих факторов.

Да, ещё один момент: MSTP требует ручной настройки, так как по умолчанию все VLANs помещаются в нулевой инстанс. То есть заработать-то заработает, но только одно дерево, выигрыша никакого не будет по сравнению с RSTP, не будет распределения нагрузки по линкам. Как найду время выложу статью. Тот же Rapid PVST+ автоматически создаст отдельный инстанс на каждую VLAN и всё замечательно. А здесь нет, извольте инстанс для каждой группы VLANs прописать ручками.

На каких портах включать STP?

Пример. На IP-телефоне (допустим AVAYA) есть 2 гнезда: для сети и для компьютера (сам он по сути и есть коммутатор). Если оба гнезда подключить к сети, к одной VLAN, то сеть без STP (и без LoopBack Detection (LBD)) за несколько секунд ляжет. Причём не только коммутатор, куда подключен этот телефон, а вообще вся часть сети, на которую этот VLAN распространяется. Это может сделать по незнанию или по ошибке любой сотрудник. Вы долго будете бегать по этажам «кудахтая» и пытаясь понять что же случилось. Так что можете не включать STP, но.. это до первой петли 🙂

Что ещё можно улучшить?

При использовании классического STP порт при подключении устройства поднимается довольно долго. Чтобы ускорить включение порта используйте быстрые протоколы STP: RSTP, MSTP и Rapid PVST+.

На пользовательских портах (где это совместимо с оконечным оборудованием) включайте опцию PortFast. Рекомендация CISCO: совместно с BPDU Guard. Порты будут подниматься мгновенно. При получении на порту BPDU, порт блокируется. Требуется ручная разблокировка. На транках к серверам, на транке к маршрутизатору, используйте опцию PortFast Trunk.

STP (802.1D)

Роли портов

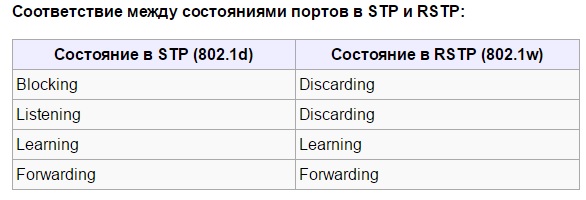

Состояния портов

CISCO в своих коммутаторах расширяет стандарт 802.1D проприетарными решениями и называется он PVST+ Этот стандарт используется в коммутаторах CISCO по умолчанию.

RSTP (802.1w)

Протокол RSTP использует байт флага BPDU версии 2:

Особенности RSTP

Пограничный порт

Примечание. Не рекомендуется настраивать граничные порты, которые будут соединены с другим коммутатором. Это может иметь негативные последствия для RSTP, поскольку появляется вероятность возникновения временной петли, приводящей к задержке схождения RSTP.

Поскольку PortFast предназначен для минимизации времени ожидания портами доступа схождения протокола spanning-tree, эту функцию рекомендуется использовать только на портах доступа.

Тип канала

Характеристики ролей портов с учетом типа канала

Роли портов

Состояния портов

По сравнению с исходной версией STP новые роли портов: Alternate и Backup.

Если порт находится в состоянии блокировки, то требуются ещё дополнительные 20 секунд. Чтобы истек таймер и коммутатор понял, что, связанный с данным блокированным портом, форвардящий порт отвалился.

PVST+

Per-VLAN Spanning Tree Plus (разработан CISCO на основе 802.1D)

отличие PVST+ от 802.1D

PVST+ имеют следующие характеристики

Состояние портов

Аналогично исходному STP. Ещё раз подробнее.

Каждый порт коммутатора проходит через пять возможных состояний порта и три таймера BPDU. Если порт коммутатора переходит непосредственно из состояния блокировки в состояние пересылки, не используя во время перехода данные о полной топологии, порт может временно создавать петлю данных:

Алгоритм PVST+

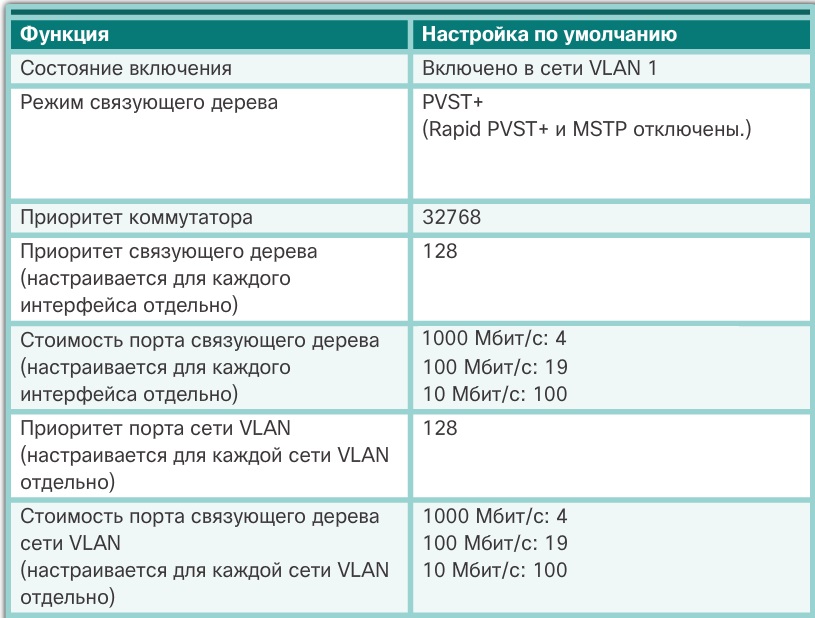

Параметры по умолчанию для Catalyst 2960

Настройка корневого моста метод 1

Настройка корневого моста метод 2

PortFast и BPDU Guard

В глобальном режиме:

в режиме конфигурации порта:

Rapid PVST+

Разработан CISCO на основе 802.1D.

отличие Rapid PVST+ от RSTP

Роли портов

RSTP поддерживает новый тип порта: альтернативный порт в состоянии отбрасывания. Отсутствуют порты, работающие в режиме блокирования;

Если порт настроен в качестве альтернативного или резервного, он может немедленно перейти в состояние пересылки, не дожидаясь схождения сети.

Состояние портов

Для настройки конфигурации Rapid PVST+ требуется только команда режима глобальной конфигурации:

и может быть команда очистки:

При определении настраиваемого интерфейса к допустимым интерфейсам относятся физические порты, сети VLAN и агрегированные каналы. Диапазон идентификаторов сети VLAN — от 1 до 4094, если установлен расширенный образ ПО или от 1 до 1005, если установлен стандартный образ ПО.

Примечание. Как правило, нет необходимости в настройке параметра типа канала точка-точка для протокола Rapid PVST+, поскольку совместно используемый тип канала является нетипичным.

Команды для проверки:

Ещё раз основные отличия протоколов CISCO от старых первоначальных протоколов IEEE: поддерживают 1 экземпляр протокола связующего дерева на VLAN, а не 1 экземпляр на все VLAN, поэтому могут служить для распределения нагрузки на уровне 2.

Одним из способов для устранения единой точки отказа на шлюзе по умолчанию является реализация виртуального маршрутизатора.

Несколько роутеров сгруппированы в один виртуальный роутер, имеющий свой виртуальный IP и виртуальный MAC, которые используются на клиентах для работы со шлюзом. Помимо этого каждый роутер имеет свой отдельный IP и MAC.

Протоколы

Версии протокола

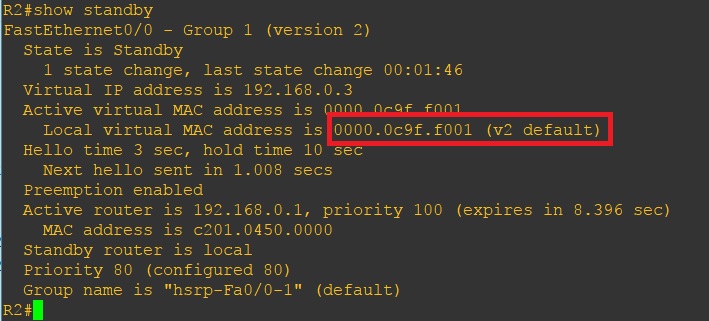

Существует две версии протокола HSRP 1 и 2:

HSRP standby группа — эмулирует виртуальный маршрутизатор. В одном VLAN может быть 255 групп. Группа состоит из:

IP-адрес группы — должен быть из сети, в которой находятся маршрутизаторы, однако не может быть адресом, который уже присвоен маршрутизатору или хосту.

Настройка HSRP на интерфейсе активного роутера:

Настройка HSRP на интерфейсе резервного роутера:

Примечание. Virtual_ip указывается без маски.

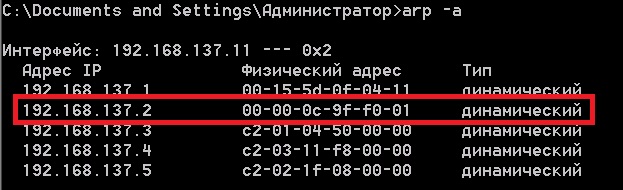

Для проверки на стороне компьютера после настройки шлюза по умолчанию на Virtual_ip, можно проверить таблицу ARP:

Тогда можно увидеть среди MAC адресов автоматически сгенерированный MAC из требуемого диапазона и относится он к Virtual_ip:

Подробнее о HSRP можно посмотреть в курсе CCNA R&S 6.0 Bridging Course.

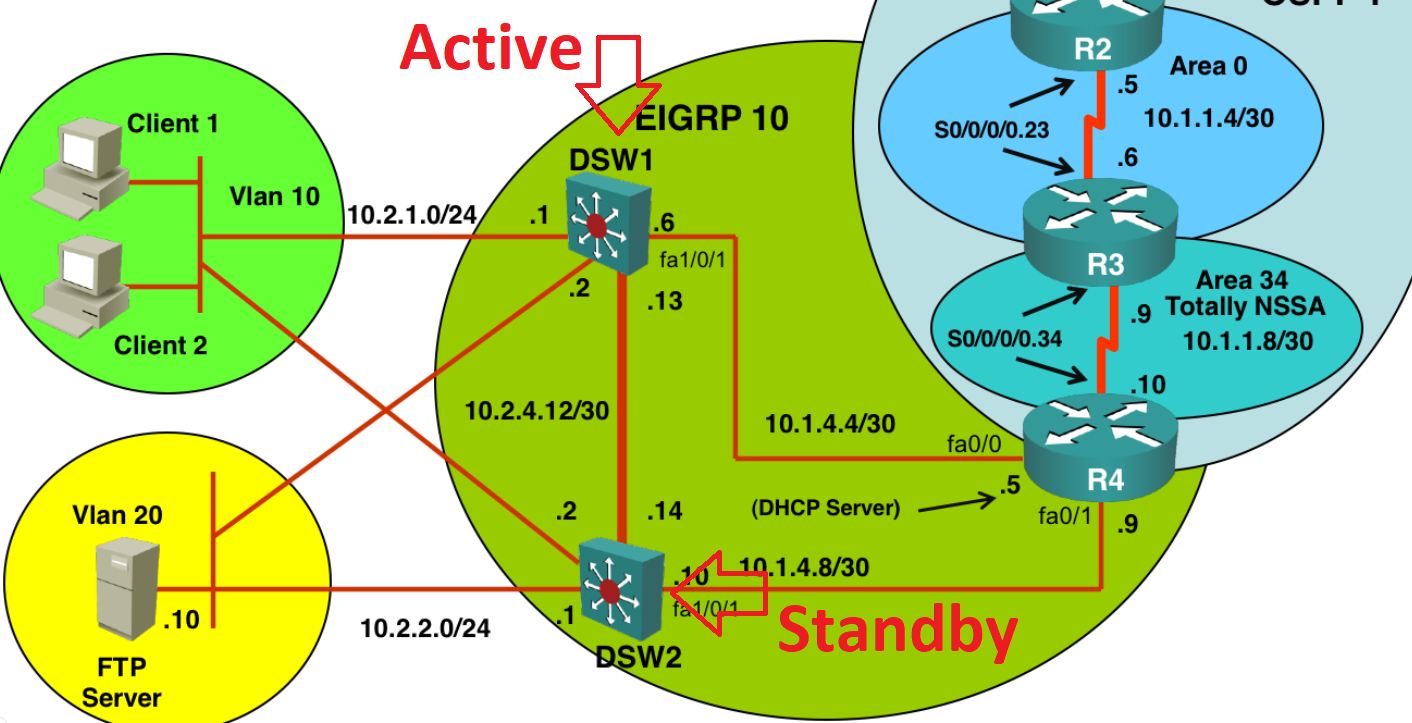

Пример схемы внедрения HSRP

Несколько запутанно, но разобрать полезно. Схему внедрения HSRP можно посмотреть тут. Также можно здесь же скачать лабы для EVE-NG и потренироваться.

В этом примере используется конфигурация на DSW1:

И конфигурация на DSW2:

За счёт команды standby 10 preempt при измении приоритета сразу происходят перевыборы активного маршрутизатора. Тогда DSW2 становится active, DSW1 standby.

Что это за маршрут?

Это некий «важный» маршрут от DSW1 к R4 и происходит отслеживание его доступности. Почему важный? Потому что 10.1.21.129, как видно (ip helper-address 10.1.21.129), сервер DHCP, обслуживающий внутреннюю подсеть.

| up | Specifies the up threshold. The state is up if the scaled metric for that route is less than or equal to the up threshold. The default up threshold is 254. |

| down | Specifies the down threshold. The state is down if the scaled metric for that route is greater than or equal to the down threshold. The default down threshold is 255. |

Метрика 63 и меньше считается состоянием Up, 64 и больше — Down. Почему так? Ведь метрика для маршрута на самом деле 156160. Потому что для исходных метрик используется делитель:

| Routing protocol | Metric Resolution |

|---|---|

| Static | 10 |

| EIGRP | 2560 |

| OSPF | 1 |

| RIP | is scaled directly to the range from 0 to 255 because its maximum metric is less than 255 |

К метрике применяется делитель 2560: 156160 / 2560 = 61. Подробнее тут. Получается 61

Задействование обоих маршрутизаторов

В примере выше трафик маршрутизирует только DSW1, DSW2 простаивает. А если схема будет не внутри сети? Если 2 маршрутизатора (R1 и R2), каждый из маршрутизаторов подключен к своему провайдеру и хочется использовать распределение нагрузки?

Тогда создаётся 2 группы HSRP. В одной группе активным роутером будет будет R1, во второй R2. В каждой группе свой виртуальный роутер по умолчанию. Разделяем устройства внутри сети: часть устройств использует первый виртуальный роутер по умолчанию, другая часть второй. При отвале маршрута, линка или самого физического роутера, обе группы HSRP используют оставшийся физический роутер как активный.

GLBP обеспечивает распределение нагрузки на несколько маршрутизаторов (шлюзов) используя 1 виртуальный IP-адрес и несколько виртуальных MAC-адресов.

Члены GLBP группы выбирают один шлюз который будет активным виртуальным шлюзом Active Virtual Gateway (AVG) для этой группы.

Маршрутизатор с большим приоритетом становится AVG.

Каждый член группы участвует в передаче пакетов, используя виртуальный MAC адрес, выданный AVG. Этих членов группы называют Active Virtual Forwarders (AVF). AVG ответственен за выдачу ответов по протоколу Address Resolution Protocol (ARP) на запросы к виртуальному IP-адресу. Распределение нагрузки достигается тем что AVG отвечает на ARP запросы используя разные виртуальные MAC адреса. GLBP поддерживает до 1024 групп на интерфейс и максимум 4 AVF на группу. MAC адреса AVF выдаются по механизму round-robin (round-robin используется по умолчанию, есть и другие механизмы), другими словами попеременно.

Пример. Если пользовательский хост запросит у AVG MAC адрес для формирования пакета, то AVG вернёт 1 из 4 MAC адресов AVF.

Парольная аутентификация между членами группы производится используя MD5 или в виде plain text.

Настройка GLBP на интерфейсе пересылающего роутера:

Настройка GLBP на интерфейсе резервного роутера:

Отличить HSRP от GLBP можно по тому, что в выводе для GLBP указано Forwarder, а в выводе для HSRP Active router, Standby router.

Урок 3

EtherChannel

Предпосылки

По этим причинам оптимальным решением для ускорения обмена является реализация технологии EtherChannel. При настройке EtherChannel создаётся виртуальный интерфейс, который называется агрегированный канал (port channel). Физические интерфейсы объединяются в интерфейс агрегированного канала.

Технология EtherChannel имеет много достоинств:

Виды распределения нагрузки:

Примечание. На многоуровневых коммутаторах Cisco Catalyst можно настроить каналы EtherChannel 3 уровня. Канал EtherChannel 3 уровня имеет один IP-адрес. Настройка интерфейса агрегированного канала применяется на все физические интерфейсы, связанные с этим каналом.

Ручное включение и согласование

Etherchannel можно образовать путем согласования с использованием одного из двух протоколов, PAgP или LACP.

Также возможна настройка статического или безусловного канала EtherChannel без использования PAgP или LACP.

PAgP — это проприетарный протокол Cisco, который предназначен для автоматизации создания каналов EtherChannel. Когда канал EtherChannel настраивается с помощью PAgP, пакеты PAgP пересылаются между портами с поддержкой EtherChannel в целях согласования создания канала. Когда PAgP определяет совпадающие соединения Ethernet, он группирует их в канал EtherChannel. Далее EtherChannel добавляется в дерево кратчайших путей как один порт.

Если включён протокол PAgP, он также участвует в управлении EtherChannel. Отправка пакетов PAgP выполняется с интервалом в 30 секунд.

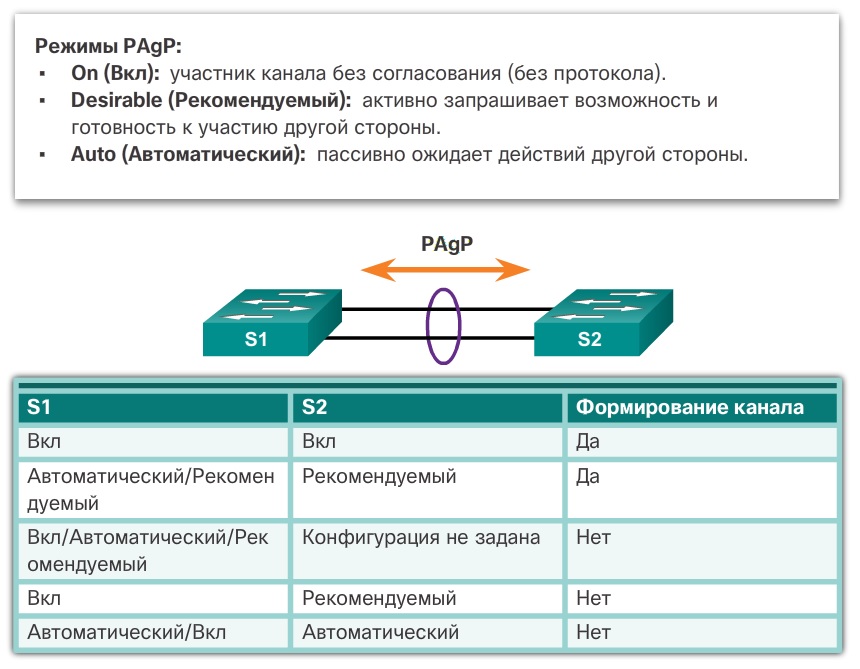

Режимы протокола PAgP:

Режимы должны быть совместимыми на каждой из сторон. Если одна из сторон настроена в автоматическом режиме, она помещается в пассивное состояние, ожидая инициации согласования EtherChannel другой стороной. Если для другой стороны также задан автоматический режим, то согласование не начнётся и EtherChannel не образуется. Если все режимы отключены с помощью команды no или ни один из режимов не настроен, EtherChannel отключается.

Режим Вкл помещает интерфейс в канал EtherChannel без выполнения согласования. Этот режим работает только в том случае, если для другой стороны также задан режим Вкл. Если для другой стороны параметры согласования заданы с помощью PAgP, образование EtherChannel не выполняется, поскольку та сторона, для которой задан режим Вкл, не выполняет согласование.

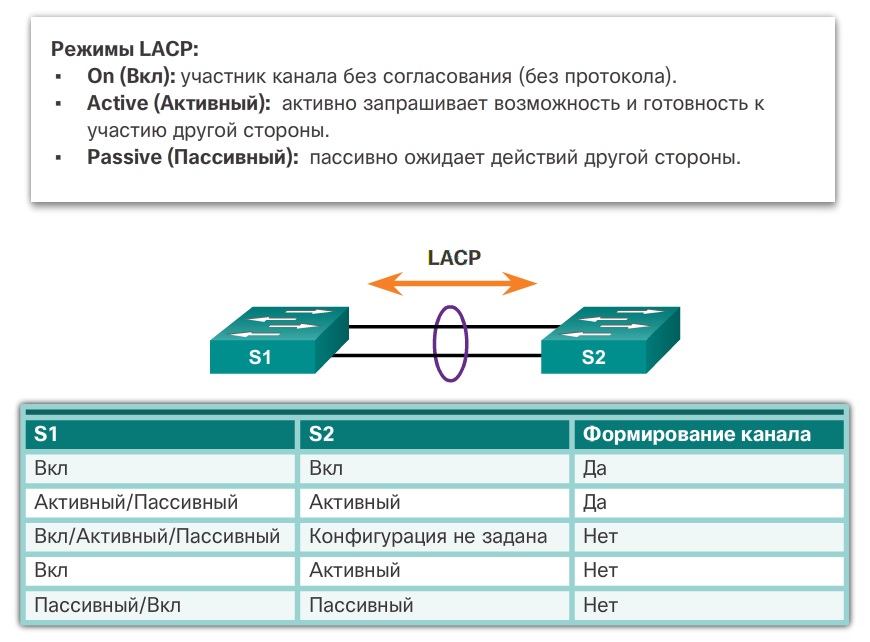

LACP изначально определён как стандарт IEEE 802.3ad. Тем не менее, теперь протокол LACP определяется более новой версией, стандартом IEEE 802.1AX для локальных и городских сетей.

Поскольку протокол LACP относится к стандарту IEEE, его можно использовать для упрощения работы с каналами EtherChannel в неоднородных средах. На устройствах Cisco поддерживаются оба протокола.

Режимы протокола LACP:

Как и в случае с PAgP, для формирования канала EtherChannel режимы должны быть совместимы на обеих сторонах. Режим Вкл повторяется, поскольку он создает конфигурацию EtherChannel безусловно, без динамического согласования PAgP или LACP.

Рекомендации

При настройке EtherChannel рекомендуется соблюдать следующие инструкции и ограничения:

Если данные параметры необходимо изменить, настройку следует выполнять в режиме конфигурации интерфейса агрегированного канала. После настройки интерфейса агрегированного канала все введённые команды также применяются на отдельные интерфейсы. Однако конфигурации, примененные к отдельным интерфейсам, не влияют на интерфейс агрегированного канала. Следовательно, изменение конфигурации интерфейса, относящегося к каналу EtherChannel, может вызвать проблемы с совместимостью.

Ещё раз: 8 портов в 1 EhterChannel максимум, 6 EtherChannel на коммутатор максимум.

Настройка

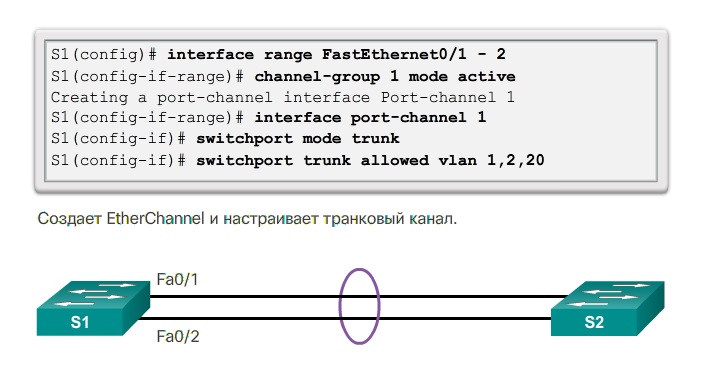

Настройка EtherChannel с использованием LACP проходит в два этапа:

Шаг 2. Создайте интерфейс агрегированного канала с помощью команды channel-group identifier mode mode режима конфигурации диапазона интерфейса.

Проверка

Сначала с помощью команды show interface port-channel отображается общий статус интерфейса агрегированного канала.

Когда на одном устройстве настроено несколько интерфейсов агрегированного канала, необходимо использовать команду show etherchannel summary.

Чтобы просмотреть данные о роли физического интерфейса в работе EtherChannel, следует выполнить команду show interfaces etherchannel.

Устранение неполадок

Все интерфейсы в EtherChannel должны иметь одинаковые настройки скорости и дуплексного режима, на транковых каналах одинаковые настройки native VLAN и разрешенных VLAN, на портах доступа — одинаковый VLAN:

Примечание. Легко спутать протокол PAgP или LACP с DTP, поскольку оба протокола используются для автоматизации поведения на транковых каналах. Протоколы PAgP и LACP используются для агрегирования каналов (EtherChannel). DTP используется для автоматизации создания транковых каналов. Как правило, если настроен транковый канал EtherChannel, то EtherChannel (PAgP или LACP) настраивается в первую очередь, и только после этого настраивается DTP.

Примечание. EtherChannel и STP должны взаимодействовать. По этой причине важен порядок выполнения связанных с EtherChannel команд, и именно поэтому лучше Port-Channel удалить и снова добавить с новыми параметрами, а не изменять напрямую. При попытке изменить конфигурацию интерфейса напрямую ошибки STP приводят к тому, что связанные порты переходят в состояние блокировки или в состояние errdisable (не дружит с STP).

Урок 4

Беспроводные сети

Беспроводные сети в целом можно разделить на следующие категории:

Стандарты

Для беспроводных LAN стандарта 802.11 выделяются следующие частотные полосы:

Точки доступа могут быть автономными и управляемыми контроллером.

Примечание. Некоторые точки доступа могут работать как в автономном режиме, так и в режиме точки доступа, управляемой контроллером.

Для небольших беспроводных сетей Cisco предлагает следующие решения в виде беспроводных автономных точек доступа.

Примечание. Большинство точек доступа корпоративного уровня поддерживает PoE.

Кластеры

Точки доступа WAP121, WAP321 и AP541N поддерживают кластеризацию точек доступа без использования контроллера. Кластер предоставляет единую точку администрирования и позволяет администратору просматривать развертывание точек доступа как одну беспроводную сеть, а не как набор отдельных беспроводных устройств. В частности, точки доступа WAP121 и WAP321 поддерживают единую точку настройки (Single Point Setup, SPS).

SPS позволяет включить для сети LAN возможность масштабирования до четырех точек доступа WAP121 и до восьми точек доступа WAP321, точка доступа Cisco AP541N способна объединить в кластер до 10 точек доступа и поддерживает несколько кластеров.

Существует возможность создания кластера с использованием двух точек доступа. Для этого необходимо соблюдать следующие условия:

Meraki

Для управляемой облачной архитектуры Cisco Meraki требуются следующие компоненты:

Cisco Unified

Архитектура беспроводной сети Cisco Unified требует наличия следующих устройств:

Антенны

Точки доступа Cisco Aironet могут использовать:

Стандарты IEEE 802.11n/ac/ad используют технологию MIMO для повышения пропускной способности и поддержки до четырех антенн одновременно.

Примечание. Маршрутизаторы 802.11n начального уровня поддерживают пропускную способность 150 Мбит/с, используя один радиомодуль Wi-Fi и одну антенну, присоединённую к устройству, два радиомодуля и две антенны на маршрутизаторе 802.11n поддерживают скорость передачи данных до 300 Мбит/с, а для обеспечения скорости 450 и 600 Мбит/с требуются три и четыре радиомодуля и антенны соответственно.

Топология

Стандарт 802.11 определяет два основных режима топологии беспроводной сети:

Архитектура IEEE 802.11 определяет два структурных элемента топологии инфраструктурного режима: базовый набор сервисов (BSS) и расширенный набор сервисов (ESS).

Базовый набор сервисов

BSS состоит из одной точки доступа, которая взаимодействует со всеми связанными беспроводными клиентами. Зона покрытия, в пределах которой беспроводные клиенты BSS могут поддерживать связь друг с другом называется зоной основного обслуживания (BSA). Если беспроводной клиент выходит из зоны основного обслуживания, он больше не может напрямую связываться с другими беспроводными устройствами в пределах зоны BSA. BSS является структурным элементом топологии, а BSA — фактической зоной покрытия (термины BSA и BSS зачастую используются как взаимозаменяемые).

MAC-адрес 2 уровня используется для уникальной идентификации каждого набора BSS, который называется идентификатором базового набора сервисов (BSSID). Таким образом, идентификатор BSSID является формальным именем BSS и всегда связан только с одной точкой доступа.

Расширенный набор сервисов

Когда один набор BSS обеспечивает недостаточное радиочастотное покрытие, то с помощью общей распределительной системы можно связать два или более наборов BSS, что образует расширенный набор сервисов (ESS). Набор сервисов ESS представляет собой объединение двух или более наборов BSS, взаимосвязанных посредством кабельной распределительной системы. Теперь беспроводные клиенты в одной зоне BSA могут обмениваться данными с беспроводными клиентами в другой зоне BSA в пределах одного набора ESS. Перемещающиеся мобильные беспроводные клиенты в роуминге могут переходить из одной зоны BSA в другую (с тем же набором ESS) и без проблем выполнять подключение. Зоны BSA в составе ESS должны перекрываться на 10-15%.

Примечание. В рамках стандарта 802.11 режим прямого соединения называется IBSS.

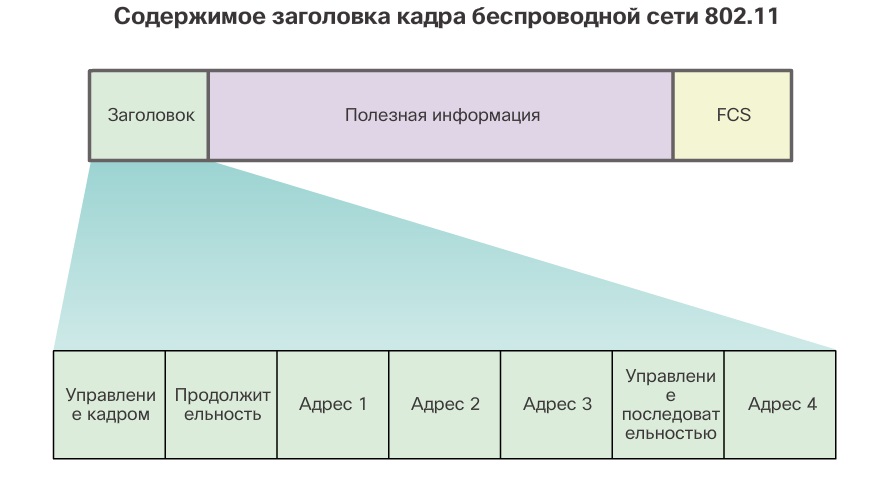

802.11 содержат следующие поля:

Типы кадра

Кадр беспроводной сети может относиться к одному из трех типов:

Технологии насыщения канала:

Ассоциация клиента с точкой доступа

Кадры управления используются беспроводными устройствами для выполнения следующего процесса, состоящего из трех этапов.

Общие настраиваемые параметры беспроводной сети

Обнаружение точек доступа

Этот процесс может выполняться в следующих режимах:

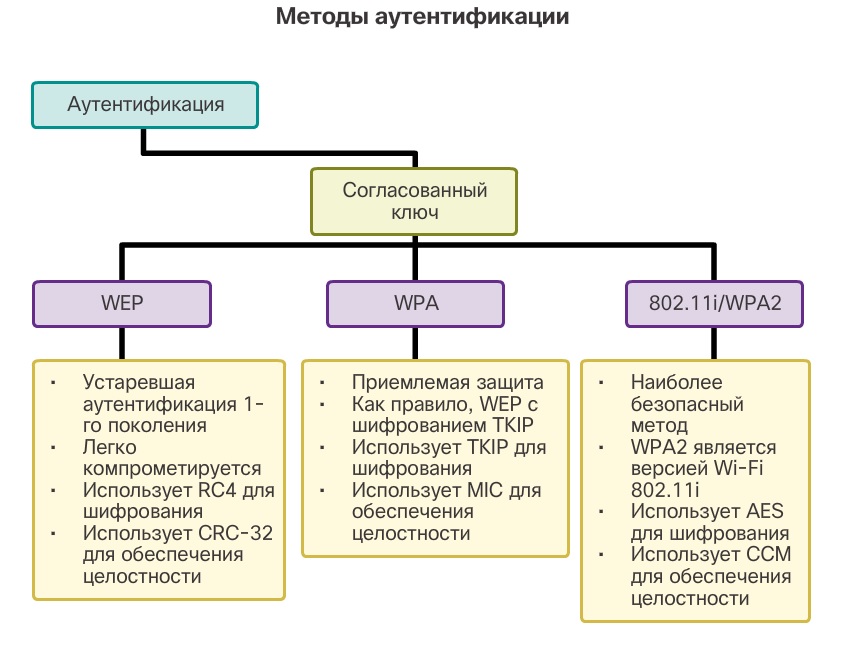

Аутентификация

Стандарт 802.11 изначально разработан с учетом двух механизмов аутентификации:

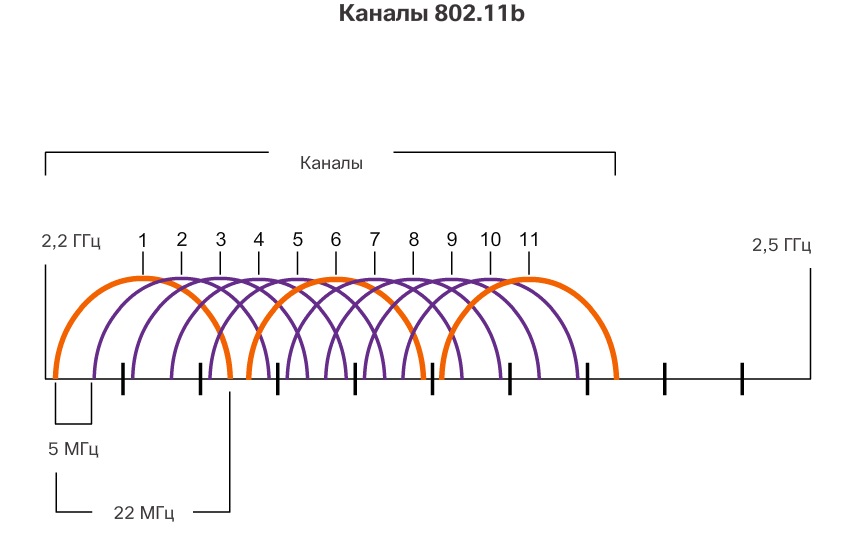

Каналы

Полоса 2,4 ГГц поделена на несколько каналов. В целом общая пропускная способность канала составляет 22 МГц, и каждый канал отделяется полосой 5 ГГц. Стандарт 802.11b определяет 11 каналов для Северной Америки. Пропускная способность 22 МГц вкупе с разделением частот полосами 5 МГц, подразумевает перекрывание последовательных каналов.

Примечание. В Европе работают 13 каналов 802.11b.

Стандарт 802.11n может использовать соединение каналов, при котором два канала 20 МГц объединяются в один канал 40 МГц. Соединение каналов увеличивает пропускную способность за счёт использования для доставки данных одновременно двух каналов.

Большинство современных точек доступа могут автоматически регулировать каналы, чтобы обойти помехи.

Примечание. Стандарт IEEE 802.11ac использует OFDM с шириной каналов в 80,160 и 80+80.

Угрозы

Беспроводные сети особенно подвержены следующим угрозам:

Две функции обеспечения безопасности:

Примечание. В целях оптимизации производительности, сети Wireless-N должны использовать режим безопасности WPA2-Personal.

Стандарты IEEE 802.11i, Wi-Fi Alliance WPA и WPA2 используют следующие протоколы шифрования:

Примечание. По возможности всегда следует выбирать 802.11i/WPA2 с AES.

WPA и WPA2 поддерживают два типа аутентификации.

Для корпоративного режима безопасности требуется сервер аутентификации, авторизации и учета (AAA) RADIUS.

Эти поля являются обязательными для передачи точке доступа требуемых данных для связи с сервером AAA, которые представлены ниже:

Примечание. Поле пароля не отображается, так как аутентификация и авторизация текущего пользователя обрабатываются стандартом 802.1X, который предоставляет централизованную аутентификацию конечных пользователей на базе сервера.

При входе в систему по стандарту 802.1X для обмена данными с точкой доступа и сервером RADIUS используется протокол EAP. EAP представляет собой платформу для аутентификации доступа к сети. Этот протокол предоставляет механизм безопасной аутентификации и согласование безопасного закрытого ключа, который впоследствии можно использовать для сеанса шифрования беспроводной связи с использованием механизмов шифрования TKIP или AES.

Урок 5

Устранение неполадок в OSPF для одной области

Маршрутизаторы и коммутаторы 3 уровня узнают об удалённых сетях одним из двух следующих способов:

Примечание. Все протоколы динамической маршрутизации способны объявлять и распространять статические маршруты в своих обновлениях маршрутизации.

Свойства OSPF:

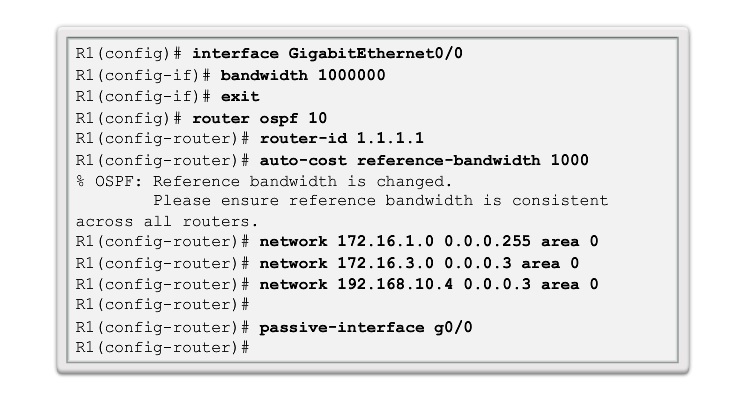

Типичная настройка OSPFv2 для одной области

Проверка OSPFv2

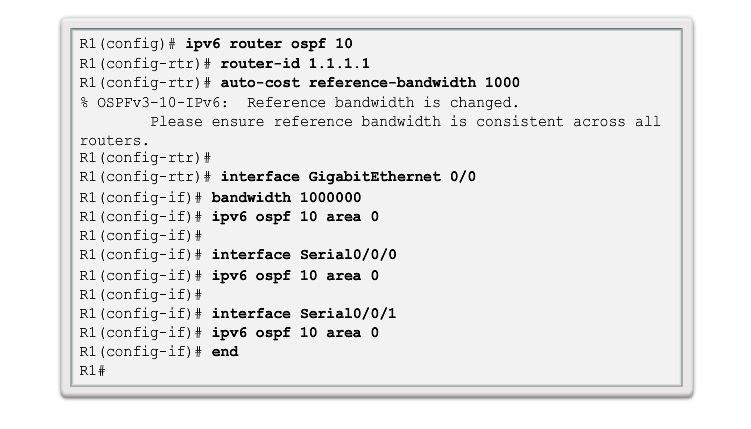

Типичная настройка OSPFv3 для одной области

Проверка OSPFv3

Типы сетей OSPF

Проблемы сетей множественного доступа

Сеть множественного доступа — это сеть с несколькими устройствами в одной и той же среде передачи, которые обмениваются данными между собой. Локальные сети Ethernet — это наиболее распространённый пример широковещательных сетей множественного доступа

Проблема управления большим количеством отношений смежности и лавинной рассылки пакетов LSA в сети с множественным доступом решается за счёт выделенного маршрутизатора (DR).

На случай сбоя выделенного маршрутизатора (DR) также выбирается резервный назначенный маршрутизатор (BDR).

Остальные маршрутизаторы, не являющиеся DR или BDR, станут маршрутизаторами DROTHER.

Вместо лавинной рассылки объявлений LSA всем маршрутизаторам в сети, маршрутизаторы DROTHER отправляют свои LSA только маршрутизаторам DR и BDR с помощью адреса групповой рассылки 224.0.0.6 (все маршрутизаторы DR).

DR использует групповую рассылку 224.0.0.5 (все маршрутизаторы OSPF). В конечном счёте, только один маршрутизатор производит рассылку объявлений LSA по сети с множественным доступом.

Примечание. Выбор DR/BDR происходит только в сетях с множественным доступом и не может произойти в сетях «точка-точка».

Проверка ролей OSPF

Выбор ролей DR и BDR по протоколу OSPF

Идентификатор маршрутизатора определяется одним из трех способов:

Процедура выбора DR и BDR начинается сразу после появления в сети с множественным доступом первого активного маршрутизатора с интерфейсом, где включен OSPF.

Примечание. Если в сети IPv6 на маршрутизаторе не настроены IPv4-адреса, то идентификатор маршрутизатора необходимо настроить вручную с помощью команды router-id, в противном случае OSPFv3 не запускается.

Примечание. На последовательных интерфейсах приоритет по умолчанию настроен на значение 0, поэтому они не выбирают DR и BDR.

Процедура выбора занимает всего несколько секунд. Если в сети с множественным доступом загрузились не все маршрутизаторы, то роль DR может получить маршрутизатор не с самым высоким идентификатором. Это может быть более простой маршрутизатор, загрузка которого занимает меньше времени.

Примечание. Процесс выбора DR и BDR по протоколу OSPF не является приоритетным. Если после завершения выбора DR/BDR в сети появляется новый маршрутизатор с более высоким приоритетом или идентификатором, то этот новый маршрутизатор не перенимает роль DR или BDR, поскольку эти роли уже назначены. Добавление нового маршрутизатора не приводит к новому процессу выбора.

Смена ролей

Когда какой-либо маршрутизатор выбран в качестве DR, то он сохраняет эту роль, пока не произойдет одно из следующих событий:

Если происходит сбой DR, то его роль автоматически перенимает BDR. Это происходит даже в том случае, если после первоначального выбора DR/BDR к сети добавляется другой маршрутизатор DROTHER с более высоким идентификатором или приоритетом. Однако когда BDR перенимает роль DR, происходит новый выбор BDR и его роль получает маршрутизатор DROTHER с высоким идентификатором или приоритетом.

Рекомендации

Вместо того чтобы полагаться на идентификатор маршрутизатора, рекомендуется управлять выбором посредством настройки приоритетов интерфейсов. Приоритеты — это значение для интерфейса, исходя из которого интерфейс обеспечивает улучшенное управление сетью с множественным доступом. Также это позволяет маршрутизатору выполнять роль DR в одной сети, и DROTHER — в другой.

Чтобы настроить приоритет интерфейса, используйте следующие команды:

Примечание. Если приоритет интерфейса настраивается после включения OSPF, то администратор должен отключить процесс OSPF на всех маршрутизаторах, а затем повторно включить его, чтобы инициировать новый процесс выбора DR/BDR.

Очистка процесса OSPF производится из привилегированного режима:

Распространение маршрута по умолчанию

Для распространения маршрута по умолчанию на граничном маршрутизаторе должны быть настроены:

Примечание. Обозначение E2 в таблице маршрутизации указывает на то, что это внешний маршрут.

Интервалы OSPF

Интервалы приветствия (hello) и простоя (dead) OSPF настраиваются для каждого интерфейса. По умолчанию 10 секунд и 40 секунд. Интервалы OSPF должны совпадать, иначе соседские отношения смежности не установятся.

Рекомендуется изменять таймеры OSPF, чтобы маршрутизаторы быстрее могли обнаружить сбои в сети. Это увеличивает трафик, но иногда важнее обеспечить быструю сходимость, чем экономить на трафике.

Чтобы восстановить значения интервалов по умолчанию:

Сразу после изменения интервала приветствия hello CISCO IOS автоматически приравнивает интервал простоя dead к четырем интервалам приветствия. Однако чтобы изменения были задокументированы в конфигурации, всегда полезно явно изменить таймер, а не полагаться на автоматические функции IOS.

Атаки на маршрутизаторы

К видам фальсификации данных о маршрутах относятся:

Для защиты обновлений от фальсификации применяется аутентификация.

Аутентификация OSPF

OSPF поддерживает три типа аутентификации:

Примечание. Различные формы аутентификации MD5 поддерживаются протоколами RIPv2, EIGRP, OSPF, IS-IS и BGP.

Примечание. OSPFv3 не обладает собственными возможностями аутентификации. Вместо этого для защиты передачи данных между соседними устройствами он полностью полагается на IPsec с помощью команды режима конфигурации интерфейса:

Механизм MD5

Message Digest 5 (MD5) не шифрует сообщение, поэтому его содержимое легко прочитать. Отправляющий маршрутизатор R2 объединяет сообщение маршрутизации с предварительно согласованным секретным ключом и рассчитывает подпись с помощью алгоритма MD5. Принимающий маршрутизатор делает тоже самое:

Настройка MD5

Чтобы включить аутентификацию MD5 OSPF глобально, выполните следующие настройки:

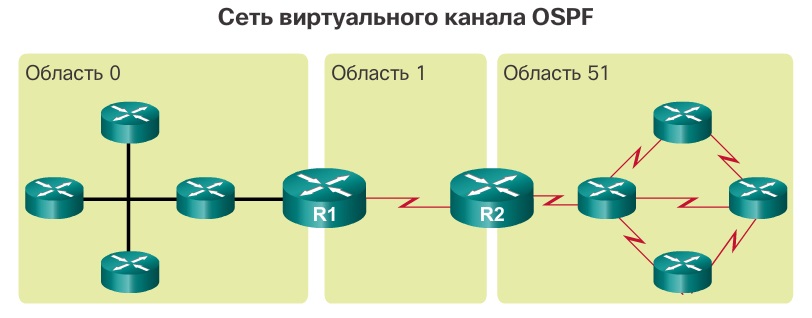

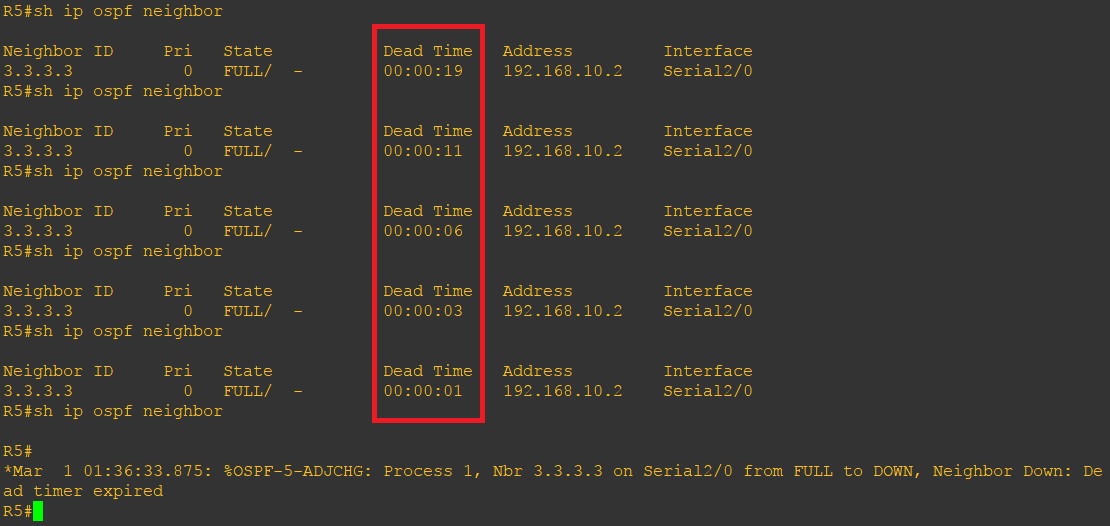

Пример. Настраиваем аутентификацию на маршрутизаторе R5 и смотрим соседей OSPF:

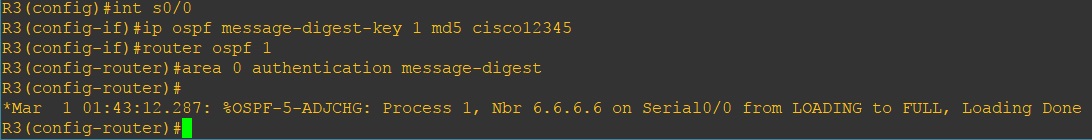

Таймер истёк и сосед R3 отвалился. Настраиваем аутентификацию на R3:

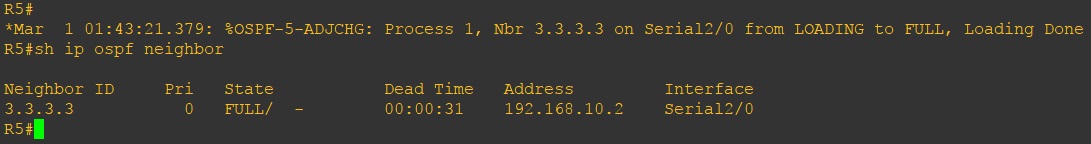

и проверяем ещё раз:

Работоспособность восстановлена, теперь уже с аутентификацией MD5.

Чтобы включить аутентификацию MD5 на отдельных интерфейсах, настройте следующее:

На одном и том же маршрутизаторе аутентификация OSPF MD5 может использоваться как глобально, так и по отдельности. Однако настройки на интерфейсе заменяют настройки, выполненные в глобальном режиме. Используемые пароли аутентификации MD5 в одной области могут быть разными. Однако они должны совпадать между соседними устройствами.

Проверка аутентификации

Условия формирования отношений смежности

Протокол маршрутизации OSPF является одним из самых распространённых протоколов маршрутизации, используемых в больших корпоративных сетях. Поиск и устранение неполадок, связанных с обменом информацией о маршрутах, является одним из важнейших навыков для сетевого специалиста, который занимается реализацией и поддержкой крупных маршрутизируемых корпоративных сетей, в которых протокол OSPF используется в качестве протокола внутреннего шлюза.

Значение process-id имеет локальное значение, то есть оно не обязательно должно быть идентичным значениям на других маршрутизаторах OSPF для установления отношений смежности между этими соседними устройствами.

Типичные причины проблем со смежностью:

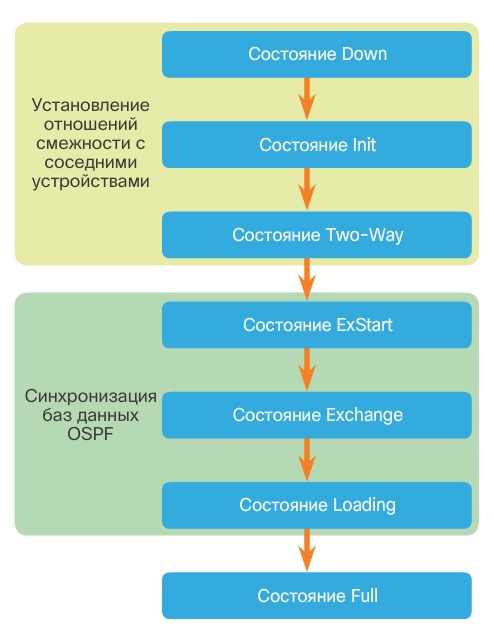

Состояния OSPF

Настройка пути OSPF

Команда passive-interface запрещает отправку обновлений маршрутов через указанный интерфейс маршрутизатора. В большинстве случаев команда используется для уменьшения трафика в локальных сетях, поскольку им не нужно получать сообщения протокола динамической маршрутизации.

Команда изменяет только метрику пропускной способности, используемую алгоритмом OSPF для расчёта стоимости маршрутизации, но не меняет фактическую пропускную способность (скорость) канала:

Изменение метрик стоимости канала с помощью команды

это наиболее простой и предпочтительный способ изменения стоимости маршрутов OSPF. Помимо изменения

стоимости, используя пропускную способность, у сетевого администратора могут быть другие причины

для изменения стоимости маршрута. Например, предпочтение конкретного поставщика услуг или фактическая стоимость канала или маршрута в денежном выражении.

Чтобы протокол OSPF правильно определил путь, необходимо изменить эталонную пропускную способность, задав более высокое значение с учетом сетей, содержащих каналы, скорость которых выше 100Mbit. Для настройки эталонной пропускной способности используйте команду режима конфигурации маршрутизатора: