Что такое bruteforce wifi

Краткое описание:

Генерация WEP/WPA/WPA2 ключей ко всем Wi-Fi точкам.

Предназначено как для смартфонов,так и для планшетов.

В «root» доступе НЕТ необходимости! :happy:

Перевод :

WIBR+ это усовершенствованное приложение для того, чтобы тестировать безопасность сетей. Это приложение не ФАЛЬШИВКА, оно действительно работает, и с ней есть возможность получить доступ к Wi-Fi сети, если оно использует слабый пароль. Это приложение поддерживает организацию очередей, пользовательские словари, генератор «в лоб» и усовершенствованный контроль! Приложение поддерживает два типа теста:

Из выше написанного,я бы сказал,что это приложение не что иное,как помошник в критические и трудные моменты в нашей жизни 😆

Приложение довольно часто обновляется, автор следит за своим творением.

Приложение определяется антивирусами как вирус, хотя таковым не является.

Как запаковать в программу свой словарь:

Открыть приложение как zip архив, зайти в папку по пути res/raw и там есть три словари, заменяем их на свои с таким же названием и запаковать без сжатия, потом подписать с помощью ZipSigner и все.

версия: 2.2.0 mod WIBR+ WIfi BRuteforce hack (Пост #37435759)

версия: 2.0.0 WIBR+ WIfi BRuteforce hack (Пост #35431339)

Wibr+ 1.0.33 RUS WIBR+ WIfi BRuteforce hack (Пост #23213255)

версия: 1.0.33

(Проверка лицензии работает. Перед установкой рекомендуется отключиться от интернета.Примите во внимание.)

(Без лицензии.Вроде..)

Добавлено 24.06.2013, 17:13:

MINECRAFT,

В разрешениях программы ничего сверхъестественного и недопустимого нет =)

MINECRAFT,

многого не советую ждать.

MINECRAFT,

:beee:

Словари в программе содержат дефолтные пароли.

У меня электричество отключили,пошел погулять в другой квартал.

Взломать Wi-Fi за 10 часов

Еще не так давно казалось, что беспроводная сеть, защищенная с помощью технологии WPA2, вполне безопасна. Подобрать простой ключ для подключения действительно возможно. Но если установить по-настоящему длинный ключ, то сбрутить его не помогут ни радужные таблицы, ни даже ускорения за счет GPU. Но, как оказалось, подключиться к беспроводной сети можно и без этого — воспользовавшись недавно найденной уязвимостью в протоколе WPS.

Цена упрощений

Открытых точек доступа, к которым вообще не надо вводить ключ для подключения, становится все меньше и меньше. Кажется, что скоро их можно будет занести в Красную книгу. Если раньше человек мог даже и не знать, что беспроводную сеть можно закрыть ключом, обезопасив себя от посторонних подключений, то теперь ему все чаще подсказывают о такой возможности. Взять хотя бы кастомные прошивки, которые выпускают ведущие провайдеры для популярных моделей роутеров, чтобы упростить настройку. Нужно указать две вещи — логин/пароль и… ключ для защиты беспроводной сети. Что еще более важно, сами производители оборудования стараются сделать процесс настройки незамысловатым. Так, большинство современных роутеров поддерживают механизм WPS (Wi-Fi Protected Setup). С его помощью пользователь за считанные секунды может настроить безопасную беспроводную сеть, вообще не забивая себе голову тем, что «где-то еще нужно включить шифрование и прописать WPA-ключ». Ввел в системе восьмизначный символьный PIN, который написан на роутере, – и готово! И вот здесь держись крепче. В декабре сразу два исследователя рассказали о серьезных фундаментальных прорехах в протоколе WPS. Это как черный ход для любого роутера. Оказалось, что если в точке доступа активирован WPS (который, на минуточку, включен в большинстве роутеров по умолчанию), то подобрать PIN для подключения и извлечь ключ для подключения можно за считанные часы!

Как работает WPS?

Рисунок 1. PIN-код WPS, написанный на корпусе роутера

Рисунок 2. Окно для ввода PIN-кода WPS

Уязвимость

Рисунок 3. Протокол аутентификации WPS

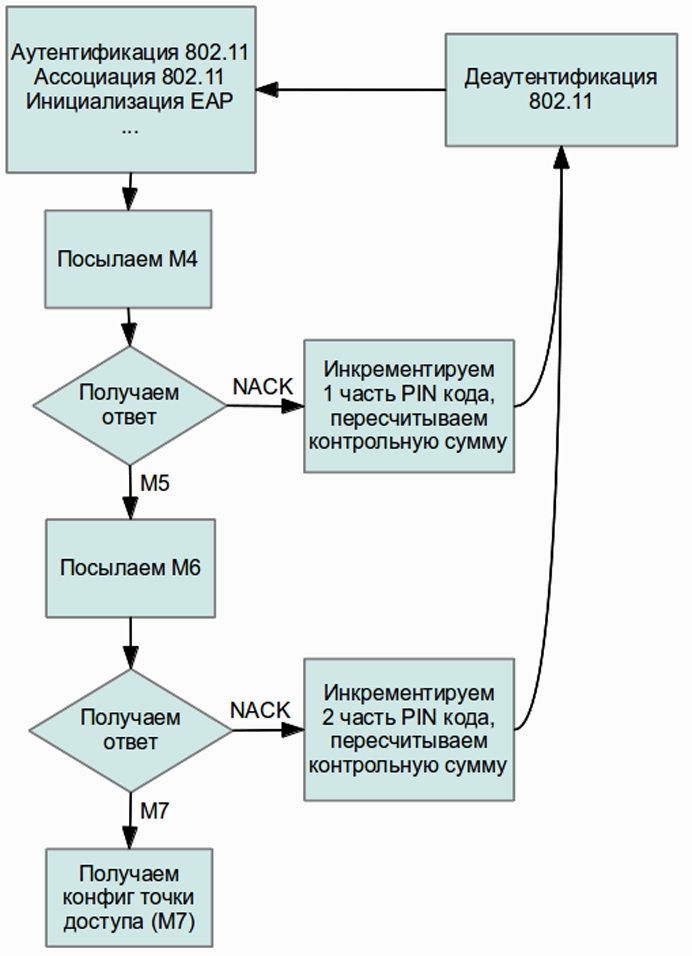

Рисунок 4. Блок-схема брутфорса PIN-кода WPS

Первая реализация

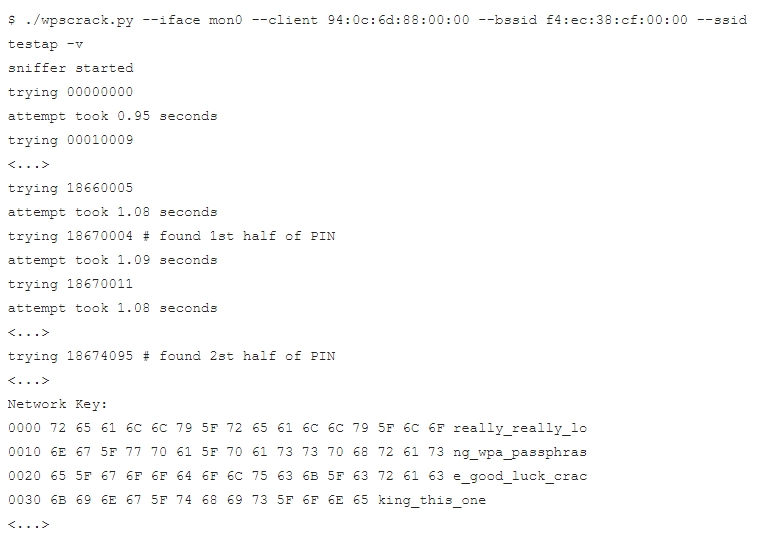

Первой появившейся реализацией брутфорса стала утилита wpscrack, написанная исследователем Стефаном Фибёком на языке Python. Утилита использовала библиотеку Scapy, позволяющую инъектировать произвольные сетевые пакеты. Сценарий можно запустить только под Linux-системой, предварительно переведя беспроводной интерфейс в режим мониторинга. В качестве параметров необходимо указать имя сетевого интерфейса в системе, MAC-адрес беспроводного адаптера, а также MAC-адрес точки доступа и ее название (SSID).

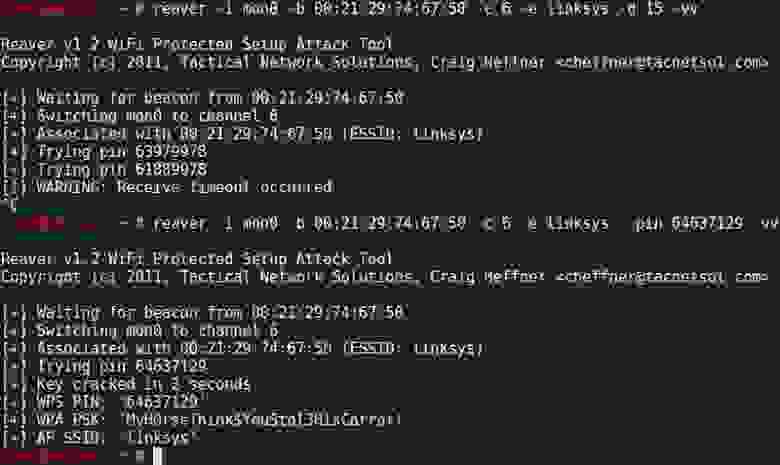

Как видишь, сначала была подобрана первая половина PIN-кода, затем — вторая, и в конце концов программа выдала готовый к использованию ключ для подключения к беспроводной сети. Сложно представить, сколько времени потребовалось бы, чтобы подобрать ключ такой длины (61 символ) ранее существовавшими инструментами. Впрочем, wpscrack не единственная утилита для эксплуатации уязвимости, и это довольно забавный момент: в то же самое время над той же самой проблемой работал и другой исследователь — Крейг Хеффнер из компании Tactical Network Solutions. Увидев, что в Сети появился работающий PoC для реализации атаки, он опубликовал свою утилиту Reaver. Она не только автоматизирует процесс подбора WPS-PIN и извлекает PSK-ключ, но и предлагает большее количество настроек, чтобы атаку можно было осуществить против самых разных роутеров. К тому же она поддерживает намного большее количество беспроводных адаптеров. Мы решили взять ее за основу и подробно описать, как злоумышленник может использовать уязвимость в протоколе WPS для подключения к защищенной беспроводной сети.

HOW-TO

Как и для любой другой атаки на беспроводную сеть, нам понадобится Linux. Тут надо сказать, что Reaver присутствует в репозитории всеми известного дистрибутива BackTrack, в котором к тому же уже включены необходимые драйвера для беспроводных устройств. Поэтому использовать мы будем именно его.

Шаг 0. Готовим систему

На официальном сайте BackTrack 5 R1 доступен для загрузки в виде виртуальной машины под VMware и загрузочного образа ISO. Рекомендую последний вариант. Можно просто записать образ на болванку, а можно с помощью программы UNetbootin сделать загрузочную флешку: так или иначе, загрузившись с такого носителя, мы без лишних заморочек сразу будем иметь систему, готовую к работе.

Шаг 1. Вход в систему

Логин и пароль для входа по умолчанию – root:toor. Оказавшись в консоли, можно смело стартовать «иксы» (есть отдельные сборки BackTrack — как с GNOME, так и KDE):

Шаг 2. Установка Reaver

Чтобы загрузить Reaver, нам понадобится интернет. Поэтому подключаем патчкорд или настраиваем беспроводной адаптер (меню «Applications > Internet > Wicd Network Manager»). Далее запускаем эмулятор терминала, где загружаем последнюю версию утилиты через репозиторий:

$ apt-get update

$ apt-get install reaver

Тут надо сказать, что в репозитории находится версия 1.3, которая лично у меня заработала неправильно. Поискав информацию о проблеме, я нашел пост автора, который рекомендует обновиться до максимально возможной версии, скомпилировав исходники, взятые из SVN. Это, в общем, самый универсальный способ установки (для любого дистрибутива).

Никаких проблем со сборкой под BackTrack не будет — проверено лично. В дистрибутиве Arch Linux, которым пользуюсь я, установка производится и того проще, благодаря наличию соответствующего PKGBUILD’а:

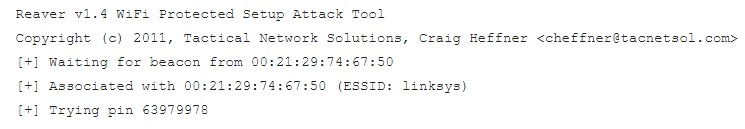

Рисунок 5. Пример работы брутфорcа Reaver

Для начала проверим, что беспроводной интерфейс вообще присутствует в системе:

Если в выводе этой команды есть интерфейс с описанием (обычно это wlan0) – значит, система распознала адаптер (если он подключался к беспроводной сети, чтобы загрузить Reaver, то лучше оборвать подключение). Переведем адаптер в режим мониторинга:

$ airmon-ng start wlan0

Эта команда создает виртуальный интерфейс в режиме мониторинга, его название будет указано в выводе команды (обычно это mon0). Теперь нам надо найти точку доступа для атаки и узнать её BSSID. Воспользуемся утилитой для прослушки беспроводного эфира airodump-ng:

На экране появится список точек доступа в радиусе досягаемости. Нас интересуют точки с шифрованием WPA/WPA2 и аутентификацией по ключу PSK. Лучше выбирать одну из первых в списке, так как для проведения атаки желательна хорошая связь с точкой. Если точек много и список не умещается на экране, то можно воспользоваться другой известной утилитой — kismet, там интерфейс более приспособлен в этом плане. Опционально можно на месте проверить, включен ли на нашей точке механизм WPS. Для этого в комплекте с Reaver (но только если брать его из SVN) идет утилита wash:

Шаг 4. Запускаем брутфорс

Теперь можно приступать непосредственно к перебору PIN’а. Для старта Reaver в самом простом случае нужно немного. Необходимо лишь указать имя интерфейса (переведенного нами ранее в режим мониторинга) и BSSID точки доступа:

Ключ «-vv» включает расширенный вывод программы, чтобы мы могли убедиться, что все работает как надо.

Reaver v1.4 WiFi Protected Setup Attack Tool

Copyright (c) 2011, Tactical Network Solutions, Craig Heffner

[+] Waiting for beacon from 00:21:29:74:67:50

[+] Associated with 00:21:29:74:67:50 (ESSID: linksys)

[+] Trying pin 63979978

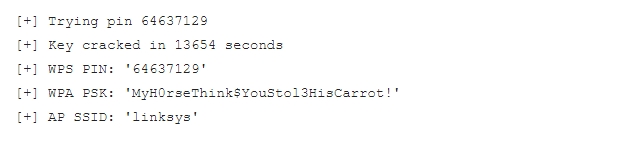

Если программа последовательно отправляет PIN’ы точке доступа, значит, все завелось хорошо, и остается тупо ждать. Процесс может затянуться. Самое короткое время, за которое мне удалось сбрутфорсить PIN, составило примерно пять часов. Как только он будет подобран, программа радостно об этом сообщит:

[+] Trying pin 64637129

[+] Key cracked in 13654 seconds

[+] WPS PIN: ‘64637129’

[+] WPA PSK: ‘MyH0rseThink$YouStol3HisCarrot!’

[+] AP SSID: ‘linksys’

Самое ценное здесь — это, конечно же, ключ WPA-PSK, который сразу же можно использовать для подключения. Все так просто, что даже не укладывается в голове.

Рисунок 6. Reaver Pro — железка от создателей Reaver

Можно ли защититься?

Защититься от атаки можно пока одним способом — отключить нафиг WPS в настройках роутера. Правда, как оказалось, сделать это возможно далеко не всегда. Поскольку уязвимость существует не на уровне реализации, а на уровне протокола, ждать от производителей скорого патча, который решил бы все проблемы, не стоит. Самое большее, что они могут сейчас сделать, – это максимально противодействовать брутфорсу. Например, если блокировать WPS на один час после пяти неудачных попыток ввода PIN-кода, то перебор займет уже около 90 дней. Но другой вопрос, насколько быстро можно накатить такой патч на миллионы устройств, которые работают по всему миру?

Прокачиваем Reaver

Вопрос: Какой беспроводной адаптер нужен для взлома?

Ответ: Перед тем как экспериментировать, нужно убедиться, что беспроводной адаптер может работать в режиме мониторинга. Лучший способ — свериться со списком поддерживаемого оборудования на сайте проекта Aircrack-ng (bit.ly/wifi_adapter_list). Если же встанет вопрос о том, какой беспроводный модуль купить, то начать можно с любого адаптера на чипсете RTL8187L. USB’шные донглы легко найти в интернете за 20$.

Вопрос: Почему у меня возникают ошибки «timeout» и «out of order»?

Ответ: Обычно это происходит из-за низкого уровня сигнала и плохой связи с точкой доступа. Кроме того, точка доступа может на время заблокировать использование WPS.

Вопрос: Почему у меня не работает спуфинг MAC-адреса?

Ответ: Возможно, ты спуфишь MAC виртуального интерфейса mon0, а это работать не будет. Надо указывать имя реального интерфейса, например, wlan0.

Вопрос: Почему при плохом сигнале Reaver работает плохо, хотя тот же взлом WEP проходит нормально?

Ответ: Обычно взлом WEP происходит путем повторной пересылки перехваченных пакетов, чтобы получить больше векторов инициализации (IV), необходимых для успешного взлома. В этом случае неважно, потерялся какой-либо пакет, либо как-то был поврежден по пути. А вот для атаки на WPS необходимо строгое следование протоколу передачи пакетов между точкой доступа и Reaver для проверки каждого PIN-кода. И если при этом какой-то пакет потеряется, либо придет в непотребном виде, то придется заново устанавливать WPS-сессию. Это делает атаки на WPS гораздо более зависимыми от уровня сигнала. Также важно помнить, что если твой беспроводной адаптер видит точку доступа, то это ещё не значит, что и точка доступа видит тебя. Так что если ты являешься счастливым обладателем высокомощного адаптера от ALFA Network и антенны на пару десятков dBi, то не надейся, что получится поломать все пойманные точки доступа.

Вопрос: Reaver все время посылает точке доступа один и тот же PIN, в чем дело?

Ответ: Проверь, активирован ли на роутере WPS. Это можно сделать при помощи утилиты wash: запусти её и проверь, что твоя цель находится в списке.

Вопрос: Почему я не могу ассоциироваться с точкой доступа?

Ответ: Это может быть из-за плохого уровня сигнала или потому, что твой адаптер непригоден для подобных изысканий.

Вопрос: Почему я постоянно получаю ошибки «rate limiting detected»?

Ответ: Это происходит потому, что точка доступа заблокировала WPS. Обычно это временная блокировка (около пяти минут), но в некоторых случаях могут влепить и перманентный бан (разблокировка только через административную панель). Есть один неприятный баг в Reaver версии 1.3, из-за которого не определяются снятия подобных блокировок. В качестве воркэраунда предлагают использовать опцию ‘—ignore-locks’ или скачать последнюю версию из SVN.

Вопрос: Можно ли одновременно запустить два и более экземпляров Reaver для ускорения атаки?

Ответ: Теоретически можно, но если они будут долбить одну и ту же точку доступа, то скорость перебора едва ли увеличится, так как в данном случае она ограничивается слабым железом точки доступа, которое уже при одном атакующем загружается по полной.

Экспресс-курс по взлому Wi-Fi

Журнал Хакер, Март (03) 158

Автор: pkruglov (ivinside.blogspot.com)

Полистать этот материал в журнальной верстке можно здесь.

Брутфорс для Wi-Fi: как быстро взломать Wi-Fi со сложным WPA паролем

Статья и наш портал WiFiGid не призывают пользователей взламывать ЧУЖИЕ Wi-Fi сети. Материал написан автором для повышения знаний в сфере личной информационной безопасности домашней сети и безопасности W-Fi сетей в целом. Все описанное разрешено применять исключительно в своих локальных сетях. Несогласным с этим рекомендуем сразу же закрыть материал. Не забывайте, что применение этой информации на незаконном поле может повлечь за собой уголовное преследование. Давайте жить дружно и помогать друг другу защищаться от злодеев!

Привет всем! С самого начала давайте коротенько расскажем, что же такое Bruteforce WiFi. Это не простой брут перебор известных паролей, как это делается чаще всего. Конечно, есть вероятность таким образом взломать систему, но может пройти уйму времени, а в итоге взломщик не получит ничего.

Сегодня в статье мы рассмотрим одну уязвимость, которая существует ещё со времен создания роутеров, а именно WPS. WPS – это более простое подключение к роутеру. Очень часто производители маршрутизаторов включают данную функцию для того, чтобы обычный пользователь как можно быстрее и проще подключился к интернет-центру и настроил его.

Для подключения обычно используется отдельная сессия. А при запросе нужно ввести PIN код. Именно PIN код, а не пароль. Все дело в том, что PIN состоит из 8 цифр. Как вы начинаете понимать, такое соединение и правда можно взломать, так как у нас есть ограниченное количество переборов. Если говорить точнее, то их 100 000 000.

Сто миллионов это очень много, но пугаться не стоит. Все дело в том, что последняя циферка данного кода является всего лишь контрольной суммой, которая проверяет правильность введенного кода. Поэтому нам теперь надо перебрать всего лишь 10 миллионов. Тоже большая цифра, но на деле понадобится всего 11000 вариантов, и я сейчас докажу это.

Дело в том, что WPS аутентификация происходит в два этапа. То есть сначала отсылается первый пакет, а потом второй, то есть по 4 цифры.

ВНИМАНИЕ! Статья была написана только с целью ознакомления. В качестве примера была взломана своя сеть. Во многих странах взлом вай-фай – уголовно наказуемое занятие.

Схема и разбор аутентификации

И так для начала давайте взглянем на картинку ниже. Смотрите мы генерируем PIN, но перебор идёт только в первой части M4. После отправки первой части, если он не правильный мы отправляем его повторно. Если он правильный, то мы получаем положительный ответ и уже начинаем перебирать вторую часть M6, пока не получим положительный ответ.

Для реализации мы будем использовать операционную систему Linux. Вообще можете забыть про Windows, так как там нет ни одной нормальной программы для взлома. Сейчас я приведу скриншот примерного взлома.

Всё как я и говорил ранее. Сначала идёт перебор первой части, потом перебор второй. В самом конце система нам показывает полный пароль от беспроводной сети. Проблем как раз в том, что пользователи, настраивая свою точку доступа забывают отключать WPS. Вообще можно, конечно, не отключать эту функцию, а деактивировать аутентификацию с помощью пароля, оставив подключение с помощью нажатия кнопки ВПС.

Реализация Брутфорса для WiFi

ПРИМЕЧАНИЕ! Можете, конечно, попробовать пользоваться уже установленной версией, но лучше все же ее обновить, командами сверху.

Теперь просто надо ждать и наблюдать. Система начнет перебор сначала M4, а потом M6. В самом конце мы увидим полную информацию по точке доступа, а также нужный нам ключ WPA PSK, по которому мы сможем подключиться. Перебор шёл примерно 3 с половиной часа. Но у меня слабый комп, так что возможно у вас получится сделать это куда быстрее.

Итоги и выводы

Статья в первую очередь была создана в ознакомительных целях. Защититься от данного способа взлома очень легко – просто заходим в настройки роутера и отключаем функцию WPS. Взламывал я именно свой маршрутизатор, так как вообще против чего-то противозаконного. Но как видите – у меня удалось это сделать несмотря на то, что пароль – очень сложный и длинный.

Что такое bruteforce wifi

Краткое описание:

Генерация WEP/WPA/WPA2 ключей ко всем Wi-Fi точкам.

Предназначено как для смартфонов,так и для планшетов.

В «root» доступе НЕТ необходимости! :happy:

Перевод :

WIBR+ это усовершенствованное приложение для того, чтобы тестировать безопасность сетей. Это приложение не ФАЛЬШИВКА, оно действительно работает, и с ней есть возможность получить доступ к Wi-Fi сети, если оно использует слабый пароль. Это приложение поддерживает организацию очередей, пользовательские словари, генератор «в лоб» и усовершенствованный контроль! Приложение поддерживает два типа теста:

Из выше написанного,я бы сказал,что это приложение не что иное,как помошник в критические и трудные моменты в нашей жизни 😆

Приложение довольно часто обновляется, автор следит за своим творением.

Приложение определяется антивирусами как вирус, хотя таковым не является.

Как запаковать в программу свой словарь:

Открыть приложение как zip архив, зайти в папку по пути res/raw и там есть три словари, заменяем их на свои с таким же названием и запаковать без сжатия, потом подписать с помощью ZipSigner и все.

версия: 2.2.0 mod WIBR+ WIfi BRuteforce hack (Пост #37435759)

версия: 2.0.0 WIBR+ WIfi BRuteforce hack (Пост #35431339)

Wibr+ 1.0.33 RUS WIBR+ WIfi BRuteforce hack (Пост #23213255)

версия: 1.0.33

(Проверка лицензии работает. Перед установкой рекомендуется отключиться от интернета.Примите во внимание.)

(Без лицензии.Вроде..)

Добавлено 24.06.2013, 17:13:

MINECRAFT,

В разрешениях программы ничего сверхъестественного и недопустимого нет =)

MINECRAFT,

многого не советую ждать.

MINECRAFT,

:beee:

Словари в программе содержат дефолтные пароли.

У меня электричество отключили,пошел погулять в другой квартал.

Что такое bruteforce wifi

Краткое описание:

Генерация WEP/WPA/WPA2 ключей ко всем Wi-Fi точкам.

Предназначено как для смартфонов,так и для планшетов.

В «root» доступе НЕТ необходимости! :happy:

Перевод :

WIBR+ это усовершенствованное приложение для того, чтобы тестировать безопасность сетей. Это приложение не ФАЛЬШИВКА, оно действительно работает, и с ней есть возможность получить доступ к Wi-Fi сети, если оно использует слабый пароль. Это приложение поддерживает организацию очередей, пользовательские словари, генератор «в лоб» и усовершенствованный контроль! Приложение поддерживает два типа теста:

Из выше написанного,я бы сказал,что это приложение не что иное,как помошник в критические и трудные моменты в нашей жизни 😆

Приложение довольно часто обновляется, автор следит за своим творением.

Приложение определяется антивирусами как вирус, хотя таковым не является.

Как запаковать в программу свой словарь:

Открыть приложение как zip архив, зайти в папку по пути res/raw и там есть три словари, заменяем их на свои с таким же названием и запаковать без сжатия, потом подписать с помощью ZipSigner и все.

версия: 2.2.0 mod WIBR+ WIfi BRuteforce hack (Пост #37435759)

версия: 2.0.0 WIBR+ WIfi BRuteforce hack (Пост #35431339)

Wibr+ 1.0.33 RUS WIBR+ WIfi BRuteforce hack (Пост #23213255)

версия: 1.0.33

(Проверка лицензии работает. Перед установкой рекомендуется отключиться от интернета.Примите во внимание.)

(Без лицензии.Вроде..)

Добавлено 24.06.2013, 17:13:

MINECRAFT,

В разрешениях программы ничего сверхъестественного и недопустимого нет =)

MINECRAFT,

многого не советую ждать.

MINECRAFT,

:beee:

Словари в программе содержат дефолтные пароли.

У меня электричество отключили,пошел погулять в другой квартал.