Пошаговая инструкция подключения и настройки CloudFlare

Сейчас читают:

Содержание:

Что такое CloudFlare

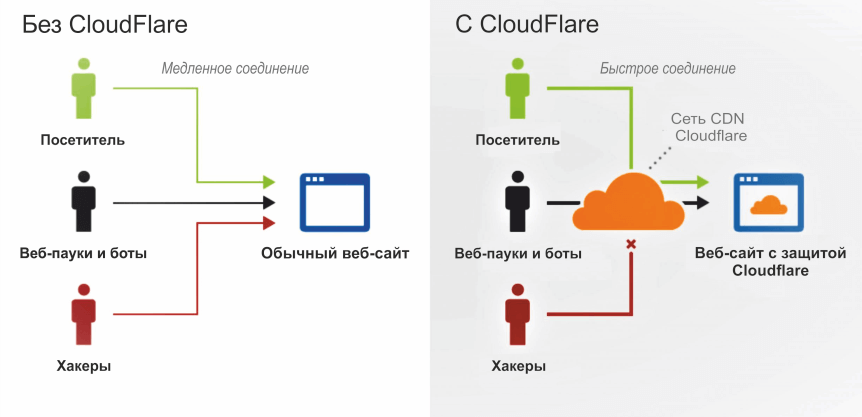

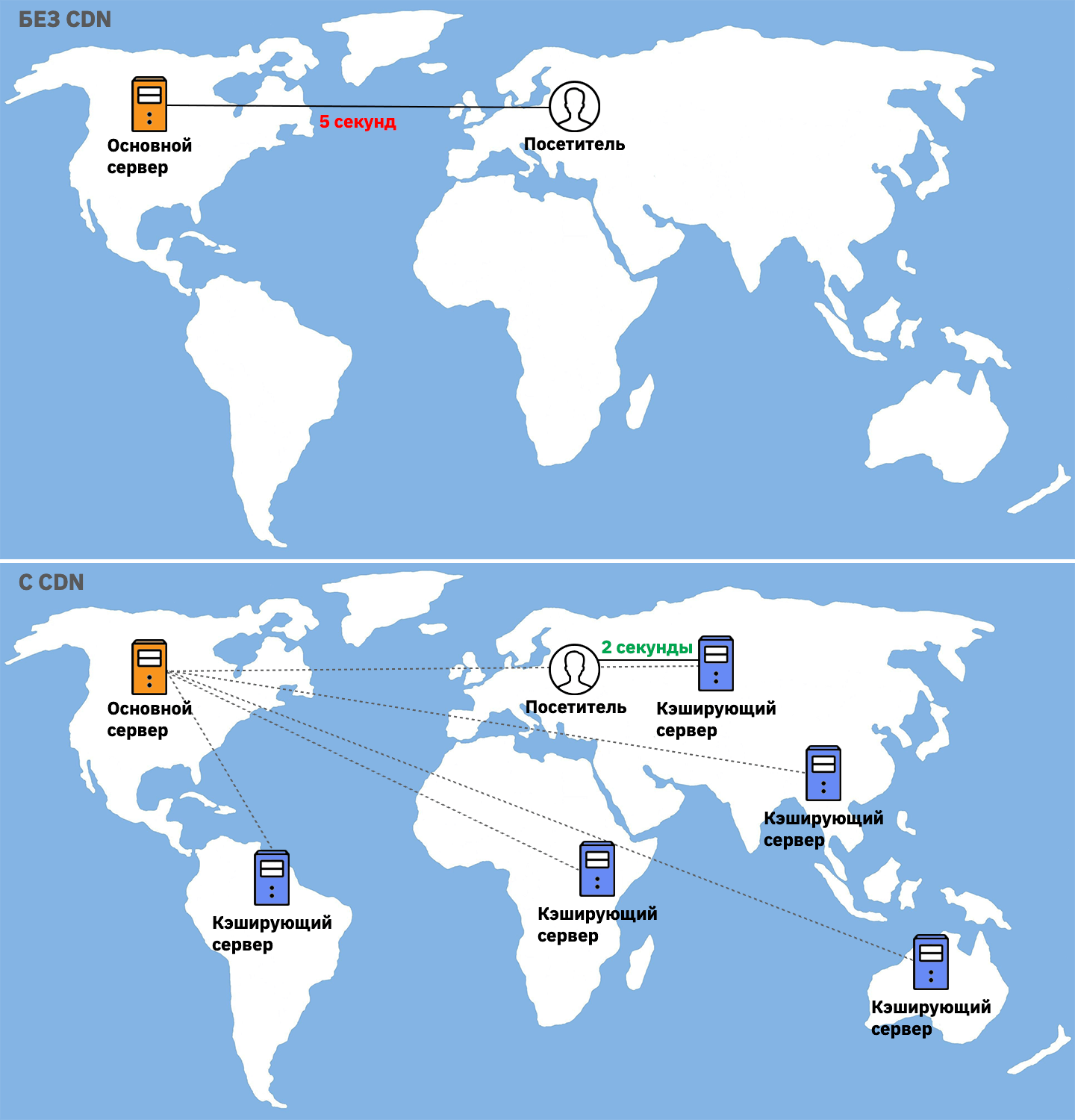

Cloudflare – это сервис, который специализируется на предоставлении услуг сети CDN (Content Delivery Network), защите от DDoS-атак и сетевой безопасности. Основным направлением в работе сервиса является именно обслуживание CDN — глобальной сети распределения трафика сайтов по принципу географической близости сервера к пользователю, пославшему запрос в браузере.

Цепочка раскиданных по миру серверов Cloudflare работает как reverse proxy (« обратный прокси»). Она автоматически кеширует контент сайтов клиентов и быстро отдает его веб-посетителям от ближайшего по расположению центра данных.

Разберем по шагам как подключить сервис Cloudflare и выполнить дополнительные настройки его компонентов.

Как зарегистрироваться на CloudFlare

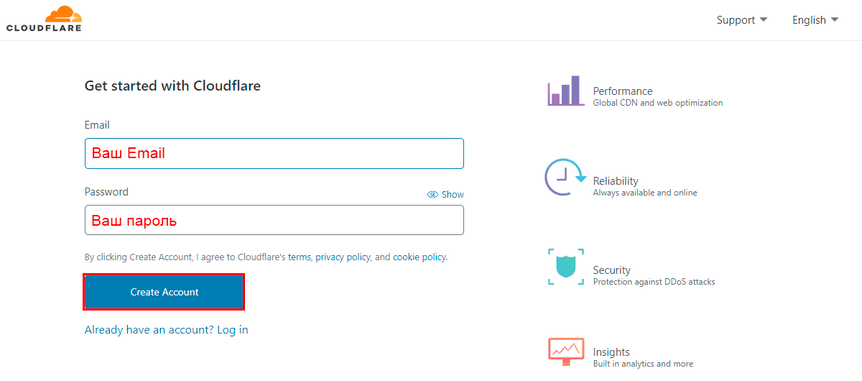

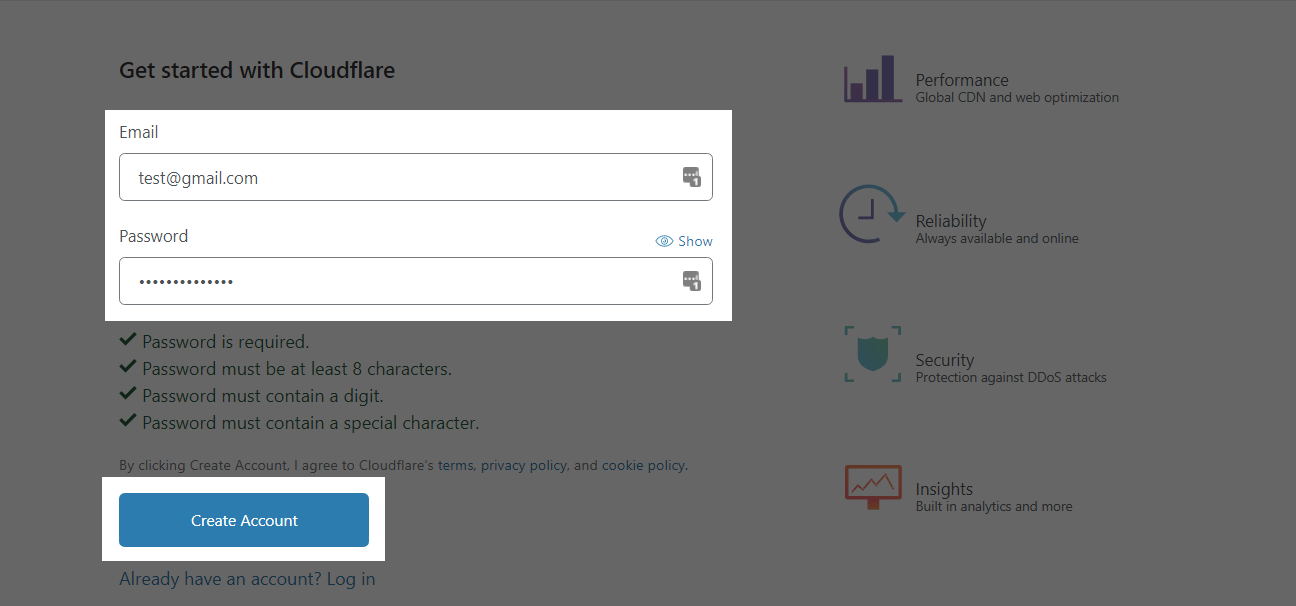

В появившемся окне нужно указать свою электронную почту и пароль, а затем нажать «Create Account» («Создать аккаунт»).

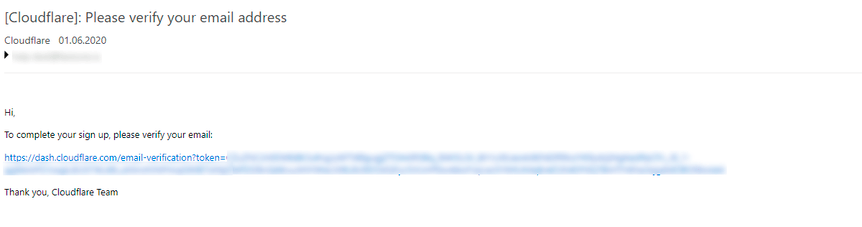

На указанную почту должно прийти письмо со ссылкой для подтверждения созданного аккаунта. Нужно перейти по ней, чтобы завершить регистрацию.

Как подключить CloudFlare к сайту

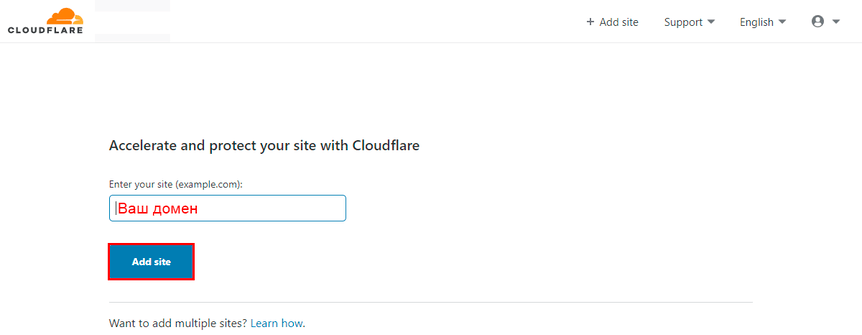

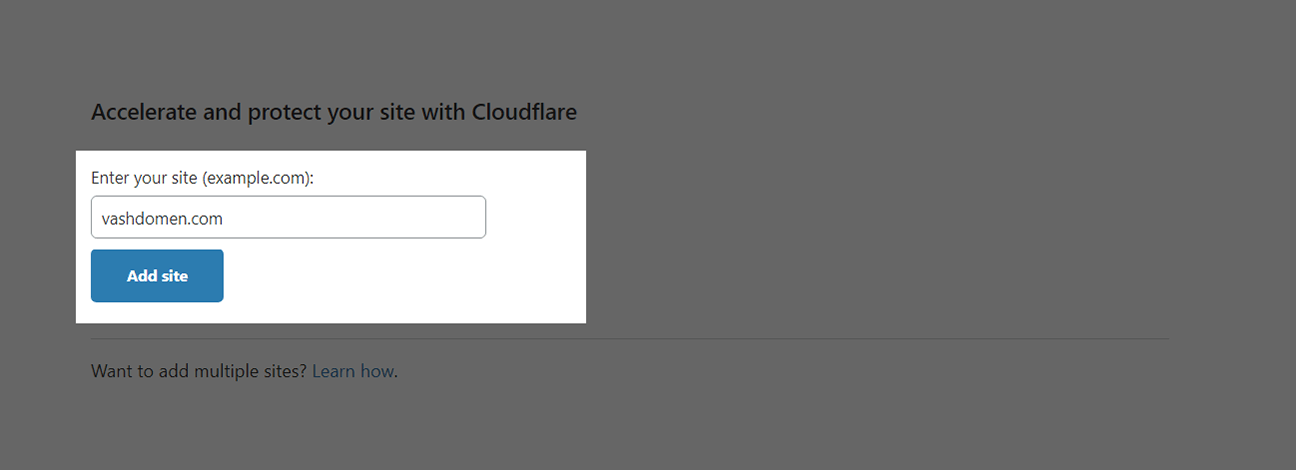

Сразу после регистрации сервис предложит пользователю ввести доменное имя в появившемся окне.

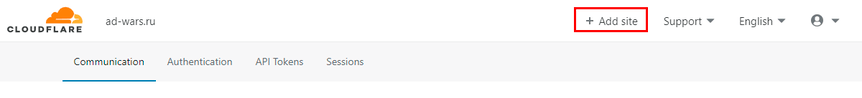

Также доменное имя можно добавить в верхнем меню. Для этого нужно войти в аккаунт и на главной странице нажать «Add site» («Добавить сайт»).

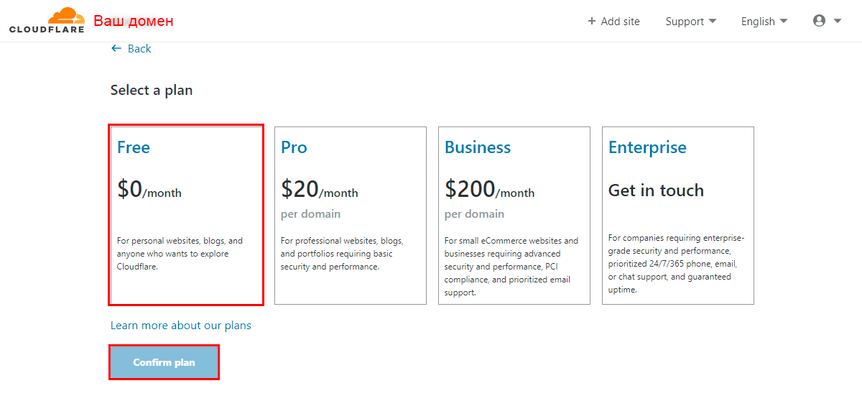

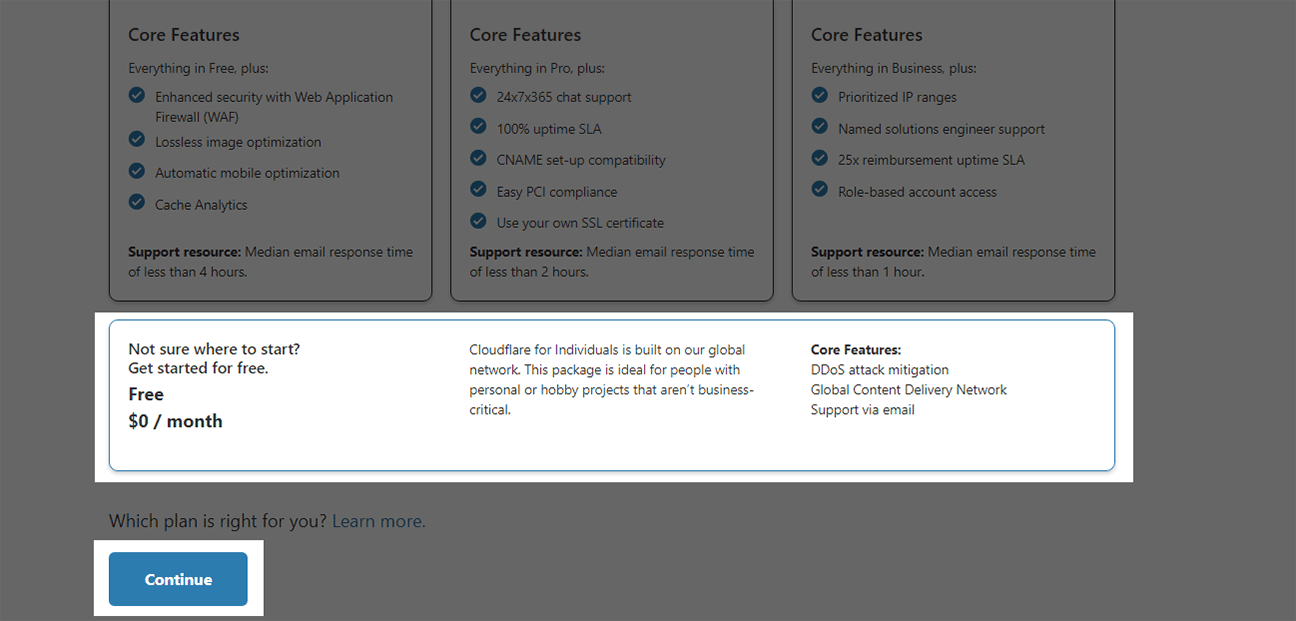

В рамках данной статьи будет рассмотрен тарифный план «Free» («Бесплатный»). После выбора тарифа, нужно нажать «Confirm plan» («Подтвердить тариф») для подтверждения выбора.

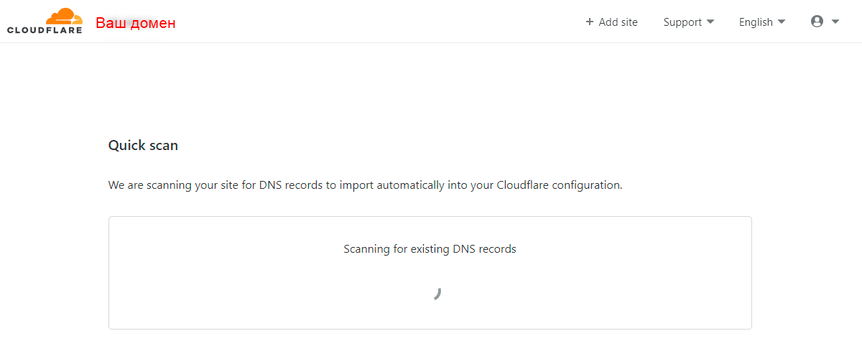

После подтверждения система выполнит быстрое сканирование указанного доменного имени.

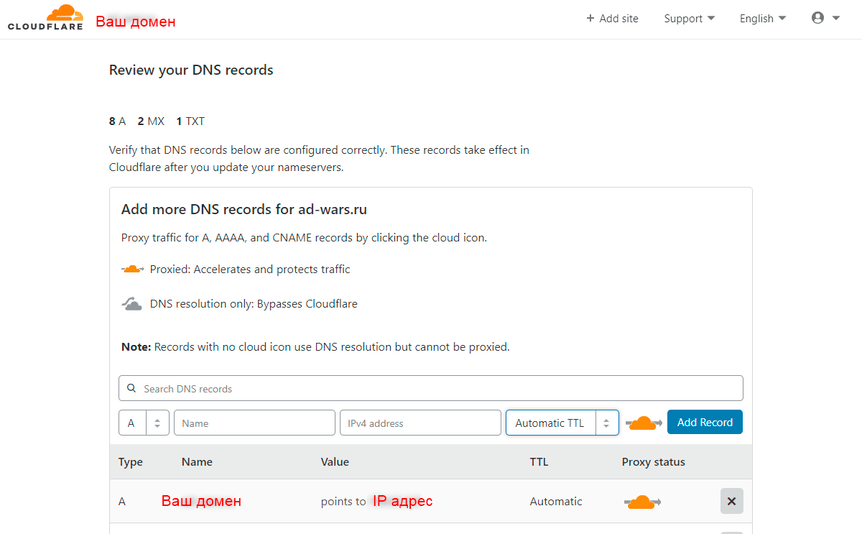

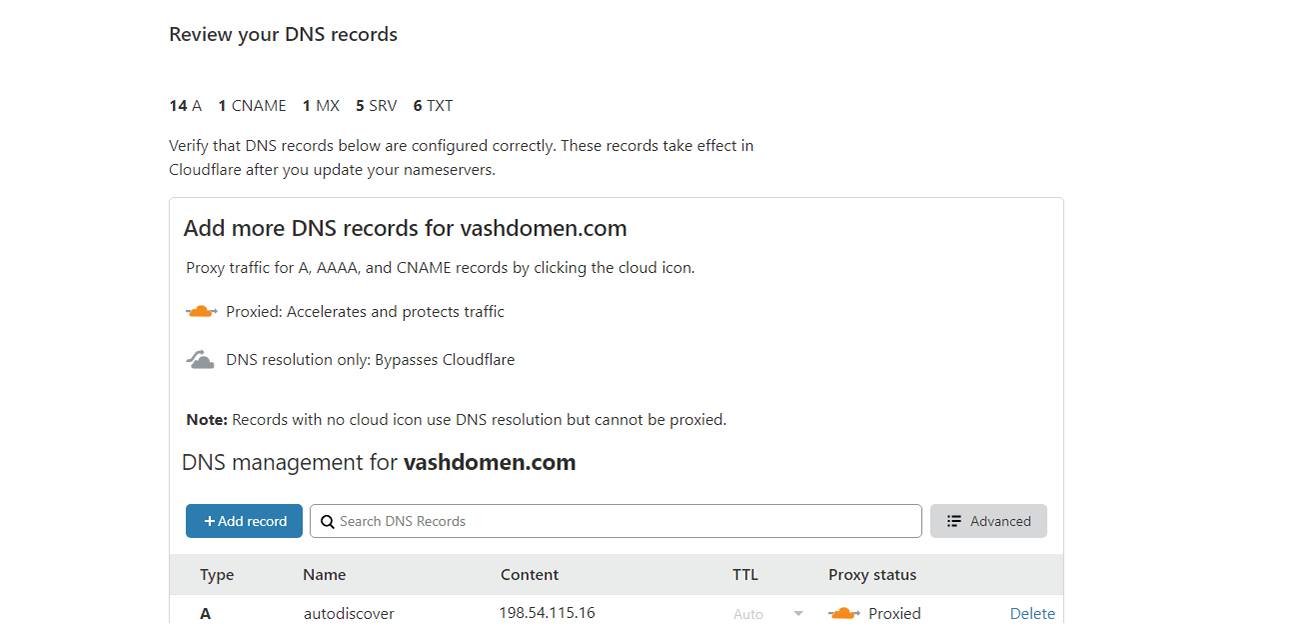

После завершения сканирования, система CloudFlare покажет текущие настройки DNS пользователя. Их нужно проверить, если они верны, то можно переходить к изменению NS-серверов для домена.

Как изменить NS-серверы домена

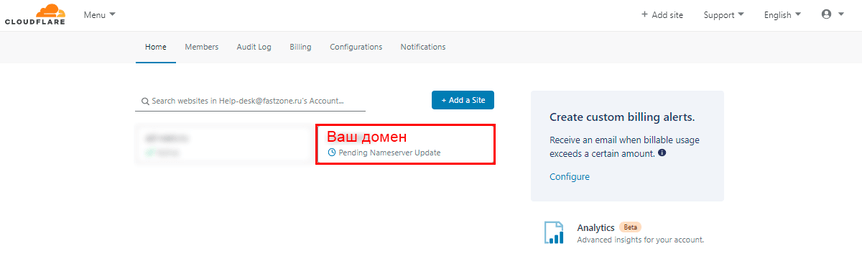

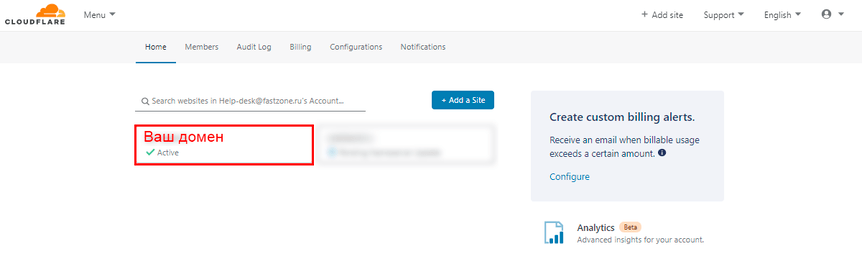

После входа в систему и добавления доменного имени в систему CloudFlare, нужно произвести изменение текущих NS-серверов на CloudFlare. Для этого следует перейти на главную страницу в личном кабинете CloudFlare. После чего, нужно выбрать домен со статусом «Pending Nameserver Update» («Требуется обновление NS-сервера») и нажать на него.

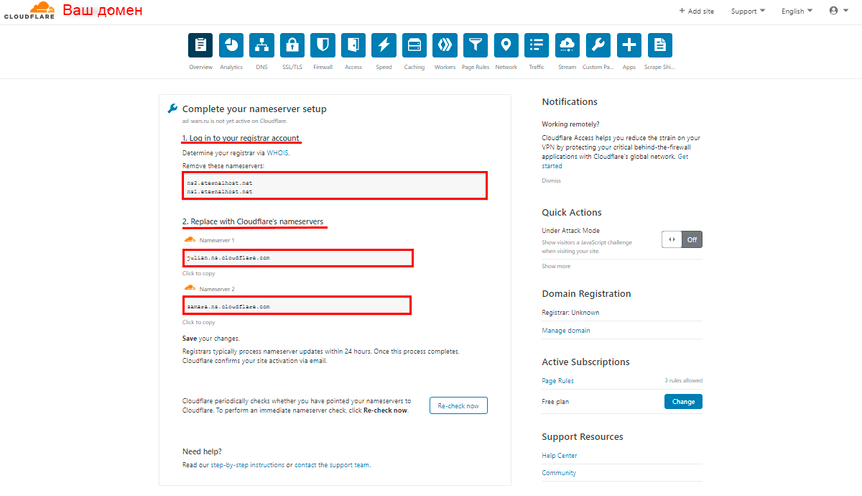

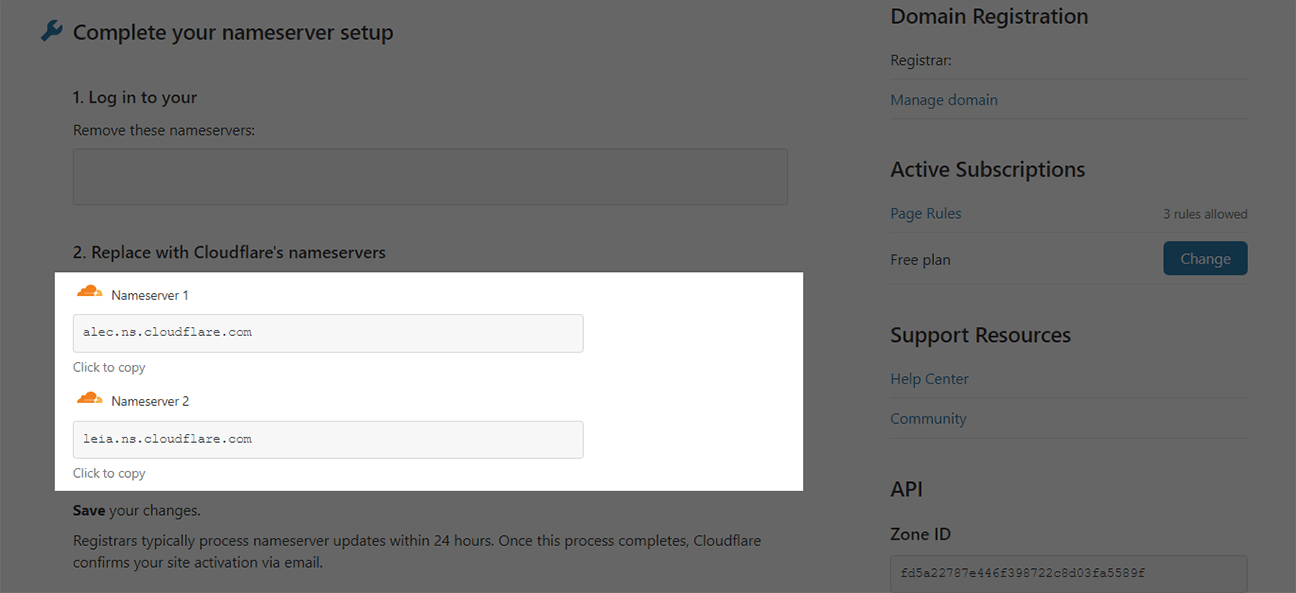

Откроется окно, в котором будет предложено завершить настройки NS-серверов. В первом пункте — «Log in to your registrar account» («Войдите в зарегистрированный аккаунт») будут показаны текущие настройки NS-серверов. Во втором пункте — «Replace with Cloudflare’s nameservers» («Замените на серверы имен Cloudflare»), на какие значения их нужно заменить.

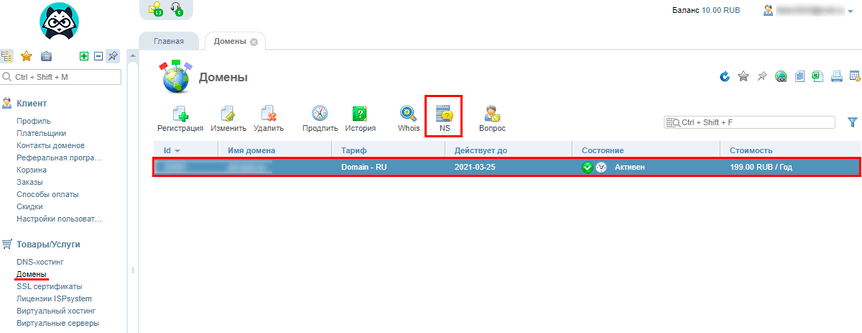

Для смены NS-серверов нужно перейти на сайт регистратора вашего домена и там прописать новые адреса. Нужно дождаться, пока произойдет смена. Обычно, это занимает до 24 часов. После этого, домен пользователя на главной странице его личного кабинета CloudFlare получит статус «Active» («Активен»).

В разделе «NS» следует удалить уже существующие записи и прописать серверы, которые указаны в пункте «Replace with Cloudflare’s nameservers» личного кабинета Cloudflare.

Как установить SSL-сертификат

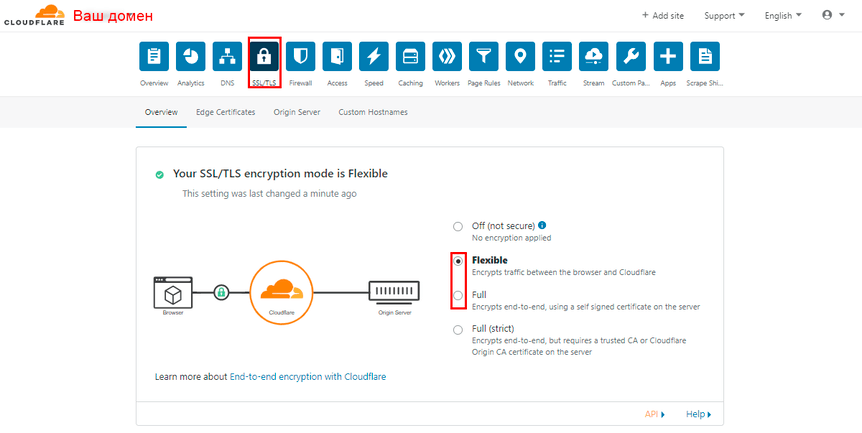

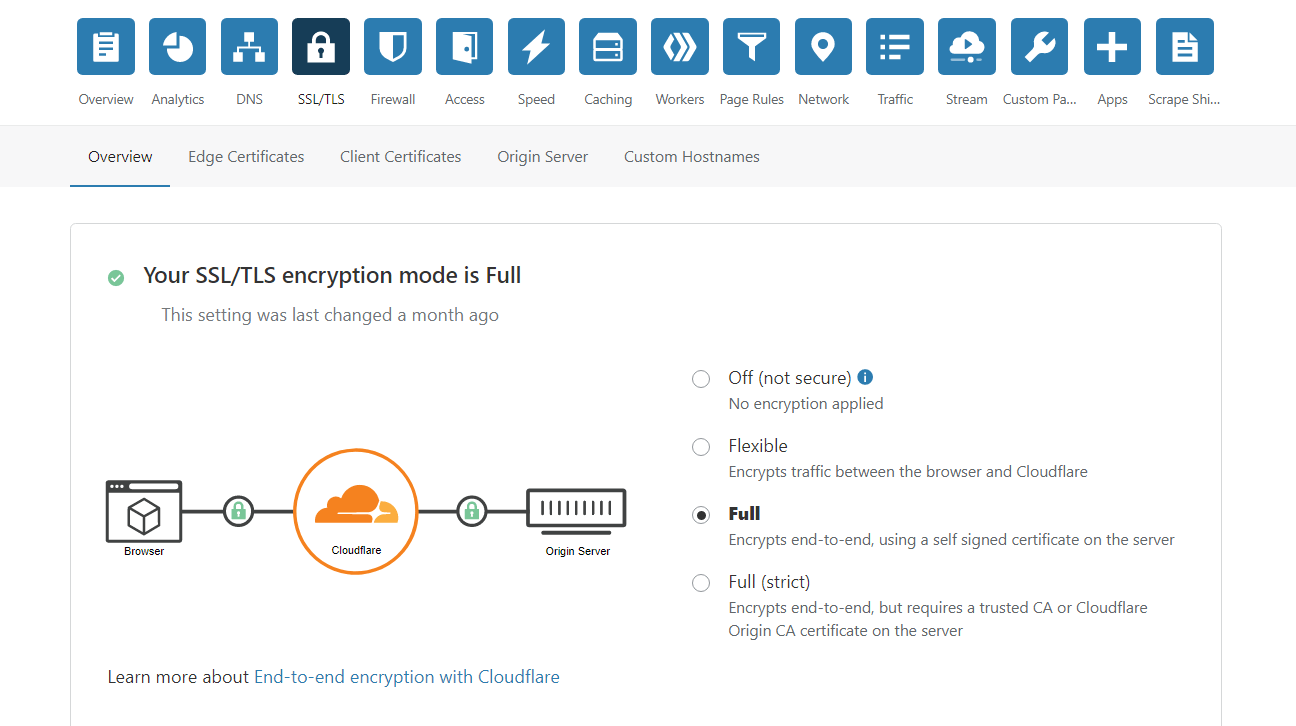

Для настройки безопасного соединения с сайтом нужно настроить SSL-сертификат. Нужно перейти на главную страницу в панели управления и выбрать домен со статусом «Active». Далее нажать «SSL/TLS» в верхнем меню и выбрать режим шифрования трафика «Flexible» («Гибкий») или «Full» («Полный»).

При выборе «Flexible» дополнительных настроек не потребуется, а при выборе «Full» потребуется настройка SSL-сертификата на самом хостинге. К примеру, в рамках виртуального хостинга на Eternalhost можно установить бесплатный сертификат Let’s Encrypt.

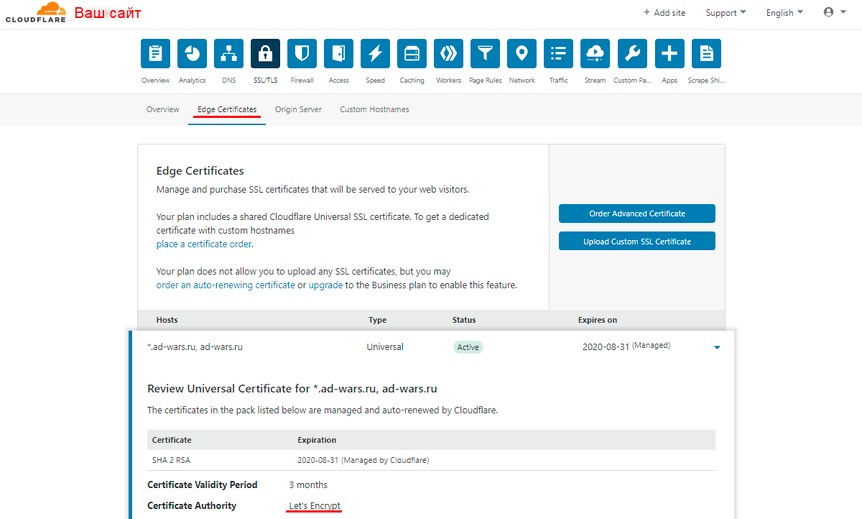

Информацию о полученном сертификате CloudFlare можно посмотреть, нажав «Edge Certificates» («Управление сертификатами»).

Как настроить правила переадресации

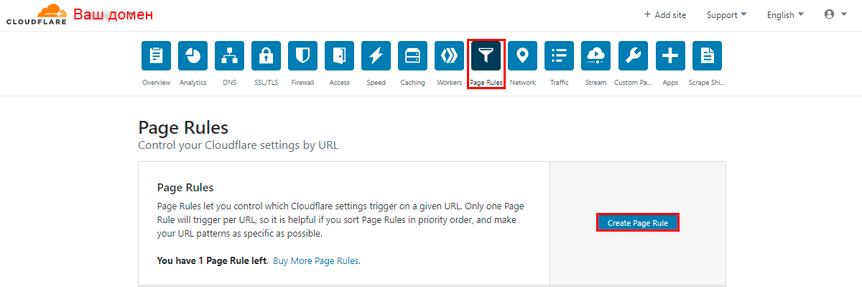

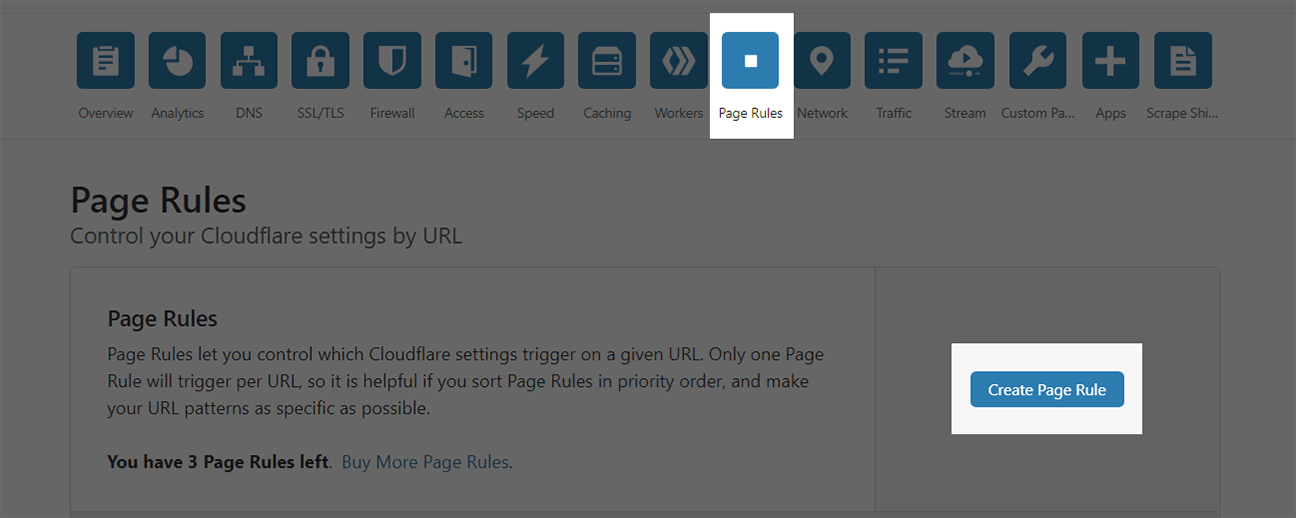

Настройка переадресации происходит во вкладке «Page Rules» («Правила страниц»). Для создания правил нужно нажать соответствующую кнопку «Create Page Rule» («Создать правило страницы»).

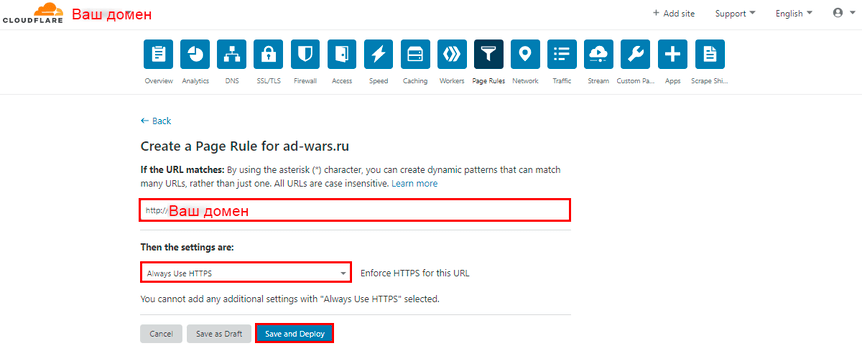

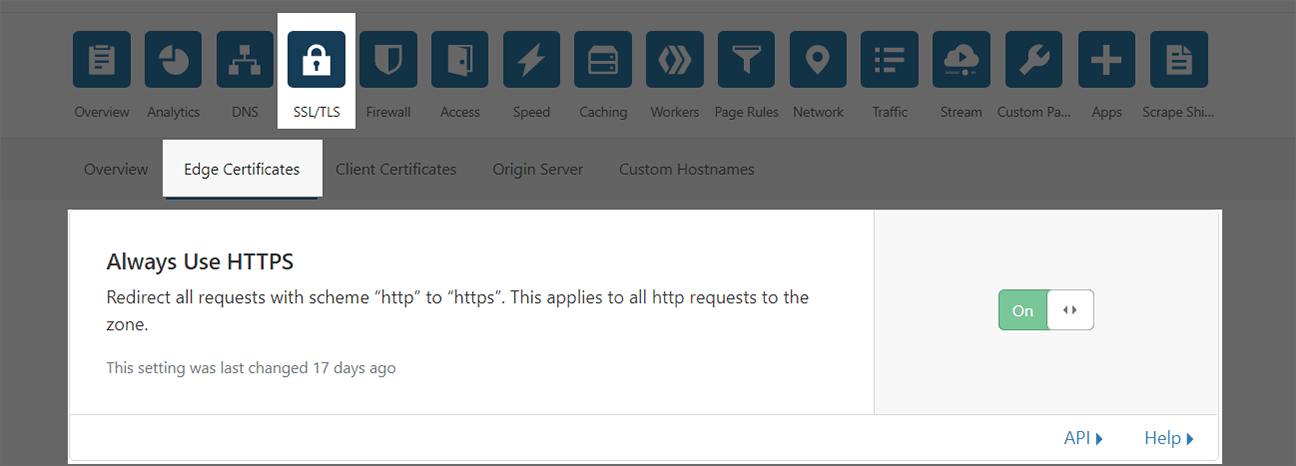

Чтобы выполнить редирект на https, нужно указать адрес сайта (в виде «http://mysite»), выбрать «Always Use HTTPS» («Всегда пользоваться HTTPS») и нажать кнопку «Save and Deploy» («Сохранить и Применить»).

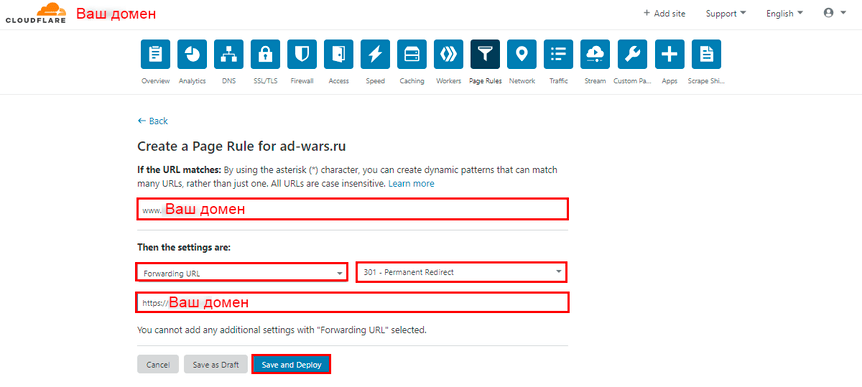

Для переадресации «с www» нужно задать адрес сайта (www.mysite), выбрать «Forwarding URL» («Перенаправление URL»), а рядом «301 — Permanent Redirect» («301 — постоянный редирект»). Затем во втором поле прописать конечный адрес редиректа (https://mysite) и нажать кнопку «Save and Deploy» («Сохранить и Применить»).

Начни экономить на хостинге сейчас — 14 дней бесплатно!

Руководство по настройке Cloudflare

В этом руководстве разберёмся зачем нужен Cloudflare, как подключить его к сайту и как пользоваться основными функциями сервиса: управлять DNS-записями, установить SSL-сертификат, защититься от DDoS-атак, показывать всем посетителям CAPTCHA или заблокировать доступ к сайту на основе параметров вроде IP-адреса или геолокации.

Но сначала кратко введём в курс дела, если вы не знаете, как работает Cloudflare и что это вообще такое.

Что внутри

Что такое Cloudflare

Cloudflare — это сеть серверов по всему миру, к которой люди подключают свои сайты, чтобы увеличить скорость их загрузки и защитить от DDoS-атак. Также при помощи этого сервиса можно управлять DNS-записями на домене и перевести сайт на HTTPS.

У Cloudflare есть бесплатный тариф и несколько платных. В зависимости от тарифа уровень защиты и возможности по ускорению сайта будут отличаться. В этом руководстве рассмотрим только то, что есть в бесплатном тарифе.

Как работает CloudFlare

Как мы уже выяснили, две основных функции Cloudflare — это ускорить время загрузки сайта и защитить его от DDoS-атак. Кратко расскажем, как эти функции реализованы.

Ускорение загрузки сайта происходит за счёт технологии CDN. Если опустить технические подробности, то у Cloudflare есть серверы по всему миру, на которые компания кэширует статические файлы с вашего сайта — картинки, CSS, Javascript — а потом раздаёт их с серверов, которые ближе к посетителям. Это снижает нагрузку на хостинг и расстояние, которое преодолевают данные.

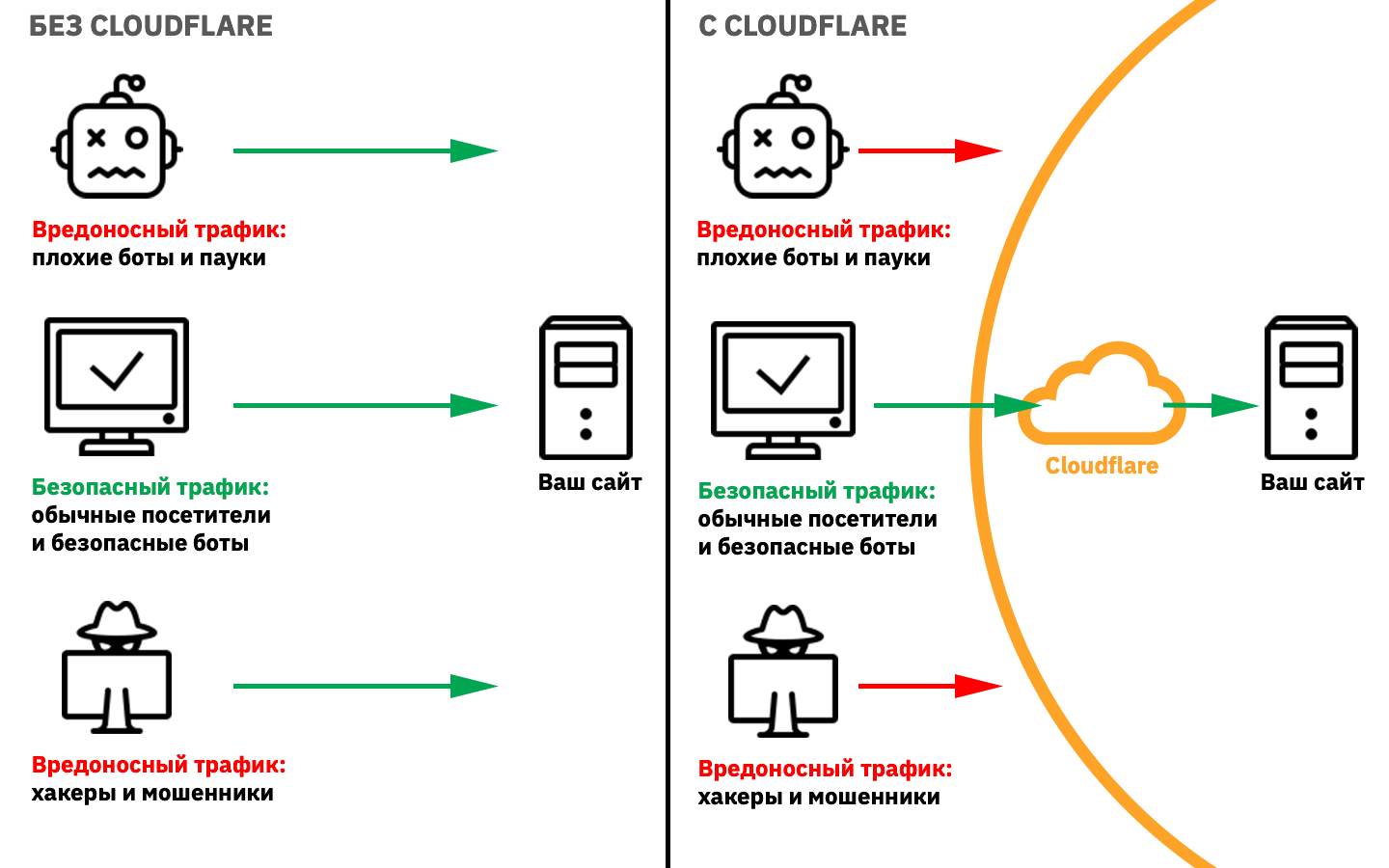

Защита от DDoS-атак работает за счёт того, что весь входящий трафик сначала проходит через Клаудфлер, как через фильтр. Компания анализирует входящий трафик, блокирует подозрительные запросы, а обычные отправляет к вам на сайт.

Как подключить Cloudflare к сайту

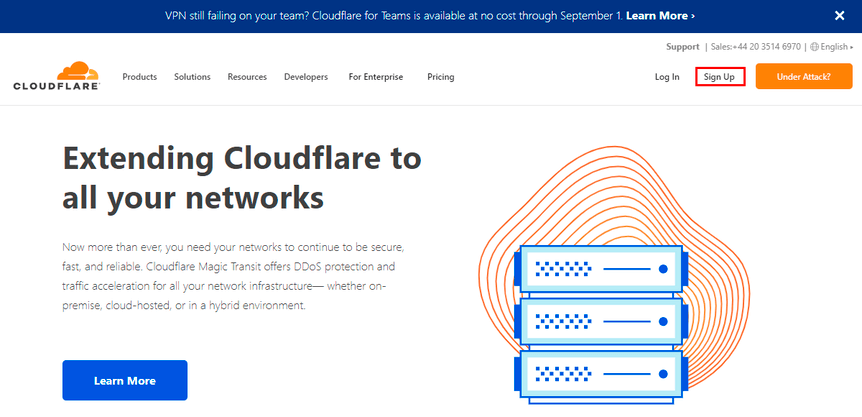

На сайте Cloudflare нажмите кнопку «Sign up» в правом верхнем углу:

Укажите электронную почту в качестве логина и придумайте надёжный пароль: минимум 8 символов, хотя бы одна цифра и специальный символ. После этого нажмите «Create Account»:

Введите домен, который собираетесь привязать к Cloudflare, и нажмите «Add site»:

Выберите тарифный план — в нашем случае «Free» — и нажмите «Continue»:

Запустится процесс сканирования DNS-зоны вашего домена. Cloudflare найдёт DNS-записи для домена и всех его поддоменов, а потом создаст их у себя:

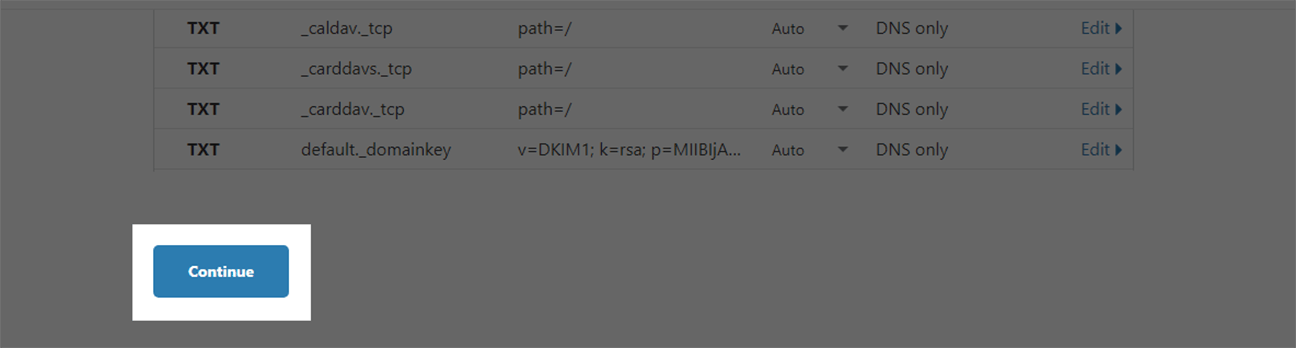

Обычно сервис не пропускает записи, но если какая-то из них пропала, добавьте её вручную. Если всё в порядке, нажмите внизу кнопку «Continue»:

На следующей странице будут DNS-серверы для направления домена на Cloudflare. Установите их для вашего домена на сайте компании, у которой регистрировали домен.

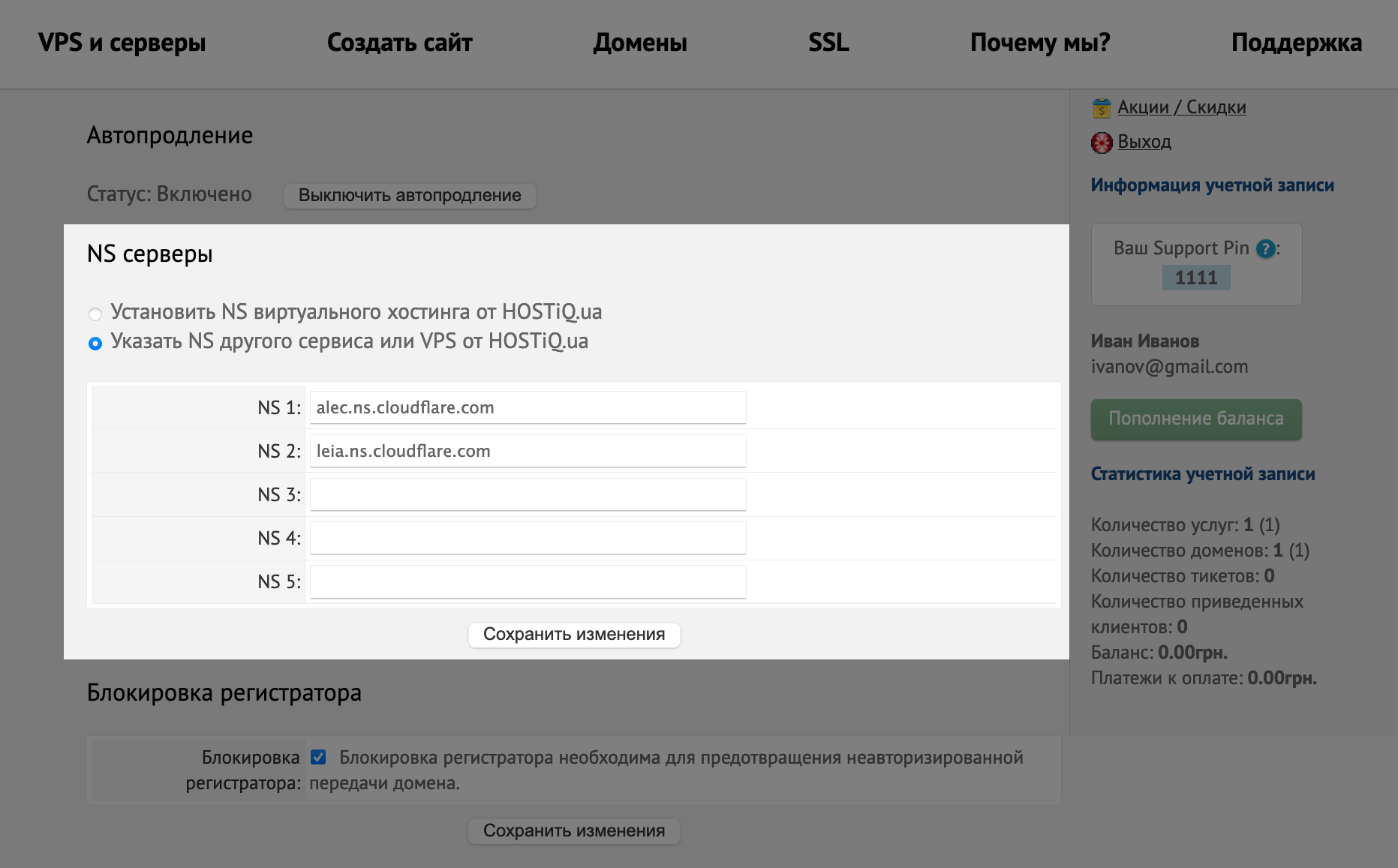

Если регистрировали домен у нас, чтобы изменить DNS-серверы, зайдите в вашу учетную запись и перейдите в раздел «Мои домены». Затем нажмите «Детали» в строке с нужным доменом и найдите раздел «NS серверы». Впишите неймсерверы, которые вам выдал Cloudflare, и сохраните изменения.

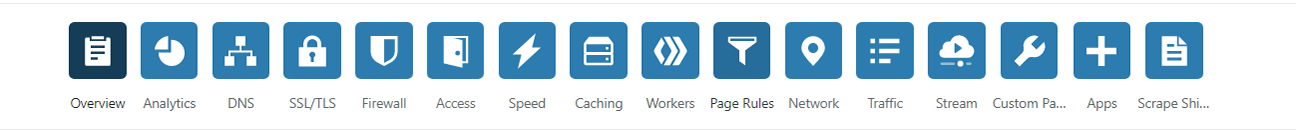

Когда домен будет направлен на Cloudflare, вы увидите в верхней части панели управления разделы для работы с разными сервисами Cloudflare. В этом руководства мы рассмотрим только самые популярные из них: Caching, DNS, SSL/TLS, Firewall и Page Rules.

Если подключаете сайт к Cloudflare во время DDoS-атаки

Скорее всего, IP-адрес вашего сервера уже известен и его просто будут атаковать напрямую. Если это так, стоит поменять IP-адрес. Уточните этот момент с вашим провайдером.

Отдельный момент — после переключения DNS-серверов на домене следующие несколько дней часть трафика всё равно будет идти через старые DNS-серверы, а значит защита Cloudflare будет работать только для половины запросов.

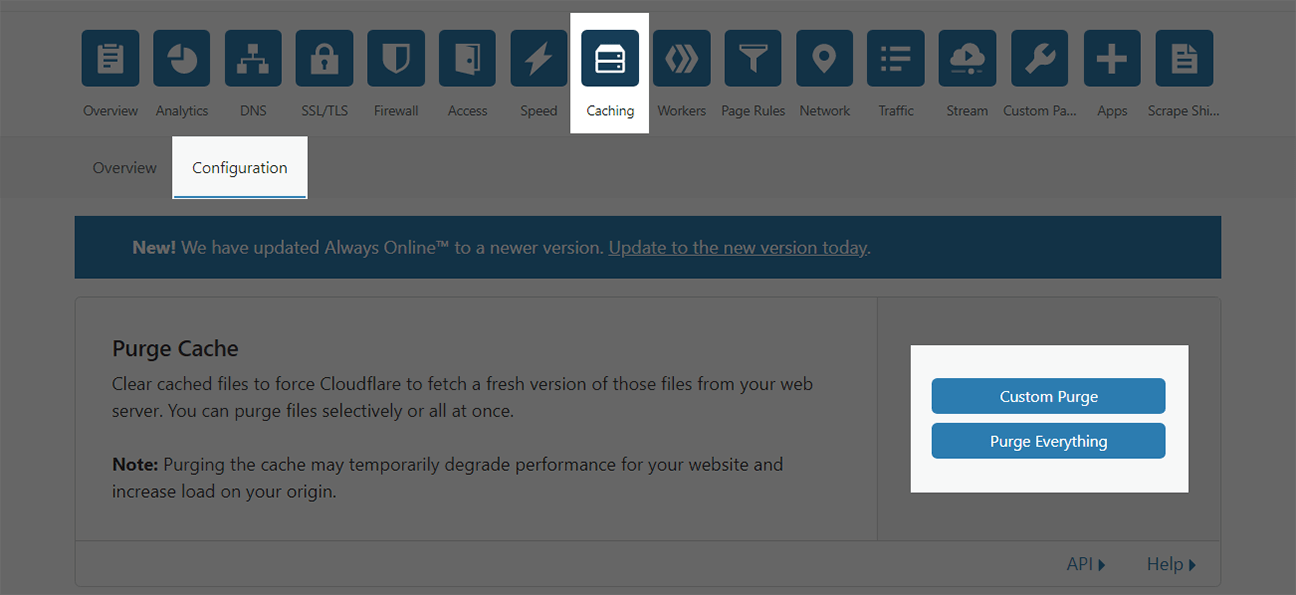

Как очистить кэш

Для этого откройте раздел «Caching» и перейдите на вкладку «Configuration». Дальше в первом же блоке нажмите «Custom Purge», чтобы очистить кэш выборочно, или «Purge Everything», чтобы очистить весь кэш на серверах Cloudflare.

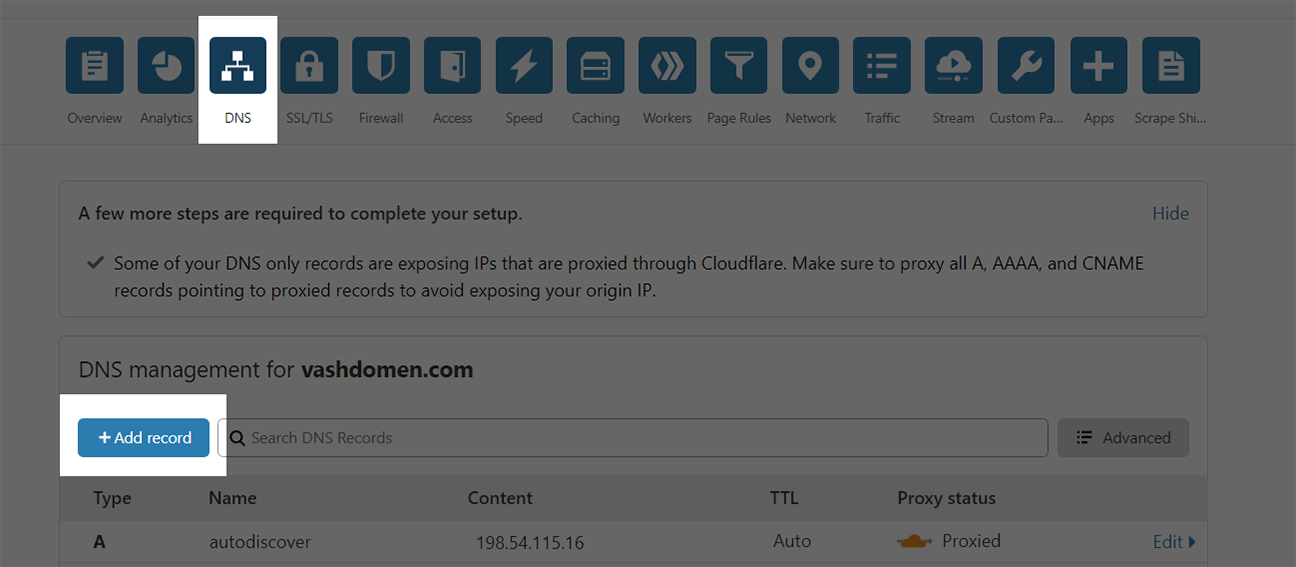

Как работать с DNS-записями

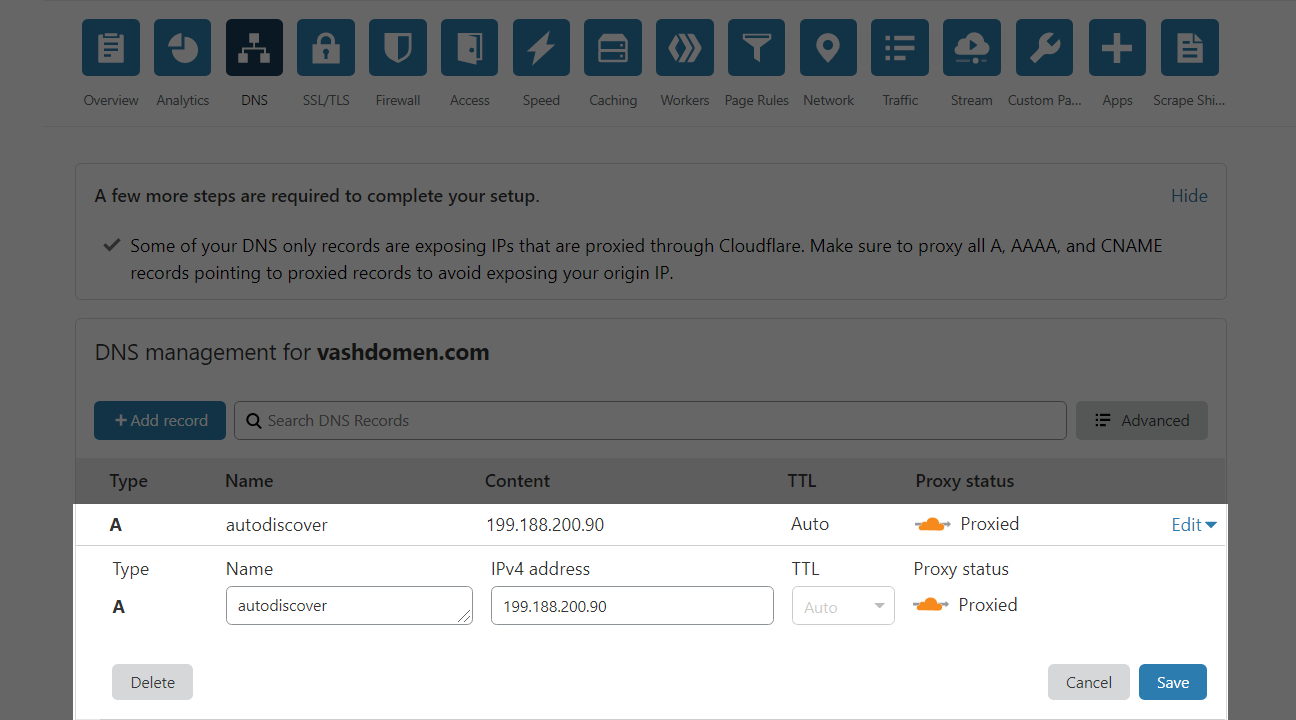

Перейдите в раздел «DNS». Вы увидите таблицу со всеми DNS-записями в зоне вашего домена на серверах Cloudflare.

Чтобы добавить новую запись, нажмите «+Add record» над таблицей со всеми записями:

Для примера создадим А-запись для поддомена «blog». Выберите тип DNS-записи «A», заполните остальные поля и нажмите «Save»:

Чтобы изменить или удалить какую-то запись, нажмите в строке с ней кнопку «Edit». После этого поля со значениями записи станут доступны для редактирования, а в левом нижнем углу появится кнопка «Delete».

Как настроить HTTPS

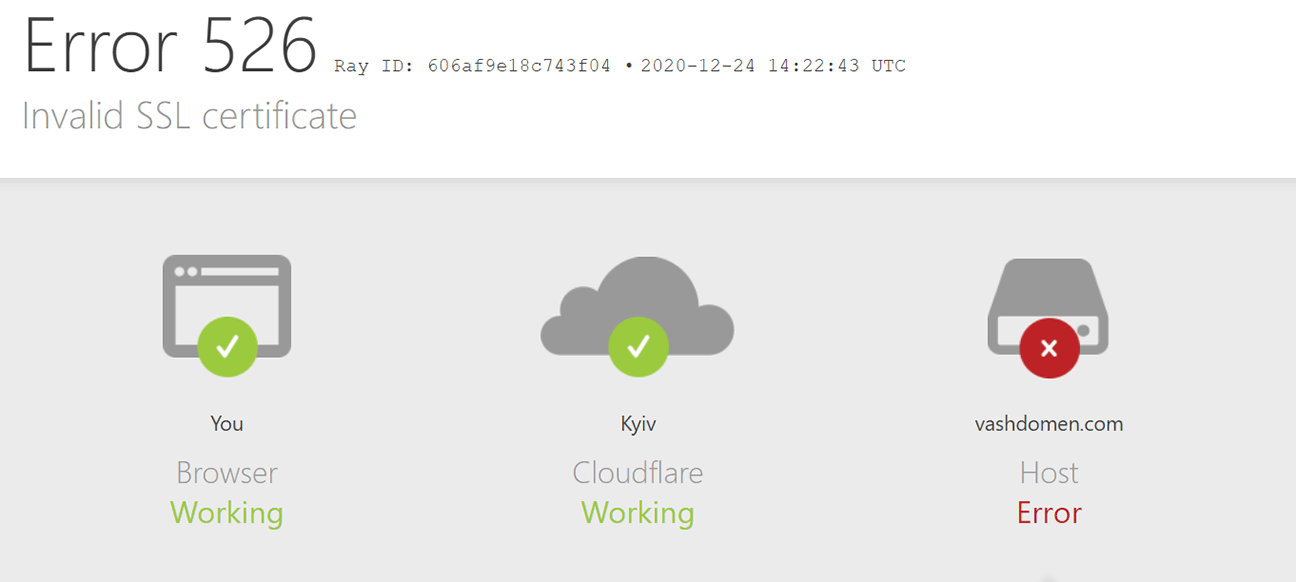

Когда вы подключаете домен к Cloudflare, сервис становится дополнительным этапом между посетителем и вашим сайтом, а значит соединение нужно защитить в двух местах: на пути от посетителя сайта к Cloudflare и на пути от Cloudflare к сайту.

Чтобы увидеть статус защиты на каждом из этапов, перейдите в раздел SSL/TLS. В верхней части страницы вы увидите схему и четыре настройки, которые нужно выбрать в зависимости от того, установлен у вас на хостинге SSL-сертификат или нет.

Соединение на пути посетителя к Cloudflare компания защитит сама при помощи собственного бесплатного SSL-сертификата Universal. Он начнёт работать автоматически, как только вы добавите домен в аккаунт. А вот чтобы защитить соединение на пути от Cloudflare к вашему сайту понадобится установить SSL-сертификат на хостинг.

Если у вас на хостинге уже есть SSL-сертификат, выберите режим «Full (Strict)». А если ещё нет, выберите режим «Flexible». Но в этом случае соединение не будет на 100% безопасным. Люди будут видеть у себя в браузере HTTPS при переходе на ваш сайт, хотя Cloudflare будет передавать данные на сайт в незашифрованном виде, а значит мошенники могут притвориться вашим сервером и перехватить данные. Используйте режим «Flexible» только как временную меру или в случае, если у вас нет возможности установить SSL-сертификат на хостинге.

После того как выберете подходящий режим, специально введите домен вашего сайта в браузере с HTTP. Если сайт всё равно откроется по HTTPS, всё хорошо. Если откроется HTTP версия, значит ваш сайт доступен и по HTTP и по HTTPS. Чтобы это исправить, перейдите в верхней части раздела на вкладку «Edge Certificates» и включите опцию «Always Use HTTPS».

Как защитить сайт от DDoS-атаки

Даже просто подключив сайт к Cloudflare, вы уже защищаете его от DDoS-атак. Компания скрывает IP-адрес сервера, на котором расположен ваш сайт, заставляя хакеров атаковать её серверы вместо вашего. Дальше Cloudflare блокирует подозрительный трафик, а нормальный пропускает дальше.

Кэширование тоже помогает при небольших атаках, поскольку снижает нагрузку на ваш хостинг. Но всё равно во время атаки желательно скорректировать настройки в вашем аккаунте Cloudflare, чтобы дополнительно смягчить атаку. В этом разделе поговорим о том, что именно можно сделать.

Включите режим «I’m Under Attack!»

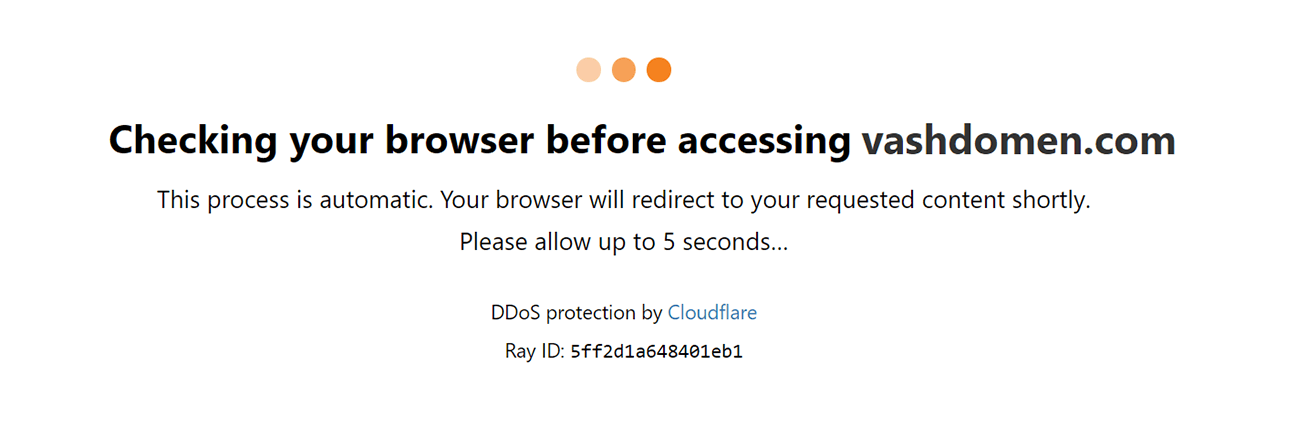

В этом режиме Cloudflare начнёт проверяет каждого пользователя, который пытается попасть на сайт. Все они будут сначала видеть вот такое межстраничное уведомление. Так алгоритмам компании будет проще отделить вредоносный трафик от нормального.

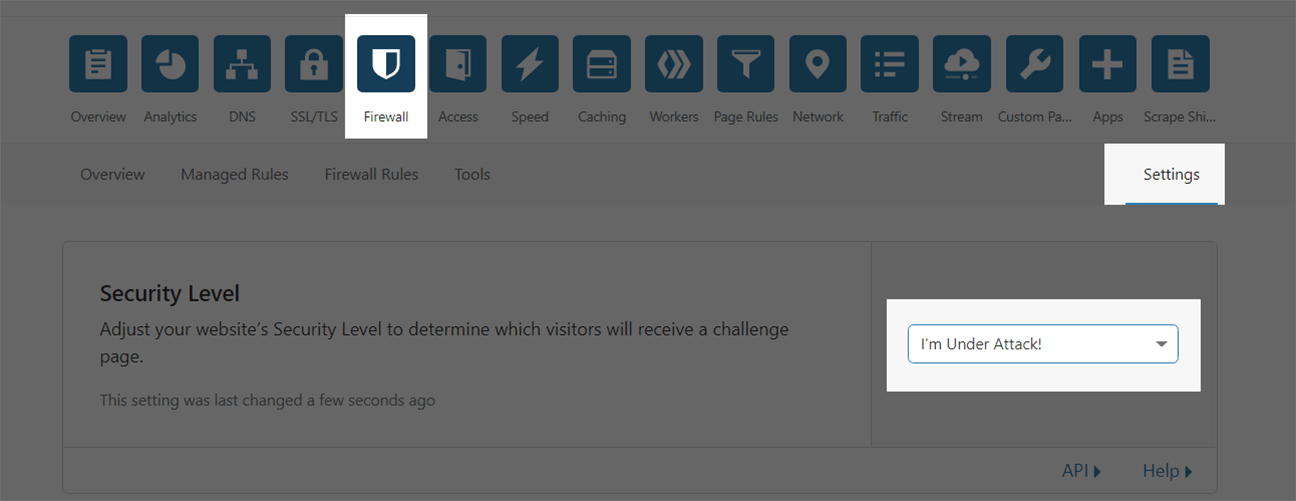

Чтобы включить этот режим, перейдите в раздел «Firewall», откройте вкладку «Settings» и выберите «I’m Under Attack!» из выпадающего списка в блоке «Security Level»:

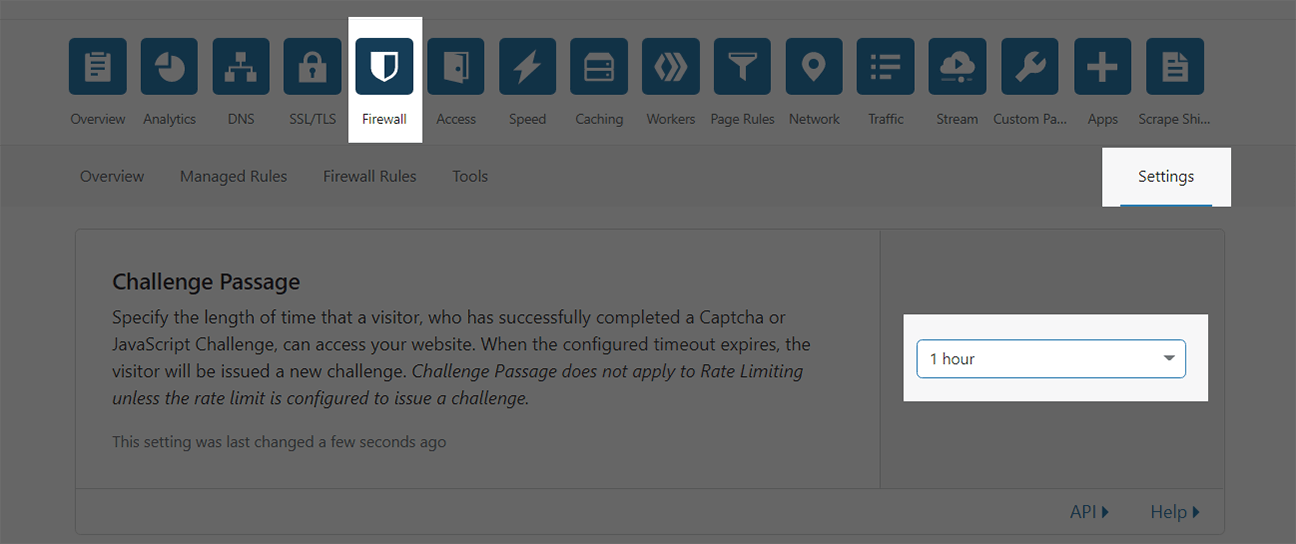

Проверенный посетитель получит доступ к вашему сайту не навсегда. По умолчанию это 30 минут, но вы можете указать другие временные рамки на этой же вкладке в блоке «Challenge Passage»:

Настройте правила доступа

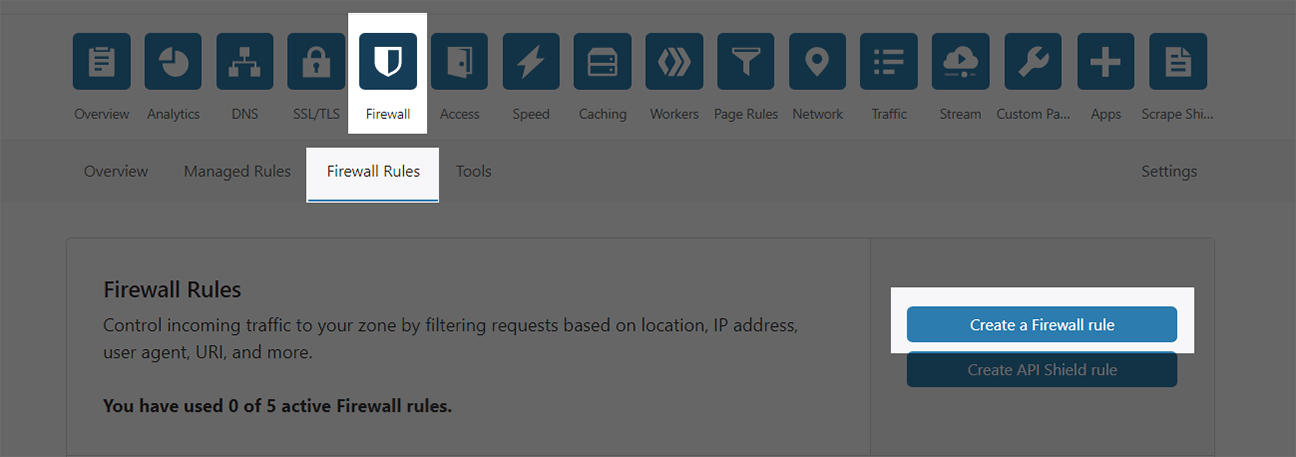

С их помощью вы можете заставить посетителей проходить CAPTCHA при переходе на сайт или вообще заблокировать к нему доступ на основе региона, типа запроса, IP-адреса, диапазона IP-адресов или User Agent.

В бесплатном тарифе Cloudflare вы сможете создать всего пять правил. Для этого перейдите в разделе «Firewall» на вкладку «Firewall Rules» и нажмите «Create a Firewall rule».

Предположим, вы выяснили IP-адреса, с которых идёт атака. Показываем, как создать правило, которое заблокирует доступ к сайту для одного IP-адреса или диапазона адресов.

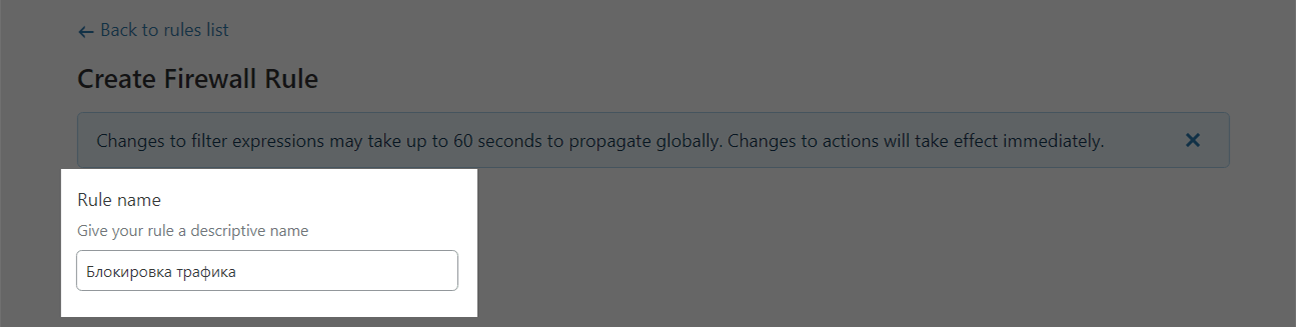

Первое поле — «Rule name» — это название правила. Для нашего примера подойдет «Блокировка трафика»:

Дальше будут поля с деталями правила:

Кнопки «And» и «Or» справа нужны, чтобы указать несколько условий для одного правила. «And» подразумевает, что правило сработает, если запрос соответствует обоим условиям, а «Or» — что правило сработает, если запрос соответствует хотя бы одному условию.

Кроме одного IP-адреса мы дополнительно указываем диапазон IP-адресов, поэтому нажимаем «And» и в новой строке вписываем такие детали:

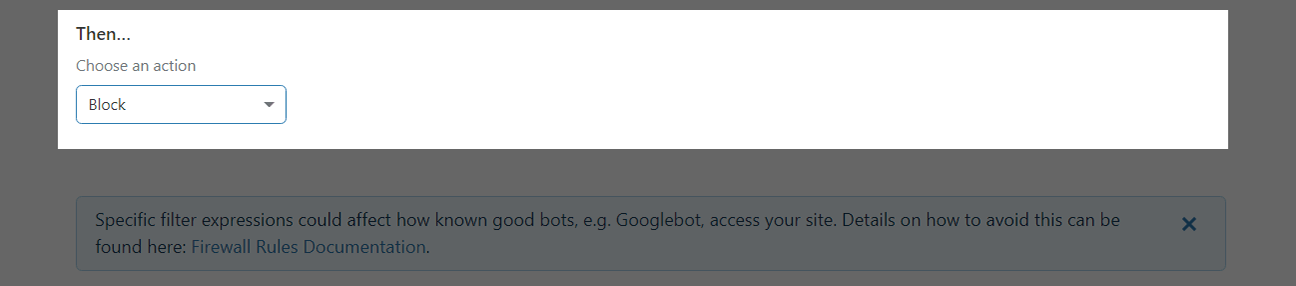

Под полями с деталями правила будет поле с действием, которое Cloudflare будет применять, если запрос соответствует условиям из правила:

В нашем примере мы хотим заблокировать трафик, поэтому выбираем «Block».

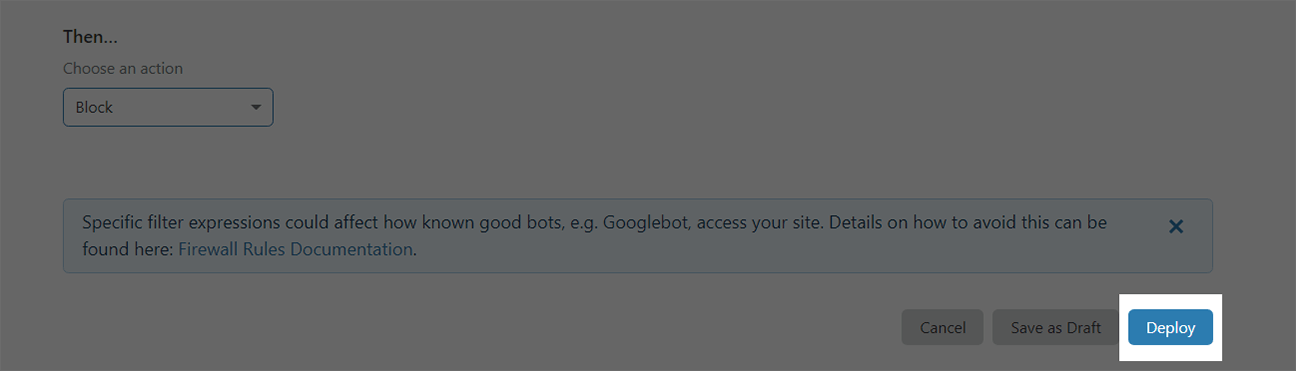

После создания правила остаётся нажать кнопку «Deploy» внизу страницы. Изменения вступят в силу немедленно.

Как улучшить работу отдельных страниц

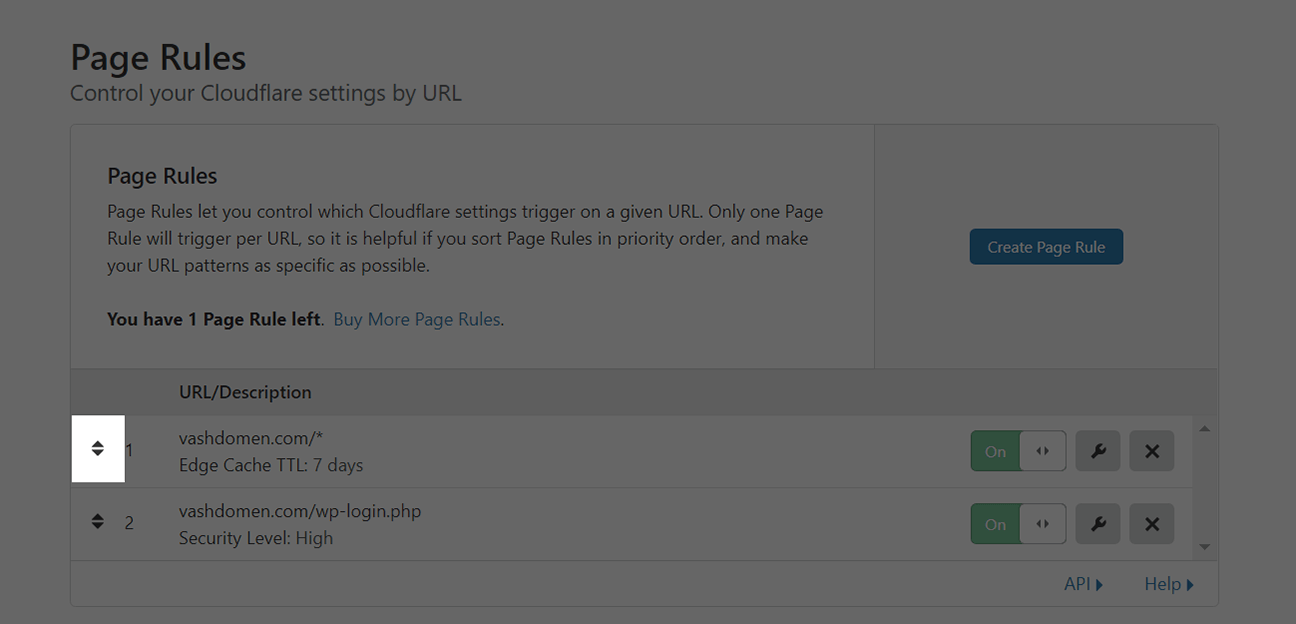

Вы можете создать правила для отдельных страниц, чтобы отдельные компоненты Cloudflare не работали для них вообще или работали по-другому.

В бесплатном тарифе Cloudflare вы сможете создать всего три таких правила. Сначала расскажем, как в общем устроен процесс. А потом рассмотрим несколько конкретных правил, которые могли бы вам пригодиться.

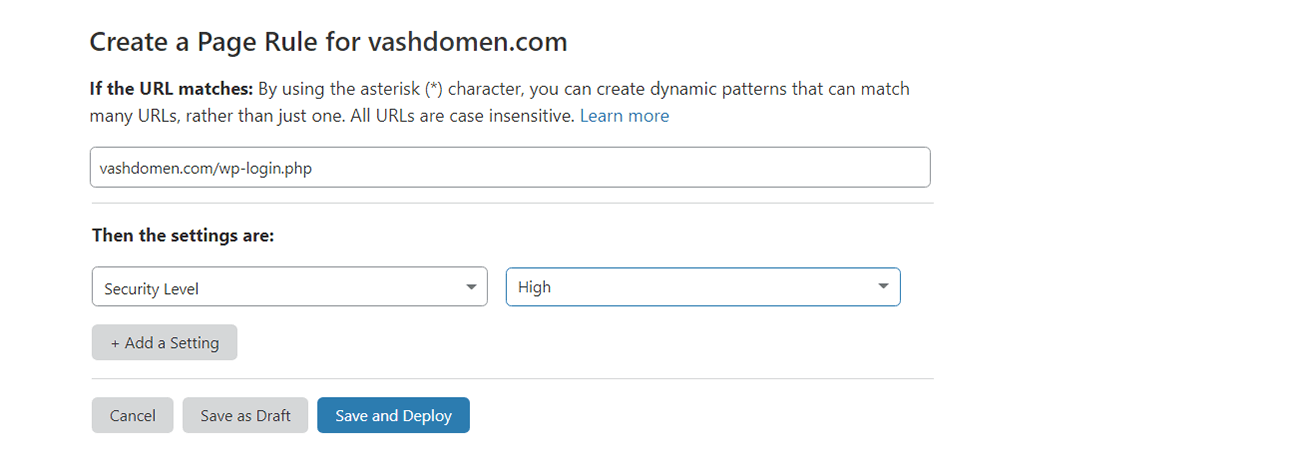

Перейдите в раздел «Page Rules» и в первом же блоке нажмите кнопку «Create Page Rule»:

На следующей странице вы увидите два блока с полями:

В конце сохраните правило, нажав кнопку «Save and Deploy»:

Мы показали, как в общем устроен процесс. Теперь рассмотрим несколько конкретных правил.

Дополнительная защита для страницы входа в аккаунт

По умолчанию Cloudflare устанавливает на сайте уровень защиты Medium. Но для некоторых страниц — например, страницы входа в панель управления сайтом или в аккаунт клиента — можно установить более высокие требования, потому что именно их часто атакуют хакеры. Для этого создайте правило с такими условиями:

Кэширование для контента, который редко будет меняться

Часть контента на вашем сайте, например картинки, не будет часто меняться. Правильно настроив кэширование для такого контента, вы снизите объём используемого трафика и нагрузку на сервер. Создайте правило с такими условиями:

Редирект сайта с www на без www

Обычно на одну и ту же страницу на сайте можно зайти по двум адресам: https://www.vashdomen.com и https://vashdomen.com. Поисковые системы не понимают, что это одна и та же страница, поэтому две версии будут конкурировать за место в результатах поиска.

Будет выгоднее настроить 301 редирект с одной версии на другую. Тогда позиции одной версии передадутся другой и сайт в итоге может даже улучшить свои позиции в выдаче. На жаргоне SEO-специалистов это действие называется «склеить домен».

Вот как сделать основной версию без www:

Как удалить домен из Cloudflare

Перейдите в раздел «Overview» и в правом нижнем углу этой страницы нажмите «Remove Site from Cloudflare» в разделе «Advanced Actions», после чего подтвердите свои действия:

Если же вы просто хотите временно приостановить работу Cloudflare, выберите опцию, которая стоит чуть выше — «Pause Cloudflare on Site». Тогда домен продолжит использовать DNS-хостинг Cloudflare, но запросы будут идти сразу к вашему хостинг-провайдеру. Кэширование, SSL и защита от DDoS-атак перестанут работать.

Плагин проксирования CloudFlare: что это и как его подключить к сайту?

Официальный плагин проксирования CloudFlare поможет подключить возможности этого сервиса на ваш сайт, сделанный на WordPress. Остальные сайты подключаются к этому сервису путем внесения изменения в DNS-записи домена вашего сайта.

CloudFlare — это специализированная облачная платформа, которая способна:

Что такое CloudFlare?

CloudFlare как раз «фильтрует» трафик и уменьшает количество «некачественного» путем его блокировки. Именно это является основной причиной, почему CloudFlare используют на своих сайтах. Подкрепляется это еще тем, что большинство хостинг-компаний имеют слабую защиту от Ddos-атак.

Также CloudFlare предоставляет возможность использовать бесплатный SSL, но для этого необходимо будет добавить ваш сайт в саму платформу. При этом за настройку и обновление SSL-сертификата будет отвечать сама платформа, с вашей стороны не нужно будет никаких дополнительных действий.

Что самое интересное — все эти инструменты доступны в бесплатном пакете опций CloudFlare. То есть совсем бесплатно вы сможете ускорить собственный сайт и придать ему дополнительную защищенность. CloudFlare располагает еще 3-мя платными тарифами, которые будут отличаться дополнительными опциями к бесплатному пакету опций.

Как подключить CloudFlare к своему сайту, не используя плагин проксирования

Как подключить свой сайт на WordPress, используя плагин проксирования CloudFlare

Плагин проксирования CloudFlare — это официальный инструмент данной платформы, который призван облегчить подключение возможностей платформы к сайтам на WordPress. Плагин проксирования CloudFlare доступен прямо из репозитория WordPress. Он обладает следующими особенностями:

Для того чтобы воспользоваться возможностями CloudFlare, используя плагин проксирования, нужно:

Заключение

Мы будем очень благодарны

если под понравившемся материалом Вы нажмёте одну из кнопок социальных сетей и поделитесь с друзьями.

CloudFlare — рак интернета

Дисклеймер: я сам много пользуюсь CloudFlare и считаю, что они делают большое дело, помогают развивать интернет, дают бесплатно крутые продукты, и в целом отличные ребята. Статья описывает проблемы глобализации и новые угрозы, когда децентрализованный интернет становится централизованным.

Когда CloudFlare только появился, это была настоящая революция в веб-хостинге: в два клика, без переезда на другой сервер, к своему сайту можно было подключить профессиональный CDN, который экономил кучу трафика, ускорял загрузку статических файлов и еще защищал от DDoS. Раньше позволить себе такое могли только компании за большие деньги, а теперь это стало доступно каждому, еще и бесплатно!

С тех пор CloudFlare сильно вырос и сегодня проксирует через свою инфраструктуру треть интернета. Из-за этого появились проблемы, которых раньше не существовало. В посте мы разберем, как CloudFlare угрожает нормальной работе интернета, мешает обычным людям пользоваться сайтами, имеет доступ к зашифрованному трафику, и что с этим делать.

Как сломать треть интернета

2 июля 2019 года в результате ошибки CloudFlare полностью сломался. В результате были недоступны все сервисы, так или иначе использующие их сеть. Среди наиболее известных: Discord, Reddit, Twitch. Это коснулось не только веб-сайтов, но и игр, мобильных приложений, терминалов и т.д. При этом, даже те сервисы, которые не используют напрямую CloudFlare, испытали проблемы в работе из-за сторонних API, которые стали недоступны.

В большинстве случаев, для использования CloudFlare, клиенты направляют свои домены на их DNS-серверы. В момент аварии стала недоступна также и контрольная панель и API, из-за чего клиенты не могли перенаправить свои домены в обход сети CloudFlare, таким образом оказавшись в ловушке: нельзя было оперативно отключить проксирование и вернуться на свою инфраструктуру. Единственным выходом было делегировать домен на свои собственные DNS-серверы, но такое обновление могло занять более суток, и большинство клиентов не были к такому готовы и не имели запасных мастер-DNS серверов на такой случай.

Несмотря на то, что даунтайм был небольшим, всего несколько часов, это существенно сказалось на всей индустрии. Из-за неработающих платежных сервисов компании несли прямые убытки. Этот инцидент вскрыл очевидную проблему, которая до этого обсуждалась только в теории: если интернет настолько зависим от одного поставщика услуг, в какой-то момент все может сломаться.

Если одна компания контролирует такую большую часть интернета, это угрожает устойчивости сети как с технической стороны, так и с экономической.

Сама концепция интернета предполагает децентрализацию и устойчивость к подобным ошибкам. Даже в случае отключения части сети, система маршрутизации автоматически перестраивается. Но когда одна компания управляет такой большой частью трафика, сеть становится уязвима перед ее ошибками, саботажем, взломами, а так же недобросовестными действиями для извлечения прибыли. Эта идея важна для понимания остальных проблем, которые мы обсудим далее.

Вы выглядите подозрительно

Если фирменные алгоритмы определения вредоносного трафика CloudFlare сочтут, что вы недостойный пользователь интернета, веб-серфинг превратится в мучение: на каждом пятом сайте вы будете видеть требования пройти унизительную капчу.

Капча от CloudFlare может преследовать вас по всему интернету

Автор этих строк выходит в интернет с офисного IP-адреса, за которым сидят сотни других сотрудников. Видимо CloudFlare посчитал, что мы все выглядим как боты, и стал показывать всем очень злую капчу. Иногда это доходит до абсурда, когда некоторые мобильные приложения не могут залогиниться. В итоге, чтобы нормально ходить по интернету, приходится подключать VPN.

Получается, CloudFlare в любой момент может отключить вас лично от большой части интернета, если вы ей не понравитесь, или из-за ошибочного детектирования превратить обычное использование сервисов в мучение.

Мы можем видеть сквозь HTTPS

Чтобы правильно кешировать и фильтровать контент, серверы CloudFlare должны иметь возможность видеть расшифрованный HTTP трафик. Для этого они всегда работают в режиме MiTM (Man-in-the-middle), подставляя конечному посетителю сайта свой SSL-сертификат.

Картинки в инструкциях по настройке HTTPS могут вводить в заблуждение, будто в режиме Full, на всем пути следования трафика используется шифрование. На самом деле сервер CloudFlare расшифровывает трафик от сервера и шифрует его заново своим сертификатом уже для посетителя сайта.

В любом режиме работы CloudFlare расшифровывает SSL-трафик

Даже если вы имеете на своей стороне действующий SSL-сертификат, CloudFlare все равно будет иметь доступ ко всем передаваемым данным. Это дискредитирует всю идею SSL, которая предполагает шифрование от клиента до конечного сервера без расшифровки по пути.

Также нужно иметь в виду, что спецслужбы той страны, в юрисдикции которой работает компания Cloudflare Inc, могут запрашивать доступ к расшифрованному трафику, даже если оригинальный сервер находится в другой юрисдикции. Это превращает основную идею SSL в фикцию.

Не только инфраструктура, но и цензура

Изначально, компания Cloudflare заявляла, что будет только предоставлять инфраструктуру для клиентов и не планирует цензурировать ресурсы по содержимому, обещая ограничиваться только законными требования от государственных органов. Так было с сайтом знаменитой группировки LulzSec, которые координировали взломы и DDoS-атаки. По этому поводу Cloudflare выпустили заявление.

Однако спустя время, Cloudflare решает отказать сайту 8chan в обслуживании на основании своих представлений о морали. При этом никаких судебных решений или иных формальных причин для этого не было — просто они так решили. Это вызвало общественную дискуссию о том, может ли провайдер сам решать, какой сервис достоин обслуживаться на его инфраструктуре, а какой нет. Статья с размышлениями на эту тему в New York Times: Why Banning 8chan Was So Hard for Cloudflare: ‘No One Should Have That Power’.

Заключение

Несмотря на то, что Cloudflare невероятно полезный сервис и помогает значительно ускорить доставку контента, а так же развивает интернет, его опасный рост и грядущая монополия угрожает устойчивости всего интернета. Попробуем резюмировать все вышесказанное в простых тезисах:

Для тех, кто ищет надежные серверы, мы запустили акцию: ISPmanager три месяца бесплатно. И плюс традиционные 10% скидка для читателей Хабра: