L2TP соединение – что это за протокол, плюсы, минусы, сравнение с PPTP, OpenVPN и SSTP

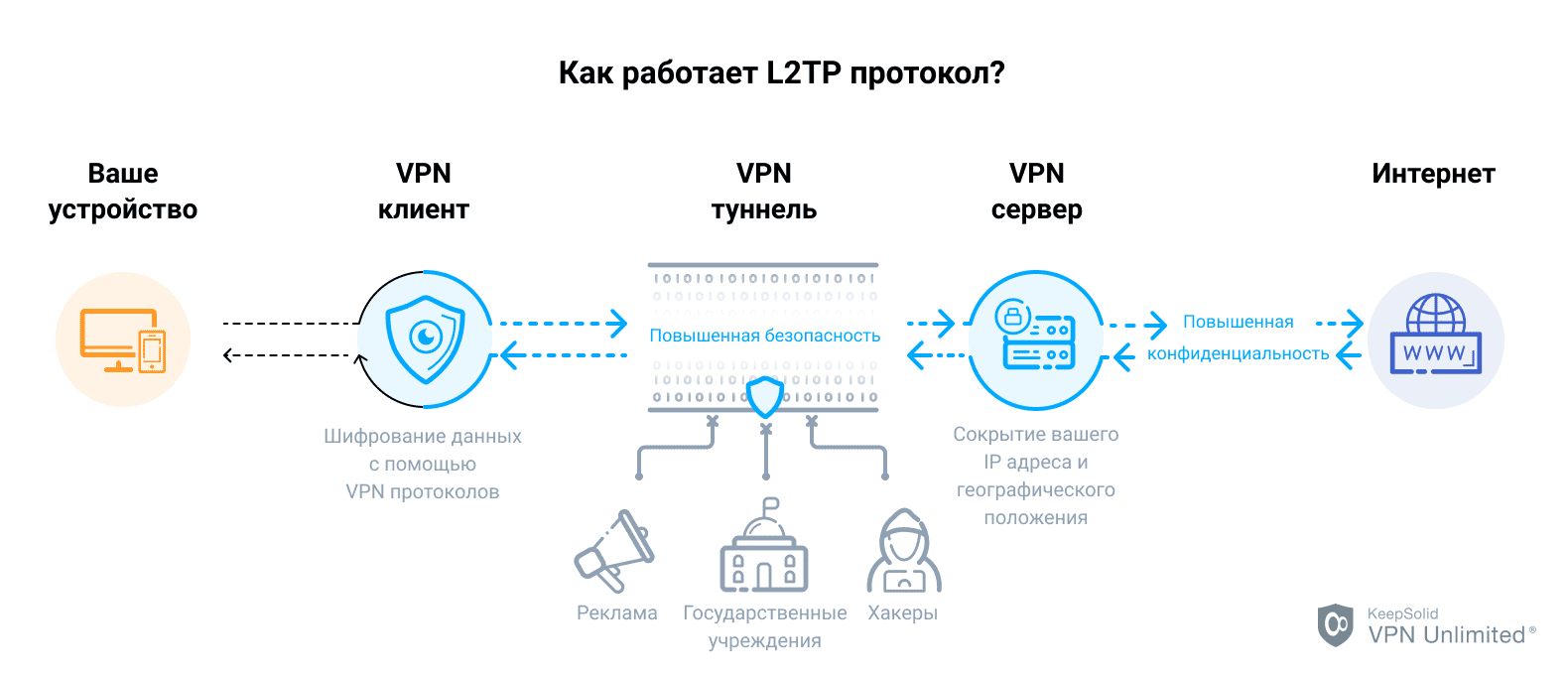

Всем привет. Сегодня мы поговорим про протокол L2TP: как он работает, его преимущества, недостатки, а также как его настроить бесплатно. Layer 2 Tunneling Protocol (Протокол туннелирования второго уровня) – работает на канальном уровне и по сути объединяет в себе два известных протокола: L2F и PPTP.

Используется для создания VPN в глобальной сети интернет. Но так как не имеет должного уровня шифрования и аутентификации – не используется самостоятельно. Имеет свои плюсы и минусы по сравнению с другими конкурентами: PPTP, OpenVPN и SSTP. Теперь поподробнее.

Более подробно

Проблема данного протокола в том, что он не обеспечивает должной конфиденциальности информации, поэтому его редко когда используют в «соло». Обычно для шифрования пакетов данных вместе с L2TP соединением используют IPsec – поэтому чаще всего можно увидеть приставку: L2TP/IPsec.

IPsec шифрует данные в два захода по AES алгоритму шифрования, что делает связку L2TP/IPsec очень надежным туннелем в VPN мире, но из-за этого он медленнее чем те же Open VPN и SSTP. Ещё проблема в том, что данная технология использует пятисотый UDP-порт, который часто блокируется файрволлами.

Плюс данной технологии в том, что она очень просто настраивается и интегрирована почти во все операционные системы, начиная с Windows и заканчивая мобильными iOS и Android. Не нужно устанавливать какие-то дополнительные программные обеспечения. Да и настройки достаточно простые.

Если говорить строго про L2TP, то данный протокол выполняет две функции:

Но мы помним, что основной протокол при этом UDP – если даже пакет не дойдет до адресата, он не будет отправлен повторно.

Сравнение с PPTP

PPTP (протокол туннелирования точка-точка) – стандартный протокол в построении VPN сетей. Так как использует 128-битное шифрование гораздо быстрее чем L2TP/IPsec. В далекие 1999 годы из-за уязвимости аутентификации MS-CHAP v.2 была взломана. Поэтому считается менее надежным вариантом. С другой стороны, она также легко настраивается, интегрирована во всех ОС и повсеместно используется во многих компаниях.

Сравнение с OpenVPN

Новый протокол, который используется не так давно как конкуренты. В работе использует библиотеки OpenSSL и протоколы SSLv3/TLSv1. Самым главным плюсом является то, что данный протокол настраивается с различных сторон. Можно даже переназначить используемый порт и протокол. Можно даже использовать TCP туннелирование.

Также из-за используемой библиотеки OpenSSL есть огромное множество возможностей использовать различные типы шифрования от AES до Camelia. И работает он в разы быстрее чем IPsec.

Самая главная проблема вытекает из главного преимущества – сложность настроек. Плюс OpenVPN не интегрирован в системы, поэтому нужно устанавливать дополнительное программное обеспечение. Мало того, после установки программы для подключения и работы нужно произвести хирургическую конфигурацию для обеспечения надежной работы. Именно поэтому обычно в работе как раз и используются конфигурационные файлы.

Протокол, который изначально был интегрирован в Windows компанией Microsoft. Имеет отличную библиотеку шифрования с используемым протоколом SSL третьей версии. Так же как и OpenVPN имеет гибкие настройки. Интегрирован во все современные системы «Окон».

Что такое VPN протокол L2TP?

Функции и технические детали

L2TP/IPsec дважды инкапсулирует данные, что может замедлить скорость соединения. Тем не менее, протокол L2TP/IPsec обеспечивает процесс шифрования и расшифровки внутри ядра и поддерживает многопоточность, в отличии от протокола OpenVPN®. Учитывая этот факт, теоретически скорость L2TP/IPsec может быть быстрее, чем OpenVPN®.

L2TP/IPsec так же легко и быстро настроить, как и PPTP, однако он более безопасен за счет чуть более низкой скорости соединения. Тем не менее, поскольку протокол L2TP использует UDP порт 500, есть вероятность, что VPN соединение может быть обнаружено и заблокировано некоторыми брандмауэрами.

Скорость и надежность L2TP протокола

Почему L2TP/IPsec так популярен:

Преимущества и недостатки L2TP протокола

Преимущества:

Использует надежный и безопасный алгоритм шифрования AES-256

Поддерживает большое количество операционных систем

Простой в настройке

Недостатки:

Использует UDP порт 500, который может быть заблокирован некоторыми брандмауэрами

Немного медленнее, чем IPSec IKEv2, из-за двойной инкапсуляции

VPN Unlimited и L2TP протокол

L2TP протокол доступен на следующих платформах:

«OpenVPN» является зарегистрированным товарным знаком OpenVPN Inc.

Скачайте VPN Unlimited бесплатно и получите L2TP уже сегодня!

Наш надежный VPN-клиент и быстрый протокол L2TP всегда в вашем распоряжении, чтобы обеспечить полную безопасность и конфиденциальность ваших данных.

L2TP-соединения в Windows

Некоторые интернет-провайдеры предоставляют свои услуги, используя протокол L2TP. Точно в таком же протоколе нуждаются коммерческие сетевые сервисы VPN. Главным преимуществом такого туннельного протокола является то, что они способны создавать туннель в различных сетях, включая IP, ATM, X.25 и Frame Relay.

Как настроить L2TP-соединение в Windows.

Основные правила настройки

Если вы решили разобраться, как обеспечить сетевое соединение, применяя протокол L2TP, вам будет полезно ознакомиться с нашими рекомендациями. Они позволят избежать серьёзных ошибок, провоцирующих разочарование и отрицательный конечный результат. Только чётко следуя указанному алгоритму действий, удаётся осуществить успешное соединение.

Однако важно учитывать, что только одного вашего желания для настройки протокола L2TP явно недостаточно. По этой причине первоначально убедитесь в том, что на вашем компьютере и у вас есть то, что является необходимым условием для настройки такого подключения.

Пошаговая инструкция

Первоначально сориентируйтесь, где располагается значок, ориентирующий пользователя на то, какие подключения к интернету выполнены. Найти такой значок несложно, он располагается в нижней части экрана с правой стороны, рядом с часами. Наведите курсор мышки на этот значок и кликните левой клавишей. Сразу же отобразится небольшое окно, в котором будет предложено открыть «Центр управлениям сетями и общим доступом». Воспользуйтесь этим предложением, кликните по этой строке.

Долго ожидать вам не придётся, поскольку сразу же на экране возникнет новое окно, в котором вы легко найдёте такое предложение, как «Создание и настройка нового подключения или сети».

Можете не размышлять продолжительное время по поводу того, что делать дальше. Мы рекомендуем вам незамедлительно воспользоваться этим предложением, поскольку именно этот шаг сориентирует вас двигаться в правильном направлении, которое приведёт к успешной реализации установленных целей.

После этого мастер предложит выбрать из представленного списка приемлемый для вас вариант подключения. Поскольку вы ориентированы на протокол L2TP, выбирайте последнюю строку «Подключение к рабочему месту».

Мастер продолжит автоматическое выполнение задач, время от времени предлагая вам делать выбор определённых, но чётко обозначенных им вариантов действий. От вашего выбора, конечно же, напрямую зависит конечный результат. В частности, после того, как мастер предложит воспользоваться имеющимся подключением, вы откажитесь от этого предложения и согласитесь на новый вариант подключения.

Когда в окне мастера появится очередной список предлагаемых действий, остановите свой выбор на таком варианте, как «Использовать моё подключение к интернету (VPN)».

А вот перед выполнением последующих шагов придётся учесть особенности вашего конкретного интернет-подключения. Чаще всего вам вполне будет достаточно воспользоваться таким предложением, как «Установить подключение к интернету», но иногда приходится останавливать свой выбор на «Отложить настройку подключения к интернету». К сожалению, здесь мы не можем вам предоставить единый универсальный для всех случаев «рецепт», поскольку всё зависит от того провайдера, который будет обеспечивать сетевое подключение.

Далее, вам потребуется ввести адрес частной сети VPN или вашего провайдера. В поле ниже пропишите имя объекта назначения. Здесь можете проявить свою фантазию, поскольку название может быть любым, никакие ограничения не распространяются на эти действия.

В чекбоксе возле строки «Запомнить учётные данные» не забудьте установить галочку, чтобы впоследствии исключить необходимость постоянного введения необходимых сведений.

Смело нажимайте на кнопку «Создать», чтобы завершить создание нового сетевого подключения. Теперь вы автоматически переориентируетесь мастером настройки в центр управления сетевыми каналами. В этом окне вы увидите ярлык вашего нового интернет-подключения, которое функционирует благодаря протоколу L2TP.

Предлагаем вам правой клавишей мышки кликнуть по нему и перейти на последний параметр «Свойства». В окне, которое мгновенно возникает после вашего такого запроса, осуществите переход на третью вкладку «Безопасность», именно здесь мы внесём ещё некоторые небольшие изменения.

В частности, в самой первой строке «Тип VPN» пропишите предлагаемую нами фразу «Протокол L2TP с IPSec». Остальные параметры оставьте без изменения, поскольку мастер настроек вносит все важные изменения автоматически. Если всё-таки ваше участие необходимо, тогда провайдер вас об этом должен обязательно уведомить, предоставляя информацию, которую важно ввести вам уже лично в окно настроек. Не забудьте кликнуть по кнопке Ok, чтобы все внесённые вами изменения были успешно сохранены.

После этих ваших манипуляций подключиться к такой сети будет просто. Достаточно будет кликнуть по значку уведомлений интернет-подключений и выбрать соответствующее сетевое название, которое именно вы придумали в процессе выполнения сетевых настроек.

Если вы забыли сориентировать мастер сетевых настроек на автоматическое сохранение паролей, вам придётся после выбора интернет-подключения вводить и логин, и пароль. Конечно, можно устранить этот ваш промах и после введения логина и пароля поставить галочку в чекбоксе возле предложения о соответствующем сохранении.

Итак, если вы будете чётко следовать пошаговой инструкции, вы сможете легко и быстро установить соединение с сетью VPN. На практическом опыте вы убедитесь, что все проблемы можно легко устранить или избежать, поскольку неразрешимых ситуаций просто не существует.

Виды VPN-соединений (PPTP, L2TP, IPSec, SSL)

Что такое Виртуальная частная сеть (VPN)?

Раньше для осуществления безопасной передачи данных возникала необходимость в выделенной линии, связывающей два пункта. Расходы на организацию таких линий довольно велики.

Виртуальная частная сеть дает пользователям безопасный способ доступа к ресурсам корпоративной сети через Интернет или другие общественные или частные сети без необходимости выделения линии.

Безопасная частная виртуальная сеть представляет собой совокупность технологий/служб туннелирования, аутентификации, управления доступом и контроля, используемых для защиты данных и передачи трафика через Интернет.

Существует много причин для использования виртуальных частных сетей. Наиболее типичны следующие из них:

Безопасность (защита данных).

С помощью аутентификации получатель сообщения, являющийся пользователем виртуальной частной сети, может отслеживать источник полученных пакетов и обеспечить целостность данных.

С средств защиты данных в виртуальных частных сетях гарантируется конфиденциальность исходных пользовательских данных.

Стоимость (снижение количества линий доступа и уменьшение расходов на междугороднюю телефонную связь).

Организация виртуальной частной сети позволяет компании передавать данные через линии доступа к Интернету, таким образом уменьшая необходимость в некоторых из существующих линий.

При организации виртуальной частной сети снижаются расходы на междугороднюю телефонную связь, поскольку пользователь обычно получает услуги от местного Интернет-провайдера, а не совершает междугородний звонок для установления прямой связи с компанией.

Известно, что сети, использующие протокол IP, имеют «слабое место», обусловленное самой структурой протокола IP. Разработчики IP не намеревались обеспечивать каких-либо функций безопасности на уровне IP, а гибкость IP позволяет хитроумно использовать особенности данного протокола в целях преодоления контроля за трафиком, управления доступом и других мер безопасности. Поэтому данные в сети, использующей протокол IP, могут быть легко подделаны или перехвачены.

При туннелировании для передачи по сети протокольных пакетов сети одного типа они вставляются или инкапсулируются в протокольные пакеты другой сети. Это обеспечивает безопасность при передаче данных.

Протоколы для построения VPN-туннеля:

PPTP обеспечивает безопасную передачу данных от удаленного клиента к отдельному серверу предприятия путем создания в сети TCP/IP частной виртуальной сети. PPTP может также использоваться для организации туннеля между двумя локальными сетями. PPTP работает, устанавливая обычную PPP-сессию с противоположной стороной с помощью протокола Generic Routing Encapsulation (GRE). Второе соединение на TCP порту 1723 используется для инициации и управления GRE-соединением. Для защиты данных PPTP-трафика может быть использован протокол MPPE. Для аутентификация клиентов могут использоваться различные механизмы, наиболее безопасные из них — MSCHAPv2 и EAP-TLS.

Для обеспечения работы клиента по протоколу PPTP, необходимо установить IP-соединение с туннельным сервером PPTP. Все передаваемые по этому соединению данные могут быть защищены и сжаты. По туннелю PPTP могут передаваться данные различных протоколоыв сетевого уровня (TCP/IP, NetBEUI и IPX).

Преимущества протокола PPTP:

Протокол L2TP использует сообщения двух типов: управляющие и информационные сообщения. Управляющие сообщения используются для установления, поддержания и ликвидации туннелей и вызовов. Для обеспечения доставки ими используется надежный управляющий канал протокола L2TP. Информационные сообщения используются для инкапсулирования кадров PPP, передаваемых по туннелю. При потере пакета он не передается повторно.

Все управляющие сообщения должны содержать порядковые номера, используемые для обеспечения надежной доставки по управляющему каналу. Информационные сообщения могут использовать порядковые номера для упорядочивания пакетов и выявления утерянных пакетов.

Преимущества протокола L2TP:

IPSec

Internet-протокол (IP) не имеет средств защиты передаваемых данных. Он даже не может гарантировать, что отправитель является именно тем, за кого он себя выдает. IPSec представляет собой попытку исправить ситуацию. При использовании IPSec весь передаваемый трафик может быть защищен перед передачей по сети. При использовании IPSec получатель сообщения может отслеживать источник полученных пакетов и удостовериться в целостности данных. Необходимо быть уверенным в том, что транзакция может осуществляться только один раз (за исключением случая, когда пользователь уполномочен повторять ее). Это означает, что не должно существовать возможности записи транзакции и последующего ее повторения в записи с целью создания у пользователя впечатления об осуществлении нескольких транзакций. Представьте себе, что мошенник получил информацию о трафике и знает, что передача такого трафика может дать ему какие-то преимущества (например, в результате на его счет будут переведены деньги). Необходимо обеспечить невозможность повторной передачи такого трафика.

С помощью виртуальной частной сети (VPN) можно решать следующие прикладные задачи:

IPSec VPN оптимален для объединения сетей разных офисов через Интернет.

Можно устанавливать VPN-соединение с использованием протокола IPSec.

Для пользователей SMB/SOHO (Малый бизнес/Малый офис/Домашний офис):

Для дистанционных пользователей:

Для коллективных пользователей:

В пакетах ESP и AH между заголовком IP (IP header) и данными протокола верхнего уровня вставляется заголовок ESP/AH (ESP/AH header).

ESP может обеспечивать как защиту данных, так и аутентификацию, а также возможен вариант протокола ESP без использования защиты данных или без аутентификации. Однако, невозможно использовать протокол ESP одновременно без защиты данных и без аутентификации, поскольку в данном случае безопасность не обеспечивается. При осуществлении защиты передаваемых данных заголовок ESP не защищен, но защищены данные протокола верхнего уровня и часть трейлера ESP.

А в случае аутентификации производится аутентификация заголовка ESP, данных протокола верхнего уровня и части трейлера ESP.

Хотя протокол AH может обеспечивать только аутентификацию, она выполняется не только для заголовка AH и данных протокола верхнего уровня, но также и для заголовка IP.

Протоколы семейства IPSec могут использоваться для защиты либо всех полезных данных IP-пакета, либо данных протоколов верхнего уровня в поле полезных данных IP-пакета. Это различие определяется выбором двух различных режимов протокола IPSec: транспортного режима или туннельного режима.

Транспортный режим в основном используется хостом IP для защиты генерируемых им самим данных, а туннельный режим используется шлюзом безопасности для предоставления услуги IPSec другим машинам, не имеющим функций IPSec. Однако функции хоста IPSec и шлюза безопасности могут выполняться одной и той же машиной. Оба протокола IPSec, AH и ESP, могут выполняться в транспортном или туннельном режиме.

SSL VPN

SSL (Secure Socket Layer) протокол защищенных сокетов, обеспечивающий безопасную передачу данных по сети Интернет. При его использовании создается защищенное соединение между клиентом и сервером.

SSL использует защиту данных с открытым ключом для подтверждения подлинности передатчика и получателя. Поддерживает надёжность передачи данных за счёт использования корректирующих кодов и безопасных хэш-функций.

SSL состоит из двух уровней. На нижних уровнях (уровни 4-5) многоуровневого транспортного протокола (например, TCP) он является протоколом записи и используется для инкапсуляции (то есть формирования пакета) различных протоколов. Для каждого инкапсулированного протокола он обеспечивает условия, при которых сервер и клиент могут подтверждать друг другу свою подлинность, выполнять защиту передаваемых данных и производить обмен ключами, прежде чем протокол прикладной программы начнет передавать и получать данные.

Преимущества протокола SSL:

SSL VPN оптимален для подключения удаленных пользователей к ресурсам локальной сети офиса через Интернет.

Что такое l2tp подключение

PPP определяет средство инкапсуляции для передачи многопротокольных пакетов по каналам «точка-точка» второго уровня (L2). Как правило, пользователь подключается к серверу сетевого доступа (NAS) через ISDN, ADSL, dialup POTS или другую службу и запускает PPP по этому соединению. В этой конфигурации конечные точки сеанса L2 и PPP находятся на одном NAS.

L2TP использует сетевые подключения с коммутацией пакетов, чтобы обеспечить возможность размещения конечных точек на разных машинах. У пользователя есть соединение L2 с концентратором доступа, который затем туннелирует отдельные кадры PPP в NAS, так что пакеты могут обрабатываться отдельно от местоположения окончания схемы. Это означает, что соединение может прекратиться на концентраторе локальной сети, исключая возможные междугородные платежи и другие преимущества. С точки зрения пользователя, нет никакой разницы в операции.

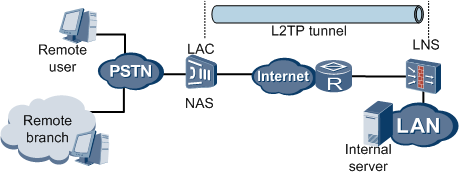

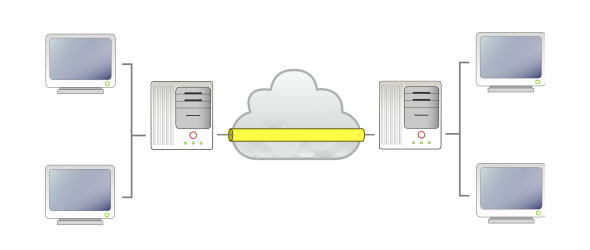

Типичная сеть с L2TP

На рисунке показана типичная сеть приложения VPDN на основе L2TP.

LAC находится между LNS и удаленной системой и пересылает пакеты каждому из них. Пакеты, отправленные из удаленной системы в LNS, требуют туннелирования с протоколом L2TP. Пакеты, отправленные из LNS, декапсулируются, а затем пересылаются в удаленную систему. Соединение LAC с удаленной системой является локальным или PPP-соединением. Для приложений VPDN соединения обычно являются PPP-соединениями.

LNS действует как одна сторона туннеля L2TP и представляет собой одноранговую связь с LAC. LNS является логической точкой завершения сеанса PPP, который туннелируется из удаленной системы с помощью LAC.

Соединение L2TP состоит из двух компонентов: туннеля и сеанса. Туннель обеспечивает надежный транспорт между двумя конечными точками управления L2TP (LCCEs) и содержит только управляющие пакеты. Сессия логически содержится в туннеле и имеет пользовательские данные. Один туннель может содержать несколько сеансов, причем данные пользователя сохраняются отдельно по номерам идентификаторов сеанса в заголовках инкапсуляции данных L2TP.

Очевидно, что в спецификации L2TP отсутствуют какие-либо механизмы безопасности или аутентификации. Типично развертывать L2TP наряду с другими технологиями, например IPSec, для обеспечения этих функций. Это дает L2TP гибкость для взаимодействия с различными механизмами безопасности внутри сети.

Четыре примера использования, рассмотренные ниже, иллюстрируют, как L2TP работает в различных сценариях, от простых двухточечных соединений до крупных сетей. Независимо от того, работаете ли вы на одной корпоративной локальной сети или сложной многосайтовой сети, L2TP обладает масштабируемостью, подходящей для вашей архитектуры.

L2TP / IPSec как VPN

Сегодня с использованием различных мобильных устройств на всех предприятиях, а также широко распространенной широкополосной связи в домашних условиях, большинство корпоративных сетей должны предоставлять удаленный доступ в качестве основной необходимости. Технологии VPN являются неотъемлемой частью настройки сети.

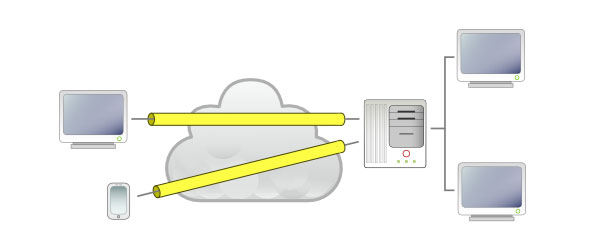

Поскольку L2TP не предоставляет никаких механизмов аутентификации или шифрования напрямую, оба из которых являются ключевыми функциями VPN, L2TP обычно сопряжен с IPSec для обеспечения шифрования пользовательских и управляющих пакетов в туннеле L2TP. На рисунке 1 показана упрощенная конфигурация VPN. Здесь корпоративная сеть справа содержит сетевой сервер L2TP (LNS), обеспечивающий доступ к сети. Удаленные рабочие и мобильные устройства могут подключаться к корпоративной сети через туннели L2TP, защищенные IPSec, через любую промежуточную сеть (скорее всего, Интернет).

Клиенты, подключенные к VPN, часто запускают прямое программное обеспечение L2TP и IPSec. Обычно нет необходимости устанавливать дополнительное программное обеспечение в клиентских системах для связи с сервером L2TP VPN: программное обеспечение L2TP VPN предоставляется с системами Windows, OS X, iOS, Android и Linux.

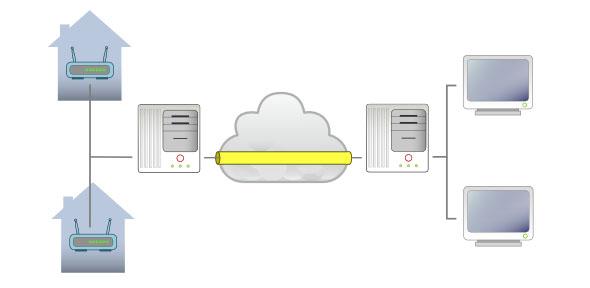

L2TP для расширения локальной сети (LAN)

VPN на основе L2TP хорошо работает, чтобы позволить отдельным клиентам создавать отдельные линки с удаленной локальной сетью. Наш следующий пример использует концепцию VPN и работает с ней, используя L2TP для объединения двух или более LAN. Многим предприятиям приходится управлять несколькими удаленными местами, все из которых должны обмениваться данными и сетевой инфраструктурой. Используя L2TP для обеспечения туннелей между каждой отдельной локальной сетью, мы можем создать единую сеть с легким доступом к ресурсам из любого места.

На рисунке 2 показано простое развертывание с использованием L2TP для объединения двух локальных сетей через Интернет. Вместо того, чтобы запускать программное обеспечение L2TP на каждом хосте в каждом офисе, отдельная машина используется в качестве конечной точки LCCE в каждом офисе. Машины LCCE соединяют Ethernet-каналы из локальной сети с интерфейсом L2TP на удаленный сайт, тем самым выступая в качестве шлюза между ЛВС. В зависимости от конфигурации локальной сети и характера промежуточной сети может потребоваться добавить фильтры пакетов в LCCE, чтобы ограничить определенный трафик в локальной сети, а не передавать его по туннелю.

Как и в случае point-to-point VPN, безопасность важна для удаленных офисных подключений. IPSec обычно развертывается для обеспечения шифрования трафика между сайтами.

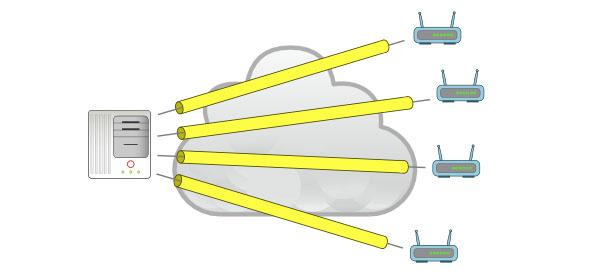

L2TP как часть сети интернет-провайдера

До сих пор мы рассматривали использование L2TP как средство расширения корпоративной сети, но по мере того, как мы расширяемся за пределами офиса, L2TP продолжает оставаться полезным. В следующем примере (см. Рис. 3) показано, как L2TP используется как часть сети Интернет-провайдера (ISP). Здесь L2TP используется для туннелирования данных из помещения клиента в IP-сеть ISP. L2TP-туннели и сеансы охватывают промежуточную сеть, управляемую поставщиком, который напрямую продает доступ к ISP.

Отдельные клиенты подключаются к локальному LCCE, действующему в качестве концентратора доступа L2TP (LAC), который управляется оптовым поставщиком. LAC будет динамически создавать туннели L2TP и сеансы для интернет-провайдера клиента.

Такая конфигурация позволяет провайдеру управлять распределением IP-адресов клиентов и доступом к Интернету по своему усмотрению, поскольку каждое клиентское устройство ведет себя так, как если бы оно было подключено к сети L2.

L2TP в сети Wi-Fi с открытым доступом

В нашем последнем примере рассматривается создание сетей в городских районах или крупном корпоративном кампусе, использование L2TP в качестве неотъемлемой части сети Wi-Fi общего доступа.

В конфигурации, показанной на рисунке 4, локальные точки доступа Wi-Fi предоставляют клиентским устройствам доступ к Интернету. Каждая точка доступа пересылает данные клиента через сеанс L2TP в централизованную сеть. Эта сеть управляет распределением IP-адресов и маршрутизацией в Интернет, как правило, с преобразованием сетевых адресов.

Использование L2TP в этой сети позволяет одному поставщику предоставлять доступ к Интернету широкому кругу клиентов без необходимости управлять подключением к Интернету в каждом месте точки доступа Wi-Fi. Выбор WiMax в качестве межсетевого соединения позволяет городским сетям предоставлять Wi-Fi доступ с использованием одного высокоскоростного интернет-соединения.