Яндекс помогает распространять вредоносное ПО?

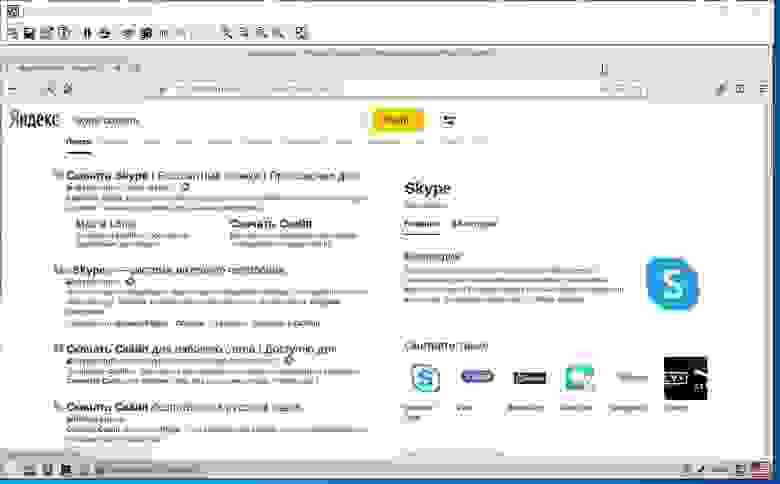

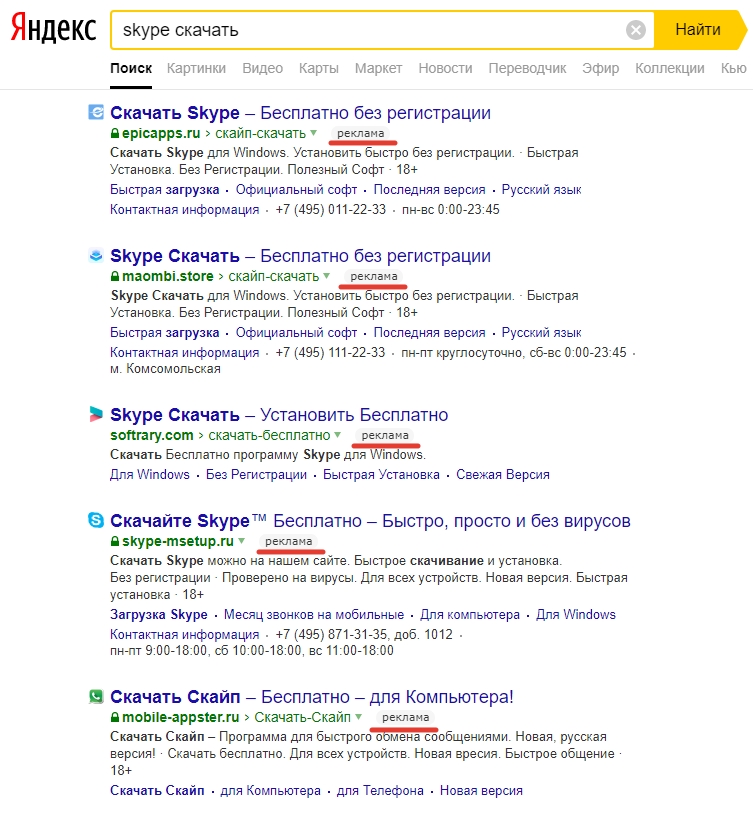

По роду деятельности мне приходится наблюдать за работой сотен рядовых пользователей ПК. Человек, который не первый день держит мышку, всё чаще сталкивается с проблемами при банальном скачивании бесплатного ПО. При разборе выясняется, что он всего лишь набрал в Яндексе «скачать Вайбер», а дальше что-то пошло не так. Я давно слежу за распространением заразы при непосредственном участии Яндекса. Когда-то это были единичные случаи, но теперь явление уже приобрело массовый характер. Объясню, в чём суть. Введём в запросе название любой популярной программы, которую условный домашний пользователь хочет скачать, и получим примерно такую выдачу:

Каждая строка с пометкой «реклама» — это платное объявление от физического или юридического лица, которое зарегистрировано в сервисе Яндекс.Директ со всеми адресами, телефонами и прочими ИНН. Каждое такое объявление проходит ручную модерацию, то есть, в данном случае модератора вовсе не смутил тот факт, что пять разных «официальных» сайтов подали рекламу для скачивания бесплатного приложения. И уж точно проверенный модератором номер (495) 111-22-33 не принадлежит Скайпу.

И, что самое интересное, порядок выдачи разных объявлений по одному запросу определяется аукционом. Если не вдаваться в подробности админки Директа — кто выставил бОльшую стоимость клика, того показывают выше. Да, каждое нажатие на такую ссылку обходится автору объявления в N рублей! За что именно борются рублём рекламодатели — неизвестно, вариантов много: от относительно безобидного майнинга криптовалюты на чужом железе до перехвата платёжных данных из Сбербанк.Онлайн или Алиэкспресса. Но логично, что альтруизмом здесь и не пахнет.

upd2 На двух предыдущих скринах результаты поиска прокручены, чтобы нижний рекламный блок оказался рядом с запросом.

На Директе мошенничество не заканчивается. Ниже обычная поисковая выдача без рекламы по запросу «anydesk» — популярного приложения от бывшей команды TeamViewer. anydesk.com — это настоящий сайт, который и должен вылезать первым по данному запросу. А уже второй результат (с точка ru) — фэйк. Достаточно одного взгляда на этот одностраничный сайт с морально устаревшим клипартом, чтобы понять, что перед нами подделка, нарисованная на коленке за 15 минут. НО только не для модераторов Яндекса. Обратите внимание: адрес этого сайта содержит заглавные и строчные буквы (AnyDesk, а не anydesk). Такое возможно только в одном случае: автор сайта зарегистрирован в сервисе Яндекс.Вебмастер и прошёл ручную модерацию на изменение регистра символов в адресе этого «официального сайта».

Помойка в выдаче повторяется для любого ПО, которое только приходит в голову, хоть платного, хоть бесплатного. Приписка «официальный сайт» положение не спасает, а популярная среди начинающих пользователей фраза «скачать бесплатно» наоборот только помогает попасть на поддельный сайт. Чудесные алгоритмы ранжирования Яндекса, которые совершенствуются каждый день, помогают подозрительным сайтам лезть выше. А как показывает практика, неопытный пользователь обычно жмёт первый результат поиска, доверяя лучшему отечественному поисковику.

И ещё немного про Директ. Сервис позволяет таргетировать рекламу по разным признакам. Например, показывать её только жителям Кировской области мужского пола в возрасте от 25 до 45 лет. Это удобно для честной рекламы, скажем, магазина электроинструмента. Или можно показывать её только пользователям браузера Internet Explorer. Последние обычно ассоциируются с неопытными пользователями ПК, поэтому за такого «чайника» можно заплатить и побольше: рекламная ссылка в примере ниже вылезает даже выше искомого официального сайта. Этот запрос сделан в Internet Explorer, в альтернативном браузере рекламный блок здесь не появляется.

upd3 Проверим теорию с таргетингом: заходим под *nix, и всю платную рекламу по тем же запросам как рукой сняло — такие пользователи точно зря потратят стоимость клика.

Что делать с этой информацией? Ограничивать права учётных записей на компьютерах родственников, и объяснять, что верить никому нельзя.

И вопрос к Яндексу, если этот текст до него дойдёт: вы собираетесь как-то решать эту проблему?

Массовость проблемы подтверждает статистика запросов wordstat.yandex.ru: по каждому из ключевых слов тысячи и десятки тысяч ежемесячных запросов.

upd Изначально похвалил Гугл, но в комментариях меня поправили. Google занимается тем же самым (установленная баннерорезка скрыла эти результаты).

upd4 В комментариях появился ответ от представителя Яндекса:

На Хабре меня достаточно давно знают как автора публикаций про технологии Яндекса, поэтому я вызвался добровольцем ответить на этот пост. Кроме того, мне уже приходилось рассказывать про то, как вообще работает дистрибуция софта в индустрии.

Во-первых, Яндекс сотрудничает только с теми компаниями, которые производят или распространяют ПО на легальных основаниях. Это касается и рекламы в выдаче. Вы можете возразить: но ведь на скриншотах неофициальные сайты. Суть в следующем.

Неофициальность сайта с программой в абсолютном большинстве случаев не означает, что он вредоносный. Разработчики ПО как правило заинтересованы в том, чтобы их продукты также распространялись через сайты партнёров. Для них это увеличение загрузок, а для партнёров — проценты от доходов разработчиков.

Во-вторых, как верно подметил автор, Яндекс проверяет такие объявления. Не только вручную, но и с применением наших технологий в области антифрода. Собственно, в комментариях уже подметили, что ни по одному из примеров нет однозначного вердикта о вредоносности со стороны каких-либо сканеров и баз данных. Эти примеры мы тоже перепроверили на всякий случай. Никаких признаков вредоносной деятельности там нет.

В общем, всё не так страшно. Но если вы видите что-то подозрительное, то можете сообщить об этом поддержке Яндекса или лично мне — проверим.

Что такое win32 yandex k

Новые банковские троянцы, очередные мошенничества с пользователями социальных сетей и другие события января 2012 года

1 февраля 2012 года

Начало високосного года не преподнесло каких-либо серьезных сюрпризов с точки зрения информационной безопасности, однако в антивирусную лабораторию «Доктор Веб» в январе 2012 года поступило несколько интересных образцов вредоносных программ, в частности, нескольких новых банковских троянцев. Кроме того, был выявлен новый способ распространения вредоносных ссылок среди пользователей поисковых систем, а также очередная схема мошенничества в отношении завсегдатаев социальной сети «В Контакте».

Вирусные угрозы января

Среди вредоносных программ, обнаруженных в январе на компьютерах пользователей при помощи лечащей утилиты Dr.Web CureIt!, лидирующие позиции занимает файловый инфектор Win32.Expiro.23 (19,23% случаев обнаружения), при запуске пытающийся повысить собственные привилегии в системе, отыскивающий запущенные службы и заражающий соответствующие им исполняемые файлы.

Дела финансовые

Примерно в это же время были зафиксированы случаи распространения другой вредоносной программы, с помощью которой злоумышленники планировали провести фишинговую атаку на клиентов одного из российских банков. Попадая на компьютер жертвы, Trojan.Hosts.5590 создает новый процесс explorer.exe и помещает туда собственный код, а затем прописывает себя в папке автоматического запуска приложений под именем Eldesoft.exe.

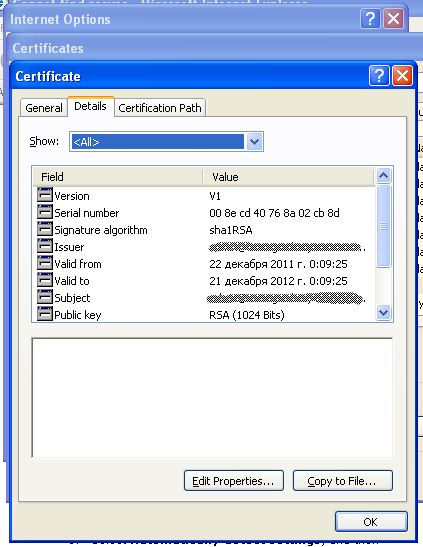

В случае если для доступа к сайту банка используется браузер Microsoft Internet Explorer, троянец вызывает стандартную функцию crypt32.dll для установки поддельного сертификата. При добавлении сертификата в хранилище операционная система обычно демонстрирует соответствующее предупреждение: троянец перехватывает и закрывает это окно.

Если для доступа к банковскому сайту используется другой браузер, для установки сертификата применяются функции из стандартной библиотеки nss3.dll. Связавшись с удаленным командным центром, Trojan.Hosts.5590 получает оттуда конфигурационный файл, содержащий IP-адрес фишингового сервера и имена доменов, которые троянец должен подменять. Впоследствии, при обращении к сайту системы банк-клиент по протоколу HTTPS, пользователю будет демонстрироваться поддельная веб-страница, а введенные им в форме авторизации учетные данные будут переданы злоумышленникам. Благодаря своевременным и грамотным действиям службы безопасности банка, а также усилиям специалистов компании «Доктор Веб», данная вредоносная программа в настоящий момент не представляет серьезной опасности для пользователей.

Винлоки пошли на убыль

В январе 2012 года на 25% сократилось число обращений в службу технической поддержки со стороны пользователей, пострадавших от действий программ-блокировщиков.

Оказавшись на компьютере жертвы, Trojan.Winlock.5490 запускает процесс svchost.exe и встраивает в него собственный код, после чего отсылает команду скрытия Панели задач Windows и останавливает все потоки процессов explorer.exe и taskmgr.exe. Затем троянец прописывает себя в ветвь системного реестра, отвечающую за автозагрузку приложений, и демонстрирует на экране окно, содержащее текст на французском языке с требованием заплатить 100 евро с помощью карт оплаты платежных систем Paysafecard или Ukash. Введенный жертвой номер карты отправляется на удаленный командный сервер злоумышленников, а в ответ троянец демонстрирует сообщение приблизительно следующего содержания: «Подождите! Платеж будет обработан в течение 24 часов». Вместе с тем, никамими функциями разблокировки с помощью кода этот троянец не обладает: вместо этого он автоматически удаляет сам себя через неделю после установки.

Пользователи «В Контакте» вновь под прицелом злоумышленников

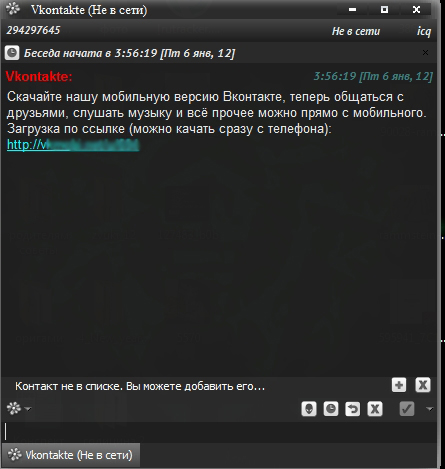

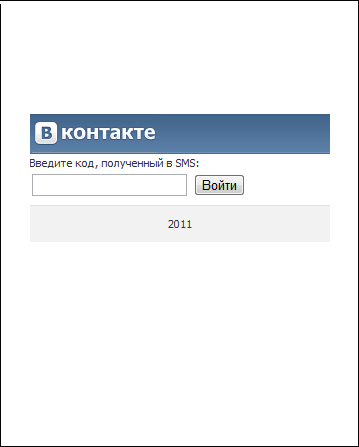

На сей раз злоумышленники обратили внимание на владельцев мобильных телефонов с поддержкой Java, использующих возможности социальной сети «В Контакте». После новогодних праздников участились случаи массового распространения спама в использующих протокол ICQ клиентах для обмена сообщениями. Злоумышленники предлагают пользователям скачать приложение для мобильного телефона, якобы являющееся клиентом для социальной сети «В Контакте». В рассылке сообщается, что с помощью данной программы можно с большим комфортом пользоваться возможностями данной социальной сети.

Выдача поисковых систем как способ распространения вредоносных ссылок

Методы, с использованием которых сетевые злоумышленники распространяют ссылки на вредоносное ПО или мошеннические сайты, совершенствуются с каждым месяцем. В ход идут всевозможные способы маскировки текста, приемы социальной инженерии и прочие ухищрения. В январе сетевые мошенники обратили свое внимание на формат выдачи ссылок поисковыми системами.

В процессе поиска нужных ему сведений пользователь нередко выполняет сразу несколько обращений к поисковым системам, открывая в новых вкладках или окнах браузера отдельные страницы отчета поисковиков, содержащие найденные в индексе ссылки. Такие страницы принято называть «выдачей поисковой системы» (Search Engine Results Page, сокращенно — SERP). Именно эти страницы и повадились подделывать мошенники, надеясь на то, что в суматохе пользователь не заметит подсунутую ему «лишнюю» страничку с поисковой выдачей. Кроме того, большинство людей относится к страницам выдачи поисковых систем с большей степенью доверия, чем к простому набору ссылок. В некоторых случаях мошенники не гнушаются даже подделывать целые поисковые системы, как, например, поступили создатели псевдопоискового сервиса LiveTool, интерфейс которого практически полностью копирует оформление «Яндекса», а ссылка «О компании» ведет на мошеннический сайт, имитирующий страницу социальной сети «В Контакте».

Страничка поддельной поисковой системы может открыться автоматически при переходе по ссылке в выдаче настоящего поисковика. Кроме того, созданная злоумышленниками страница SERP обычно содержит ссылки, релевантные введенному ранее пользователем запросу, и потому на первый взгляд не вызывает каких-либо подозрений. В свою очередь, переход по ссылкам уже с этой страницы может привести потенциальную жертву на мошеннический сайт или ресурс, распространяющий вредоносное ПО. В настоящее время среди подобных ссылок замечены поддельные сайты, имитирующие странички социальных сетей, ресурсы, предлагающие сомнительные услуги на условиях псевдоподписки, и сайты распространяющие ПО семейства Trojan.SmsSend.

В недавнем прошлом злоумышленники массовым образом создавали копии сайтов социальных сетей, но подделка страниц поисковой выдачи и даже целых поисковых систем — это, безусловно, новое явление.

Вредоносные файлы, обнаруженные в почтовом трафике в январе

Всего проверено: 1,149,052,932

Инфицировано: 3,399,130 (0.30%)

Вредоносные файлы, обнаруженные в январе на компьютерах пользователей

Всего проверено: 114,007,715,914

Инфицировано: 79,017,655 (0.07%)