Попался комп на вирусы. WinMonsys, csrss.exe, windowsprocessmonitor и т.п

Вложения

| CollectionLog-2021.03.19-10.08.zip (65.6 Кб, 4 просмотров) |

Странность по двум процессам csrss.exe and winlogon.exe

Всем доброго времени суток! Уже неделю у меня вызывают подозрения два процесса csrss.exe и.

Странные процессы csrss.exe и winlogon.exe

2 данных процесса (обведены) вызывают у меня смутные подозрения. 1) если нажать ПКМ по ним и.

Здравствуйте, столкнулся с проблемой которую не удается решить, это краш шинды и BSOD при небольшой.

csrss.exe

Изменил расширение вышеуказанного файлика, теперь не загружается виндовс, вылазит синий экран.

Пролечите систему с помощью KVRT.

После лечения перезагрузите систему. Папку C:\KVRT2020 упакуйте в архив и прикрепите к следующему сообщению.

Соберите новый CollectionLog с помощью Автологера.

Вложения

| CollectionLog-2021.03.19-12.02.zip (56.2 Кб, 3 просмотров) |

После перезагрузки, выполните такой скрипт:

После выполнения скрипта на рабочем столе появится текстовый файл Correct_wuauserv&BITS.log. Его необходимо прикрепить к следующему сообщению.

Вложения

| Correct_wuauserv&BITS.log (583 байт, 3 просмотров) |

| CollectionLog-2021.03.19-14.07.zip (36.0 Кб, 3 просмотров) |

Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе.

Примечание: необходимо выбрать версию, совместимую с Вашей операционной системой. Если Вы не уверены, какая версия подойдет для Вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на Вашей системе.

Запустите программу. Когда программа запустится, нажмите Да для соглашения с предупреждением.

Нажмите кнопку Сканировать (Scan).

После окончания сканирования будут созданы отчеты FRST.txt и Addition.txt в той же папке, откуда была запущена программа. Прикрепите отчеты к своему следующему сообщению.

(Если не помещаются, упакуйте).

Подробнее читайте в этом руководстве.

Вложения

| vir.zip (12.6 Кб, 3 просмотров) |

Вложения

| Fixlog.txt (3.0 Кб, 3 просмотров) |

Исключения в Защитнике удалите вручную.

Если проблема решена, в завершение:

1.

Переименуйте FRST.exe (или FRST64.exe) в uninstall.exe и запустите.

Компьютер перезагрузится.

Остальные утилиты лечения и папки можно просто удалить.

Winmon.sys, windefender.exe, csrss

Автор tuvumba,

21 июля в Помощь в удалении вирусов

Рекомендуемые сообщения

Похожий контент

Как я понял, это уже классика целого раздела

Скачал файл, словил вирус, из антивирусов стоял только защитник винды

Журнал защиты стал чист, после скачивания dr.web (до этого висел троян)

Добрый день. Проблема с удаленным доступом злоумышленников, который возможно остался после заражения ПК.

Суть вопроса: Возможна ли ситуации, что даже после очистки ПК и переустановки системы у злоумышленника остался доступ к моему ПК? Подробнее я описал в теме соседнего раздела, но отписать сюда.

Вот тема:

Добрый день, я знаю, что сообщение будет не по форме, но у меня на то весомые причины, прошу прочитать.

Логов у меня нет, т.к. на момент ситуации не думал, что буду писать сюда, но жизненная ситуация вынудила.

Прилагаю ссылку, т.к нет логов из-за срока давности ситуации (опишу позже).

Ссылка на вредоносный сайт, где можно скачать софт :

Полная хронология событий:

1) 28 августа скачал вредоностный софт, который описан выше и запустил. осознав ошибку сразу скачал Dr.Web Cureit и просканировал систему. Было найдено 14 троянов, которые я попытался вылечить. После лечения Dr.Web Cureit попросил перезгрузить ПК, что я и сделал. Но винда не запустилась из-за какой-то критической ошибки. Я начал процесс восстановления по бекапу недельной давности, что мне и удалось. После восстановления я ещё раз проверил компьютер и вирусов уже не было. Подумав, что проблема решена я забыл про неё.

2) 29 августа мне приходит уведомление об удалении номера телефона и двухфакторной аутентификации в гугл аккаунте. Но как так? Ведь для захода необходимо получить коды подтверждения по телефону, чего естевственно не приходило. Я сразу сменил пароль и удалил все авторизации. Также я заметил, что в истории авторизации не было сторонних устройств. Были только мои личные. (В тот моментя почему-то не предал этому значение).

3) 1 сентября мне взломали инстаграмм, аналогично как и с гуглом. Авторизации только с моих устройств, пароли не меняли. Я сразу подумал, что полюбому дело в том, что червяк засел в системе даже после восставноления. Снес винду, переустановил и заменил все пароли по новой. Вирусов в системе никаких нет.

На данный момент у меня более ничего не ломали, но страх повторения ситуации есть. Подскажите как быть и что делать, спасибо.

Ещё раз извиняюсь, что без логов, но ситуация такая.

Glupteba – скрытая угроза: как мы нашли вредонос, который больше двух лет прятался в инфраструктуре заказчика

2020 год для Solar JSOC CERT оказался непростым, но и 2021-й не отстает, постоянно подкидывая нам интересные кейсы. В этом посте мы расскажем, как обнаружили вредонос (даже целую сеть вредоносов) по, казалось бы, несвойственной ему активности. Он незаметно «жил» в инфраструктуре больше двух лет, втихаря обновлялся и без препятствий собирал ценные данные в инфраструктуре жертвы.

С чего все началось

В начале года одна компания пришла к нам с вполне конкретной проблемой: в инфраструктуре на сетевом оборудовании были обнаружены попытки сканирования портов, характерных для оборудования Mikrotik, а также брутфорса серверов по протоколу SSH. Сначала мы решили, что был скомпрометирован сервер из внешнего периметра. Уж очень замеченная активность была похожа на работу какого-нибудь бота, которого злоумышленники обычно закидывают на уязвимые серверы в автоматическом режиме. Привет, Mirai, Kaji, Hajime и компания!

Но, как оказалось, источниками подозрительной активности были хосты под управлением Windows, к тому же вполне рядовые. Образ одного из таких хостов и был передан на анализ экспертам Solar JSOC CERT.

Первоначальный анализ скомпрометированной системы

При анализе сразу же бросилось в глаза большое число (более 83!) неподписанных исполняемых файлов в директории %TEMP%\csrss (о них подробно расскажем ниже):

Также в %TEMP%\csrss\smb был найден архив deps.zip (470CF2EA0F43696D2AF3E8F79D8A2AA5D315C31FC201B7D014C6EADD813C8836) и его содержимое:

Данные файлы являются ничем иным, как исполняемыми файлами, которые используются для эксплуатации уязвимости EternalBlue (CVE-2017-0144). Там же были найдены файлы, относящиеся к DoublePulsar. В целом содержимое этой папки можно назвать результатом деятельности группировки The Shadow Brokers в далеком 2017-м.

Помимо этих файлов, мы нашли определенно подозрительные задачи:

Первая задача просто запускает исполняемый файл C:\Windows\RSS\csrss.exe при входе в систему. Вторая с использованием легитимной программы certutil.exe и переданного параметра urlcache загружает с ресурса hxxps://fotamene[.]com/app/app.exe исполняемый файл, сохраняет его в расположение %TEMP%\csrss\scheduled.exe, после чего обеспечивает его запуск. Обратите внимание, что в созданной задаче применяется техника Living-off-the-Land (https://github.com/api0cradle/LOLBAS) с использованием certutil.exe.

Также файл (C:\Windows\RSS\csrss.exe) был прописан в автозапуске в реестре (HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run) под именем «BillowingBreeze».

Таким образом, если собрать все данные в кучу (и немного погуглить), то приходит только один вывод: в инфраструктуре компании вовсю развернулось ВПО семейства Glupteba. Его основной модуль – C:\Windows\RSS\csrss.exe.

Анализ основного модуля Glupteba

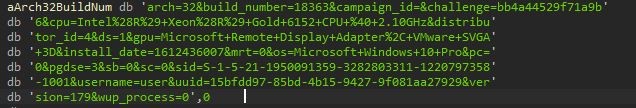

Итак, мы опознали Glupteba. Это модульное ВПО, написанное на языке Go. Для защиты своих файлов от обнаружения оно использует множество разных техник. Сейчас расскажем вам интересные моменты анализа, а также покажем их корреляцию с артефактами на системе.

Граф основной функции, построенный в IDA, пугает!

Условно весь процесс работы ВПО Glupteba можно разделить на две фазы:

Первая фаза работы ВПО

Первое, что происходит после запуска исполняемого файла, – проверка окружения на соответствие следующим параметрам:

Далее происходит инициализация конфигурации ВПО. Первым делом проверяется наличие конфигурации «старого образца»: HKCU\Software\Microsoft\TestApp (возможно, до этого момента ВПО находилось в стадии тестирования, но теперь все серьезно). При обнаружении конфигурация переписывается в новое расположение: HKCU\Software\Microsoft\ И при необходимости обновляется.

Если же старая конфигурация отсутствует, то она просто пишется по указанному выше расположению. То есть мы увидели «эволюцию» версий ВПО. Это видно и на анализируемой системе. Слева – конфигурация из старого местоположения, справа – из нового (в данном случае – HKCU\Software\Microsoft\eadd010f):

Видно, что значения UUID (используется для идентификации зараженного хоста на стороне злоумышленника) одинаковы, как и дата первой установки (FirstInstallDate). Переводим в более удобный формат и узнаем, что заражение произошло… барабанная дробь. 2 ноября 2018 года!

Подтверждается это также и временными метками MFT файлов в директории %TEMP%\csrss: они расположены между 2 ноября 2018 года и моментом обращения к нам заказчика (январь 2021 года).

Файл C:\Windows\RSS\csrss.exe также был создан 2 ноября 2018 года, а изменен 29 сентября 2020 года. Ветка реестра же последний раз была изменена 14 января 2021 года (дата снятия образа), что говорит об активной работе.

Основные значения конфигурации:

Далее производится проверка и повышение привилегий (в случае необходимости) вплоть до SYSTEM:

1) Обход UAC (HKCU\Software\Classes\ms-settings\shell\open\command:fodhelper или HKCU\Software\Classes\mscfile\shell\open\command:CompMgmtLauncher):

2) Получение токена SYSTEM через Trusted Installer и перезапуск себя с полученным токеном.

Стоит отметить, что без достаточных привилегий ВПО просто завершает свою работу, но при этом физически остается в инфраструктуре.

Следующий этап – проверка окружения на предмет виртуализации:

Вторая фаза работы ВПО

Она состоит из нескольких этапов:

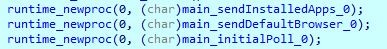

Производится отправка некоторой информации на C2 (установленное ПО, браузер по умолчанию):

Создаются ранее упомянутые задачи:

Установка руткитов, обеспечивающих скрытную работу ВПО

На этом же этапе (если операционная система определена как Windows 7) устанавливается сертификат:

Установка службы WinDefender

Производится проверка наличия службы WinDefender и исполняемого файла C:\Windows\windefender.exe. Если отсутствуют – с CDN загружается и запускается указанный исполняемый файл. Назначение – работа в формате службы, постоянная проверка статуса работы основного модуля, загрузка и перезапуск в случае необходимости.

Запуск потоков, следящих за основными функциями

На данном этапе запускаются потоки:

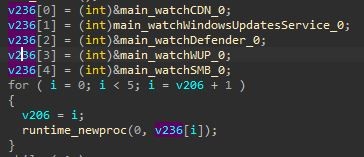

Далее в бесконечном цикле производится отправка информации из конфигурации на сервер управления и получение ответа. Пример нагрузки, отправляемой на сервер:

Ответ расшифровывается, получается команда вместе с аргументами, производится ее исполнение. Список команд под

Передаваемая информация, как и получаемая, шифруется AES256GCM с постоянным ключом и кодируется Base64.

Отдельного внимания заслуживает алгоритм смены серверов управления.

Интересный факт: каждый раз, когда производится poll (запрос к серверу управления для получения команды), значение PC в конфигурации увеличивается на 1. Для данного кейса значение PC равно 119643. Значит, команды были получены почти 120 тысяч раз за все время работы Glupteba.

Пример аргументов команды run-v3, полученной от сервера управления:

Дополнительные модули

Как уже говорилось выше, в директории %TEMP%\csrss было обнаружено множество различных исполняемых файлов, которые являются дополнительными модулями вредоноса. Интересно то, что многие из них являются различными версиями одних и тех же модулей, создаваемых в разное время с момента первичного заражения. При желании можно отследить историю появления новых версий каждого модуля.

Дальнейшее развитие

После первичного обнаружения ВПО и определения его индикаторов компрометации наша команда проверила обращения к ним из инфраструктуры заказчика. Таким образом, было обнаружено множество других серверов, зараженных после 2 ноября 2018 года.

Какие выводы?

Исходя из вышесказанного, основные цели Glupteba:

И главное: как показывает практика, вредоносная активность далеко не всегда является тем, чем кажется на первый взгляд.

Авторы:

Владислав Лашкин, младший инженер технического расследования группы расследования инцидентов Solar JSOC CERT

Иван Сюхин, инженер технического расследования отдела расследования инцидентов Solar JSOC CERT

Подцепил WinmonProcessMonitor.sys [VHO:Rootkit.Win64.Agent.avo, VHO:Rootkit.Win64.Agent.ayv] (заявка № 224221)

Опции темы

Обычными путями удалить не получается, так как данный файл якобы занят другой программой, а Др.Веб не хочет его удалять.

Аваст не ставится, вирус блочит, установка Касперского закрывается с ошибкой.

Надоело быть жертвой? Стань профи по информационной безопасности, получай самую свежую информацию об угрозах и средствах защиты от ведущего российского аналитического центра Anti-Malware.ru:

Уважаемый(ая) Niibe, спасибо за обращение на наш форум!

Помощь в лечении комьютера на VirusInfo.Info оказывается абсолютно бесплатно. Хелперы в самое ближайшее время ответят на Ваш запрос. Для оказания помощи необходимо предоставить логи сканирования утилитой Autologger, подробнее можно прочитать в правилах оформления запроса о помощи.

Информация

Если вы хотите получить персональную гарантированную помощь в приоритетном режиме, то воспользуйтесь платным сервисом Помогите+.

Внимание! Будет выполнена перезагрузка компьютера. После перезагрузки компьютера выполните скрипт в АВЗ:

Пришлите карантин согласно Приложения 2 правил по красной ссылке Прислать запрошенный карантин вверху темы

Пофиксите следующие строчки в HiJackThis (запускайте из папки Автологгера).

Сделайте повторные логи по правилам

Операции выполнены, логи прикладываю.

В карантин загрузил

После выполнения скрипта на рабочем столе появится текстовый файл Correct_wuauserv&BITS. Прикрепите его к сообщению.

AdwCleaner[S01].txt с таким номером, потому что вчера, до обращения, проводилось сканирование, без удаления чего-либо.

Скачайте Farbar Recovery Scan Tool

Winmon.sys, windefender.exe, csrss

Автор tuvumba,

21 июля в Помощь в удалении вирусов

Рекомендуемые сообщения

Похожий контент

Как я понял, это уже классика целого раздела

Скачал файл, словил вирус, из антивирусов стоял только защитник винды

Журнал защиты стал чист, после скачивания dr.web (до этого висел троян)

Добрый день. Проблема с удаленным доступом злоумышленников, который возможно остался после заражения ПК.

Суть вопроса: Возможна ли ситуации, что даже после очистки ПК и переустановки системы у злоумышленника остался доступ к моему ПК? Подробнее я описал в теме соседнего раздела, но отписать сюда.

Вот тема:

Добрый день, я знаю, что сообщение будет не по форме, но у меня на то весомые причины, прошу прочитать.

Логов у меня нет, т.к. на момент ситуации не думал, что буду писать сюда, но жизненная ситуация вынудила.

Прилагаю ссылку, т.к нет логов из-за срока давности ситуации (опишу позже).

Ссылка на вредоносный сайт, где можно скачать софт :

Полная хронология событий:

1) 28 августа скачал вредоностный софт, который описан выше и запустил. осознав ошибку сразу скачал Dr.Web Cureit и просканировал систему. Было найдено 14 троянов, которые я попытался вылечить. После лечения Dr.Web Cureit попросил перезгрузить ПК, что я и сделал. Но винда не запустилась из-за какой-то критической ошибки. Я начал процесс восстановления по бекапу недельной давности, что мне и удалось. После восстановления я ещё раз проверил компьютер и вирусов уже не было. Подумав, что проблема решена я забыл про неё.

2) 29 августа мне приходит уведомление об удалении номера телефона и двухфакторной аутентификации в гугл аккаунте. Но как так? Ведь для захода необходимо получить коды подтверждения по телефону, чего естевственно не приходило. Я сразу сменил пароль и удалил все авторизации. Также я заметил, что в истории авторизации не было сторонних устройств. Были только мои личные. (В тот моментя почему-то не предал этому значение).

3) 1 сентября мне взломали инстаграмм, аналогично как и с гуглом. Авторизации только с моих устройств, пароли не меняли. Я сразу подумал, что полюбому дело в том, что червяк засел в системе даже после восставноления. Снес винду, переустановил и заменил все пароли по новой. Вирусов в системе никаких нет.

На данный момент у меня более ничего не ломали, но страх повторения ситуации есть. Подскажите как быть и что делать, спасибо.

Ещё раз извиняюсь, что без логов, но ситуация такая.