Как Яндекс.Почта защищает ящики

Для защиты ваших писем Яндекс.Почта проверяет подлинность отправителя, позволяет работать с ящиком только по безопасному HTTPS-соединению, а также сохраняет историю всех действий в ящике в журнале посещений.

Проверка подлинности отправителя

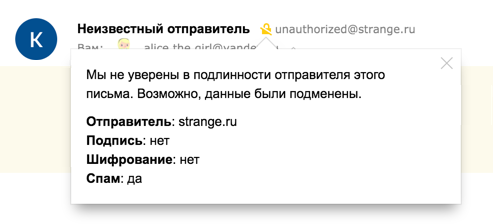

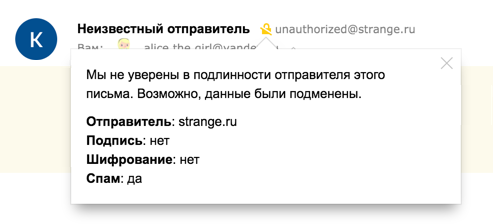

Яндекс.Почта проверяет подлинность отправителя по наличию цифровой подписи DKIM (Domain Keys Identified Mail). Если в письме есть цифровая подпись, значит, оно не было перехвачено и изменено после отправки с почтового сервера. Установить подпись может только администратор того сервера, с которого отправляется письмо.

Чтобы проверка подлинности была корректной, технология DKIM должна поддерживаться обеими сторонами — не только получателем, но и отправителем. Иначе проверка может показать сообщение о неверной подписи на письме от «честного» отправителя.

Если вы полностью уверены в отправителе и тем не менее видите сообщение о неверной подписи, проигнорируйте предупреждение. Вы также можете обратиться в службу поддержки сервиса-отправителя, чтобы исключить ложное срабатывание предупреждения в будущем.

В Яндекс 360 для бизнеса письма отображаются с неверной цифровой подписью

Какой значок и всплывающее сообщение вы видите?

Скорее всего, на вашем домене не настроена DKIM-подпись и SPF-запись. Чтобы правильно их настроить, воспользуйтесь инструкциями в помощи Яндекс 360 для бизнеса:

Скорее всего, на вашем домене не настроена DKIM-подпись и SPF-запись. Чтобы правильно их настроить, воспользуйтесь инструкциями в помощи Яндекс 360 для бизнеса:

Письма моей рассылки помечены не тем значком

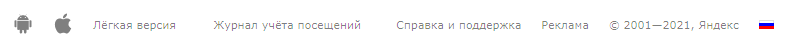

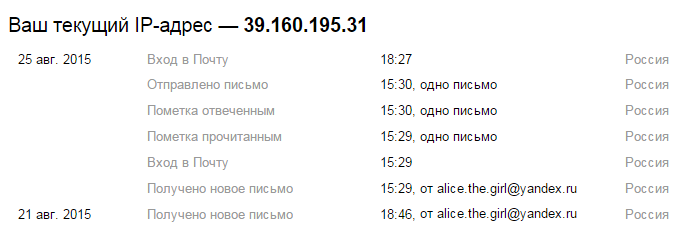

Журнал посещений

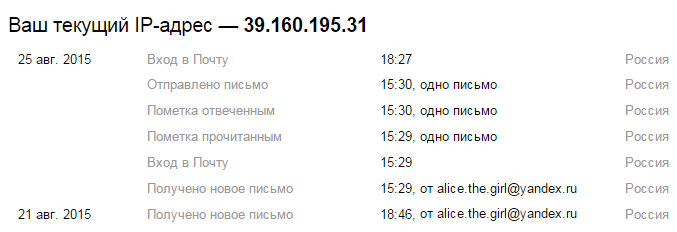

В журнале посещений сохраняется история изменений, осуществленных в вашем почтовом ящике, а также IP-адреса, с которых происходила авторизация.

Действия, не влекущие за собой визуальных изменений (например, прочтение уже прочитанного письма, вход в папку и др.), в журнале не отображаются.

Вы можете просмотреть данные максимум за последние 7 дней (около 2000 действий).

В журнале посещений отображается ваш текущий IP-адрес, а также другие IP-адреса, с которых вы недавно заходили в этот почтовый ящик. Все данные истории журнала посещений сгруппированы по датам.

Чтобы посмотреть подробную информацию за любой день из списка, найдите нужную вам дату. В списке отображается время совершения действия, IP-адрес устройства, с которого было сделано изменение, а также название действия.

Поддержка HTTPS

Если для доступа в интернет вы используете небезопасное HTTP-соединение и ненадежные каналы связи (например, общественные точки доступа), информация из вашего почтового ящика (личная переписка, пароли, номера телефонов и кредитных карт и т. п.), может быть перехвачена злоумышленниками.

Чтобы защитить ваш почтовый ящик, в Яндекс.Почте используется только протокол HTTPS. Он обеспечивает безопасность и конфиденциальность ваших личных данных, передавая их на сервер в зашифрованном виде. Протокол HTTPS поддерживается во всех современных браузерах.

Используйте для доступа в интернет только надежные каналы связи, обеспечивающие безопасное HTTPS-соединение, чтобы снизить риск потери ваших данных. Если ваш интернет-провайдер по каким-либо причинам не поддерживает данный протокол, обратитесь к более надежному поставщику интернет-услуг.

Если, находясь в рабочей сети, вы обнаружили, что безопасное HTTPS-соединение заблокировано, обратитесь к системному администратору, чтобы выяснить причины этого и устранить их.

Как Яндекс.Почта защищает ящики

Для защиты ваших писем Яндекс.Почта проверяет подлинность отправителя, позволяет работать с ящиком только по безопасному HTTPS-соединению, а также сохраняет историю всех действий в ящике в журнале посещений.

Проверка подлинности отправителя

Яндекс.Почта проверяет подлинность отправителя по наличию цифровой подписи DKIM (Domain Keys Identified Mail). Если в письме есть цифровая подпись, значит, оно не было перехвачено и изменено после отправки с почтового сервера. Установить подпись может только администратор того сервера, с которого отправляется письмо.

Если слева от адреса отправителя вы видите значок

Чтобы проверка подлинности была корректной, технология DKIM должна поддерживаться обеими сторонами — не только получателем, но и отправителем. Иначе проверка может показать сообщение о неверной подписи на письме от «честного» отправителя.

Если вы полностью уверены в отправителе и тем не менее видите сообщение о неверной подписи, проигнорируйте предупреждение. Вы также можете обратиться в службу поддержки сервиса-отправителя, чтобы исключить ложное срабатывание предупреждения в будущем.

В Яндекс 360 для бизнеса письма отображаются с неверной цифровой подписью

Какой значок и всплывающее сообщение вы видите?

Скорее всего, на вашем домене не настроена DKIM-подпись и SPF-запись. Чтобы правильно их настроить, воспользуйтесь инструкциями в помощи Яндекс 360 для бизнеса:

Скорее всего, на вашем домене не настроена DKIM-подпись и SPF-запись. Чтобы правильно их настроить, воспользуйтесь инструкциями в помощи Яндекс 360 для бизнеса:

Письма моей рассылки помечены не тем значком

Если вы рассылаете письма и видите на них значки

Журнал посещений

В журнале посещений сохраняется история изменений, осуществленных в вашем почтовом ящике, а также IP-адреса, с которых происходила авторизация.

Действия, не влекущие за собой визуальных изменений (например, прочтение уже прочитанного письма, вход в папку и др.), в журнале не отображаются.

Вы можете просмотреть данные максимум за последние 7 дней (около 2000 действий).

В журнале посещений отображается ваш текущий IP-адрес, а также другие IP-адреса, с которых вы недавно заходили в этот почтовый ящик. Все данные истории журнала посещений сгруппированы по датам.

Чтобы посмотреть подробную информацию за любой день из списка, найдите нужную вам дату. В списке отображается время совершения действия, IP-адрес устройства, с которого было сделано изменение, а также название действия.

Поддержка HTTPS

Если для доступа в интернет вы используете небезопасное HTTP-соединение и ненадежные каналы связи (например, общественные точки доступа), информация из вашего почтового ящика (личная переписка, пароли, номера телефонов и кредитных карт и т. п.), может быть перехвачена злоумышленниками.

Чтобы защитить ваш почтовый ящик, в Яндекс.Почте используется только протокол HTTPS. Он обеспечивает безопасность и конфиденциальность ваших личных данных, передавая их на сервер в зашифрованном виде. Протокол HTTPS поддерживается во всех современных браузерах.

Используйте для доступа в интернет только надежные каналы связи, обеспечивающие безопасное HTTPS-соединение, чтобы снизить риск потери ваших данных. Если ваш интернет-провайдер по каким-либо причинам не поддерживает данный протокол, обратитесь к более надежному поставщику интернет-услуг.

Если, находясь в рабочей сети, вы обнаружили, что безопасное HTTPS-соединение заблокировано, обратитесь к системному администратору, чтобы выяснить причины этого и устранить их.

Как самостоятельно проанализировать подозрительное письмо

Если вы получили письмо, подлинность отправителя которого вызывает у вас сомнения, проверьте его самостоятельно. Рассказываем, как.

Мы часто пишем о достаточно очевидных признаках фишинга — несоответствии почтового адреса отправителя заявленной им компании, логических нестыковках в письмах, имитации нотификаций онлайновых сервисов. Но заметить фальшивку может быть не так просто — видимое получателю поле с почтовым адресом отправителя можно подделать. Да, в массовых фишинговых рассылках такое встречается нечасто, но в целевом фишинге это, к сожалению, не редкость. Если письмо выглядит настоящим, но по каким-то причинам подлинность его отправителя вызывает у вас сомнения, имеет смысл копнуть чуть глубже и проверить технический заголовок Received. В этом посте мы расскажем, как это сделать.

Поводы для сомнений

В первую очередь вас должна насторожить необычность запроса. Любое письмо, которое требует от вас каких-то нестандартных или нехарактерных для вашей рабочей роли действий — повод присмотреться к нему внимательнее. Особенно если отправитель аргументирует свой запрос неимоверной важностью (это личный запрос генерального директора!) или же срочностью (в течение двух часов надо оплатить счет!). Это распространенные психологические приемы фишеров. Кроме того, насторожиться следует, если вас просят:

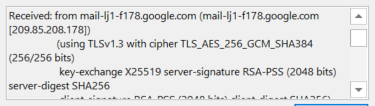

Как найти технические заголовки письма

Как уже говорилось выше, видимое получателю поле «От»; («From») легко подделать. А вот технический заголовок Received должен показывать настоящий домен отправителя. Найти его можно в любом почтовом клиенте. Для примера приведем Microsoft Outlook как самую распространенную программу для чтения почты в современном бизнесе. Если вдруг вы используете какой-то другой клиент, попробуйте изучить его инструкцию или поискать технические заголовки самостоятельно.

Прежде чем дойти до адресата, письмо может пройти через несколько промежуточных узлов, поэтому полей Received может быть несколько. Вам нужно самое нижнее — именно в нем содержится информация об оригинальном отправителе. Выглядеть оно должно вот так:

Технический заголовок Received.

Как проверить содержимое заголовка Received

Проще всего сделать это при помощи нашего сервиса Kaspersky Threat Intelligence Portal. Часть предоставляемых им функций бесплатна, так что если вы столкнулись с подозрительным письмом, можете воспользоваться им без какой-либо регистрации.

Для того чтобы проверить адрес в поле Received, скопируйте его, перейдите на Kaspersky Threat Intelligence Portal и вставьте в поисковую строку на закладке «Поиск». Портал выдаст вам всю доступную информацию о домене и его репутации, а также информацию сервиса Whois. Вот как должна выглядеть его выдача:

Информация от Kaspersky Threat Intelligence Portal

Скорее всего, в самой первой строке будет вердикт «Безопасный объект» или сообщение «Категория не определена». Но это всего лишь значит, что наши системы раньше не замечали использования этого домена в преступных целях. При организации целевой атаки злоумышленники могут зарегистрировать свежий домен или использовать незаконный доступ к чужому домену с хорошей репутацией. Поэтому вам нужно внимательно посмотреть, на какую организацию зарегистрирован домен, и проверить, совпадает ли она с организацией, которую якобы представляет отправитель. Сотрудник компании-партнера из Швейцарии вряд ли будет посылать письмо через неизвестный домен, зарегистрированный где-то в Малайзии.

Кстати, через тот же портал имеет смысл проверить и ссылку из письма, если она кажется подозрительной. Кроме того, через закладку «Анализ файлов» можно проверить и приложенный к письму файл. Вообще-то у Kaspersky Threat Intelligence Portal гораздо больше полезных функций, но большинство их доступно зарегистрированным пользователям. Узнать больше о портале можно, перейдя в закладку About the Portal.

Защита от фишинга и вредоносных рассылок

Проверка подозрительных посланий — дело нужное и полезное, однако чем меньше фишинговых писем доходит до конечного пользователя, тем лучше. Поэтому мы всегда рекомендуем устанавливать защитные решения с антифишинговыми технологиями на уровне почтового сервера компании.

Кроме того, защита с антифишинговым движком на рабочих станциях позволит предотвратить переход по фишинговой ссылке, даже если авторам письма удастся обмануть получателя.

Почта на домене

Через вебмастер яндекса, добавил почту для домена. Изменил dns, сайт и почта работает на ура и цифровая подпись на высшем уровне.

Трудность в следующем, если отправлять письма с яндекс почты, цифровая подпись работает. А вот если с сайта через php, с указанием того же адреса что и почта на домене, нет.

Собственно вопрос как сделать так, чтобы при отправке через функцию mail(), с указанием тоже домена что и на яндекс вебмастере. Подлинность адреса была подтверждена, то есть замочек был не перечеркнут карасного цвета, а имел цвет зеленого оттенка.

Что необходимо указать в заголовке перед отправкой сообщения, что узнавать куда лезть?

Не функционирует почта на домене

Рассказывать, в каких муках рождался мой домен, пожалуй, не стану. Но, как мне кажется, без помощи.

Яндекс почта на домене

Приветствую Ситуация такая: Поставил на домен XXX.ru Яндек Почту (управление почтой через.

почта и сайт на разных хостингах, на одном домене

есть домен, он приклеен к сайту. можно ли для него завести почту на другом хостинге? с доменами дел.

Компьютер в домене не может добавить программу из другого компьютера который не в домене

Компьютер в домене не может добавить программу из другого компьютера который не в домене он.

Либо отправляйте через ящик на Яндексе, либо подписывайте самостоятельно. Для программной отправки лучше иметь отдельное имя ящика, но не обязательно.

Добавлено через 3 минуты

Либо настроить почтовый сервер, либо подписывать собственным программным кодом.

Добавлено через 3 минуты

Это тоже в Яндексе? Точно не помню, но возможно, что еще шифровать придется, чтобы появился нужный замочек

Подпись есть и там, и там.

Необходимо настроить php mail(), чтобы при отправке был зеленый замочек. Отправлять необходимо с указанием адрекса, почта которого была создана через яндекс вебмастер(на домене).

Собственно как так настроить mail()? В коннекторе вижу настройки dns, там все ключи и тд. Но где это настраивается на хостинге на котором расположен сайт, я не понимаю. Возможно настроить через isppanel? Или же необходимо лезть в системные файлы vds сервера, то куда именно и в какой файл править?

Добавлено через 2 минуты

Или это в заголовке указывается при отправке через php mail(), не понимаю, что делать?

Поддельные электронные письма: проблема, которая может коснуться каждого

Электронная почта появилась так давно, что в сознании закрепилась как неотрывная часть интернета. Появление других способов общения – мессенджеров, социальных сетей – не сильно снизило востребованность старой доброй собачки @. Но задумывались ли вы, что электронная почта – далеко не такой надёжный способ общения, каким кажется? Ведь подделать отправителя – дело довольно простое, об этом регулярно, раз в пару лет, выходят статьи и инструкции.

Отправителя письма можно подделать

Вот эти две свежие статьи на Geektimes сподвигнули меня высказаться о наболевшей проблеме. С неё сталкивался и я, когда настраивал VPS с почтовым сервером Exim:

Автор первой статьи истерично реагирует на обнаруженную “особенность” отправки писем и демонстрирует незнание почтовых протоколов, вторая содержит больше технических подробностей и даёт пищу для размышлений. Вдогонку ранняя статья:

Суть в том, что можно подделать отправителя имейла и получивший письмо может ничего не заподозрить. В поле “от:” письма можно вписать что угодно, как и в случае с настоящей почтой. Прокатывает только при некоторых условиях, но их достаточно, чтобы получить, например, письмо от известного зелёного банка с просьбой ввести свои данные на постороннем сайте.

Photo credit: mattwi1s0n / CC BY

Почему же нельзя проверять подлинность отправителя до того, как письмо увидит пользователь? Вот комментарий с Гиктаймса, проливающий свет на проблему:

… Защита от подделки писем должна происходить с двух сторон: владельца сервиса и получателя письма (в большинстве случаев это почтовый провайдер, например Mail.ru).

К сожалению, владельцы сервисов не очень хотят защищать пользователей от отправки поддельных писем от имени этого сервиса, что и описывалось в статье по ссылке.

Отдельная проблема — почтовые сервисы. Они должны проверять письма на подделку, но не всегда это делают (по разным причинам) или делают неправильно. Например, есть забавная уязвимость в Yahoo, которая позволяет обойти проверку DMARC и SPF и подделать письмо от абсолютно правильно настроенного сервиса. …

И дальше ведётся обсуждение: https://geektimes.ru/post/291929/#comment_10250927. Из него становится ясен масштаб беды. Дело неприятное и парадоксальное. Либо почтовые службы начнут проверять подлинность писем и отбрасывать с поддельным полем “от”, но тогда перестанут приходить всякие рассылки и оповещения с некорректно настроенных серверов, либо пропускать письма с несоответствиями в заголовках и обрабатывать их различными антиспам-фильтрами в надежде, что в ящик пользователю попадёт только “правильная” корреспонденция.

Знающие люди могут поправить меня: получатель всегда может посмотреть исходник письма, по ним подлинность определяется на раз-два.

Вот только когда вы последний раз смотрели на хедеры письма? В веб-интерфейсах почты это сделать можно, но нужно понимать, что это вообще такое и зачем нужно. В школе на уроках информатики об этом не расскажут, в ВУЗах на не программно-инженерных специальностях – тоже. Так с чего бы среднеокруглённому сотруднику офиса знать, как проверять имейлы на подлинность отправителя?

Проверяем подлинность сами

Так как почтовые серверы никто настраивать не хочет, придётся научиться самим проверять подлинность особо важных писем. Расскажу, как это делать в трёх популярных почтовых сервисах. Способ не гарантирует 100% точность, зато относительно прост.

Для начала откройте само письмо, в подлинности отправителя которого вы не уверены. Затем нужно открыть исходный текст письма.

Почта от Гугла GMail: меню письма – “Показать оригинал”.

Yandex: кнопка меню с тремя точками – “Свойства письма”.

Mail.ru: кнопка меню справа от заголовка письма – пункт “Служебные заголовки”.

Откроется простыня (ПРОСТЫНИЩЕ!) текста, в котором нужно найти три строчки (можно поиском по странице, нажав Ctrl+F, они будут в начале текста):

Если адреса первых двух полей совпадают, скорее всего, письмо не подделка.

Третий служебный заголовок письма “Reply-To” вставляется не всегда. Мошенниками он применяется для более хитрой схемы. Допустим, приходит такое письмо начальника подчинённому:

Чтобы ответ одураченного сотрудника ушёл не к настоящему боссу на boss@company.com, а на поддельный boss-company.com@drzlo.com, пригодится поле “Reply-To”. Нажав на “Ответить”, в окне ответа подставится адрес, для усыпления бдительности похожий на настоящий.

Это, конечно, очень примитивный пример и теоретически можно другими способами подделать имейлы. Сличая пару служебных заголовков можно защититься от самых распространённых методов, если нужно больше знаний – читайте стандарт RFC 5321 — Протокол SMTP.

Когда всё починят?

Боюсь, не в ближайшее время. Парочка статей, вышедших на популярном ресурсе, да моя скромная заметка – капля в информационное море. Как ни парадоксально, но Яндекс, Майл.ру и прочие сервисы не могут просто так взять и включить строгую проверку отправителя письма, потому что тогда перестанут приниматься письма с некорректно настроенных серверов.

Хотя есть один простой способ и принять, и пометить подозрительные письма – просто в начало темы ставить метку [UNTRUSTED] или [ОТПРАВИТЕЛЬ НЕ ПОДТВЕРЖДЁН]. Письмо пришло? Да! Почему пометка появилась? Да потому то отправляющие письма сервера не работают по стандартам. Неважно, открыто ли письмо в веб-интерфейсе почты или в Outlook/The Bat/прочей программе, пометка о не удостоверенном отправителе будет видна. Вот почему этого не сделали давно – мне сие не ведомо.

Как Яндекс.Почта защищает ящики

Для защиты ваших писем Яндекс.Почта проверяет подлинность отправителя, позволяет работать с ящиком только по безопасному HTTPS-соединению, а также сохраняет историю всех действий в ящике в журнале посещений.

Проверка подлинности отправителя

Яндекс.Почта проверяет подлинность отправителя по наличию цифровой подписи DKIM (Domain Keys Identified Mail). Если в письме есть цифровая подпись, значит, оно не было перехвачено и изменено после отправки с почтового сервера. Установить подпись может только администратор того сервера, с которого отправляется письмо.

Чтобы проверка подлинности была корректной, технология DKIM должна поддерживаться обеими сторонами — не только получателем, но и отправителем. Иначе проверка может показать сообщение о неверной подписи на письме от «честного» отправителя.

Если вы полностью уверены в отправителе и тем не менее видите сообщение о неверной подписи, проигнорируйте предупреждение. Вы также можете обратиться в службу поддержки сервиса-отправителя, чтобы исключить ложное срабатывание предупреждения в будущем.

В Яндекс 360 для бизнеса письма отображаются с неверной цифровой подписью

Какой значок и всплывающее сообщение вы видите?

Скорее всего, на вашем домене не настроена DKIM-подпись и SPF-запись. Чтобы правильно их настроить, воспользуйтесь инструкциями в помощи Яндекс 360 для бизнеса:

Скорее всего, на вашем домене не настроена DKIM-подпись и SPF-запись. Чтобы правильно их настроить, воспользуйтесь инструкциями в помощи Яндекс 360 для бизнеса:

Письма моей рассылки помечены не тем значком

Журнал посещений

В журнале посещений сохраняется история изменений, осуществленных в вашем почтовом ящике, а также IP-адреса, с которых происходила авторизация.

Действия, не влекущие за собой визуальных изменений (например, прочтение уже прочитанного письма, вход в папку и др.), в журнале не отображаются.

Вы можете просмотреть данные максимум за последние 7 дней (около 2000 действий).

В журнале посещений отображается ваш текущий IP-адрес, а также другие IP-адреса, с которых вы недавно заходили в этот почтовый ящик. Все данные истории журнала посещений сгруппированы по датам.

Чтобы посмотреть подробную информацию за любой день из списка, найдите нужную вам дату. В списке отображается время совершения действия, IP-адрес устройства, с которого было сделано изменение, а также название действия.

Поддержка HTTPS

Если для доступа в интернет вы используете небезопасное HTTP-соединение и ненадежные каналы связи (например, общественные точки доступа), информация из вашего почтового ящика (личная переписка, пароли, номера телефонов и кредитных карт и т. п.), может быть перехвачена злоумышленниками.

Чтобы защитить ваш почтовый ящик, в Яндекс.Почте используется только протокол HTTPS. Он обеспечивает безопасность и конфиденциальность ваших личных данных, передавая их на сервер в зашифрованном виде. Протокол HTTPS поддерживается во всех современных браузерах.

Используйте для доступа в интернет только надежные каналы связи, обеспечивающие безопасное HTTPS-соединение, чтобы снизить риск потери ваших данных. Если ваш интернет-провайдер по каким-либо причинам не поддерживает данный протокол, обратитесь к более надежному поставщику интернет-услуг.

Если, находясь в рабочей сети, вы обнаружили, что безопасное HTTPS-соединение заблокировано, обратитесь к системному администратору, чтобы выяснить причины этого и устранить их.

Как Яндекс.Почта защищает ящики

Для защиты ваших писем Яндекс.Почта проверяет подлинность отправителя, позволяет работать с ящиком только по безопасному HTTPS-соединению, а также сохраняет историю всех действий в ящике в журнале посещений.

Проверка подлинности отправителя

Яндекс.Почта проверяет подлинность отправителя по наличию цифровой подписи DKIM (Domain Keys Identified Mail). Если в письме есть цифровая подпись, значит, оно не было перехвачено и изменено после отправки с почтового сервера. Установить подпись может только администратор того сервера, с которого отправляется письмо.

Если слева от адреса отправителя вы видите значок

Чтобы проверка подлинности была корректной, технология DKIM должна поддерживаться обеими сторонами — не только получателем, но и отправителем. Иначе проверка может показать сообщение о неверной подписи на письме от «честного» отправителя.

Если вы полностью уверены в отправителе и тем не менее видите сообщение о неверной подписи, проигнорируйте предупреждение. Вы также можете обратиться в службу поддержки сервиса-отправителя, чтобы исключить ложное срабатывание предупреждения в будущем.

В Яндекс 360 для бизнеса письма отображаются с неверной цифровой подписью

Какой значок и всплывающее сообщение вы видите?

Скорее всего, на вашем домене не настроена DKIM-подпись и SPF-запись. Чтобы правильно их настроить, воспользуйтесь инструкциями в помощи Яндекс 360 для бизнеса:

Скорее всего, на вашем домене не настроена DKIM-подпись и SPF-запись. Чтобы правильно их настроить, воспользуйтесь инструкциями в помощи Яндекс 360 для бизнеса:

Письма моей рассылки помечены не тем значком

Если вы рассылаете письма и видите на них значки

Журнал посещений

В журнале посещений сохраняется история изменений, осуществленных в вашем почтовом ящике, а также IP-адреса, с которых происходила авторизация.

Действия, не влекущие за собой визуальных изменений (например, прочтение уже прочитанного письма, вход в папку и др.), в журнале не отображаются.

Вы можете просмотреть данные максимум за последние 7 дней (около 2000 действий).

В журнале посещений отображается ваш текущий IP-адрес, а также другие IP-адреса, с которых вы недавно заходили в этот почтовый ящик. Все данные истории журнала посещений сгруппированы по датам.

Чтобы посмотреть подробную информацию за любой день из списка, найдите нужную вам дату. В списке отображается время совершения действия, IP-адрес устройства, с которого было сделано изменение, а также название действия.

Поддержка HTTPS

Если для доступа в интернет вы используете небезопасное HTTP-соединение и ненадежные каналы связи (например, общественные точки доступа), информация из вашего почтового ящика (личная переписка, пароли, номера телефонов и кредитных карт и т. п.), может быть перехвачена злоумышленниками.

Чтобы защитить ваш почтовый ящик, в Яндекс.Почте используется только протокол HTTPS. Он обеспечивает безопасность и конфиденциальность ваших личных данных, передавая их на сервер в зашифрованном виде. Протокол HTTPS поддерживается во всех современных браузерах.

Используйте для доступа в интернет только надежные каналы связи, обеспечивающие безопасное HTTPS-соединение, чтобы снизить риск потери ваших данных. Если ваш интернет-провайдер по каким-либо причинам не поддерживает данный протокол, обратитесь к более надежному поставщику интернет-услуг.

Если, находясь в рабочей сети, вы обнаружили, что безопасное HTTPS-соединение заблокировано, обратитесь к системному администратору, чтобы выяснить причины этого и устранить их.