Безопасность в интернете: фишинг

Не секрет, что некоторые сайты в интернете представляют опасность. Угрозы могут быть самые разные: от относительно безобидных вредоносных программ до таких, которые дают злоумышленникам доступ к вашему компьютеру. Мы уже писали о мошенниках, использующих имя Яндекса для обмана пользователей, а сегодня открываем серию публикаций о безопасности в интернете. В постах с тегом «безопасность» в блоге Яндекса будут публиковаться полезные рассказы о том, как избежать уловок злоумышленников и оградить себя от наиболее распространённых угроз.

Интернет вызывает большой интерес у мошенников — в интернете люди совершают банковские операции, пользуются электронными платёжными сервисами, обмениваются конфиденциальной информацией. Естественно, возможность получить контроль над чужим банковским счётом или аккаунтом в социальной сети привлекает злоумышленников, и часто они просто выманивают нужную информацию у доверчивых пользователей. Такой вид интернет-мошенничества называется фишинг, и именно о нём мы хотим сегодня рассказать.

Фишинг — это обман пользователя с целью получения его личных данных, таких как логин, пароль, номер телефона или банковской карты. Фишинг больше всего распространён в почтовых системах, социальных сетях, интернет-банкинге и электронных платёжных системах. Типичный сценарий выглядит так: пользователь получает по электронной почте письмо якобы от сервиса или организации, услугами которых он пользуется. Адрес отправителя письма похож на настоящий, причём варианты могут быть самые разные. Например, почту Яндекс.Денег мошенники подделывают так: yandex-money@yandex.ru, passport@money-yandex.ru или даже yandex.money.passport@gmail.com. Оформление и текст письма, на первый взгляд, не вызывают никаких подозрений.

Мошенники маскируют фишинговые письма под официальные в расчёте на то, что пользователь не будет внимательно их изучать. Цель мошенников — втереться в доверие, заставить пользователя перейти по ссылке в письме на фишинговый сайт и ввести там конфиденциальные данные. Как правило, фишинговые сайты являются точной копией настоящих. Поэтому, когда людей просят ввести личные данные на таком сайте, они обычно не задумываются. Если пользователь попадается на крючок, информация оказывается у мошенников. Они могут использовать её для рассылки спама, кражи аккаунта в социальной сети или денег с банковского счёта.

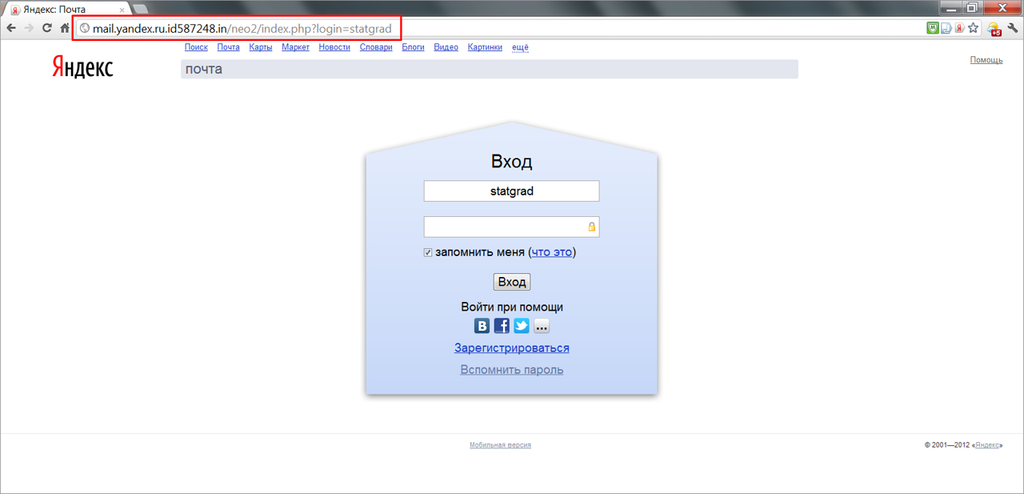

Проще всего определить фишинговый сайт по его адресу. Например, обратите внимание на адреса этих фишинговых сайтов, которые выглядят как сайты сервисов Яндекса:

Чтобы избежать неприятностей, необходимо принимать разумные меры предосторожности. Если вы получили по электронной почте письмо, в котором вам предлагают перейти по какой-то ссылке и ввести личные данные, обратите внимание на следующие детали:

Адрес отправителя. Если письмо от любой крупной организации приходит с бесплатного почтового сервиса вроде @yandex.ru, @mail.ru или @gmail.com, то это очень подозрительно. Крупная организация — например, банк — может позволить себе собственный почтовый домен. Кроме того, помните, что никакие сервисы и организации никогда не запрашивают ваш логин, пароль и другую конфиденциальную информацию по электронной почте.

Обращение в письме. Если банк или организация, услугами которой вы пользуетесь, обращается к вам «Уважаемый клиент», высока вероятность того, что письмо фишинговое. Банки и другие организации знают, как зовут их клиентов.

Содержание письма. Если в письме вам предлагают принять безусловно выгодное решение в сжатые сроки — например, воспользоваться уникальной скидкой или специальным предложением, относитесь к этому критически. Мошенники часто используют психологические приёмы, чтобы притупить вашу бдительность. Кроме того, не доверяйте письмам с сообщениями вроде «ваш аккаунт заблокирован» или «ваш аккаунт удалён». Если вы получили такое письмо, не переходите по ссылкам из него — зайдите на сайт организации или сервиса проверьте сами, всё ли в порядке с аккаунтом.

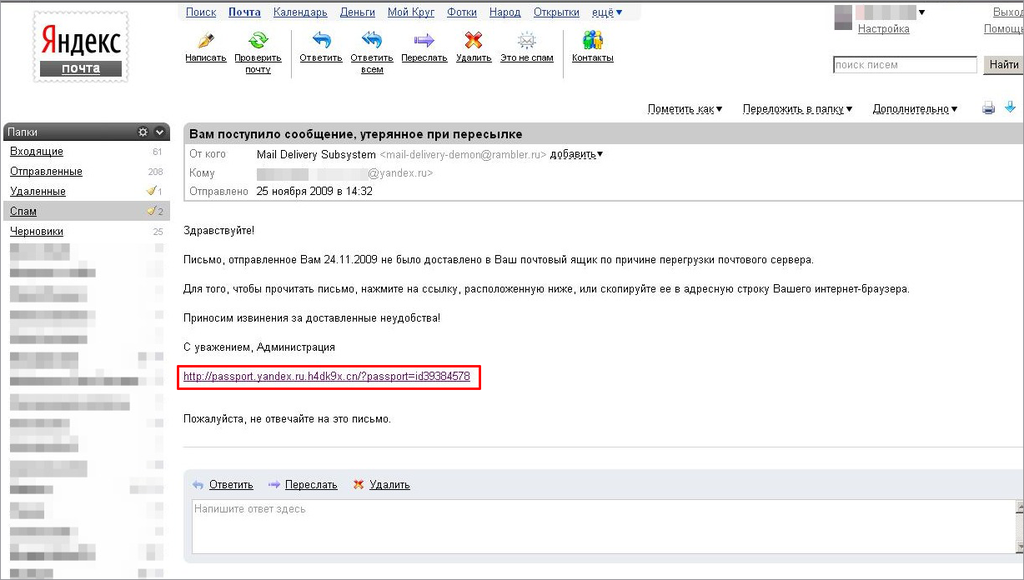

Стоит с большой осторожностью относиться к любым ссылкам в подозрительных письмах. Ссылка может выглядеть правильно, но при этом вести на фишинговый сайт. Если навести курсор на ссылку, высвечивается реальный адрес, на который она ведёт. Например, вот ссылка на главную страницу Яндекса, которая ведёт на страницу этого блога: http://www.yandex.ru. А на этой иллюстрации — письмо, в котором и содержание, и неверная ссылка указывают на фишинг:

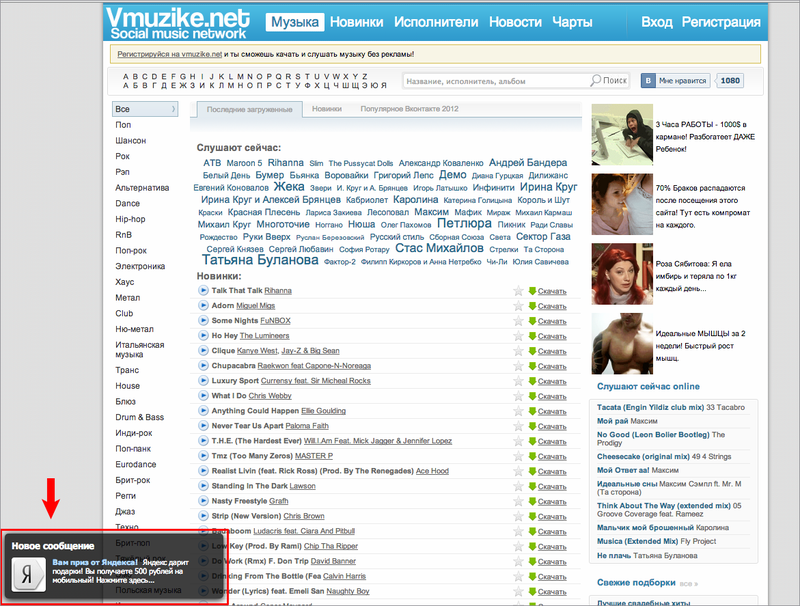

Ещё один популярный способ заманить пользователя на фишинговый сайт — рекламные блоки или всплывающие баннеры. Чаще всего по клику на них пользователь попадает на сайт, где его просят ввести номер телефона для проверки или подтверждения чего-либо. Описание причины такой «проверки» на сайте может быть разным. Например, «докажите, что вы не робот», «получите деньги на счёт» или «вы выиграли приз, введите номер для связи». После ввода номера и SMS-подтверждения пользователь оказывается подписан на платную рассылку или услугу, за которую с его счёта снимаются деньги.

Чтобы не попасться на уловки мошенников, стоит очень внимательно относиться к просьбам ввести ваш логин, пароль, номер телефона и другие личные данные где бы то ни было. Делать это можно лишь при полной уверенности в безопасности и необходимости операции. Например, в ситуации, когда вы восстанавливаете забытый пароль или настраиваете SMS-уведомления на каком-либо сервисе. Если вы перешли на сайт по ссылке из письма, прежде чем вводить данные, проверьте, совпадает ли адрес сайта с официальным сайтом организации — нет ли в нём опечаток.

Кроме того, всегда проверяйте, защищено ли соединение с сайтом, на котором вы вводите конфиденциальные данные: адрес должен начинаться с https:// (а не с http://), а в адресной строке должна отображаться иконка в виде замочка. Полезно также проверить сертификат сайта, кликнув по замочку. В всплывающем окне нужно обратить внимание на то, подтверждён ли сертификат (приведены иллюстрации сертификата в разных браузерах):

Средства борьбы с фишингом предусмотрены во многих программах: браузерах, почтовых клиентах, антивирусах. Некоторые сайты блокируют переход по фишинговым ссылкам, а антиспам-фильтры крупнейших почтовых сервисов неплохо умеют распознавать фишинговые письма. Антивирус, который обязательно должен быть установлен на компьютере, также способен заблокировать фишинговую атаку.

Однако полагаться исключительно на программы не стоит. Самый надёжный залог вашей безопасности — это внимательность. Даже опытные пользователи часто игнорируют предупреждения браузера или антивируса, принимая их за стандартные отписки или чрезмерную осторожность компьютера (пусть иногда это так и есть). Никто ведь не читает лицензионных соглашений при установке игр и программ, и мошенники успешно пользуются привычкой пользователя пролистывать скучную информацию. Будьте внимательны.

Арина Банникова, аналитик отдела безопасного поиска

[Перевод статьи] 7 базовых правил защиты от фишинга

О том, что такое фишинг известно давно. Первые фишинговые атаки были зафиксированы вскоре после появления всемирной паутины. Но несмотря на то, что специалисты по ИБ создают все более совершенные способы защиты от фишинга, новые фишинговые сайты продолжают появляться ежедневно.

Согласно данным некоторых исследований, в 2016 году ежедневно создавалось около 5000 фишинг сайтов. В 2017 эта цифра будет еще больше. Секрет жизнестойкости этого вида мошенничества в том, что он опирается не на “дыры” в программном обеспечении, а на уязвимость в человеческой сущности, у которой есть доступ к важным данным. Поэтому нелишним будет в очередной раз напомнить, что такое фишинг, каковы самые распространенные виды фишинговых атак, а также способы противодействия им.

Фишинг в 2017 году: основные примеры фишинговых атак

Фишинг — это вид интернет-мошенничества, построенный на принципах социальной инженерии. Главная цель фишинга — получить доступ к критически важным данным (например, паспортным), учетным записям, банковским реквизитам, закрытой служебной информации, чтобы использовать их в дальнейшем для кражи денежных средств. Работает фишинг через перенаправление пользователей на поддельные сетевые ресурсы, являющиеся полной имитацией настоящих.

1. Классический фишинг — фишинг подмены

К этой категории можно отнести большую часть всех фишинговых атак. Злоумышленники рассылают электронные письма от имени реально существующей компании с целью завладеть учетными данными пользователей и получить контроль над их личными или служебными аккаунтами. Вы можете получить фишинговое письмо от имени платежной системы или банка, службы доставки, интернет-магазина, социальной сети, налоговой и т.д.

Фишинговые письма создают с большой скрупулезностью. Они практически ничем не отличаются от тех писем, которые пользователь регулярно получает в рассылках от настоящей компании. Единственное, что может насторожить — просьба перейти по ссылке для выполнения какого-либо действия. Переход этот, однако, ведет на сайт мошенников, являющийся “близнецом” страницы сайта банка, социальной сети или другого легального ресурса.

Побудительным мотивом для перехода по ссылке в подобных письмах может выступать как “пряник” (”Вы можете получить 70% скидку на услуги, если зарегистрируетесь в течение суток”), так и “кнут” (”Ваша учетная запись заблокирована в связи с подозрительной активностью. Чтобы подтвердить, что вы владелец аккаунта, перейдите по ссылке”).

Приведем список самых популярных уловок мошенников:

Ваша учетная запись была или будет заблокирована /отключена.

Тактика запугивания пользователя может быть очень эффективной. Угроза того, что аккаунт был или в ближайшее время будет заблокирован, если пользователь сейчас же не зайдет в учетную запись, заставляет тут же потерять бдительность, перейти по ссылке в письме и ввести свой логин и пароль.

В Вашей учетной записи обнаружены подозрительные или мошеннические действия. Требуется обновление настроек безопасности.

В таком письме пользователя просят срочно войти в учетную запись и обновить настройки безопасности. Действует тот же принцип, что и в предыдущем пункте. Пользователь паникует и забывает о бдительности.

Вы получили важное сообщение. Перейдите в личный кабинет, чтобы ознакомиться.

Чаще всего такие письма присылают от имени финансовых организаций. Пользователи склонны верить правдивости писем, поскольку финансовые организации действительно не пересылают конфиденциальную информацию по электронной почте.

Фишинговые письма налоговой тематики.

Такие письма входят в тренд, как только близится время платить налоги. Темы писем могут быть самыми разными: уведомление о задолженности, просьба выслать недостающий документ, уведомление о праве на получение возврата налога, и т.д.

2. Целенаправленная фишинговая атака

Не всегда фишинг бьет наудачу — часто атаки являются персонифицированными, целенаправленными. Цель та же — заставить пользователя перейти на фишинговый сайт и оставить свои учетные данные.

Естественно, у будущей жертвы больше доверия вызовет письмо, в котором к ней обращаются по имени, упоминают место работы, должность, занимаемую в компании, еще какие-либо индивидуальные данные. Причем информацию для направленных фишинговых атак люди чаще всего предоставляют сами. Особенно “урожайны” для преступников такие ресурсы как всем известная LinkedIn — создавая резюме в расчете на потенциальных работодателей, каждый старается указать побольше сведений о себе.

Для предупреждения подобных ситуаций организациям следует постоянно напоминать сотрудникам о нежелательности размещения личной и служебной информации в открытом доступе.

3. Фишинг против топ-менеджмента

Особый интерес для мошенников представляют учетные данные руководства.

Как правило, специалисты по безопасности любой фирмы внедряют четкую систему допусков и уровней ответственности, в зависимости от должности работника. Так, менеджер по продажам имеет доступ к базе данных продукции, а список сотрудников компании для него — запретная зона. HR-специалист, в свою очередь, полностью в курсе, какие вакансии кем заняты, какие только что освободились, кто достоин повышения, но понятия не имеет о номерах и состоянии банковских счетов родной фирмы. Руководитель же обычно сосредотачивает в своих руках доступ ко всем критически важным узлам жизни предприятия или организации.

Получив доступ к учетной записи главы компании, специалисты по фишингу идут дальше и используют ее для коммуникации с другими отделами предприятия, например, одобряют мошеннические банковские переводы в финансовые учреждения по своему выбору.

Несмотря на высокий уровень допуска, менеджеры высшего звена не всегда участвуют в программах обучения персонала основам информационной безопасности. Вот почему, когда фишинговая атака направлена против них, это может привести к особенно тяжелым последствиям для компании.

4. Фишинг рассылки от Google и Dropbox

Сравнительно недавно в фишинге появилось новое направление — охота за логинами и паролями для входа в облачные хранилища данных.

В облачном сервисе Dropbox и на Google Диске пользователи, как личные так и корпоративные, хранят множество конфиденциальной информации. Это презентации, таблицы и документы (служебные), резервные копии данных с локальных компьютеров, личные фотографии и пароли к другим сервисам.

Неудивительно, что получить доступ к учетным записям на этих ресурсах — заманчивая перспектива для злоумышленников. Для достижения этой цели используют стандартный подход. Создается фишинговый сайт, полностью имитирующий страницу входа в аккаунт на том или ином сервисе. Потенциальных жертв на него в большинстве случаев перенаправляет фишинговая ссылка в электронном письме.

5. Фишинговые письма с прикрепленными файлами

Ссылка на подозрительный сайт с целью украсть данные пользователя — не самое страшное, на что способен фишинг. Ведь в этом случае преступники получат доступ лишь к определенной части конфиденциальной информации — логину, паролю, т.е к аккаунту в определенном сервисе. Гораздо хуже, когда фишинг-атака приводит к компрометации всего компьютера жертвы вредоносным программным обеспечением: вирусом-шифровальщиком, шпионом, трояном.

Такие вирусы могут содержаться во вложениях к письмам. Предполагая, что письмо пришло от доверенного источника, пользователи охотно скачивают такие файлы и заражают свои компьютеры, планшеты и лэптопы.

Что такое фарминг

Классический фишинг со ссылками на сомнительные ресурсы постепенно становится менее эффективным. Опытные пользователи веб-сервисов обычно уже осведомлены об опасности, которую может нести ссылка на подозрительный сайт и проявляют осмотрительность, получив странное письмо или уведомление. Заманить жертву в свои сети становится все труднее.

В качестве ответа на снижение результативности традиционных атак злоумышленниками был придуман фарминг — скрытое перенаправление на мошеннические сайты.

Суть фарминга состоит в том, что на первом этапе в компьютер жертвы тем или иным образом внедряется троянская программа. Она зачастую не распознается антивирусами, ничем себя не проявляет и ждет своего часа. Вредонос активируется лишь тогда, когда пользователь самостоятельно, без всякого внешнего воздействия, решает зайти на интересующую преступников страницу в интернете. Чаще всего это сервисы онлайн-банкинга, платежные системы и прочие ресурсы, осуществляющие денежные транзакции. Здесь-то и происходит процесс подмены: вместо проверенного, часто посещаемого сайта хозяин зараженного компьютера попадает на фишинговый, где, ничего не подозревая, указывает нужные хакерам данные. Делается это с помощью изменения кэша DNS на локальном компьютере или сетевом оборудовании. Такой вид мошенничества особенно опасен из-за трудности его обнаружения.

Защита от фишинга — основные правила

Выводы

Полностью уничтожить фишинг в обозримом будущем вряд ли получится: человеческая лень, доверчивость и жадность тому виной.

Ежедневно происходят тысячи фишинговых атак, которые могут принимать самые разнообразные формы:

Только наличие своевременной и наиболее полной информации о методах хакеров, а также здоровая подозрительность по отношению к необычным, неожиданным сообщениям и предложениям, позволят существенно снизить ущерб от этого вида интернет-мошенничества.

Потому обязательно ознакомьтесь с правилами защиты от фишинга. И прежде всего никому не передавайте свои пароли, заведите привычку всегда вбивать адреса нужных сайтов вручную или пользоваться закладками в браузере, будьте особенно внимательны к ссылкам в письмах.

Угон Instagram аккаунтов через фальшивые уведомления о нарушении авторских прав

Мошенники угоняют популярные аккаунты Instagram, рассылая фишинговые письма с фальшивыми уведомлениями о нарушении авторских прав.

Набрали несколько тысяч подписчиков в Instagram? Даже больше? Поздравляем! Вы — настоящая знаменитость! Но помимо лавров, на долю известных Insta-блоггеров приходится и больший риск кражи учетной записи. Не так давно мошенники изобрели новую схему для угона популярных аккаунтов в Instagram. О ней мы сейчас и расскажем.

Уведомление о нарушении авторских прав

«Ваша учетная запись будет удалена без права восстановления в связи с нарушением авторских прав», — гласит электронное письмо. Выглядит оно вполне официально: тут вам и официальная «шапка», и логотип Instagram, да и адрес отправителя очень напоминает настоящий — в большинстве случаев это mail@theinstagram.team или info@theinstagram.team.

Согласно уведомлению, у вас остается всего 24 часа (в некоторых вариантах писем — 48 часов), чтобы подать апелляцию. В самом письме вы также найдете кнопку для обжалования претензии — Review complaint. Если ее нажать, вы попадете на крайне правдоподобно оформленную фишинговую страницу.

На этой странице рассказывается о том, как сильно сервис заботится о защите авторских прав. Но самое главное, что на странице есть ссылка, по которой якобы можно обжаловать удаление аккаунта. Чтобы все выглядело еще более натурально, на странице представлен длинный список выбора языков, однако он там только для вида — что бы вы ни выбрали, страница отображается исключительно на английском.

После перехода обжалования удаления аккаунта по ссылке вам предложат ввести данные учетной записи Instagram. Но это еще не все — затем появляется новое сообщение: «Необходимо произвести проверку подлинности вашей заявки и убедиться в том, что адрес электронной почты соответствует указанному в Instagram». Если вы согласитесь на проверку адреса, на экране появится список возможных доменов. Выбрав один из них, вы увидите предложение указать адрес электронной почты и (внезапно!) пароль от нее.

Затем вы всего на несколько секунд увидите сообщение о том, что ваш запрос обрабатывается, после чего вас перенаправят на подлинный сайт Instagram. Это еще одна уловка, которая добавляет афере правдоподобности.

Популярные пользователи Instagram уже не в первый раз становятся целью мошенников. Недавно волна краж прошла под предлогом получения синей галочки — значка верификации (Verified Badge).

Как защитить учетную запись Instagram

Как только ваши логин и пароль окажутся в руках злоумышленников, последние получат доступ к вашему профилю в Instagram и смогут изменить данные для его восстановления. Затем они могут потребовать выкуп за возвращение аккаунта или начать рассылать с него спам и прочие вредоносные материалы. Не говоря уже о том, какие «просторы» перед ними откроет пароль от вашей электронной почты.

Вот несколько советов, которые помогут обезопасить вашу учетную запись Instagram:

Фишинг-смишинг: как защититься от технологического мошенничества

Одна из самых распространенных угроз информационной безопасности в сфере цифровой экономики – фишинг. Проводим небольшой ликбез: рассказываем, как мошенники получают конфиденциальную информацию без взломов, и на что следует обращать внимание интернет-пользователям, чтобы не потерять деньги.

Фишинг – это попытка получить чужие персональные данные, такие как ФИО, пароли, данные банковских карт, под видом запроса от лица или организации, заслуживающих доверие, с целью извлечения прибыли незаконными способами. Фишеры списывают деньги с чужих банковских карт, занимаются шантажом и вымогательством, продажей персональных данных на черном рынке и проводят атаки, чтобы компрометировать компании и нанести вред их репутации.

Невнимательность, человеческие слабости, любопытство, а также незнание того, что данные банковских карт (номер, CVC код, имя владельца и пинкод) – ваша личная информация, которую лучше держать в тайне, помогают мошенникам процветать и множиться.

Рассказываем, какие каналы для общения с вами используют фишеры.

Вы не читаете письма от малознакомых адресатов, не переходите по сомнительным ссылкам и даже не скачиваете подозрительные программы, присланные вам почте. А что сделаете, если получите письмо от коллеги со ссылкой на рабочий документ в Google docs?

В мае 2017 года более миллиона пользователей Gmail стали жертвами фишинговой атаки: они нажали на ссылку, ведущую в Google docs, потому что она была прислана их друзьями или сослуживцами. Таким образом они открыли вредоносному ПО доступ к своим Gmail аккаунтам: программа-зловред продолжила рассылку сообщений от их лица далее по списку контактов. Через аккаунты Gmail мошенники получили возможность просматривать личные документы пользователей на Google disk и распоряжаться их учетными записями в Google Play, привязанными к банковским картам.

Как видите, почтовый фишинг может приобретать весьма изощренные формы. Многие попадаются на фишинговые письма, замаскированные под уведомления почтовых сервисов: предупреждения о необходимости подтвердить аккаунт, увеличить объем диска или сменить пароль, чтобы избежать блокировки сервиса. Часто приходят уведомления о необходимости получить недоставленные письма по причине проведения технических работ на сайте. Подобные уведомления содержат ссылки, которые либо сразу перенаправляют вас на вредоносные сайты либо предлагают ввести данные своего аккаунта (логин и пароль), которые впоследствии попадают к киберпреступникам.

Что делает вредоносное ПО, попав на ваш компьютер? Вирус может записать информацию, которую вы вводите на своей клавиатуре; присоединиться к системе вашего компьютера и при каждом выходе в сеть интернет передавать данные злоумышленникам. То есть злоумышленник может получить не только историю ваших покупок, но и данные вашей кредитной карты, когда вы в следующий раз будете делать покупки онлайн.

Вам на почту приходит письмо от вашего банка или сервиса онлайн платежей. Письмо может выглядеть максимально правдоподобно: содержать логотипы банка, обращение к вам по имени, быть написано официальным языком со всеми правильными банковскими терминами. В письме вас могут информировать о списании или зачислении средств, блокировке карты. «Лжебанк» предложит вам пройти по ссылке и проверить остаток средств на карте или получить более детальную информацию о новых продуктах банковского сервиса.

По факту мошенники подменяют ссылку на официальный онлайн банк поддельной адресной строкой. Вы заходите на сайт, вводите данные своей карты – а дальше на ваших глазах мошенники начинают списывать кровно заработанные деньги. Пока вы оправляетесь от шока, баланс на карте стремительно движется к нулю.

Последние несколько лет для почтового фишинга активно используют вирусы-вымогатели: шифровальщики (шифруют ваши файлы на компьютере) и блокировщики (блокируют доступ к работе компьютера). Одной из самых ярких фишинговых атак прошедшего года стал нашумевший вирус Petya, от которого пострадали многие компании-лидеры. Вирус попадал на компьютеры сотрудников по почте: приходило письмо якобы содержащее резюме кандидата. После открытия письма вирус шифровал информацию на компьютере, полностью блокируя его работу. Чтобы восстановить данные, хранившиеся на диске, требовалось заплатить выкуп.

Не принимать файлы и не переходить по ссылкам, полученным от незнакомых контактов.

Смотреть на адрес ссылки URL, полученной по почте. Адрес будет похож на оригинальный: ищите отличия в домене второго уровня. Например, вместо адреса https://online.sberbank.ru может быть использован http://online.sberbank.k.ru. На официальной странице банка можно через браузер проверить по адресу, отличается ли ссылка официального сайта от той, что прислали вам по почте.

Обращать внимание на предупреждения браузера о сертификате безопасности сайта, на который вы собираетесь перейти.

Проверить тип файла в файловом менеджере. Не скачивать файлы типа *.exe, *.scr, *.bat, *.vbs.

Не вводить данные карты на сайте, в адресе которого нет https – это очень важно, потому что только сайты типа https могут обеспечить безопасную передачу информации.

Не сохранять данные карты при оплате онлайн-покупок.

Мошенники выбирают жертв для обмана в социальных сетях. Они пользуются тем, что банки заводят аккаунты в соц. сетях и активно общаются напрямую со своими клиентами. Последние теряют бдительность, легковерно вступают в переписку с так называемыми представителями банка, сообщая свои банковские детали. Некоторые пользователи самостоятельно переходят на фейковые банковские кабинеты по онлайн ссылкам, размещенным на поддельных аккаунтах банков ВКонтакте или на Facebook.

Важно знать. Банковские служащие, а также другие представители крупных и уважаемых компаний ни при каких обстоятельствах не запрашивают конфиденциальную информацию и банковские детали своих клиентов в социальных сетях.

Принимая файлы даже от лучших друзей в соц. сетях, обращать внимание на подозрительную смену стиля и манеры общения. В переписке попросите описать содержимое файла или позвоните другу, чтобы уточнить, что именно он хочет вам отправить. То же самое касается любых поступающих от друзей просьб перечислить деньги на карту.

Не ставить на все социальные сети одни и те же пароли.

В связи с ростом популярности биткоинов появляются новые форматы фишинга. В социальных сетях действуют «продавцы» биткоинов: они предлагают обменять криптовалюту на фиатную по выгодному курсу, например, при помощи кошелька Qiwi. Мошенник может попросить по скайпу показать наличие средств на кошельке. Потом он просит сформировать ваучер. Ваучер представляет собой код, который позволяет перевести средства из кошелька после активации. Мошенник фактически в режиме онлайн по коду переводит на свой кошелек все ваши деньги.

Вишинг или голосовой фишинг

Вам лично звонит сотрудник банка. Вежливо представившись, он может сослаться, например, на то, что в банк поступил запрос о списании средств с вашей карты где-нибудь в Африке. Банк считает это подозрительной активностью и просит сообщить, что вы не в Африке, а также хотел бы уточнить детали по вашей карте. Вы легковерно сообщаете номер и CVC код – и ваши средства моментально списываются со счета, возможно, где-то в пресловутой Африке.

Вам приходит письмо или СМС с просьбой позвонить по номеру телефона банка, чтобы узнать остаток средств на вашей карте. Вы звоните, попадаете на стандартный автоответчик, в тоновом режиме пытаетесь попасть на голосовое окно, которое вам нужно. В итоге голос в автоответчике просит вас набрать номер карты и CVC–код, что вы и делаете, потеряв всякую бдительность. О дальнейшем можно не рассказывать.

Повесить трубку и перезвонить по официальному номеру телефона банка, который указан на вашей карте.

Не скачивать приложения на мобильный телефон в непроверенных онлайн магазинах.

Лично автору этой статьи однажды после того, как он разместил вещь на продажу на сайте Avito позвонила девушка. Она сообщила, что хочет купить вещь, и готова внести 100% предоплату по карте. Она спросила номер карты. Через несколько минут на смарфтон пришло сообщение от банка с кодом (такие сообщения приходят при верификации онлайн покупок). Еще через минуту перезвонила и лжепокупательница. Сетуя на то, что у нее не получается перевести деньги на карту и банк запрашивает код, девушка невинным голосом попросила продиктовать ей код из сообщения, пришедшего на мой смартфон.

Смишинг или СМС-фишинг

В общем-то схема не меняется: приходит СМС от банка или любой другой организации, которая выглядит надежно. Например, сообщение о необходимости оплатить штраф ГИБДД или задолженность по коммунальным услугам. В СМС будет содержаться ссылка на сайт, через который можно провести оплату. После того, как пользователь вводит данные своей карты, происходит списание средств, которые пойдут вовсе не на оплату несуществующего штрафа. Бонусом могут быть списаны средства за оказание услуги посредством СМС. Отдельно стоит упомянуть MMS сообщения, приходящие с неизвестных номеров телефонов: загружая невинную MMS-открытку, вы рискуете получить на смартфон вирус. При перезагрузке смарфтона вирус считывает логин и пароль вашего мобильного банка и глушит от него СМС оповещения: то есть до вас не доходят сообщения о списании денег с вашей карты.

Казалось бы, что может быть опасного в безобидных рассылках из серии «Отправь это сообщение 10 друзьям и в новом году ты встретишь свою любовь». Так называемые «письма счастья» пачками приходят в мессенджеры от наших друзей и знакомых. Оказывается, такие сообщения часто содержат вирусы: зловреды могут быть зашифрованы в самой картинке или в смайлике, вставленном в текст сообщения. Пользователи, сами того не подозревая, помогают злоумышленникам формировать базы с номерами телефонов или почтовыми адресами. Эти базы адресов в дальнейшем идут на продажу, используются для спам рассылки или проведения вишинговых атак на тех же банковских клиентов.

Взломы мобильных устройств посредством вредоносного ПО становятся все популярнее. Это связано с тем, что мы все чаще оплачиваем услуги через мобильный банк и другие приложения на наших смартфонах. Многие ошибочно полагают, что антивирусы зашиты в устройства производителями смартфонов, но это не так.

Из-за синхронизации учетных записей на различных устройствах злоумышленникам становится еще проще получать нашу конфиденциальную информацию. Получается, что, поймав вирус на компьютере, в итоге мы неосознанно предоставляем мошенникам доступ к файлам, которые могли изначально храниться на нашем смартфоне или планшете.

Обратить внимание на номер, с которого отправлена СМС. Если вам пишут с частного номера телефона – берегитесь, это мошенники.

На ваш компьютер попадает вирусная программа: вирус делает скрытую переадресацию с любого сайта, который вы изначально собирались посетить, на сайт-подделку. Сайт-подделку сложно отличить от оригинала. И вот вы уже вводите данные своей карты, думая, что покупаете туфли в интернет-магазине.

Мошенники коварно заражают целые сервера DNS. Представьте ситуацию: вы покупаете билеты на какой-нибудь международный музыкальный фестиваль, на сайте фестиваля размещены ссылки, например, на гостиницы, в которых можно остановиться. Но если гостиница по каким-то причинам не успела в срок оплатить домен своего сайта, им мог завладеть мошенник и заразить его вредоносной программой. Пройдя по ссылке и совершая бронирование номера, вы введете данные своей карты, которые автоматически станут доступны мошенникам.

При поиске сайта банка или электронного магазина в браузере даже в первых строках выдачи может находиться поддельный сайт. Отличить такой сайт от настоящего можно по домену второго уровня. Перед тем, как переходить на сайт, надо обратить внимание на адресную ссылку под его названием. Поисковые системы, конечно, чистят выдачу по запросам от мошенников, но им не всегда удается сделать это оперативно. Мошенники в сфере криптовалют даже покупают рекламу на страницах выдачи по поисковым запросам. Пользователи, клюнув на броское название очередного ICO, сами проходят на сайт и оказываются в руках злоумышленников.

Только шесть лет назад прошло первое судебное дело о фишинге. Братья Попелыш из Санкт-Петербурга получили суровое наказание: шесть лет лишения свободы «условно» и штраф 450 тысяч рублей. На удочку хакеров попались клиенты российских банков из более чем 40 регионов РФ. Всего мошенники обманули 170 человек и заработали 13 миллионов рублей. Они использовали фарминг: заражали компьютеры своих жертв трояном. Программа делала переадресацию с системы онлайн-банкинга на поддельный сайт. Фальшивая интернет-страничка была почти полной копией официальной страницы интернет-банкинга, но помимо окон логина и пароля, также содержала окно CVC-кода.

Заводите личные кабинеты на сервисах с двухфакторной аутентификацией. Иными словами, на сервисах, запрашивающих проверку захода в личный кабинет по двум параметрам: через логин, пароль и, например, по коду смс.

И последний совет – остерегайтесь мошенников в новых сферах цифровой экономики, которые еще не получили регулирование на законодательном уровне. Особенно это касается мира криптовалют, где скачанные кошельки зачастую оказываются носителями вирусов, а биржи обмена биткоинов – фишинговыми фальшивками.

Немного морали. В оффлайне мы заботимся о своей безопасности и два раза подумаем перед тем, как на каблуках в бриллиантах и мехах идти ночью по темным дворам Бирюлево. Подобную бдительность стоит проявлять и в сфере цифровой экономики, где за интернет-страничкой или профилем в социальных сетях может скрываться кто угодно.

Соавтор материала: Степан Карзаков, ведущий специалист службы безопасности компании «ОНЛАНТА» (входит в ГК ЛАНИТ).