CaptivePortalLogin что это такое то?

Если отключить CaptivePortalLogin, то есть риск что вы не сможете подключиться к вай фай сети, так что учтите это

Я пошел в гугловский переводчик и написал туда Captive Portal Login:

И вот что мне выдал переводчик:

То есть все верно, это вход в систему, можно сказать еще что CaptivePortalLogin это некая дополнительная авторизация перед использование публичной беспроводной сети.

Вот смотрите, нашел картину, это Application manager, вкладка All и тут есть приложение CaptivePortalLogin:

Весит приложение 96 Кб, а это оч и оч мало…

В окне Сведения о приложении (App info) вы можете попробовать отключить приложение, если нажмете на FORCE STOP (но как я уже писал тогда у вас может быть ошибка при подключении к беспроводной сети):

Значит можно ли отключить CaptivePortalLogin, то я уже написал, что в принципе может и можно, но будут ли в таком случае нормально подключаться вай фай сети, то это неизвестно. В сети я также нашел способ как отключить CaptivePortalLogin, так чтобы и можно было подключаться к вай фай сетям, для этого нужно установить приложение WifiAutoLogin. Собственно из названия WifiAutoLogin понятно уже, что главная функция проги это автологин для вай фай сети, чтобы вы вручную не подтверждали. Ссылку где можно скачать WifiAutoLogin я давать не буду, скажу только то, что при желании все легко находится в поисковике

Так, еще раз, какой делаем вывод? CaptivePortalLogin это приложение для вывода запроса-подтверждения при подключении к вай фай сети. Если отключить, то есть риск что вообще не будет подключаться сеть. Решение это использовать WifiAutoLogin, пойдите на форум 4PDA, там есть тема с обсуждениями.

Надеюсь что все тут было понятно. Удачи вам

Что может дать Captive Portal для вашей WiFi-сети

Если вы пользовались Wi-Fi в аэропорту, гостинице или бизнес-центре, то наверняка помните – во время первого открытия веб-страницы, прежде чем вы получите доступ в интернет, вас просят заполнить информацию. Как правило это веб-страница Captive Portal, которая используется для аутентификации и управления гостевым доступом. Данное, достаточно простое средство создает отдельный идентификатор SSID и ключ доступа для гостевых пользователей. Оборудование и ПО с одной стороны предоставляют пользователям доступ к беспроводной сети, а с другой могут лимитировать их работу, а в некоторых случаях и взимать с них плату.

Вариантов реализации Captive Portal несколько и один из них – использование контроллера. Таким устройством является Edimax APC500, который может обслуживать до 32 точек доступа серии Edimax Pro. Контроллер не только управляет настройками точек доступа, но и позволяет выставить индивидуальные параметры Captive Portal гостевой аутентификации.

.jpg)

Рассмотрим простую пошаговую инструкцию создания Captive Portal с помощью APC500

Шаг 1.

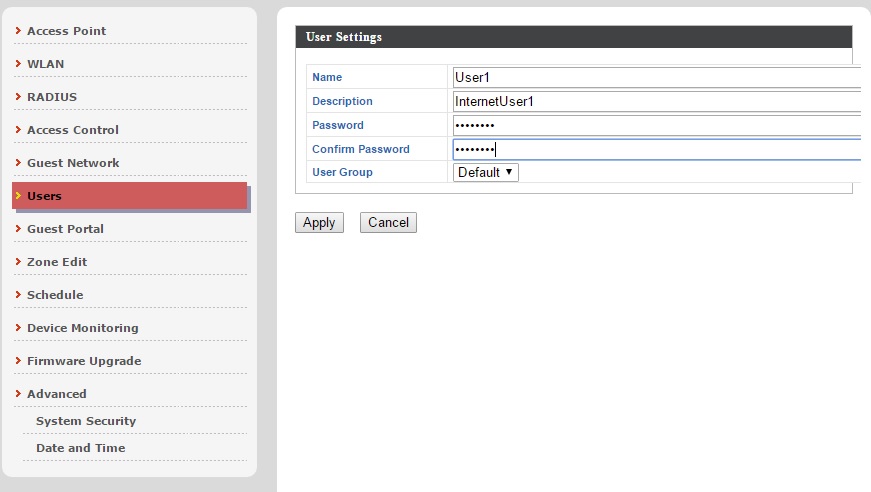

Сначала создайте имена пользователей и пароли, а затем составьте из них пользовательские группы. Каждая группа пользователей может быть определена в качестве пользователя гостевого портала (Role Type of Guest Portal User) или диспетчера (Front Desk Manager). Пользователи гостевого портала могут войти в систему и получить доступ в интернет. Диспетчеры не обладают полными правами администратора, но они могут войти на страницу «Ресепшен» для создания и управления гостевыми учетными записями, генерировать и если это необходимо, распечатывать пароли входа в Wi-Fi-сеть для гостевых пользователей. Как показано ниже, мы создали имя пользователя гостевого портала, затем имя пользователя диспетчера и обоих пользователей поместили в связанную группу.

Шаг 2.

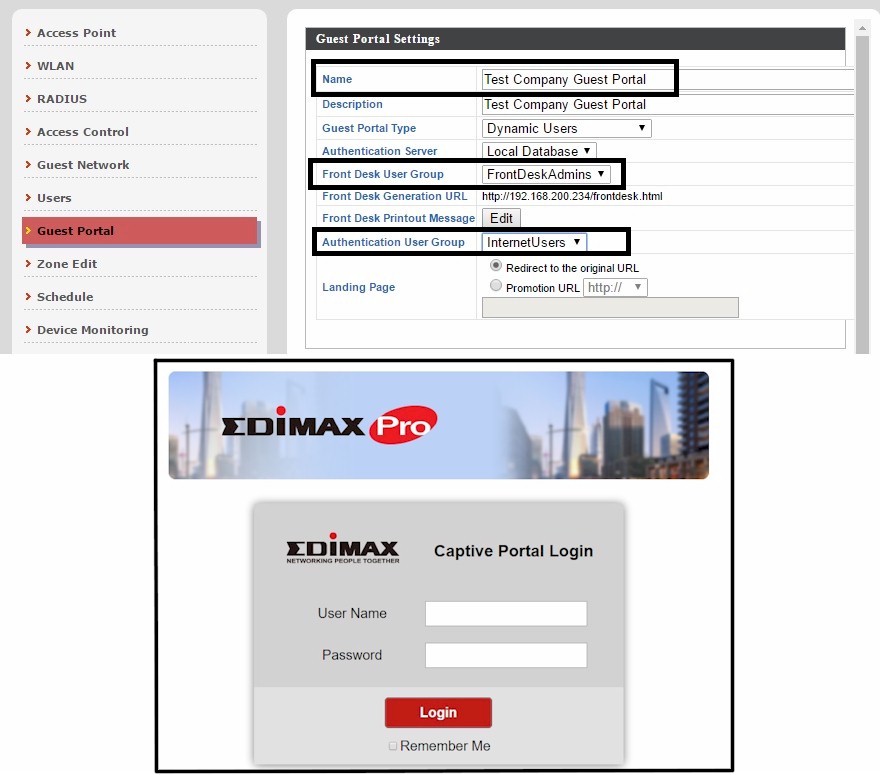

Создаем гостевой портал, который является страницей аутентификации гостей, где будет видно, когда они заходят в Wi-Fi-сеть. На этой странице вы можете определить (исходя из данных Шага 1), какая группа пользователь сможет войти в гостевой портал и пользоваться интернетом, а какая может войти в Front Desk Manager, для управления учетными записями. На этом рисунке вы видите страницу настроек посетителей гостевого портала и чуть ниже – экран входа в систему по умолчанию.

Шаг 3.

Теперь создаем гостевые сети. Вы можете указать идентификатор SSID и VLAN, управление широковещательными функциями SSID, определить, следует ли изолировать клиентов друг от друга в одном SSID, а также назначить параметры балансировки нагрузки пользователей. Последнее фактически означает ограничение количества гостевых клиентов на SSID (максимум до 50). Методы Wi-Fi аутентификации (не путать с проверкой подлинности пользователя гостевого портала) не включают в себя WEP, 802.1x, WPA-PSK и WPA-EAP. Поддержка типов WPA: WPA, WPA2 и смешанный. Поддерживается TKIP, AES и смешанное шифрование.

Дополнительная Wi-Fi аутентификация может быть выполнена на основе MAC-адресов, определяемых контроллером APC500 в локальной таблице фильтра MAC-адресов, на основе MAC-адресов, которые прошли проверку подлинности на внешнем RADIUS-сервере или путем проверки паролей на внешнем RADIUS-сервере.

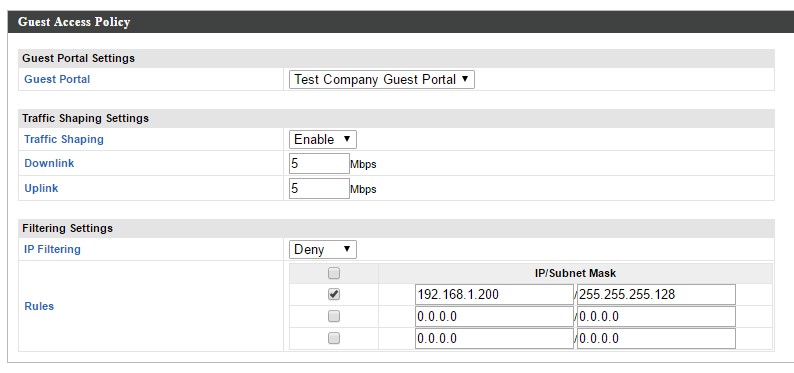

Одной из опций конфигурирования SSID является настройка политики доступа таким образом, чтобы ваша Wi-Fi сеть направляла посетителей в гостевой портал. Политика доступа также может применяться для установления максимальной пропускной способности downlink и uplink на SSID (до 50 Мбит/с). Другие функции включают в себя фильтрацию по IP, которая поможет установить разрешение или запрет доступ пользователей к трем различным подсетям. Также есть функция планирования групп, которая позволит гостевым сетям автоматически включаться и выключаться по дням недели и по времени суток.

Для завершения настройки нужно связать гостевую сеть с сетью группы посетителей. Ниже вы можете увидеть параметры гостевой сети, политики доступа, настройку расписания и страницу конфигурации сети группы посетителей.

Шаг 4.

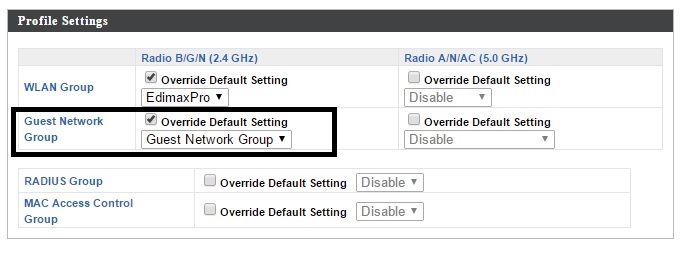

Конфигурация гостевой сети завершена, теперь конфигурация применяется к одной или нескольким точкам доступа, находящимся под управлением APC500. Это делается просто – путем выбора нужных точек доступа и применения настроек сети группы посетителей, начиная с шага 3, как показано ниже.

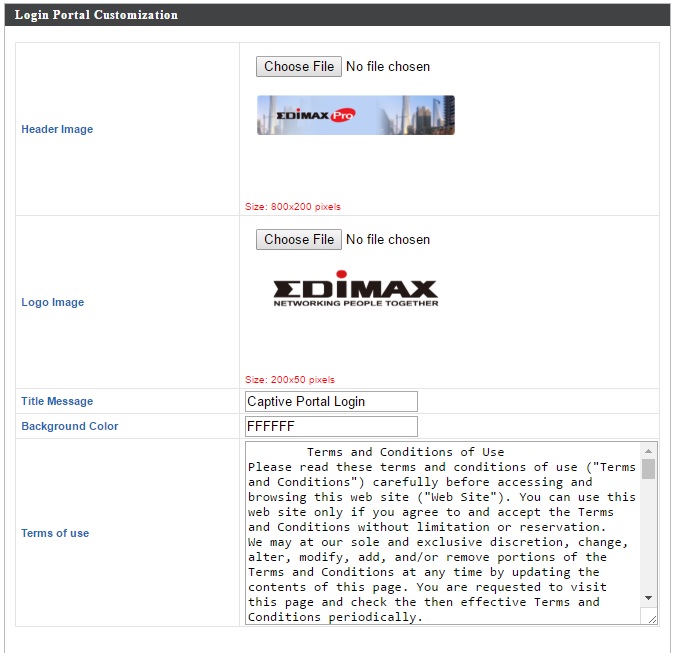

Вуаля! – Ваш Captive Portal настроен и работает. Как показано ниже, вы можете настроить веб-страницу гостевого портала, установив собственное изображение и логотип, вы также можете написать Правила пользования гостевой сетью или разместить иной текст по своему усмотрению.

Используя Edimax Captive Portal вы в существенно большей степени контролируете работу и доступ посетителей в сеть, чем с помощью простого гостевого Wi-Fi SSID.

Для более детального изучения вопроса ознакомьтесь с руководствомнастроек Captive Portal контроллера Edimax APC500.

Превращаем одноплатник Cubietruck в Wi-Fi Hotspot с Captive portal, VPN-шлюзом и Ad block

Для построения Wi-Fi сети обычно используют готовые маршрутизаторы, функциональность которых всегда ограничен прошивкой. А если необходимо добавить блокировщик рекламы, VPN шлюз и красивый Captive portal, покупать новую железку? Стоимость устройства с такими возможностями будет уже весьма высока. Можно взять Linux с Hostapd и сделать точку доступа с Wi-Fi, но в отличие от готовых маршрутизаторов не будет наглядного Web-интерфейса. И для решения этой задачи был создан проект RaspAP, который на базе устройств с ОС Debian создает Wi-Fi Hotspot с Captive portal, VPN-шлюзом, Ad block. Для RaspAP в отличие от OpenWrt не требуется непосредственная поддержка устройства, достаточно поддержки последней версии Debian. RaspAP работает поверх уже установленных ОС: Raspberry Pi OS, Armbian, Debian, Ubuntu. Как сделать Wi-Fi Hotspot на RaspAP прошу под кат.

RaspAP — open-source проект создания беспроводного маршрутизатора из многих популярных устройств работающих на ОС Debian, включая Raspberry Pi. Содержит удобный Web-интерфейс для настройки, блокировщик рекламы, осуществляет маршрутизацию сетевого трафика через OpenVPN или WireGuard.

Используя RaspAP можно быстро развернуть Hotspot с доступом в сеть Интернет, где угодно: в магазине или торговом центре, заправке, кафе и ресторане, библиотеке, больнице, аэропорте и вокзале, а также в совершенно непривычных, уединенных местах, например на вершине горы. Благодаря наличию Captive portal, посетители подключаясь к Сети, обязательно увидят информацию, которую владелец Wi-Fi желает довести до пользователей. Это может быть информация о соглашении использования публичного hotspot, и т.д.

Поддерживаемые устройства и ОС

Для устройств на ARM-архитектуре заявлена официальная поддержка, устройства на x86 процессорах в настоящее время находится в стадии Beta.

Поддерживаемые ОС и архитектуры RaspAP

Базовой платформой работы RaspAP является устройство Raspberry Pi. Но благодаря проекту Armbian, на устаревших и многих современных одноплатных компьютеров возможен запуск последней версии Debian, поэтому список поддерживаемых устройств не ограничивается только Raspberry Pi.

Wi-Fi Hotspot на RaspAP будет развернут на одноплатном компьютере Cubietruck, процессор AllWinner A20 (ARM32), с ОС Armbian (на базе Debian). Для задач маршрутизации сетевого трафика для нескольких клиентов процессора AllWinner A20 с двумя ядрами Cortex-A7 будет недостаточно, но вы можете взять гораздо более мощное устройства из каталога поддерживаемых проектом Armbian.

RaspAP

Под капотом RaspAP использует hostapd, dnsmasq, iptables, веб-интерфейс работает на lighttpd с php-скриптами. С точки зрения использования новых функций применяется политика спонсорства. Если оформить ежемесячное спонсорство, то ваш аккаунт на GitHub будет добавлен в группу Insiders, которые первыми получают возможность протестировать новые функции. Функции доступные на данный момент только спонсорам будут помечены — Insiders Edition.

Возможности RaspAP:

Точка доступа

По умолчанию создается точка доступа со следующими параметрами:

Для Raspberry Pi Zero W доступен режим виртуализации беспроводного устройства. Единственное на борту Wi-Fi устройство будет работать в режиме клиента и точки доступа. Режим виртуализации сетевых интерфейсов работает и на других адаптерах USB Wi-Fi таких как RTL8188.

Блокировщик рекламы (Ad blocking)

Блокирует рекламу, трекеры и узлы из черного списка. В качестве источника черного списка выступает проект notracking, список обновляется автоматически. Блокируются следующие типы узлов: трекеры, поставщики рекламы, сбор аналитики, фишинговые и мошенические сайты, содержащие вредоносные программы, веб-майнеры.

Captive portal

Из коробки интегрирован nodogsplash. nodogsplash — легкое и простое решения создания кастомизируемых порталов. Поддерживает различные политики работы клиентов.

Поддержка дисплея для вывода состояния работы

Статистическую работу можно выводить на TFT-экран Adafruit Mini PiTFT контроллер ST7789. Скрипт вывода информации написан на Python, поэтому программный код можно легко адаптировать и для другого дисплея, например для ILI9341.

Вывод информации о работе AP

Поддержка различных сетевых устройств в качестве WAN-интерфейса (Insiders Edition)

В качестве доступа к сети Интернет, RaspAP поддерживает несколько различных типов сетевых устройств, такие как:

OpenVPN

Сетевой трафик можно туннелировать используя клиент OpenVPN. В Insiders Edition доступна возможность хранения нескольких профилей OpenVPN с функцией быстрого переключения между ними.

WireGuard (Insiders Edition)

WireGuard — быстрый и современный VPN, в котором используется самая современная криптография, самое простое VPN решение для дистрибутивов Linux. Благодаря низкому overhead, производительность WireGuard выше, чем OpenVPN.

Доступ к Web-интересу настроек через SSL

Для защиты сетевого трафика от перехвата, доступно шифрование по SSL в пределах локальной сети. Проект mkcert позволяет в несколько простых шагов развернуть корневой центр сертификации и генерировать сертификаты, подписанные вашим собственным частным ЦС.

Постановка задачи

Установка RaspAP будет произведена из публичного репозитория, на Cubietruck установлена последняя версия Armbian (на основе Debian): Armbian 21.02.3 Buster, Linux 5.10.21-sunxi. На борту имеется встроенный адаптер wlan0, будет выступать в качестве клиентского доступа к сети Интернет (WAN-интерфейс). Для Hotspot подключим RTL8188 USB WiFi dongle — wlan1.

Для VPS сервера выберем тариф на vdsina.ru за 330 р./месяц, в который включена квота на 32 ТБ трафика, чего более чем достаточно. SoftEther VPN Server будет развернут в Docker контейнере, поэтому выбор ОС CentOS/Debian/Ubuntu не принципиально важен.

Развертывание сервера выполняется просто и очень быстро, по результату необходимо отметить автоматическую выдачу DNS имени, можно не покупать доменное имя.

VPS сервер на vdsina.ru

Сервер был развернут в Московской локации, IP-адрес 94.103.85.152, dns-имя: v636096.hosted-by-vdsina.ru. Подключение к серверу будет по DNS имени.

Итоговая схема сети

Как будет выглядеть Web-интерфейс RaspAP и подключение к Hotspot

Подключение к AP — SSID: raspi-webgui

Подключение к AP — raspi-webgui

Конфигурационные файлы RaspAP

Для установки RaspAP есть Quick installer, но он выполняется без задания параметров и wlan0 — настроен как Hotspot, что нам не подходит. Поэтому воспользуемся Manual installation, с некоторыми изменениями т.к. руководство содержит некоторые ошибки и сам RaspAP работает с некоторыми некритичными багами, из-за этого пришлось немного больше потратить время на установку. О багах будет в ходе установки.

До установки рассмотрим конфигурационные файлы, которые можно использовать как опорные для своей адаптации.

Список конфигурационных файлов (GitHub):

Содержит настройки AP по умолчанию такие как: ssid, channel, password и т.д.

default_hostapd — служба hostapd

Настройка службы hostapd, параметр DAEMON_CONF определяет путь к настройкам.

090_raspap.conf — служба dnsmasq.d

Настройка службы dnsmasq, параметр conf-dir определяет путь к настройкам.

090_wlan1.conf — служба dnsmasq.d

Настройка dnsmasq для сетевого интерфейса wlan1. Содержит диапазон выдаваемых IP-адресов, и другие сетевые настройки. Необходимо обратить внимание на название файла по маске — 090_[ИДЕНТИФИКАТОР_ИНТЕРФЕЙСА_HOTSPOT].conf. Если у вас сетевой интерфейс для hostspot будет назваться например wlan2, то следует задать название файла 090_wlan2.conf.

defaults.json — служба raspap

Настройка DHCP серверов для интерфейсов wlan0 и wlan1.

dhcpcd.conf — служба raspap

Настройка для сетевого интерфейса wlan0, который выходит в сеть Интернет.

config.php — портал конфигурации RaspAP

Файл настроек графического Web-интерфейса. Содержит переменные влияющие на отображение настроек. Самый главный параметр define(‘RASPI_WIFI_AP_INTERFACE’, ‘wlan1’);. В качестве значения указать сетевой интерфейс hotspot — wlan1.

Пошаговая установка RaspAP

Руководство установки доступно в разделе Manual installation.

Шаг 1 — Подключение адаптера USB WiFi RTL8188

Подключаем адаптер в любой доступный USB порт. В Armbian драйвера уже есть, поэтому проверим подключение командой lsusb:

В списке присутствует Realtek Semiconductor Corp., значит адаптер успешно распознался. Если вывести название интерфейса для подключенного адаптера, то его имя будет — wlxe81e0584796d, что несколько далеко от привычного именования вида wlanX. Для задания названия для адаптера — wlan1, необходимо выполнить следующие действия (более подробнее почитать про именование сетевых интерфейсов по ссылке1,ссылке2):

После перезагрузки в системе будет два беспроводных адаптера: wlan0 и wlan1.

Шаг 2 — Настройка сетевых интерфейсов

Настроим сетевые интерфейсы в конфигурационном файле: /etc/network/interfaces.

Шаг 3 — Установка RaspAP

Теперь приступаем к установке RaspAP.

Обновление системы:

Установка зависимостей для не RPi OS:

Настройка контролирующих скриптов:

Установка стартовых настроек, настройки в каталоге

/temp, при необходимости заменить на свои:

При конфигурирование через Web-интерфейс столкнулся с багом, который при изменение настроек DHCP сервера на интерфейсе wlan1 удаляет файл конфигурации 090_wlan1.conf и не создает его заново. В результате DHCP сервер не выдает IP-конфигурацию новым клиентам. Временное решение этой проблемы заключается в блокировке файла на удаление, необходимо выполнить следующую команду (по блокировке файлов почитать по ссылке):

После установки необходимо перезагрузить систему:

После перезагрузке появится Wi-Fi точка доступа с SSID raspi-webgui и паролем ChangeMe. Портал будет доступен по адресу: http://10.3.141.1.

Установка SoftEther VPN Server на VPS сервер

На сервер v636096.hosted-by-vdsina.ru установим Docker по официальному руководству — Install Docker Engine on Ubuntu.

Создание сети для Docker контейнеров

Для подсети в которой будет контейнер с SoftEther VPN Server определим следующие параметры:

Для проверки доступности сети выполнить команду: ping 172.22.0.127.

Создание контейнера с SoftEther VPN Server

Для создание контейнера будем использовать образ siomiz/softethervpn. До запуска основного контейнера необходимо создать конфигурацию, в которой указать пароль для управления сервером — параметр SPW и пароль для управления хабом — параметр HPW. Файл конфигурации будет располагаться по пути /usr/vpnserver/vpn_server.config. Выполнить следующие команды:

Для уменьшения размера контейнера возьмем образ на основе Alpine, все журналы log в null. Выполнить следующие команды для создание контейнера:

Если контейнер запустился, то переходим к следующему шагу.

Настройка SoftEther VPN Server

Создаем новый профиль кнопка New Setting, указываем следующие настройка:

При первом подключение появится вопрос об включение поддержки протокола IPSec. Если в дальнейшем планируете подключать мобильные устройства без использования программных клиентов, то выбрать Да. В данном случае поддержка IPSec не требуется, отвеваем Нет.

Для настройки алгоритма шифрования нажать на кнопку Encryption and Network. По умолчанию включен алгоритм — DHE-RSA-AES256-SHA. Из списка выбрать другие более стойкие комбинации шифрования, но нужно помнить чем «сильнее» алгоритм, тем больше нагрузка на CPU сервера и на конечное маршрутизирующее устройство.

По умолчанию будет доступен хаб — DEFAULT, удаляем его.

Создаем новый хаб — кнопка Create a Virtual Hub. Укажем Virtual Hub Name: VPNROOT. Открываем настройки хаба кнопка — Manage Virtual Hub.

Создадим пользователя подключения, кнопка Manage Users, затем кнопка New. Аутентификация будет по паре логин/пароль, укажем имя: officeuser1.

Для отделение подсети клиентов VPN сервера и подсети Docker контейнеров включим NAT, кнопка Virtual NAT and Virtual DHCP Server (SecureNAT), далее кнопка Enable SecureNAT. Изменим подсеть VPN клиентов на: 192.168.30.x, закроем окно, кнопка Exit.

На этом настройка сервера закончена.

Последовательность действий по настройке SoftEther VPN Server

Получение файлов конфигурации *.ovpn

Для подключения OpenVPN клиента необходимо получить файлы конфигурации *.ovpn, для этого переходим на главный экран настроек SoftEther VPN Server и нажимаем на кнопку OpenVPN / MS-SSTP Settings. Далее, в следующем окне генерируем файлы конфигурации, кнопка Generate a Sample Configuration File for OpenVPN Clients. Сохраняем архив OpenVPN_Sample_Config_v636096.hosted-by-vdsina.ru_20210519_150311.zip, для дальнейшего подключения потребуется файл f1167ecd086e_openvpn_remote_access_l3.ovpn.

Последовательность действий по получению файлов конфигурации *.ovpn

Настройка OpenVPN на RaspAP

Создание маршрутов

Теперь переходим в консоль Cubietruck и добавляем маршруты:

Делаем копию существующих маршрутов и сохраняем новые

Настройка профиля OpenVPN

Переходим на портал по адресу 192.168.43.12/openvpn_conf и указываем данные для подключения:

Страница настроек OpenVPN в RaspAP

Настройка Captive portal

Установка Captive portal в руководстве Captive portal setup.

Для установки выполним следующие действия:

Далее необходимо внести изменения в конфигурационный файл /etc/nodogsplash/nodogsplash.conf. Указать следующие параметры:

Регистрация службы и запуск:

Страницы html для изменение дизайна страниц располагаются по пути: /etc/nodogsplash/htdocs/. Теперь выполним подключение к AP — SSID: raspi-webgui.

Устранение проблем

Первым делом необходимо проверить IP-конфигурацию сетевых интерфейсов, командами: ifconfig или ip a.

Проверить занятость портов, командами:

Если установка RaspAP выполняется на Ubuntu, то вы можете столкнуться с конфликтом использования 53 порта, который занят службой systemd-resolved. Для отключения данной службы, воспользоваться материалом How to disable systemd-resolved in Ubuntu.

Проверить статусы используемых служб, выполнить следующие команды:

Что дальше?

Для проверки совместимости необходимо RaspAP развернуть на Banana Pi BPI-M64 (Armbian 21.02.1 на основе Ubuntu 18.04.5 LTS). Далее, развернуть на x86 с другим более новым адаптером, например USB Realtek 8811CU Wireless LAN 802.11ac. На GitHub размещен репозиторий raspap-docker, который оборачивает RaspAP в контейнер, но по факту запускает скрипт автоматической установки, что несколько неудобно и неправильно. Поэтому для более широкого распространения RaspAP необходимо его правильно обернуть в Docker контейнер для ARM и x86 архитектур.

Проект RaspAP безусловно заслуживает внимания, основные функции работают отлично. Это единственный проект связанный с Wi-Fi сетями, работающий поверх существующей ОС, у которого работает Web-интерфейс (пока есть небольшие баги). Для личного использования, теста, стоит попробовать. Но для продакшен в бизнесе пока лучше не использовать, необходимо более детально просмотреть исходный код и конфигурацию на предмет безопасности. В любом случае, проект добавил себе в закладки, надеюсь баги исправят в скором времени.

На правах рекламы

VDSina предлагает виртуальные серверы на Linux и Windows — выбирайте одну из предустановленных ОС, либо устанавливайте из своего образа.