Расшифровка автомобильной аудиосистемы: что означают кнопки

Кнопки информационно-развлекательной системы: назначение.

На автомобильных радиоприемниках и мультимедийных системах есть целый ряд аббревиатур, сокращенных терминов и значков, значение которых вы, возможно, не до конца понимаете. Мы решили помочь вам в этом, разобравшись, за что же отвечают большинство кнопок в автомобильной аудиосистеме.

В современных автомобилях кнопок и ручек становится все меньше и меньше – их место занимают виртуальные кнопки, которые располагаются на сенсорном экране информационно-развлекательной системы. К счастью, подобное уничтожение кнопок и изменения автомобильной аудиосистемы не повлияли на работу радио или других источников звука.

Также, несмотря на то что во многих новых автомобилях физические кнопки управления мультимедийными системами перебазировались на дисплеи, по-прежнему во многих автомобилях виртуальные кнопки имеют то же обозначение, которыми маркировались традиционные кнопки и ручки. Это позволяет создать довольно универсальный список названий и сокращений, расшифровав их назначение в аудиосистеме. Вот наиболее распространенные кнопки в автомобильных мультимедийных системах:

Как видите, даже простые на вид приемники могут быть богаты различными функциями. Интересно, что многие автопроизводители в более бедных комплектациях автомобилей не уменьшают количество каких-либо функций в информационно-мультимедийной системе, а просто, как правило, делают часть из них неактивными. В итоге дополнительные возможности вашей аудиосистемы можно разблокировать за доп. плату у дилера или в независимой мастерской, где знают, как через «мозги» автомобиля активировать ряд выключенных на заводе функций.

ТНС глобал и истерика оператора.

Далее еще интересней:

Д: Где вы вчера были с 8 утра до 8 вечера?

Д: В учебном заведении. Да, Нет?

Я: Я сказал же был дома!

Д: Я Поняла что дома были, продолжайте пожалуйста отвечать. Больницы, санатории, прочие помещения.

Дальше начался просто пик абсурда!

Д: Какую радио станцию вы слушали вчера находясь в помещении?

Я: Я не слушаю радио.

Д: Придерживайтесь опроса!

Радио [КакаяТоРадиоСтанция]. Да, Нет?

Д: Радио [КакаяТоРадиоСтанция]. Да, Нет?

(Ну она же не виновата, что такие правила, думаю я, мне же не трудно, думаю я).

Я: Девушка, что за истерика, успокойтесь, продолжайте.

(После некоторого количества [КакаяТоРадиоСтанция] мне конкретно надоело)

Я: Все надоело, давайте следующий вопрос, или заканчиваем.

(Захлебываясь, чуть не переходя на визг)

Д: Я НЕ ПОНЯЛА, ВАМ ЧТО ТРУДНО? ВЫ НЕ МОЖИТЕ ОТВЕТИТЬ? Я ПРОШУ ВАС ОТВЕТИТЬ НА ВОПРОСЫ! ПОЧЕМУ ВЫ НЕ МОЖЕТЕ ПРОСТО ВЗЯТЬ И ОТВЕТИТЬ?

Я: Вы не адекватна, всего доброго (Положил трубку).

Через 10 секунд звонок, Вопль в трубку.

Д: ПОЧЕМУ ВЫ НЕ МОЖИТЕ ОТВЕТИТЬ? ВЫ ДОЛЖНЫ ЗАКОНЧИТЬ ОПРОС.

Д: НА ВОПРОСЫ ОТВЕЧАЙТЕ!

Я: Я еще раз спрашиваю от кого вы звоните? Как претензию написать?

Положил трубку, дальнейшие два звонка брал 3-ех летний племянник.

Думаю его «пЛивет» «а?» «айето кто?» «а?» добили девушку.

Дк вот, я полагаю что не первый кто не выдержал данный опрос, и у девушки просто сдали нервы. Бывает. Ну разве руководство не понимает, что это сверх абсурда!?

Что за вопросы (пропустил их в диалоге) «Сколько людей проживает с вами? Сколько зарплата? Когда вы бываете дома? Где вы находились вчера в такое то время? А Близкие? «

Это шутка? Номер карты может мне сказать и три цифры сзади?

Чем руководствуются манагеры у данной компании?

Что будет с девушкой которая не смогла провести опрос? Почему чуть не в слезах она умоляла закончить его? Руководство убьет ее?

В рамках одного опроса много всяких аспектов- благосостояние граждан, уровень образования населения, инфа про семьи и кол-во детей. А в целом заебывают они знатно, типа «20 минут отниму у вас» и на полтора часа мозги ебут))))

Когда я была маленькая, родители мне по ушам давали, если я по телефону незнакомым людям отвечала на вопрос «дома ли родители?». А тут человек готов проходить чуть ли не всё анкетирование, утверждая, что параноик, и его смущает только порядок вопросов.

Я хер его знает кто такие, но звонят в 21.30, я сбросил, сразу же перезванивают. опять сбросил.

З.Ы. Мне тут напомнили. Это был уже второй опрос у меня. за первый, безобидный совсем, я 100 р на телефон получил. теперь походу пролечу

Я работаю в Кантар ТНС и могу сказать одно что эта оператор не в истерике а полная хамка и таким там не место, это исследовательский институт а не место для глупцов, туда тупого грубияна не возьмут, поскольку строгий отбор. Да! мы обязаны зачитывать по тексту анкеты иначе это интервью не будет засчитано поскольку опрашиваемый не прослушал все вопросы, мы же к примеру когда заполняем анкету не опускаем какие то вопросы не читая их- мы читаем все! Вот поэтому важно зачитать все, но уметь вежливо попросить человека выслушать нас и объяснить зачем это надо, а не орать в истерике- ВЫ ЧО НЕ МОЖЕТЕ ОТВЕТИТЬ. ВАМ ТРУДНО?. Далее- вот тут люди ноют в комментариях что опрос длится долго. да- долго от 4 до 30 минут- все зависит от пола и возраста респондента. Дальше- статистические вопросы очень важны такие как уровень образования, количество человек включая детей, какой доход был на 1 члена семьи за последний месяц и т.д. не потому, что кто-то на вас досье собирает или хочет прийти и ограбить, а потому что они нужны для статистики. те кто заказывают эту статистику хотят знать какие люди к примеру читают их газеты или журналы, или вообще не читают, слушают ли радио или нет, и например каких людей за этот месяц больше всего слушает радио исходя из ответов опрашиваемых и потом уже соответственно радиостанции стараются подстроиться под людей которые их слушают, издательские дома подстраиваются под читателей теми же опросами, так что ничего ужасного в таких вопросах нет, но я поняла одно что бояться отвечать на такие вопросы в основном те у которых образование например среднее или же они не пользуются интернетом и никуда не ходят- люди, которые ничем не интересуются кроме телика и холодильника, а вот яркие личности которые любят познавать мир всегда охотно отвечают на вопросы и знают для чего они нужны и насколько важны)) У меня все граждане.

Опрос детей в одной СОШ. А чем мама занимается в выходные.

Маленькое пояснение. Данная анкета попала к автору в педагогическом вузе в ходе обсуждения техник опроса. Демонстрировалась в виде примера «как делать не надо». Однако опрос реально пробовали проводить в СОШ в конце 2019-начале 2020. К возмущению родителей. Не скажу кем и когда. Гениальный автор идеи также потерян в веках.

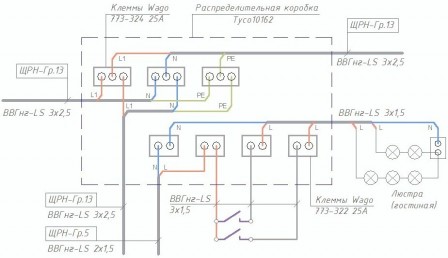

Системы заземления TN, TNC, TNS, TNCS, TT, IT — основные отличия

Вступление

Заземление является основный мерой такой защиты. Именно по этому, нужно четко понимать и представлять, чем различаются системы заземления TN, TNC, TNS, TNCS, TT, IT придуманные, человечеством, в разных точках мира в зависимости от развития своих электросетей.

Что такое заземление

Фактически, заземление это намеренное (!) соединение частей электроустановки, которые могут проводить ток, с естественным или искусственным заземлителем.

В свою очередь, заземлитель это проводник, имеющий необходимый, поверхностный или глубинный, контакт с землей.

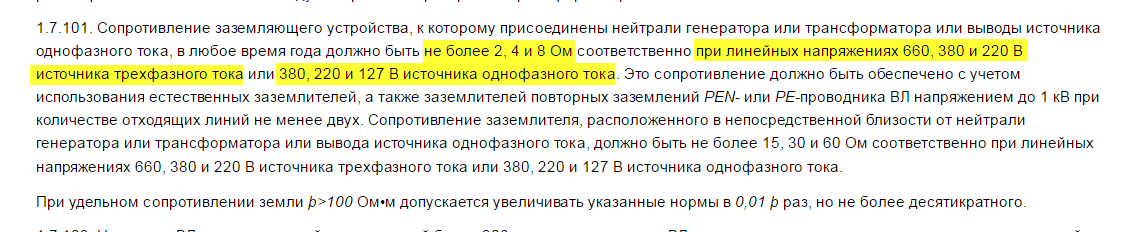

Формально, любой железный прут, вбитый в землю является заземлителем. Фактически, чтобы стать заземлителем, вбитый прут должен иметь нормативное электрическое сопротивление. По норме ПУЭ 7 разд. 1.7.101 это не более 2,4,8 Ом при 660, 380 и 220В (три фазы) и 380, 220 и 127В (одна фаза).

Также по нормативам, в качестве заземлителя могут выступать железные части строения и сооружений электрически связанные с землей. Но опятьтаки, при выполнении определенных условий. А именно: сопротивление должно быть в нормативе, напряжение прикосновение должно быть в нормативе и естественный заземлитель должен быть достаточно надежен, чтобы не разорваться в аварийной ситуации, например, при коротком замыкании.

Что такое нейтраль

В электротехнике нейтралью называют контакт, к которому подсоединены обмотки вырабатывающих генераторов или понижающих (повышающих) трансформаторов, используемых для питания сети.

Что обозначают на схемах L1, L2, L3 и N

Что такое PE и PEN проводники

Буквы используемые в аббревиатурах.

системы заземления: TN система

Система, при которой, нейтральный провод трансформатора глухо заземлен. Защита обеспечивается соединением неизолированных частей электрической установки, способных проводить ток, с глухо заземленной нейтралью трансформатора. Проводник в таком соединении называют, нулевой защитный проводник (PE).

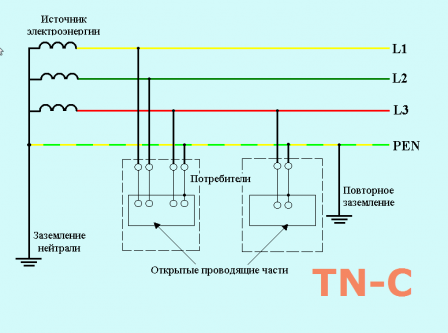

Почти система TN. Однако, нулевой защитный (PE) и нулевой рабочий (N) проводники объединены в одном проводнике (PEN) на всей линии от трансформатора до электроустановки.

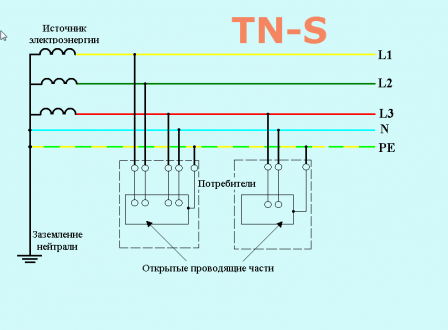

Почти система TN. Однако, в отличие от TNC, проводники N и PE не объединены, а разделены на всей линии от трансформатора до электроустановки.

TNCS подразумевает, что проводники PE и N объединены только, на участке линии.

TT (ти-ти)

TT подразумевает, что нейтраль трансформатора глухо заземлена, но открытые токопроводящие части установки заземлены через заземляющее устройства. Эти устройства элекетрически не связаны с нейтралью трансформатора.

IT (ай-ти)

IT, подразумевает, что нейтраль трансформатора либо изолирована от земли, либо заземлена через приборы (устройства), с большим сопротивлением. При этом открытые токопроводящие части установки заземлены локальным заземляющим устройством и не связаны с трансформатором.

Атака на оракула. Подробный гайд по векторам атак на Oracle DB

Сегодня я бы хотел поговорить о векторах атак на СУБД Oracle на разных стадиях: как прощупать слабые места базы снаружи, проникнуть и закрепиться внутри плюс как все это дело автоматизировать с помощью специализированного софта. Архитектура и возможности базы данных весьма интересны, занимательных моментов немало, а значит, немало и способов все испортить. Однако не забывай: ломать — не строить, поэтому вся дальнейшая информация предоставлена исключительно с целью выявить недочеты в защищенности тестируемых систем и повысить безопасность.

Внешний периметр. The listener is under attack

Кто хоть раз сталкивался с этой базой данных, знает, что взаимодействие с Oracle RDBMS осуществляется через TNS Listener. Listener — это своего рода балансировщик подключений. По умолчанию listener слушает 1521-й TCP-порт (в «будущем» Oracle обещает перейти на 2483 и 2484/SSL) и разруливает входящие подключения в зависимости от того, какая запрошена БД, что, соответственно, позволяет работать с несколькими. Идентификация конкретной базы данных происходит на основании буквенно-цифровой строки — ее SID’а (System IDentifier). Есть также понятие SYSTEM_NAME, которое чаще всего можно воспринимать как аналог SID (с пентестерской точки зрения, конечно).

Именно с атак на службу listener, как правило, начинается пентест базы данных Oracle. С задачей нахождения и определения версии СУБД отлично справляется Nmap. Но первым делом для нас важно получение SID для подключения к «листенеру», ведь без него listener не станет с нами общаться. На эту тему Sh2kerr когда-то написал отличное исследование Different ways to guess Oracle database SID.

К основным методам получения SID можно отнести перебор типовых значений для конкретной платформы, так как SID может быть дефолтным. Например, ORCL — по умолчанию для обычного Oracle, XE — для версии Oracle Express Edition. Также SID может быть получен через сторонние ресурсы. Например, веб-интерфейс EM-консоли на 1158-м порту; через SAP web_appserver, XDB и прочие штуки, установленные поверх Oracle. Системный идентификатор можно пробрутить, так как listener при подключении возвращает различные ошибки в зависимости от того, существует такой SID или нет. К тому же есть давняя практика делать короткие идентификаторы (3–4 символа). При переборе не стоит забывать про название компании, название системы, имена хостов и прочие социальные аспекты. С последней задачей весьма эффективно справляется модуль из Метасплоита auxiliary/scanner/oracle/sid_brute. Для атаки достаточно указать IP-адрес удаленного хоста. Это весьма неплохая брутилка сидов, она имеет встроенный словарик на 600 типовых значений.

Кстати, встретить Oracle версии ниже 10.0 — настоящий праздник для пентестера. Listener одной из старых версий с настройками по умолчанию раскрывает все что можно, включая обслуживаемые SID, версию СУБД, тип ОС, и имеет еще ряд важных уязвимостей (здесь и далее мы используем утилиту lsnrtctl, которая входит в комплект Oracle):

Для реальной атаки мы воспользуемся утилитой tnscmd.pl, так как lsnrctl не может посылать кастомные запросы. Первым запросом указываем в качестве лога bat в автозагрузке, вторым добавляем пользователя:

Еще раз подчеркну, что эти атаки актуальны лишь для Oracle до десятой версии. Начиная с «десятки», удаленная конфигурация по умолчанию запрещена. Хотя немного информации из дисклоза мы получить все-таки можем.

Внешний периметр. TNS Listener Poison

Если ты встретил версию «листенера» посвежее, то тут уже особо не разгуляться, остается только брутфорс. Впрочем, все версии, включая 12c, с настройками по умолчанию уязвимы к атаке под названием TNS Listener Poison (разновидность техники «человек посередине», MITM). Правда, 12c уязвима лишь в некоторых конфигурациях. К примеру, один из вариантов, которые могут нам помешать, — это отключение динамического конфигурирования «листенера», что невозможно при использовании Oracle DataGuard, PL/SQL Gateway с подключением в APEX и некоторых версий SAP.

Дело тут вот в чем: по умолчанию сервис «листенера» поддерживает удаленное конфигурирование, необходимое для создания кластера базы данных (RAC — Real Application Cluster). Фактически мы можем подключиться к «листенеру» и «зарегистрироваться», то есть сказать ему, что мы член кластера, на котором работает его база данных. Дальше можно ждать подключений от клиентов, которые нам будет перекидывать listener. Но не всех, а только части, потому что listener балансирует нагрузку на кластер: кого-то сразу подключит к настоящей СУБД, кого-то отправит нам. При этом для полноценной MITM-атаки никто не мешает перенаправлять подключающихся к нам клиентов обратно в СУБД. И при этом у нас будет возможность полностью контролировать передаваемый трафик: и просматривать его (данные, не считая аутентификации, не шифруются), менять команды и добавлять их.

Принцип эксплуатации уязвимости TNS Poison

Вот примерный алгоритм атаки:

Архив со скриптами (proxy, poisoner) и сверхподробное описание уязвимости.

Внешний периметр. Users Brute force

Получил SID? Отлично, переходим к следующей типичной задаче — добываем учетку. С этого момента мы можем подключаться к «листенеру» и брутить учетные записи. Вообще, Oracle некогда был уязвим, и можно было сначала брутить логины, а потом пароли (та же проблема: различные ошибки для существующих и несуществующих пользователей), но имеющиеся тулзы стары и работают очень нестабильно. С классическим же перебором учеток снова выручает Metasploit и его модуль `auxiliary/scanner/oracle/oracle_login`. Он имеет встроенный словарик наиболее популярных дефолтных учеток в виде login:password. Хотя, конечно, он не покрывает всех возможных вариаций, и иногда приходиться гуглить инфу про ломаемую платформу или задумываться на тему фантазии сотрудников и снова брутить. При этом не стоит забывать, что Oracle поддерживает парольные политики и может заблокировать учетные записи.

Дефолтные записи представляют одну из самых распространенных и одновременно серьезных проблем безопасности в «Оракуле». Этих пользователей немало, они имеют различные привилегии, и некоторые из них не так-то просто отключить. Так что, проводя аудит безопасности продуктов Oracle, очень важно посмотреть в документации список учетных записей по умолчанию. Причем если в «чистой» Oracle DB подобных записей не так много, то, если на нее поставить ERP-систему вроде E-Business Suite, их становится около 300! Для более тщательного, но и длительного брутфорса советую обратиться к Nmap:

Учти, что этот скрипт перемешивает логины и пароли, то есть к каждому логину пробует каждый пароль, а это довольно долго!

Внешний периметр. Remote OS Auth

Несколько более изящный способ добыть себе учетку от базы — обойти проверку. Но это сработает, только если в тестируемой системе используется `Remote OS Auth`. Суть в том, что в Oracle RDBMS есть возможность перекладывать аутентификацию пользователя на плечи ОС. Таким образом, если пользователь аутентифицирован в ОС, то подключение к БД произойдет без проверки пароля. Логины таких пользователей в базе имеют префикс ops$ (например, ops$Bob). Причем эта функция работает и с удалёнными хостами. Таким образом, для атаки мы должны подключиться к «листенеру» с именем юзера и «сказать», что пароль проверен в ОС, так что нас можно пустить. Listener поверит и пустит :). Несмотря на кажущуюся странность, такой метод используется для связки SAP-систем c Oracle в качестве основного. Значит, практическая последовательность такова:

Кстати, пароль у пользователя в ОС и пароль у пользователя Oracle DB может отличаться, это ни на что не влияет.

На ZeroNights 2015 Роман Бажин (@nezlooy) поделился интересным наблюдением: оказалось, что в момент отправки пакета с запросом на авторизацию **можно подменить значение текущего пользователя**, а следовательно, можно устроить перебор. Сработает такая атака явно быстрее, нежели прямой брутфорс учеток, ведь нужно проверить лишь логины, без паролей. Подробнее про Remote OS Auth можно почитать тут и тут.

Внешний периметр. Remote stealth pass brute force

Еще одна серьезная уязвимость, которая была в Oracle RDBMS, — возможность удаленно получить хеш-пароль любого пользователя, а потом его локально пробрутить. К данной технике уязвимы версии 11.1.0.6, 11.1.0.7, 11.2.0.1, 11.2.0.2 и 11.2.0.3. Для того чтобы понять суть уязвимости, нужно рассмотреть, как работает протокол аутентификации с СУБД для одиннадцатой версии (маньяки из Oracle в каждой новой ветке меняют протокол аутентификации). Взаимодействие с сервером происходит по следующей схеме:

Внутренние атаки. Remote Code Execution

Так уж вышло, но добиться исполнения команд операционной системы в Oracle не так тривиально, как вызвать xp_cmdshell в MS SQL, даже если имеются привилегии DBO. Однако есть как минимум два отличных способа выполнения команд — использование Java-процедур и применение пакета DBMS_SCHEDULER. Кстати говоря, получить RCE можно и в случае нахождения SQL-инъекции в веб-приложении, разумеется, если у пользователя, от имени которого оно запущенно, хватает прав. Настоятельно рекомендую на данном этапе подготовить утилиту Oracle Database Attacking Tool ODAT. Не забудь установить необходимые библиотеки Python для работы с Oracle, а также сам Instant Client.

Итак, представим, что мы имеем админскую учетку. Весьма популярный способ исполнить свою команду на сервере в данном случае — написать процедуру `java stored`. Делается это в три этапа. Первый — создание Java-класса с именем oraexec. Для этого подключаемся через терминал sqlplus и пишем:

Далее напишем PL/SQL-обертку для этого класса:

Все! Теперь для выполнения достаточно отправить следующий запрос:

Важный нюанс: используя приведенную выше процедуру, мы не сможем увидеть результат отработанной команды, однако ничто не мешает перенаправлять вывод в файл и считывать его. Полный код этого шелла с возможностью считывания и записи файлов ты найдешь тут. Однако есть более навороченный скрипт, с обработкой вывода команд, правда и размер больше. Если применять для этой же цели утилиту ODAT, все действия сокращаются до следующей команды:

Внутренние атаки. Scheduler

Следующий способ, который выручит нас в случае отсутствия виртуальной машины Java (что свойственно Oracle Express Edition/XE), — это обращение к встроенному планировщику заданий Oracle `dbmsscheduler`. Для работы с ним необходимо иметь привилегию `CREATE EXTERNAL JOB`. Вот пример кода, который записывает строку 0wned в текстовый файл в корне диска C:

В результате будет создано, а затем исполнено задание по выполнению нашей команды. Еще один интересный момент заключается в том, что в основном multi-statement-запросы (то есть сложные запросы, состоящие из простых, разделенных точкой с запятой) не разрешены при работе с Oracle из внешних (то есть работающих через jdbc) приложений. Но есть такие процедуры, внутри которых можно исполнять «новые запросы», в том числе и multi-statement.

Пример такой процедуры — `SYS.KUPP$PROC.CREATE_MASTER_PROCESS`. Скажем, просто используя планировщик RCE, нельзя провести SQL-инъекцию, так как для нее требуется создание анонимной процедуры. А вот вместе с указанной выше процедурой уже можно. Таким образом, следующий запрос теоретически можно выполнить и в случае SQL-инъекции в веб-приложении.

ODAT.py вновь позволяет существенно сократить объем команд:

При использовании планировщика наше задание может выполняться не единожды, а с некоторой периодичностью. Это поможет закрепиться в тестируемой системе, поскольку, даже если администратор удалит пользователя из ОС, наше задание будет регулярно выполняться в системе и вновь вернет его к жизни.

Внутренние атаки. External tables

В качестве последнего способа добиться OS command execution я бы хотел описать внешние таблицы (External Tables). Этот же способ поможет далее скачивать файлы с сервера. Нам потребуются следующие привилегии:

Шаг первый: проверить выданные нам директории следующим запросом:

Шаг второй: создать исполняемый bat-файл с нужной нам командой:

Шаг третий: подготовим внешнюю таблицу `EXTT`, она нужна для запуска файла:

Теперь нам остается лишь вызвать наш батник следующей командой:

Терминал начнет выкидывать ошибки о невозможности сопоставить таблицу и вызываемый файл. Но в данном случае это неважно, ведь нам было нужно, чтобы открылся исполняемый файл, это и произошло. Утилита ODAT.py тоже умеет выполнять данную атаку, однако требует привилегию `CREATE ANY DIRECTORY` (она по умолчанию есть только у роли DBA), поскольку пытается исполнить файл из любой, а не из «нашей» директории:

Внутренние атаки. Работа с файловой системой

Переходим к задачке о чтении и записи файлов. Если необходимо просто считать файл или записать его на сервер, то можно обойтись и без Java-процедур, которые, впрочем, тоже справляются с такого рода тасками. А обратимся мы к пакету `UTL_FILE`, который обладает требуемым функционалом работы с файловой системой. Приятная новость — по умолчанию доступ к нему имеют все пользователи, обладающие ролью `PUBLIC`. Плохая новость — по умолчанию у этой процедуры нет доступа ко всей файловой системе, только к заранее заданному администратором каталогу. Впрочем, нередко встречается заданный параметр каталога *, что буквально означает «доступ ко всему». Уточнить это поможет следующая команда:

Расширить доступ, при наличии соответствующих прав можно следующим запросом:

Наиболее короткий вариант процедуры, применяющей пакет `UTL_FILE`, я подсмотрел у Александра Полякова:

Если требуется более функциональный вариант, с возможностью записи, рекомендую погуглить скрипт под названием raptor_oraexec.sql. И по традиции, вариант с применением утилиты ODAT, который, как всегда, самый короткий:

Пакет `UTL_FILE` весьма интересен еще и потому, что если повезет, то можно добраться до логов, конфигурационных файлов и раздобыть пароли от привилегированных учетных записей, например `SYS`.

Второй способ, о котором я бы хотел рассказать, — это вновь применить `External Tables`. Напомню: используя External Tables, база имеет возможность получить в режиме чтения доступ к данным из внешних таблиц. Для хакера это означает еще одну возможность выкачивания файлов с сервера, однако этот способ требует `CREATE ANY DIRECTORY` привилегию. Предлагаю сразу обратиться к ODAT, работает стабильно и быстро:

Внутренние атаки. Повышение привилегий

Повысить привилегии можно разными способами, начиная от классических переполнений буфера и патчинга DLL и заканчивая специализированными атаками для баз данных — PL/SQL-инъекциями. Тема очень обширная, в этой статье я не буду подробно останавливаться на ней, про это пишут отдельные исследования: о них можно почитать в блогах Личфилда и Финнигана. Покажу лишь некоторые из них, для общего представления. В ходе проведения тестирования советую просто обращать внимание на текущие привилегии и, уже отталкиваясь от этого знания, искать в интернете нужные лазейки.

В отличие от MS SQL, где атакующий может внедрить xp_cmdshell буквально сразу после SELECT, просто закрыв его, Oracle RDBMS такие фокусы категорически не любит. По этой причине классические SQL-инъекции нам не всегда подходят, хотя можно выкрутиться и в этом случае. Мы будем рассматривать PL/SQL-инъекции — изменение хода выполнения процедуры (функции, триггера и прочих объектов) путем внедрения произвольных команд в доступные входные параметры. (с) Sh2kerr

Для того чтобы внедрить полезную нагрузку, необходимо найти функцию, в которой входящие параметры не фильтруются. Основная идея атаки заключается в следующем: по умолчанию, если не указано иного, процедура выполняется от имени владельца, а не запустившего ее пользователя. Иными словами, если нам доступна для выполнения процедура, принадлежащая учетке `SYS`, и мы сможем внедрить в нее свой код, то наш пейлоад тоже исполнится в контексте учетной записи `SYS`. Так бывает не всегда, встречаются и процедуры с параметром authid current_user, а это означает, что процедура будет исполнена с привилегиями текущего пользователя. Впрочем, обычно под каждую версию СУБД можно найти функции, уязвимые к PL/SQL-инъекции.

Упрощенный вид PL/SQL Injection

Короче говоря, вместо ожидаемого честного аргумента мы передаем зловредный код, который становится частью процедуры. Хороший пример — это функция `CTXSYS.DRILOAD`. Она выполняется от имени `CTXSYS` и не фильтрует входящий параметр, что позволяет произвести легкий взлет до DBA:

Правда, это уже скорее история: уязвимость была найдена в 2004 году, и ей подвержены лишь старые версии — восьмые и девятые. Как правило, процесс эскалации привилегий разбивается на две части: написание процедуры, повышающей права, и собственно внедрение. Типовая процедура выглядит следующим образом:

Теперь можем внедрить процедуру в качестве аргумента уязвимой функции (пример для десятых версий):

В не слишком свежих версиях 10 и 11 есть приятное исключение, а точнее уязвимость, позволяющая исполнить команды на сервере, не обладая DBA-правами. Процедура `DBMS_JVM_EXP_PERMS` позволяет пользователю с привилегией `CREATE SESSION` получить права `JAVA IO`. Реализуется атака следующим образом:

Теперь, получив привилегии на вызов Java-процедур, можем достучаться до интерпретатора Windows и выполнить что-нибудь:

Полезные команды для начинающего DBA

Подключаемся к базе:

Показать текущего юзера:

Вывести всех пользователей:

Показать таблицы, принадлежащие пользователю:

Подводим итоги

Рассмотренные векторы, разумеется, не единственные, ведь появляются и новые уязвимости, причем регулярно. Плюс для актуальных версий есть ряд уязвимостей «из коробки», которые в Oracle, похоже, не торопятся исправлять. Oracle RDBMS — мощная, но очень сложная вещь, а потому подход «не трогай, если работает» очень распространен в компаниях. Это, безусловно, помогает при взломах.

Oracle версии 12 в статье вообще не рассматривался: во-первых, слишком мало шансов встретить его в реальной жизни, во-вторых, лучше рассказать про эту версию отдельно, так как многие базовые вещи в ней кардинально изменились. Вообще, в момент проведения тестирования вариантов того, как будут развиваться события, достаточно много. Необходимо отталкиваться от текущей стадии: где ты находишься относительно базы (внутри или снаружи), какие у тебя привилегии, какие цели, и дальше уже строить план прорыва. Надеюсь, общий подход понятен и стало ясно, что следует проверить на доступных тебе СУБД Oracle. Береги свои серверы!