Что такое trojan malware 300983 susgen

Platform-tools: r31.0.3

ADB: 1.0.41 (31.0.3-7562133)

Fastboot: 31.0.3-7562133

Make_f2fs: 1.14.0 (2020-08-24)

Mke2fs: 1.46.2 (28-Feb-2021)

Последнее обновление утилит в шапке: 01.08.2021

Если что-то неправильно, то в списке подключенных устройств (List of devices attached) будет пусто.

adb push Копировать файл/папку PC->девайс.

adb pull [ ] Копировать файл/папку девайс->PC.

adb sync [ ] Копировать PC->девайс только новые файлы.

Ключи:

-l Не копировать, только создать список.

adb shell Запуск упрощенного unix shell.

Примеры использования

adb emu Послать команду в консоль эмулятора

adb install [-l] [-r] [-s] Послать приложение на устройство и установить его.

Пример: adb install c:/adb/app/autostarts.apk Установить файл autostarts.apk лежащий в папке /adb/app/ на диске с:

Ключи:

-l Блокировка приложения

-r Переустановить приложение, с сохранением данных

-s Установить приложение на карту памяти

Установка split apk

adb uninstall [-k] Удаление приложения с устройства.

Ключи:

-k Не удалять сохраненные данные приложения и пользователя.

adb wait-for-device Ждать подключения устройства.

adb start-server Запустить службу/демон.

adb kill-server Остановить службу/демон.

adb get-state Получить статус:

offline Выключен.

bootloader В режиме начальной загрузки.

device В режиме работы.

adb get-serialno Получить серийный номер.

adb status-window Непрерывный опрос состояния.

adb remount Перемонтировать для записи. Требуется для работы скриптов, которые изменяют данные на.

adb reboot bootloader Перезагрузка в режим bootloader.

adb reboot recovery Перезагрузка в режим recovery.

adb root Перезапуск демона с правами root

adb usb Перезапуск демона, прослушивающего USB.

adb tcpip Перезапуск демона, прослушивающего порт TCP.

adb ppp [параметры] Запуск службы через USB.

Note: you should not automatically start a PPP connection. refers to the tty for PPP stream. Eg. dev:/dev/omap_csmi_tty1

Параметры:

defaultroute debug dump local notty usepeerdns

fastboot erase Стереть раздел.

Разделы: boot, recovery, system, userdata, radio

Пример: fastboot erase userdata Стирание пользовательских данных.

fastboot update Прошивка из файла имя_файла.zip

fastboot flashall Прошивка boot + recovery + system.

fastboot getvar Показать переменные bootloader.

Пример: fastboot getvar version-bootloader Получить версию bootloader.

fastboot boot [ ] Скачать и загрузить kernel.

fastboot flash:raw boot [ ] Создать bootimage и прошить его.

fastboot devices Показать список подключенных устройств.

fastboot continue Продолжить с автозагрузкой.

fastboot reboot Перезагрузить аппарат.

f astboot reboot-bootloader Перезагрузить девайсв режим bootloader.

Перед командами fastboot можно использовать ключи:

-w стереть данные пользователя и кэш

-s Указать серийный номер устройства.

-p

Указать название устройства.

-c Переопределить kernel commandline.

-i Указать вручную USB vendor id.

-b Указать в ручную базовый адрес kernel.

-n

Указать размер страниц nand. по умолчанию 2048.

Пример ниже выводит в лог все сообщения с тэгом «ActivityManager» с приоритетом «Info» или выше, и сообщения с тэгом «MyApp» и приоритетом «Debug» или выше:

adb logcat ActivityManager:I MyApp:D *:S

Последний элемент в выражении фильтра *:S устанавливает приоритет «silent» для всех остальных тэгов, тем самым обеспечивая вывод сообщений только для «View» и «MyApp». Использование *:S – это отличный способ для вывода в лог только явно указанных фильтров (т.е. в выражении фильтра указывается «белый список» сообщений, а *:S отправляет все остальное в «черный список»).

При помощи следующего выражения фильтра отображаются все сообщения с приоритетом «warning» или выше для всех тэгов:

adb logcat *:W

Если logcat запускается на машине разработчика (не через удаленный adb shell), можно также установить значение выражения фильтра по умолчанию задав переменную окружения ANDROID_LOG_TAGS:

export ANDROID_LOG_TAGS=»ActivityManager:I MyApp:D *:S»

Следует обратить внимание что задав переменную окружения ANDROID_LOG_TAGS она не будет работать в эмуляторе/устройстве, если вы будете использовать logcat в удаленном shell или используя adb shell logcat.

Вышеописанная команда export работает в ОС *nix и не работает в Windows.

Контроль формата вывода лога

brief Показывать приоритет/тэг и PID процесса (формат по умолчанию).

process Показывать только PID.

tag Показывать только приоритет/тэг.

thread Показывать только процесс:поток и приоритет/тэг.

raw Показать необработанное сообщение, без полей метаданных.

time Показывать дату, время вызова, приоритет/тэг и PID процесса.

long Показывать все поля метаданных и отдельно сообщения с пустыми строками.

Как удалить Malware Gen

Win32.Malware.Gen – это сообщение, которое появляется в антивирусной программе Avast впервые при обнаружении потенциальной угрозы или вредоносного ПО на компьютере. Данный троян способен нарушить работу браузеров, поисковых систем и заменять ярлыки на рабочем столе, поэтому важно удалить вирус Malware Gen как можно быстрее.

Чем опасен Malware Gen?

Данный зловред является файлом Trojan, который проникает в систему за счет запуска исполняемого приложения random.exe. Заразить ПК просто: достаточно скачать пакетную установку с непроверенного сайта, в т. ч. поддельную версию обновления для Flash Player или Java.

Особенностью трояна является то, что он внедряется в автозапуск – создает ключи автозагрузки в реестре под именем Win32.Malware.Gen или Win64.Malware.Gen (в зависимости от разрядности ОС) и при каждом включении ПК автоматически работает в фоновом режиме.

Основными признаками заражения вредоносным ПО является:

Самым неприятным моментом является то, что троян собирает персональные данные пользователя через специальные скрипты. Проблема в том, что данное ПО проникает в ОС незаметно, открывая дорогу более опасным вирусам.

Если пользователь хочет сохранить конфиденциальность таких данных, как логин и пароль от аккаунтов в социальных сетях, ключ доступа к электронной почте и данные банковских карт, через которые проводились транзакции во время онлайн-шоппинга, то следует позаботиться об очистке Windows от зловреда. Потребуется выполнить несколько простых шагов.

Шаг первый: Отключение автозапуска

Первым шагом в удалении вируса Win32 Malware Gen является завершение исполняющего файла в списке «Диспетчера задач». Для проведения этой манипуляции:

Далее потребуется исключить зловред из списка автозагрузки: в противном случае удалить его из Windows не получится. Чтобы настроить автозапуск, надо:

Важно! Нужно удалять только те компоненты, которые не затрагивают контрольные суммы системных программ. Поэтому желательно воспользоваться сторонней утилитой.

Шаг второй: Проверка в сторонних утилитах

Существует немало программ, которые позволят избавиться от троянов. Одним из лучших софтов является Norman Malware Cleaner. Единственным его недостатком является невозможность обновления баз Клинера – придется периодически скачивать и заново устанавливать приложение на свой компьютер. Также утилита поставляется исключительно на английском языке. В остальном NMC идеален: распространяется бесплатно, имеет интуитивный интерфейс и высокую скорость обработки данных.

Для очистки Виндовс от вредоносного файла при помощи данного программного решения:

Обратите внимание! Если в ОС есть взломщики, то высока вероятность, что утилита удалит их. Поэтому стоит заблаговременно позаботиться об их сохранении.

Второй мощной и бесплатной утилитой, которая позволит удалить win32 malware gen, является Spybot Search & Destroy. В отличии от Norman Malware Cleaner, софт требует установки в Windows. Для работы в нем потребуется:

Также подойдут такие утилиты, как Plumbytes Anti-Malware, Reimage или Malwarebytes на усмотрение пользователя либо же профессиональное ПО с актуальными сигнатурами. С ноутбука будут удалены все имеющиеся вирусы, после чего можно приступить к отчистке реестра от остаточных файлов вредоносного ПО с компьютера.

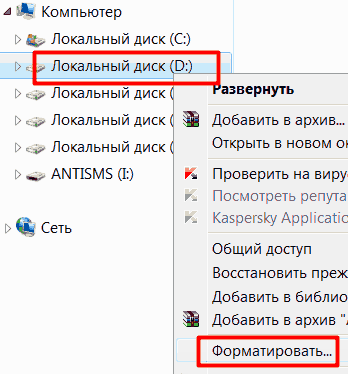

Шаг третий: Очистка реестра

Произвести чистку реестра можно как вручную, так и при помощи сторонних утилит. Рассмотрим оба варианта действий.

Для ручной чистки системы потребуется:

Лучшими инструментами для очистки реестра можно назвать такие программы: Reg Organizer, Revo Uninstaller, традиционный и главное бесплатный Клинер. Рассмотрим каждый вариант.

Чтобы очистить Windows от остаточных файлов в Reg Organizer, нужно:

Чтобы почистить Виндовс в Revo Uninstaller, необходимо выполнить следующие действия:

Для работы в CCleaner нужно:

Теперь необходимо проверить настройки используемых веб-браузеров при помощи встроенных инструментов Windows или бесплатных утилит-блокировщиков (шаг 4).

Шаг четвертый: Сброс браузеров

Чтобы окончательно удалить следы win32 и win64 malware gen, нужно зайти в «Settings» всех поисковых приложений.

Сброс Google Chrome проводится следующим образом:

Сброс Opera осуществляется так:

Сбросить Mozilla Firefox проще всего. Надо зайти на сайт поддержки пользователей в раздел «Сброс настроек Firefox для поиска и устранения проблем», находясь в Фаерфокс, и щелкнуть по синей клавише «Очистить Firefox». Осуществить ребут.

Чтобы почистить стандартный Internet Explorer:

Теперь надо исправить ярлыки, расположенные на Desktop.

Шаг пятый: Очистка ярлыков

Win64:Malware-Gen способен менять свойства ярлыков. Поэтому после удаления зловреда с ПК важно проверить ярлыки браузеров на рабочем столе:

Если указанные действия не помогли, потребуется переустановить браузеры.

Как обезопасить ПК от вирусов?

Если пользователь хотя бы раз столкнется с вредоносными ПО, то он вряд ли захочет повторить свой неприятный опыт. Чтобы впредь не заражаться вирусами, потребуется соблюдать простые меры осторожности при работе на ПК:

Win32.malware.gen — что это?

Вредоносные программы на компьютере — одна из самых неприятных вещей, которые могут случиться с вашим ПК. Но врага нужно знать в лицо, поэтому сегодня мы поговорим о вирусе Win32.malware.gen — инфекции, которая принадлежит к троянским коням. В этой статье мы постараемся максимально полностью разобраться с тем, Win32.malware.gen что это за инфекция, как она проникает в компьютер и чем может быть опасна. А также разберемся, как удалить ее так, чтобы она больше не докучала вам.

Win32.malware.gen — что это?

Win32.malware.gen — это злонамеренная компьютерная инфекция. По сути вирус — троянский конь. У него есть некоторые похожие характеристики на другие инфекции, поэтому его можно смело классифицировать как троянский конь. Типичным признаком, который объединяет всех “троянов” — то, что он может доставить неприятности, которые связаны в одно время и с работой ПК или ноутбука, и с личной информацией пользователя компьютера. Также очень опасно в троянских конях то, что их присутствие часто остается незамеченным для пользователя, если тот не проводит постоянную проверку с помощью антивирусника. И, действуя незаметно, он может причинять вред компьютеру, разлаживать всю систему, сливать файлы, и всячески вредить компьютеру и вам.

Что такое троянские кони?

Троянские кони — это общее название для множества вирусов, которые проходят в ваш компьютер незамеченными с какими-то другими программами или другими путями. Такое название инфекции получили за то, что для того, чтобы проникнуть в ваш компьютер, они используют нечестные и зловредные техники. Часто это — использования слабых сторон и так называемых брешей в броне вашей защитной программы на компьютере или через слабое место в операционной системе в целом.

Для того, чтобы лучше разобраться в теме компьютерных вирусов, мы советуем вам прочитать нашу статью о том, как происходит заражение вирусами. Это поможет вам избежать многих проблем с компьютером в дальнейшем.

В основном бреши появляются тогда, когда пользователь не проходит через процесс обновления программ для защиты компьютера или использует пиратские версии антивирусников, которые априори слабее, чем обычные.

Кроме того, что троянские кони для проникновения в систему используют бреши, они также часто проникают на компьютер вместе с программами и приложениями, которые вы качаете в интернете неофициально — с чатов, торрентов и других ненадежных ресурсов. Однако даже если вы ничего не скачиваете и вовремя обновляете свою лицензионную систему защиты, инфекция может проникнуть на ваш компьютер в виде автоматической загрузки ссылки на ненадежном сайте, которая активизируется тогда, когда вы на него заходите. Также часто ссылку для загрузки вредоносной программы присылают по почте в виде спама и многие пользователи по незнанию кликают на нее и скачивают себе на ПК или ноутбук опасный вирус. Также ее вам может просто принести знакомый на флешке, сам об этом не подозревая. Вот поэтому стоит всегда проводить проверку антивирусником любого незнакомого записывающего устройства прежде, чем открыть его.

Злоумышленники очень изобретательны в вопросах того, каким образом “подсунуть” вам вредоносную программу, поэтому для того, чтобы не скачать на компьютер Win32.malware.gen и не передать ее случайно другому человеку.

Почему инфекция вредоносна?

Особенностью зловредной работы троянских коней является то, что сразу после загрузки они не начинают действовать. Поэтому пользователь может очень долго не знать о заражении вирусом, если не проводит тщательную и своевременную проверку всех систем компьютера с помощью антивирусника.

Сразу после того, как троянский конь был скачан на ваш компьютер, он посылает с помощью интернета сигнал удаленному серверу и получает указания от него о том, какую информацию ему нужно собирать в данный момент. Кроме того, он как будто открывает дверь для других вирусов и инфекций на вашем компьютере, поэтому чаще всего троянский конь при проверке оказывается не единственным вирусом. С ним находят еще штук пять тех, кого он “пустил” в систему.

Очень опасным является то, что Win32.malware.gen может привести с собой вирусы, которые пока не знакомы вашей защитной системе и от которых она не сможет избавиться.

Какие проблемы создает Win32.malware.gen?

Несмотря на то, что пользователь может даже не знать о том, что его компьютер заражен опасным компьютерным вирусом, троянский конь может работать незаметно для пользователя и на заднем плане очень сильно вредить нормальной работе компьютера. Такой скрытный метод работы придуман специально для того, чтобы взломщики могли получить информацию с зараженного компьютера и пользоваться данными о кредитных картах и платежах, собирать личную информацию с документов, узнавать пароли от сайтов и почты, а также конфиденциальную информацию.

Кроме того, если вы храните на компьютере онлайн-валюту, то такой вирус может украсть ее у вас и передать злоумышленникам. Иногда хакеры с помощью инфекций могут следить за всем, что пользователь делает за компьютером, используя такие программы как Keylogger. Преступники таким образом получают всю информацию и любые данные. Даже те, которые вы стараетесь защитить особенно тщательно. Троянский вирус может даже превратить ваш компьютер в один из аппаратов, с помощью которого хакеры воплощают свои преступные планы.

Кроме того, если на вашем компьютере есть Win32.malware.gen, то определенная информация с вашего компьютера может быть уже украдена или изменена. Так, можно определить то, что на компьютере есть вирусы, по косвенным признакам. К ним относятся такие:

Если компьютер уже заражен этим вирусом, то он будет очень сильно портить вам жизнь и может причинить реальный вред. Если даже хакер не будет воровать ваши данные о картах или не будет собирать личную информацию, то все-равно троянский конь может привести к серьезным срывам в работе, довести даже до смерти компьютера или просто стереть с компьютера всю информацию, которая там содержалась. Даже с диска D.

Как удалить Win32.malware.gen?

Если вы с помощью проверки антивирусом обнаружили, что у вас на компьютере появился вирус и это Win32.malware.gen, то его необходимо правильно и достаточно быстро удалить для того, чтобы минимизировать ущерб, который он наносит. Действительно вредоносный компьютерный злоумышленник.

Если вы только подозреваете, что у вас на компьютере есть троянский конь, который портит вам файлы и мешает работать, то проверьте антивирусом. Есть много бесплатных лицензионных программ, которые помогут вам обнаружить вредоносный файл. Так что если вы не установили себе антивирусник — сделайте это как можно скорее.

Самый лучший способ удалить вредоносный файл — сделать это через антивирусник, с помощью которого вы и нашли его. Программа часто предлагает вылечить зараженный файл, но мы советуем этого не делать, так как лечение может оказаться неэффективным. В результате этого антивирусник будет думать, что у вас на компьютере все хорошо и файл вылечен, а на самом деле там будет орудовать троян. Так что лучше удалить все файлы, которые программа идентифицировала как зараженные.

Помните о том, что если это троянский конь, то зараженных файлов может быть очень много, так что без сожаления удаляйте все — это единственный способ полностью оградиться от вируса и сделать ущерб минимальным.

Если у вас до сих пор не стоит хороший и надежный антивирусник, мы советуем как можно скорее его установить. Определиться с тем, что поставить на свой компьютер, вам поможет наша статья под названием «Лучший антивирус для Windows 10», где подробно разобрана эта тема.

В будущем вы должны избегать скачивания файлов с незнакомых сайтов. Также не стоит переходить по незнакомым и подозрительным ссылкам, которые вам присылают по почте или в социальных сетях. Кроме того, нужно установить хороший и надежный лицензионный антивирусник. И ответственно относиться к тому, чтобы проводить постоянные проверки и вовремя лечить или удалять файлы, которые, по мнению антивирусной программы, являются вредоносными или опасными.

Выводы

Как стало понятно из этой статьи Win32.malware.gen — это очень опасный троянский конь, который может не только навредить работе компьютера, но и навредить вам, ведь вирус может слить в руки недоброжелателей личные фото и папки, данные о платежах, пароли от ящиков и кредитных карт, вашу больничную карту и так далее. Поэтому мы советуем вам делать все для того, чтобы вирус не проник в ваш компьютер: установить хороший надежный антивирусник и раз в неделю или хотя бы в две недели проводить проверку на вирусы. Также не помешают обычные правила “сетевой гигиены” — не переходить по подозрительным ссылкам, которые вам отправляют по почте или в социальных сетях, не скачивать программы с непроверенных ресурсов, меньше пользоваться торрентом и не искать информацию сомнительного типа.

Если же вы все-таки столкнулись с такой проблемой, то, надеемся, благодаря нашим советам, вы быстро удалили вредный файл и ваш компьютер не успел сильно пострадать от действий троянского коня.

Trojan.Malware.300983.susgen удаление

Что можно сказать о Trojan.Malware.300983.susgen

Если установленная программа удаления вредоносных программ обнаруживает что-то по Trojan.Malware.300983.susgen имени, у вас, вероятно, есть общее троянство на вашем компьютере. Трояны являются такими же опасными инфекциями, как и кажутся. Если их не устранить, трояны могут украсть данные, открыть бэкдор для входа другого вредоносного программного обеспечения и привести к серьезному заражению программами-вымогателями.

Поскольку это вредная угроза, избавьтесь от нее, если Trojan.Malware.300983.susgen она обнаружена вашим антивирусным приложением. Особенность этих видов угроз заключается в том, что они пытаются избежать того, чтобы их видели как можно дольше. Ваши файлы могут быть удалены или взяты в заложники, а ваши данные украдены к тому времени, когда вы увидите инфекцию.

Нет ничего необычного в том, что пользователи получают трояны через загрузку вложений электронной почты, вредоносные веб-страницы или загрузку пиратского контента. Если ваши опасные способы просмотра являются причиной заражения вашей системы, рекомендуется изменить их после Trojan.Malware.300983.susgen удаления.

Методы распространения троянских программ

Одна из наиболее типичных причин, по которой пользователи загрязняют свои машины троянами, заключается в том, что они получают защищенный авторским правом контент бесплатно через торренты. Рекомендуется не использовать торренты, потому что очень просто получить вредоносное ПО.

Если вы регулярно открываете файлы, прикрепленные к электронным письмам, это также может быть тем, как вы заразили свою систему. Обычно вы увидите киберпреступники, которые отправляют эти электронные письма, утверждая, что они от законных, известных компаний, чтобы еще больше убедить пользователей открыть файл. Они обычно требуют, чтобы вы открыли соседний файл по какой-либо причине. Все, что нужно, это чтобы зараженный файл был открыт, и вредоносное ПО может затем начать выполнять свою цель.

Как Trojan.Malware.300983.susgen повлияет машина

Trojan.Malware.300983.susgen это очень общий троянец, идентифицированный известными программами удаления вредоносных программ, такими как Kaspersky, ESET, Malwarebytes, TrendMicro, Windows Defender. Сказать, как троянец может повлиять на ваше устройство, довольно сложно, так как общее имя обнаружения мало что говорит о трояне. В одном из сценариев троянец может забрать вашу информацию и/или файлы. Такие угрозы настолько печально известны, потому что они могут оставаться в фоновом режиме без ведома пользователей.

По этим причинам и из-за того, что он может открыть дверь для дополнительных вредоносных программ, троян не следует игнорировать.

Trojan.Malware.300983.susgen стирание

Поскольку вы читаете Trojan.Malware.300983.susgen о, в вашей системе, вероятно, уже установлено антивирусное программное обеспечение. Даже если он сможет обнаружить его, он может бороться с Trojan.Malware.300983.susgen удалением. У вас может не быть другой альтернативы, кроме как позаботиться об Trojan.Malware.300983.susgen удалении вручную, если никакое другое приложение для удаления вредоносных программ не может избавиться от троянца. Это также может быть ситуация ложного обнаружения, то есть она Trojan.Malware.300983.susgen обнаружена по ошибке.

Offers

Скачать утилиту to scan for Trojan.Malware.300983.susgen Use our recommended removal tool to scan for Trojan.Malware.300983.susgen. Trial version of WiperSoft provides detection of computer threats like Trojan.Malware.300983.susgen and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about WiperSoft and Uninstall Instructions. Please review WiperSoft EULA and Privacy Policy. WiperSoft scanner is free. If it detects a malware, purchase its full version to remove it.