Acronis жрет память.

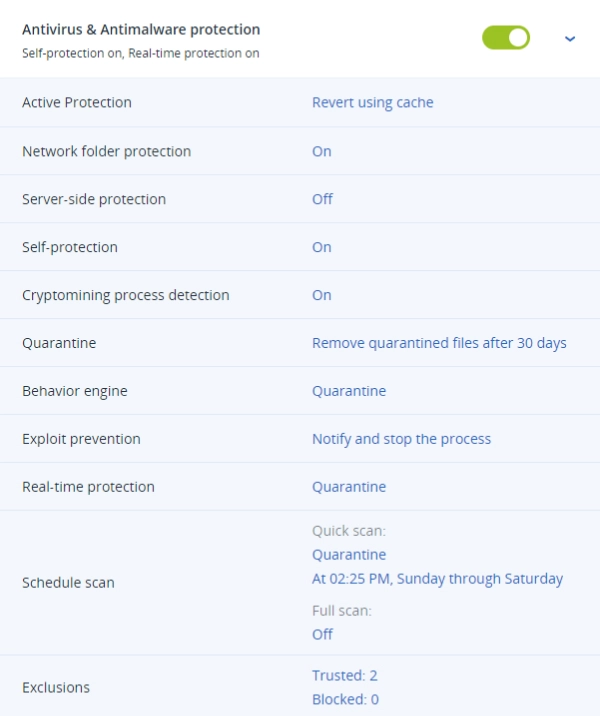

Продолжение истории про нашествие вируса шифровальщика. При установке Acronis Backup пользователь сейчас получает кроме удобной бекапилки файлов, баз и писем дополнительную «феньку» Acronis Active Protection. Acronis Active Protection постоянно мониторит изменения файлов на компьютере и изучает закономерности. Поведения некоторых приложений может быть стандартным и ожидаемым. Поведение других приложений может сигнализировать об агрессивных действиях в отношении данных. Технология Acronis наблюдает за этими действиями и сравнивает их с вредоносными моделями поведения. Такой подход может быть эффективным для выявления атак с использованием программ-вымогателей, даже если они в данный момент еще не известны. Штука может отключаться. Из «коробки» не включена. Нужно идти «устройства»-«все устройства»-«активная защита» и «применить».

Полез разбираться. Запустил RamMap из комплекта утилит Русиновича. Утилитка показала, что вся потерянная память в nonpaged pool (по русски «не выгружаемый пул» в диспетчере задач WIndows 10). Гугль предположил что это драйвер чего то «напортачил» и направил в сторону Poolmoon из комплекта Windows Driver Kit (WDK) для дальнейших раскопок.

дальше в командной строке пишем findstr /m /l /s #A02 C:\Windows\System32\drivers\*.sys и видим, что память «выел» file_protector.sys. А это и есть как раз компонент Acronis Active Protection. В интрефейсе Acronis Backup отключаем этот компонент и видим, что свободной памяти в системе становится больше на 3 с лишком гигабайта.

Думаем что дальше дальше: памяти доставлять или жить дальше без компонента защиты от шифровальщиков.

В ходе «боданий» с Acronis Backup 12.5 выяснилась еще одна интресная подробность. Оно не умеет выгружать данные по SFTP на сервера не под Linux. Пробовал поставить CoreFTP под Windows. Клиент (ну типа WinSCP хотя бы) к этому серверу обратиться может, и Acronis Backup хранилище видит, но план бекапа, нацеленный на это хранилище падает с ошибкой. Техподдержка Acronis сказала не умничать и использовать линух-сервер для хранилища. Пришлось поднимать в хозяйстве еще и виртуалку с CentOS minimal с ролью хранилки бекапов.

Что такое acronis_drive.exe? Это безопасно или вирус? Как удалить или исправить это

Что такое acronis_drive.exe?

acronis_drive.exe это исполняемый файл, который является частью Acronis True Image 2016 Программа, разработанная Acronis, Программное обеспечение обычно о 564.77 KB по размеру.

Acronis_drive.exe безопасный или это вирус или вредоносная программа?

Первое, что поможет вам определить, является ли тот или иной файл законным процессом Windows или вирусом, это местоположение самого исполняемого файла. Например, такой процесс, как acronis_drive.exe, должен запускаться из C: \ Program Files \ Acronis \ TrueImageHome \ acronis_drive.exe и нигде в другом месте.

Если статус процесса «Проверенная подписывающая сторона» указан как «Невозможно проверить», вам следует взглянуть на процесс. Не все хорошие процессы Windows имеют метку проверенной подписи, но ни один из плохих.

Наиболее важные факты о acronis_drive.exe:

Если у вас возникли какие-либо трудности с этим исполняемым файлом, перед удалением acronis_drive.exe необходимо определить, заслуживает ли он доверия. Для этого найдите этот процесс в диспетчере задач.

Найдите его местоположение (оно должно быть в C: \ Program Files \ Acronis) и сравните его размер с приведенными выше фактами.

Если вы подозреваете, что можете быть заражены вирусом, вы должны немедленно попытаться это исправить. Чтобы удалить вирус acronis_drive.exe, необходимо Загрузите и установите приложение полной безопасности, например Malwarebytes., Обратите внимание, что не все инструменты могут обнаружить все типы вредоносных программ, поэтому вам может потребоваться попробовать несколько вариантов, прежде чем вы добьетесь успеха.

Могу ли я удалить или удалить acronis_drive.exe?

Не следует удалять безопасный исполняемый файл без уважительной причины, так как это может повлиять на производительность любых связанных программ, использующих этот файл. Не забывайте регулярно обновлять программное обеспечение и программы, чтобы избежать будущих проблем, вызванных поврежденными файлами. Что касается проблем с функциональностью программного обеспечения, проверяйте обновления драйверов и программного обеспечения чаще, чтобы избежать или вообще не возникало таких проблем.

Распространенные сообщения об ошибках в acronis_drive.exe

Наиболее распространенные ошибки acronis_drive.exe, которые могут возникнуть:

Как исправить acronis_drive.exe

Если у вас возникла более серьезная проблема, постарайтесь запомнить последнее, что вы сделали, или последнее, что вы установили перед проблемой. Использовать resmon Команда для определения процессов, вызывающих вашу проблему. Даже в случае серьезных проблем вместо переустановки Windows вы должны попытаться восстановить вашу установку или, в случае Windows 8, выполнив команду DISM.exe / Online / Очистка-изображение / Восстановить здоровье, Это позволяет восстановить операционную систему без потери данных.

Чтобы помочь вам проанализировать процесс acronis_drive.exe на вашем компьютере, вам могут пригодиться следующие программы: Менеджер задач безопасности отображает все запущенные задачи Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записи автозапуска. Единый рейтинг риска безопасности указывает на вероятность того, что это шпионское ПО, вредоносное ПО или потенциальный троянский конь. Это антивирус обнаруживает и удаляет со своего жесткого диска шпионское и рекламное ПО, трояны, кейлоггеры, вредоносное ПО и трекеры.

Мы рекомендуем вам попробовать это новое программное обеспечение, которое исправляет компьютерные ошибки, защищает их от вредоносных программ и оптимизирует производительность вашего ПК. Этот новый инструмент исправляет широкий спектр компьютерных ошибок, защищает от таких вещей, как потеря файлов, вредоносное ПО и сбои оборудования.

Загрузите или переустановите acronis_drive.exe

Вход в музей Мадам Тюссо не рекомендуется загружать заменяемые exe-файлы с любых сайтов загрузки, так как они могут сами содержать вирусы и т. д. Если вам нужно скачать или переустановить acronis_drive.exe, то мы рекомендуем переустановить основное приложение, связанное с ним Acronis True Image 2016.

Информация об операционной системе

Ошибки acronis drive.exe могут появляться в любых из нижеперечисленных операционных систем Microsoft Windows:

Anti-malware

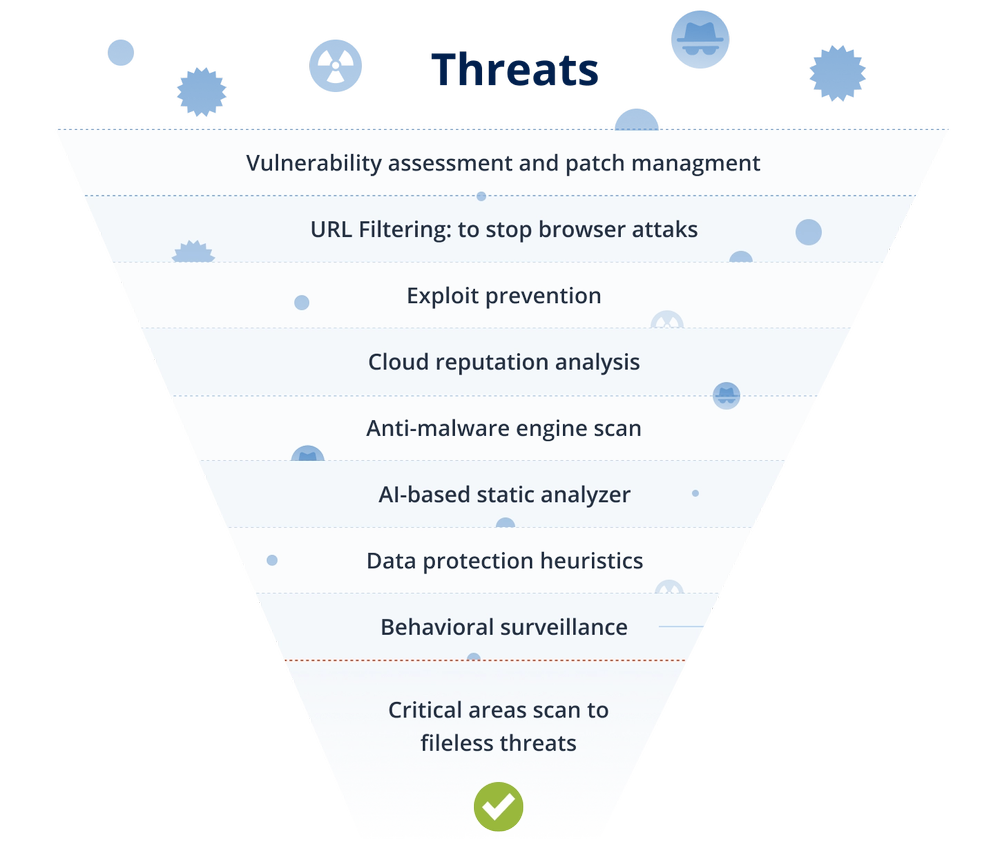

Acronis Cyber Protection Solutions deliver outstanding defense in depth (DiD) threat protection via a set of smartly integrated technologies, each of which works to prevent possible threats along dedicated stages.

Effectiveness proven by independent testing laboratories

Acronis scored a 98.0% detection rate in a real-world test, but more importantly, it caused zero false positives – a distinction held by only three other vendors in the test.

Virus Bulletin extends their congratulations to Acronis who are newcomers to the VB100 certification, achieving their first certification at 100% malware detection + 0% false-positive rate on our certification sets.

Both the Protection and Usability tests showed very good results. Protection was flawless and in case of Usability there was only one false positive detection which can be considered a minor issue

Acronis’s endpoint anti-malware product provided very good real-time protection against malware known to exist on systems worldwide. Acronis Cyber Protect Cloud had no false positives on any of the thousands of innocuous files used in testing.

Multilayered approach to security

Acronis Cyber Protection Solutions employ multiple defense layers to protect users against any cyber threat whether it leverages website connection, zero-day exploits, malicous injections, obfuscated malware, or other advanced malicous techniques that bypass traditional antiviruses such as fileless attacks.

Since the majority of threats come from the internet, it is essential to control access to specific websites that are known to be unsafe and to legitimate websites that may have been compromised and now contain malicous content.

Acronis Web Security delivers a URL analysis and filtering functionality from its cloud reputation database (Acronis Cloud Brain). Local detection rules for malicious and phishing URLs are kept in Acronis Cyber Protection Solutions, ensuring protection even when there are disruptions to the internet connection.

Acronis URL filtering is enhanced with payload analysis and a machine learning model, which analyzes both the link itself and the page’s structure.

Understand how Acronis uses multiple defense layers to prevent, detect, and respond to modern cyber threats.

When not delivered via malicious links and attachments, malware often infects machines via unpatched vulnerabilities. The most dangerous ones are zero-day vulnerabilities, for which no patch exists to fix the flaw.

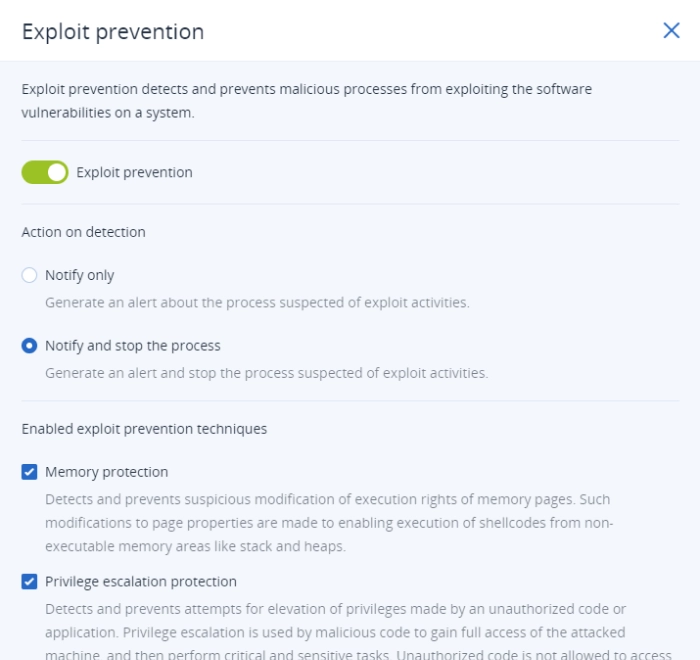

Exploit Prevention is a very important part of Acronis multilayered, next-generation protection: specifically tracking and detecting malware that attempts to take advantage of software vulnerabilities. It uses behavior-based detection heuristics that are crafted with vulnerability exploitation in mind.

Acronis harnesses the power of cloud-delivered detection through its network of data centers around the globe. When the Acronis Cyber Protection agent on an endpoint device detects something suspicious, metadata is sent to the cloud for additional analysis and research, including sandboxing, AI-enabled processing, and so on. More sophisticated threats can be analyzed by a human expert as well. A detection record is then created, which becomes instantly available to all other endpoints that are connected to the Acronis Cloud.

Signature-based detection gives you additional reassurance against all known threats, since you still occasionally encounter them. To make the detection process faster, most of cloud-, behavioral-, and AI-based detections eventually become signatures as well.

Программа-вымогатель Sodinokibi: детальное изучение

О программе-вымогателе Sodinokibi недавно говорили в новостях, но мало кто погружался в подробности о работе этого вредоносного ПО. Сегодня мы постараемся ближе познакомиться Sodinokibi, рассмотрим принципы работы вымогателя, чтобы обозначить приоритетные векторы защиты информационных систем от новой угрозы.

Авторы текста: Равикант Тивари и Александр Кошелев

Что мы знаем о Sodinokibi?

Sodinokibi скорее всего распространяется теми же самыми злоумышленниками, которые были известны атаками вымогателей из семейства GandCrab, которое, судя по сообщениям на подпольных форумах, больше не будет развиваться.

Sodinokibi использует уязвимость Oracle WebLogic (CVE-2019-2725), чтобы получить доступ к компьютеру жертвы. Попав в систему, вредоносное ПО старается запустить себя с расширенными правами, чтобы получить доступ ко всем файлам и ресурсам ПК без ограничения…

Sodinokibi старается не заражать компьютеры в Иране, России и других странах бывшего СССР.

Программа-вымогатель использует для шифрования пользовательских файлов алгоритмы AES и Salsa20. AES применяется для шифрования сессионных ключей, а также данных при отправке на сервер управления.

Пользовательские файлы шифруются при помощи Salsa20.

Для генерации и распространения ключей Sodinokibi использует алгоритм Diffie-Hellman на эллиптических кривых.

Попав на машину, вирус моментально удаляет все файлы из папки резервного копирования.

Как работает Sodinokibi?

Мы изучили один экземпляр Sodinokibi в нашей лаборатории. Программа-вымогатель была упакована кастомным упаковщиком. При этом, даже после успешной распаковки в коде не нашлось читаемых строк. Кроме этого ПО не импортирует никаких системных библиотек или API. Поэтому статическим антивирусам, которые используют сигнатуры на основе читаемых строк и таблицы импортируемых API, будет очень непросто обнаружить его.

Названия API и другие параметры были расшифрованы во время работы ПО при помощи алгоритма RC4. Для того, чтобы сделать обнаружения еще более сложным для антивирусов, эта программа-вымогатель совершает операции над строками, используя DJB-хэш, а не сами строки…

Инициализация

Sodinokibi начинает работу с создания динамической таблицы импорта. Первым делом программа убеждается в том, что она является единственной копией в системе методом проверки мьютексов. После проверки она расшифровывает при помощи RC4 конфигурацию JSON, которая хранится в файле программы и проверяет булево значение ключа “exp”. Если его значение равно “true”, Sodinokibi старается запустить эксплойт. В нашем сэмпле так и было, поэтому он исполнял функцию эксплуатации уязвимостей

Расшифрованная конфигурация JSON

Код, выполняющий запуск эксплойта, проверяет, было ли установлено обновление от 11 сентября 2018 (KB4457138) на компьютере. Этот патч устраняет множество уязвимостей, приведенных ниже. И если его нет на машине, Ransomware переходит к запуску 32- или 64-битного шеллкода в зависимости от платформы, на которой исполняется зловред. Мы полагаем, что программа-вымогатель пытается повысить привилегии до администратора при помощи CVE-2018-8440.

Snippet 1

Перечень уязвимостей, которые устраняет патч KB4457138:

Патч KB4457138 исправляет уязвимости:

Если в системе не обнаруживается уязвимость, и процесс продолжает работать на правах обычного пользователя, будет использована команда RUNAS, чтобы запустить другой инстанс, но уже с административными правами, а текущий, работающий с ограниченными привелегиями — завершить. Полный псевдокод приведен на скриншоте ниже.

После того, как Sodinokibi успешно запускается в режиме администратора, ПО проводит дополнительную предварительную проверку и уточняет значение ключа “bro” в конфигурации JSON и выясняет страну нахождения. Оно не будет пытаться заразить компьютеры из следующих стран, если таковые параметры местоположения были выставлены в настройках компьютера.

Уточнение языковых ID

После прохождения проверки вредоносное ПО прекращает процесс mysql.exe (если он был запущен), чтобы получить доступ к файлам MySQL и зашифровать их. После этого вымогатель удаляет теневые копии Windows при помощи vssadmin, а также отключает систему восстановления Windows Recovery при помощи bcdedit:

vssadmin.exe Delete Shadows /All /Quiet & bcedit /set

recoveryenabled No & bcedit /set

Перед тем, как зашифровать файлы пользователя Sodinokibi проводит поиск по всем файловым системам, включая сетевые папки, чтобы обнаружить каталоги с названием “backup”, и безвозвратно удаляет их. Интересно, что перед удалением самого каталога, зловред сначала заменяет контент во всех таких папках случайным набором байтов, чтобы сделать восстановление невозможным в принципе. К счастью, файлы Acronis Backup нельзя удалить так просто, потому что они защищаются на уровне ядра, специально, чтобы не допустить подобных действий со стороны программ-вымогателей.

Генерация ключей

Sodinokibi использует протокол генерации и обмена ключами Diffie–Hellman на эллиптических кривых (ECDH). Выработанные сеансовые ключи используются в алгоритмах симметричного шифрования.При этом шифрование разных типов данных происходит разными методами — AES и Salsa20.

AES используется для шифрования закрытого ключа из пары из закрытого и открытого ключа, которые генерируются локально на пользовательской машине. Также им шифруются данные при передаче по сети. Salsa20 используется для шифрования пользовательских файлов.

Sodinokibi содержит два разных открытых ключа, один из которых является частью конфигурации JSON, а второй — встроен в бинарный файл. Эти открытые ключи будут использованы для шифрования созданного на машине закрытого ключа. Конкретные этапы генерации ключей и шифрования выглядят следующим образом:

Шаг 1. Генерация сессионной пары из закрытого (секретного, случайного числа) и открытого ключа на локальной машине.

Генерация локальных закрытого и открытого ключей

Шифрование закрытого ключа из Шага 1 происходит при помощи открытого ключа из конфигурации JSON

Шаг 2. Генерация еще одной пары закрытого и открытого ключей.

Шаг 3. Используя закрытый ключ из Шага 2 и открытый ключ (значение pk key) из JSON генерируется общий ключ, а посе его хеширования получается симметричный ключ.

Генерация симметричного ключа при помощи общего ключа

Шаг 4. Генерация 16-битного IV ( инициализационнного вектора).

Шаг 5. Шифрование закрытого ключа, сгенерированного на Шаге 1, при помощи AES с ключом и IV, которые получились в ходе Шагов 3 и 4.

Шаг 6. Вычисление CRC32 для зашифрованного закрытого ключа, который получился на шаге 5.

Шаг 7. Добавление IV и CRC32 в конец буфера, содержащего зашифрованный закрытый ключ из Шага 5.

Шаг 8. Сохранение буфера в сопоставленный файл со смещением (пометка “sk_key” ).

Шифрование закрытого ключа из Шага 1 при помощи открытых ключей злоумышленника

Шифрование закрытого ключа из Шага 1 при помощи открытого ключа, содержащегося в бинарном файле.

Шаг 9. Повторение шагов со 2 по 7 с использованием другого открытого ключа, который был встроен в бинарный файл на Шаге 3.

Шаг 10. Сохранение буфера в сопоставленный файл со смещением в памяти (отметка “0_key”)

sk_key, 0_key и pk_key записываются в реестр соответствующим образом, в зависимости от полученных программой прав доступа…

HKLM\SOFTWARE\recfg\sk_key или HKCU\SOFTWARE\recfg\sk_key

HKLM\SOFTWARE\recfg\0_key или HKCU\SOFTWARE\recfg\0_key

HKLM\SOFTWARE\recfg\pk_key или HKCU\SOFTWARE\recfg\pk_key

Генерация ключей для отдельных файлов с Salsa20

Шаг 11. Генерация новой пары из открытого и закрытого ключа.

Шаг 12. Генерация общего ключа с использованием открытого ключа сессии, созданного на Шаге 2, и хэширования для получения очередного симметричного ключа, необходимого для генерации ключей в Salsa20.

Шаг 13. Установка ключа 256-бит (32 байт) в Salsa20

Шаг 14. Генерация 8-битного IV для ключей Salsa20

Шаг 15. Генерация ключа Salsa20

Шаг 16. Использование Salsa20 key_state для шифрования пользовательских файлов при помощи Salsa20.

Генерация ключей Salsa20 для каждого файла

Повторение Шагов 11 — 16 для каждого шифруемого файла.

Иллюстрация шифрования и дешифрования

Чтобы лучше понять, как ключи генерируются и передаются между компьютерами злоумышленника и жертвы, нужно разобраться, как работает алгоритм Diffie Hellman — это несложно сделать по иллюстрации.

Процесс шифрования

Обмен ключами Diffie-Hellman на эллиптических кривых (ECDH)

Подробное описание процесса шифрования в Sodinokibi

Для того, чтобы расшифровать данные, потребуются закрытые ключи злоумышленника. Но они нигде не публикуются, и поэтому восстановить файлы оказывается невозможно.

Процесс дешифрования (секрет злоумышленника — это его закрытый ключ)

Упрощенно процесс дешифрования пользовательских файлов проиллюстрирован ниже.

Шифрование файлов на локальных жестких дисках и в сетевых папках

Для шифрования пользовательских файлов Sodinokibi использует I/O Completion Ports и запускает несколько потоков шифрования, но не более чем вдвое превышающее количество ядер процессора на машине, ассоциируя эти потоки с специально созданным портом I/O. Эти потоки используют функцию GetQueuedCompletionStatus Win API, чтобы дождаться поступления пакета на порт I/O перед началом шифрования файла.

Как только потоки создаются и переходят в ожидание поступления пакетов I/O, Sodinokibi начинает перебирать файлы пользователя на всех локальных дисках и во всех сетевых папках, исключая CDROM и RAMDISK и назначать их соответствующим I/O completion ports. Для всех файлов, которые не попадают под перечень исключений в названиях папок, файлов и расширениях вызывается функция AddFileToIoCompletionPort и затем PostQueuedCompletionStatus Это передаёт выполнение потоку шифрования, который ждет информации на I/O completion port, чтобы запустить шифрование файлов.

Функция AddFileToIoCompletionPort также генерирует уникальный ключ Salsa20 для каждого файла, который подлежит шифрованию, и передает ключ Salsa20 потоку шифрования вместе с другими метаданными, которые должны быть записаны после шифрования при помощи параметра lpOverlapped функции PostQueuedCompletionStatus Win API.

После обработки файлов в каждом каталоге, кроме являющихся исключением, создается файл с требованием о выкупе. Когда файлы, подлежащие шифрованию, кончаются, потоки переходят в зацикливание и ждут, пока общее количество зашифрованных и переименованных файлов не достигнет общего количества файлов, переданных на I/O completion port.

Наконец, система устанавливает флаг, который отражает, что больше нет файлов для шифрования и посылает несколько пакетов I/O, сигнализирующих о завершении процесса. Благодаря этому достигается прекращение работы дополнительных потоков шифрования, которые находились в ожидании данных.

После этого поток переименовывает файл, добавляя к названию случайно сгенерированное название. Файлы шифруются алгоритмом Salsa20 при помощи функции EncryptAndWrite.

Ниже приведен пример вызова функции EncryptingThreadRoutine.

Структура файлов после шифрования

Структура зашифрованного файла

Сетевая активность

После завершения процесса шифрования, программа-вымогатель готовит данные для отправки на сервер управления. Данные включают в себя различные поля из конфигурации JSON, системную информацию и ключи шифрования. Подготовленные данные также записываются в реестр под ключом “[HKLM|HKCU]\SOFTWARE\recfg\stat”, прежде чем они будут зашифрованы AES и отправлены на сервер злоумышленника…

Передача данных по сети

Название домена состоит из: sochi-okna23[.]ru + часть адреса 1

Требование выкупа

В Sodinokibi имеется шаблон для составления требования о выкупе, в котором оставлены места для пользовательских данных. В них происходит автоматическая подстановка имени, user id (uid – описание приведено выше) и ключа. Требование выкупа размещается в каждой директории, не считая исключений.

Дешифрование

Для этой программы-вымогателя нет бесплатного способа расшифровать данные, и единственная возможность восстановить данные — использовать сервис дешифрования, предоставленный злоумышленником. Перейти на него следуя инструкциям, приведенным в требовании о выкупе…

Заключение

Мы рекомендуем использовать продвинутые средства защиты от программ-вымогателей и своевременно обновлять антивирусные системы. Все продукты Acronis содержат улучшенную защиту от вымогателей и могут защитить вас от подобной атаки, минимизируя риск потерять данные.

Средства киберзащиты содержатся в персональном решении Acronis True Image 2019, а также в бизнес-системах Acronis Backup, которые сопровождаются anti-malware модулем на базе искусственного интеллекта, который называется Acronis Active Protection. Благодаря этому обе системы способны защитить пользователей от Sodinokibi.