что значит идет соединение с сетью anydesk

Ошибки в Anydesk и способы их устранения

Ниже приведены популярные ошибки при использовании Anydesk и методы решения.

Недостаточно оперативной памяти: ошибка Werfault

Среди вариантов решения:

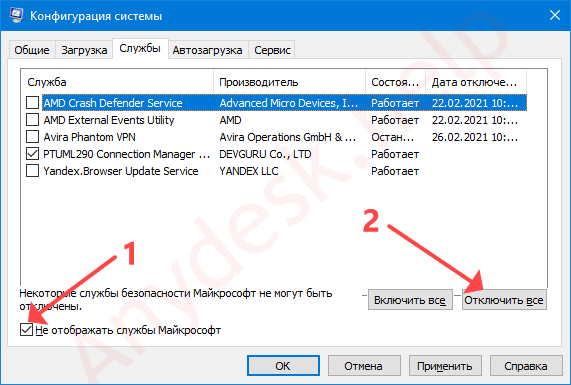

Окно вызывается командой «msconfig».

Ожидание изображение

Переустановите драйверы видеокарты, попробуйте как последнюю версию, так и более старые, если ваша видеокарта немного древняя).

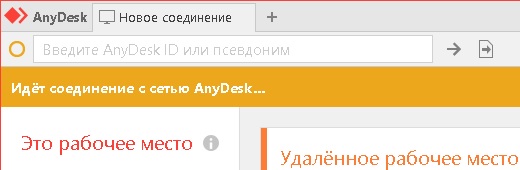

AnyDesk не подключен к серверу

Возможны обновления на сервере, попробуйте позже. Обновите приложение на обоих устройствах, откажитесь от использования VPN и прокси-сервера.

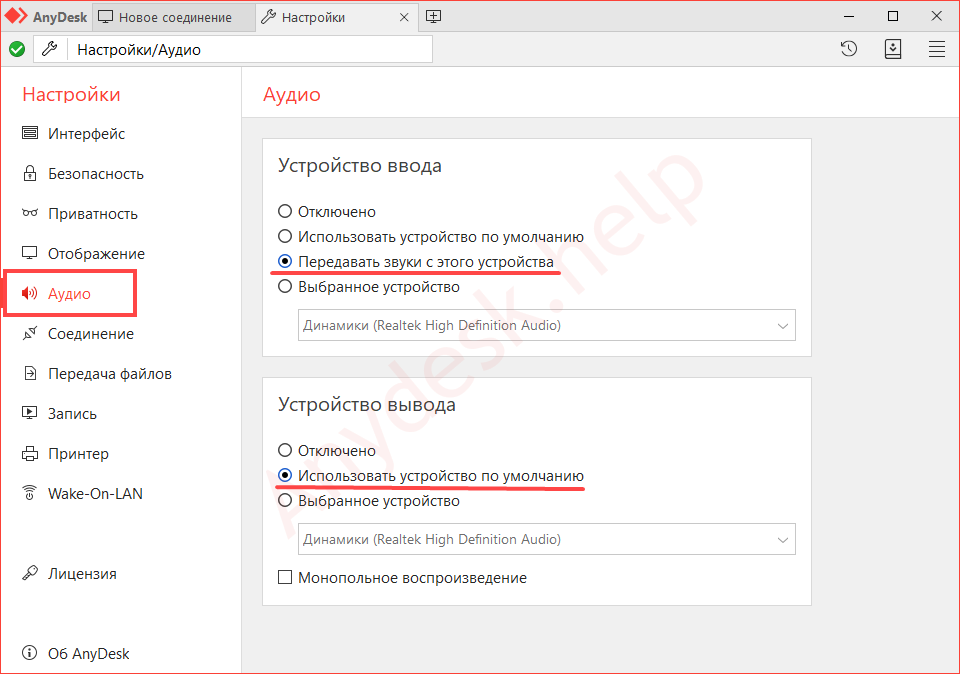

Нет звука во время сеанса

В настройках аудио разрешите передачу звука с текущего устройства.

Если не поможет, укажите целевое устройство в списке.

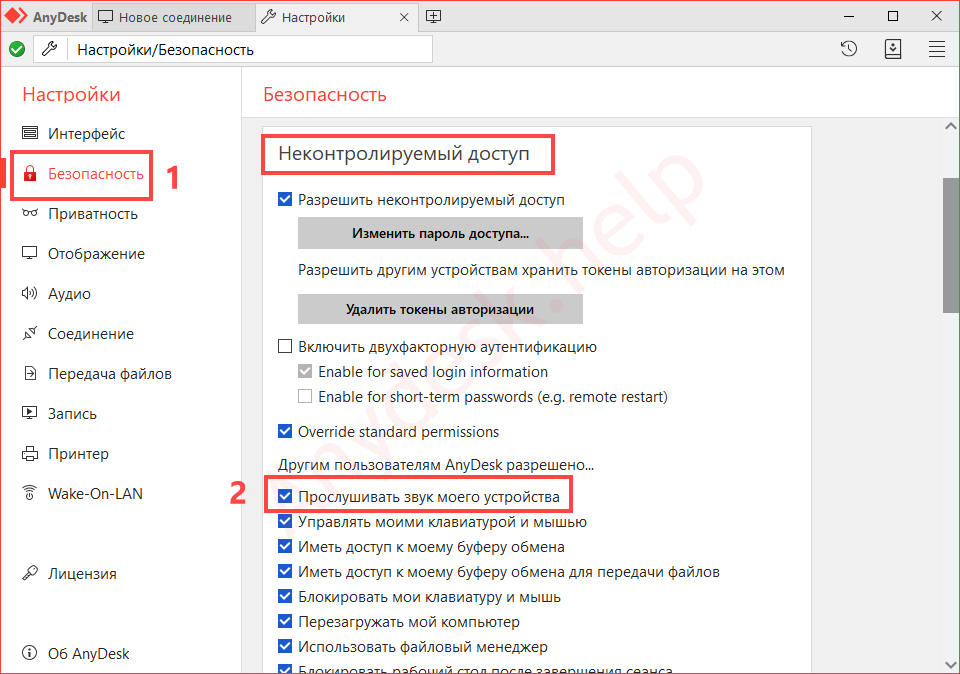

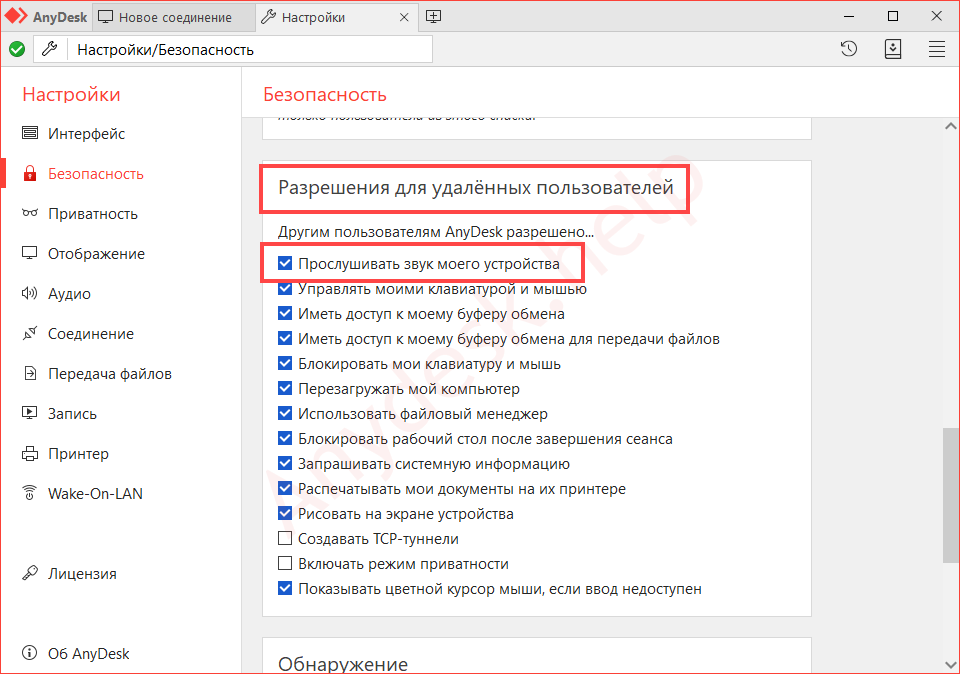

В настройках безопасности разрешите прослушивание звука в разделах «Неконтролируемый доступ» и «Разрешения для удалённых пользователей».

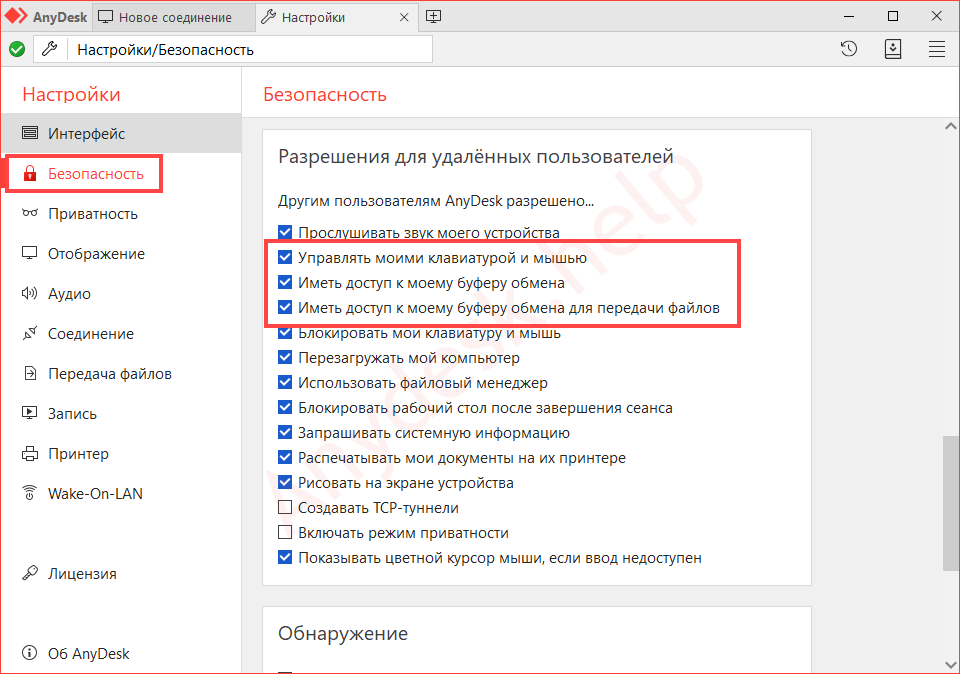

Не работает Ctrl + C, Ctrl + V

Чтобы горячие клавиши работали, активируйте параметры в подразделах «Безопасности» «Разрешения для удалённых…». Если разрешён неконтролируемый доступ – в одноимённом разделе.

Проблемы с клавиатурой.

Курсор с перечеркнутым кружком

Включите опцию «Управлять моими клавиатурой и мышью». Иногда помогает запуск программы от имени администратора.

Could not find a device при запуске Wake-on-LAN AnyDesk

Включите параметр Wake-On-LAN в BIOS/UEFI и AnyDesk.

Что делать, если при запуске Anydesk черный экран при подключении?

Такой баг замечен на Windows 10 после установки обновления 1903. Рекомендуется обновить графический драйвер. Скачайте последнюю версию программного обеспечения с официального сайта видеокарты и установите с заменой. Не загружайте драйвер через «Центр обновления» Windows.

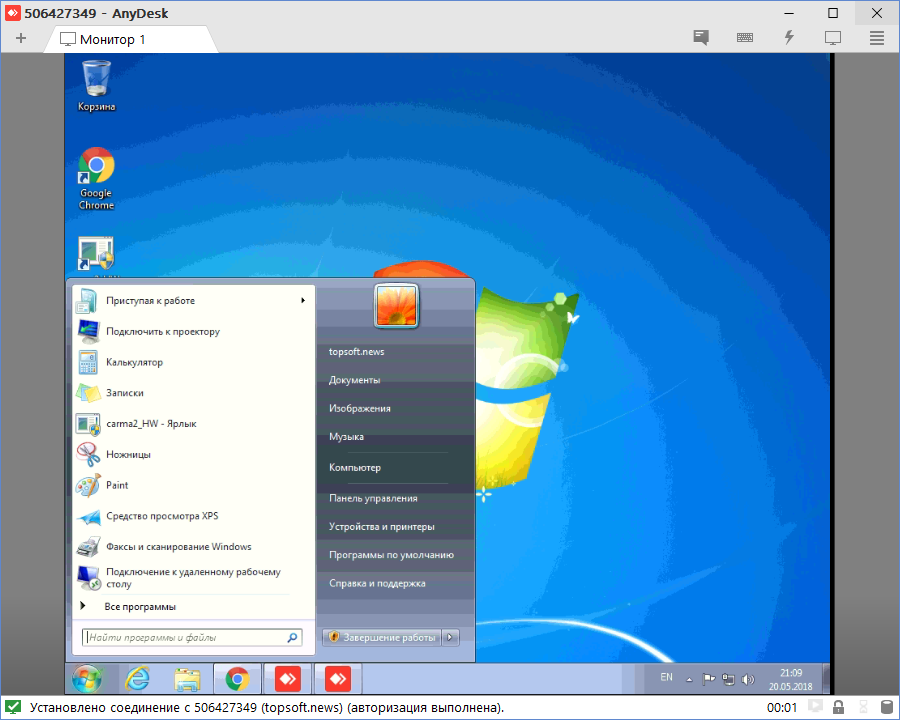

AnyDesk 4.1.0 исправил проблемы с подключением к удаленным рабочим столам

AnyDesk – популярная мультиплатформерная программа для подключения к удаленному рабочему столу. Является более легкой и простой альтернативой громоздким TeamViewer или SplashTop.

В отличие от конкурентов, AnyDesk использует новый видеокодек, который специально разработан для новых графических пользовательских интерфейсов, поэтому работает очень плавно и потребляет меньше трафика при подключении.

Программное обеспечение AnyDesk является универсальным, безопасным, а самое главное легким – размер приложения чуть более 1 МБ, при этом никаких административных привилегий или установки не требуется.

Программное обеспечение использует шифрование TLS1.2, и оба конца соединения криптографически надежны и проверены, так что пользователи могут быть уверены в безопасности подключения.

Пользовательский интерфейс AnyDesk очень прост и удобен в навигации – разобраться в интерфейсе можно всего за пару минут.

С AnyDesk пользователи могут работать на своем персональном компьютере из любого места.

Перед подключением необходимо создать аккаунт, и через персональный AnyDesk-ID подключаться к удаленному Рабочем столу со всеми вашими приложениями, документами и фотографиями.

Анализ возможности блокировки приложения для удаленного управления компьютером по сети, на примере AnyDesk

Когда в один прекрасный день начальник поднимает вопрос: «Почему у некоторых есть удаленный доступ к раб.компьютеру, без получения дополнительных разрешений на использование?»,

возникает задача «прикрыть» лазейку.

| Если Вы знаете что такое блокировка сетевого пакета по его содержимому и Вас она устраивает, то остальной материал не предназначен для Вас. |

Пробуя пойти от обратного, на самом сайте говорится о том, что должно быть разрешено для работы программы, соответственно была заблокирована DNS запись *.net.anydesk.com. Но AnyDesk не прост, блокировка доменного имени ему нипочем.

собрать адреса от хоста relays.net.anydesk.com

на данный момент их 391 адрес. Со знанием этого, остальная часть статьи становится просто беллетристикой.

Когда-то у меня была решена задача по блокировке «Anyplace Control» который попадал к нам с каким-то сомнительным ПО и решена она была блокировкий всего нескольких IP (я подстраховывал антивирус). Задача же с AnyDesk, после того как я вручную собрал больше десятка IP адресов, подзадорила уйти от рутинного ручного труда.

Также было обнаружено что в «C:\ProgramData\AnyDesk» есть ряд файлов с настройками и т.п., а в файл ad_svc.trace собираются события о подключениях и неудачах.

Как уже было сказано блокировка *.anydesk.com не дала никаких результатов в работе программы, было решено поанализировать поведение программы в стрессовых ситуациях. TCPView от Sysinternals в руки и вперед!

1.1. Видно что «висит» несколько интересующих нас процессов, и лишь тот который связывается с адресом извне нам интересен. Порты к которым подключается перебираются, из того что я видел это: 80, 443, 6568. 🙂 80 и 443 нам точно блокировать нельзя.

1.2. После блокировки адреса через роутер, спокойно выбирается другой адрес.

| 1.3. Консоль наше ВСЁ! Определяем PID и тут мне немного подфартило, что AnyDesk был установлен сервисом, соответсвенно искомый PID единственный. | 1.4. Определяем по PID процесса IP адрес сервера сервисов. |

| |

Так как программа для выявления IP адресов вероятно будет работать только на моем ПК, у меня нет никаких ограничений в удобстве и лени поэтому C#.

2.1. Все методы по выявлению искомого IP адреса уже известны осталось реализовать.

Аналогично находим сервис который установил соединение, приведу только основную строку

Результатом которой будет:

Из строки аналогично перыдущему шагу извлекаем 3й столбец, и убираем все что после «:». Как результат имеем наш искомый IP.

2.2. Блокировка IP в Windows. Если в Linux есть Blackhole и iptables, то метод блокировки IP адреса в одну строку, без использования брандмауэра, в Windows оказался непривычним,

но уж какие инструменты были…

Ключевой параметр «if 1» посылаем маршрут на Loopback (Отобразить доступные интерфейсы можно выполнив route print ). И ВАЖНО! Теперь программу требуется запускать с правами администратора, поскольку изменение маршрута требует повышения прав.

2.3. Отображение и сохранение выявленых IP адресов задача тривиальная и пояснения не требует. Если подумать, то можно обрабатывать и файл ad_svc.trace самого AnyDesk, но об этом я сразу не подумал + возможно на него стоит ограничение.

2.4. Странное неодинаковое поведение программы заключается в том, что при «taskkill» процесса службы в Windows 10 она перезапускается автоматически, в Windows 8 завершается, оставляя только процесс консоли и без переподключения, в общем нелогично и это неточно.

Удаление подключившегося к серверу процесса, позволяет «форсировать» переподключение на следующий адрес. Реализуется аналогично предыдущим командам, поэтому привожу только:

Дополнительно запускаем программу AnyDesk.

2.5. Проверять состояние AnyDesk будем 1 раз в минуту (или чаще?), и если она подключилась т.е. соединение ESTABLISHED — этот IP блокировать, и опять все заново — ждать пока подключится, блокировать и ждать.

Был «набросан» код, для визуализации процесса решено «+» указывать найденный и блокированный IP, а «.» — повтор проверки без успешного сосединения со стороны AnyDesk.

Программа работала на нескольких компьютерах с разными Windows ОС, с версиями AnyDesk 5 и 6. За 500 итераций собиралось около 80 адресов. За 2500 — 87 и так далее…

Со временем количество блокируемых IP дошло до 100+.

Ссылка на финальный текстовый файл (blacklist) с адресами: >>раз >два host boot-01.net.anydesk.com

как и DNSLookup дают только один IP адрес, но этот адрес вариативен. При анализе соединенией TCPView нам возвращаются PTR записи IP адресов типа relay-*.net.anydesk.com.

Теоретически: раз пинг иногда проходит на неизвестный незаблокированный хост boot-01.net.anydesk.com мы можем найти эти ip и заблокировать, эту реализацию сделать обычным скриптом под ОС Linux, тут как раз устанавливать AnyDesk не нужно. Анализ показал что эти IP часто «пересекаются» с найденными из нашего списка. Возможно это как раз этот хост, к которому и подключается программа до того, как начинает «перебирать» известные IP. Вероятно я позже дополню статью 2й частью поисков хостов, хотя на данный момент сама программа внутри сети не устанавливает внешнее соединение вообще.

Update 15.08.2020: пользователь Хабра @prymalbeets123 обратил мое внимание что существует хост relays.net.anydesk.com которому соответсвует 391 IP адрес, файл с их перечнем можно найти по указанным выше ссылкам как корректный. Замечено что у меня собранных наблюдением за программой AnyDesk адресов меньше, но есть те которые не входят в общие 391 и они резолвятся «левыми» доменными именами, получается что я также «собирал» адреса тех кто инициировал подключение к моему компьютеру :).

Надеюсь ничего противоправного Вы не увидели в вышеизложенном, а создатели AnyDesk отнесутся к моим действиям по-спортивному.

Почему AnyDesk не работает?

Почему AnyDesk не подключается?

Если вы столкнулись с прерываниями по прошествии определенного времени в сеансе, перейдите в «Настройки» и перейдите на вкладку «Подключения». Отключить прямые подключения. Вы также можете настроить порт прослушивания в вашем брандмауэре для AnyDesk в настройках безопасности. … См. Параметры безопасности и настройте параметры на удаленном клиенте.

AnyDesk не в сети?

Да. Ни настроенные клиенты AnyDesk, ни сервер устройства не обмениваются ни одним байтом с нашими серверами. Проверка лицензии выполняется криптографически и в автономном режиме. Следовательно, он также может работать в локальных сетях без доступа в Интернет.

Как исправить ошибку AnyDesk?

Убедитесь, что AnyDesk запущен на удаленном компьютере и подключен к Интернету. Это сообщение отображается либо из-за медленного подключения к Интернету, либо из-за неправильно настроенного брандмауэра, либо из-за общей проблемы с сетью. 3.

Как включить разрешить AnyDesk?

Перейдите в Настройки и переключитесь на Безопасность, чтобы настроить AnyDesk в соответствии с вашими предпочтениями. Есть три варианта входящих запросов: Разрешить всегда.

Как разрешить использование AnyDesk без разрешения?

Все, что вам нужно сделать, это установить пароль на вкладке «Безопасность» учетной записи AnyDesk. Кроме того, вы можете добавить этот удаленный компьютер в свою адресную книгу (доступно не для всех лицензий).

Работает ли AnyDesk после удаления?

Нет, после удаления приложения AnyDesk со своего телефона никто не сможет получить к нему доступ.

Можно ли взломать AnyDesk?

Нет, после удаления приложения AnyDesk со своего телефона никто не сможет получить к нему доступ. Но всегда помните одну вещь, которая никогда не позволяет никому получать удаленный доступ к вашему телефону с помощью каких-либо приложений с удаленным доступом. Будьте начеку и держитесь подальше от мошенников.

AnyDesk использует много данных?

При такой настройке потребление данных составляло около 1,5 гигабайт, в результате средняя скорость передачи данных составляла 416 килобайт в секунду (3,3 Мбит / с). Качество низкое, задержка высокая. … При такой настройке счетчик интерфейса был на 6,5 Гбайт, в то время как файл anydesk имел размер 5,9 Гбайт.

Что лучше AnyDesk или TeamViewer?

AnyDesk предоставляет такие функции, как опросы и обратная связь, удаленный мониторинг сервера, управление удаленным рабочим столом, удаленный доступ, информационная панель и т. Д. Принимая во внимание, что TeamViewer обеспечивает опросы и обратную связь, удаленный мониторинг сервера, совместное использование экрана, информационную панель, совместное использование файлов и другие подобные функции.

Как разблокировать AnyDesk?

Вы можете найти список контроля доступа на вкладке безопасности в настройках AnyDesk. Чтобы активировать контроль доступа, необходимо разблокировать вкладку безопасности. Используйте кнопку +, чтобы добавить запись. Текстовая запись появится внизу списка.

Как перезапустить AnyDesk?

К счастью, с AnyDesk вы сможете перезагрузить компьютер удаленно (необходимо нажать кнопку «Удаленная перезагрузка»). Чтобы найти эту кнопку, выберите «Действия» (меню со значком мигания), а затем «Перезагрузить удаленную машину».

Как узнать, подключен ли AnyDesk?

В списке недавних сеансов отображаются все контакты, к которым был подключен исходящий сеанс. Введите идентификатор / псевдоним или имя в адресной метке, чтобы отфильтровать список. Используйте клавиши со стрелками для автозаполнения и подключения.

Как мне принять запрос AnyDesk?

Чтобы начать сеанс, запрос должен быть принят либо путем нажатия кнопки «Принять» в окне принятия, либо путем отправки действительных учетных данных (см. «Автоматический доступ»). Есть три варианта входящих запросов на сеанс: Разрешить всегда. Разрешить, только когда открыто главное окно AnyDesk.

Может ли AnyDesk пробуждаться по локальной сети?

Или теперь вы можете пойти более простым путем и использовать новую функцию AnyDesk Wake-On-LAN! Название уже говорит вам все, что вам нужно знать: вы просто будите спящее устройство. Во-первых, вам нужно определить, какие устройства должны иметь разрешение на активацию друг друга.

Может AnyDesk передавать файлы?

Благодаря интуитивно понятным функциям копирования и вставки приложение AnyDesk упрощает удаленную передачу файлов. … Кроме того, для инициирования передачи файла требуется всего несколько щелчков мышью в окне сеанса, а надежная передача файлов всех типов на различные платформы обеспечивается приложением AnyDesk.

Anydesk не подключается к серверу windows 10

Настройка подключения без подтверждения в AnyDesk

Чтобы настроить неконтролируемый доступ в AnyDesk, нужно сначала установить программу. После того, как ЭниДеск скачан, нужно запустить программу и нажать на кнопку установки, так как подключение без подтверждения может работать, если программа установлена.

Теперь можно перейти к настройке подключения без подтверждения, то есть неконтролируемого доступа.

Настройка неконтролируемого доступа

Ниже представлена инструкция как в AnyDesk подключаться без подтверждения.

Откройте “Настройки”, для этого нажмите на кнопку с названием “Общие”, там выберите пункт “Настройки”.

Затем перейдите в меню “Безопасность”.

Нажимаем на красную кнопку “Разблокировать настройки безопасности”. Без этого в AnyDesk настроить постоянный доступ не получится, так как по умолчанию программа запускается без прав администратора.

Откроется системное окно с запросом на разрешение внесения изменений.

Нажимаем на кнопку “Да”.

Этот разблокирует пункт “Разрешить неконтролируемый доступ”.

Затем нажимаете на чекбокс или текст, чтобы активировать функцию.

Перед тем, как активируется постоянный доступ, будет предложено установить пароль. Это обязательное действие, устанавливайте сложный пароль и запомните его.

По сути этот всё, что нужно знать, чтобы понять как настроить неконтролируемый доступ в AnyDesk.

После этого на другом компьютере, с которого будет происходить удалённое подключение, вводится ID либо псевдоним компьютера, на котором производилась настройка неконтролируемого доступа, и нажимаете кнопку “Подключиться”.

Откроется окно авторизации, в нём вводится пароль и ставится галочка “Входить автоматически”.

После этого подключение будет автоматическим, остаётся только ввести ID либо псевдоним удалённого ПК, на котором настроен в AnyDesk подключение без подтверждения, нажать кнопку “Подключиться”. Подключение будет происходить сразу же, без окна с запросом на подключение и никто не должен будет нажимать кнопку “Принять”. Это всё по вопросу как настроить AnyDesk чтобы подключаться без подтверждения.

Что делать, если не получается в AnyDesk отключить запрос на подключение?

Закройте AnyDesk, если программа запущена, затем нажмите на иконке ЭниДеск правой кнопкой мыши, в открывшемся контекстном меню нажмите на “Запустить от имени администратора”.

Далее выполните все действия, описанные выше. Проследите, что пароль вводится латинскими буквами.

Раз AnyDesk запущен от имени администратора, то в меню “Безопасность” не будет пункта “Разблокировать настройки безопасности”. После чего должно активироваться в AnyDesk автоматическое подключение.

Как отключить неконтролируемый доступ?

Чтобы отключить неконтролируемый доступ, нужно удалить токены авторизации, которые сохраняются после первого удачного подключения с автоматическим доступом.

Откройте настройки и перейдите в меню “Безопасность”. Нажмите на кнопку “Удалить токены авторизации”.

После этого, все подключения, которые были сохранены, будут удалены.

Далее нужно изменить пароль. Так как если оставить прежний, то можно будет вновь подключиться, токен будет сохранён и активируется неконтролируемый доступ.

Как только измените пароль, при попытке подключения к удалённому компьютеру, на нём будет отображено окно с запросом на подключение.

Как настроить неконтролируемый удалённый доступ с помощью программы AnyDesk

Как сделать возможным доступ к удалённому компьютеру без необходимости подтверждения каждый раз подключения удалённым пользователем? Если нужно иметь такой доступ, например, к компьютеру неопытных пользователей из числа близких или к собственному же устройству, находясь в другом месте и используя другое устройство. Хороший выбор для этих целей – программа AnyDesk. Это кроссплатформенный продукт.

Он охватывает возможности удалённого подключения между компьютерами на базе Windows, Mac, Chrome OS, Linux и мобильными устройствами. И с помощью этой программы можно настроить неконтролируемый доступ к компьютеру. Рассмотрим, как это делается на примере версии AnyDesk для Windows.

Чтобы неконтролируемый доступ к компьютеру был возможен, необходимо установить программу AnyDesk. Она поставляется изначально в портативной версии и может быть использована для разовых удалённых сеансов без инсталляции.

Скачиваем программу на её официальном сайте:

Запускаем AnyDesk, устанавливаем.

После установки программа будет автоматически загружаться вместе с Windows и работать в фоне, таким образом, собственно, и обеспечивая неконтролируемый доступ. Вызвать её для активности можно из системного трея.

Итак, на компьютере, к которому нужно беспрепятственно удалённо подключаться, установлена программа AnyDesk.

Открываем её настройки.

Идём в раздел «Безопасность». Кликаем «Разблокировать настройки безопасности».

Подтверждаем это с правами администратора.

Далее в том же разделе «Безопасность» ставим галочку «Разрешать неконтролируемый доступ». Придумываем, вводим и подтверждаем пароль. Жмём «Применить».

На этом всё. Далее нужно записать этот пароль и идентификатор AnyDesk текущего компьютера. Он отображается в главном окошке программы.

Чтобы удалённо подключиться к компьютеру, для которого настроен неконтролируемый доступ, запускаем программу AnyDesk. Вводим идентификатор компьютера с неконтролируемым доступом.

Затем указываем пароль и, если нужно, ставим галочку «Входить автоматически». Жмём «Ок».

Если была поставлена галочка автоматического входа, в таком случае пароль на данном управляющем компьютере впредь запрашиваться программой не будет. И для удалённого подключения достаточно сделать двойной клик на подключении в графе избранного или недавних сеансов.

Такой автоматический вход в дальнейшем можно сбросить. Делается это на компьютере с настроенным неконтролируемым доступом. Заходим в раздел настроек «Безопасность», разблокируем их с правами администратора. И в графе «Неконтролируемый доступ» жмём кнопку «Удалить токены авторизации».

Этот ход сбросит автоматический вход на всех удалённых компьютерах, где запоминался пароль при подключении. И пароль нужно будет вводить снова. Ну или, как вариант, можно просто поменять пароль неконтролируемого доступа.

Активное развитие IT-технологий обусловило перемещение огромной доли коммуникаций людей в Интернет. И среди таких коммуникаций Читать далее

Как передать по Интернету файл с огромным весом? Реально огромным – файл бэкапа, какой-нибудь увесистой Читать далее

TeamViewer – одна из самых популярных программ для удалённого доступа среди обывателей. Её некоммерческое использование Читать далее

Для удаленного доступа на рынке Windows-софта существует масса предложений от сторонних разработчиков как то: TeamViewer, Читать далее

Анализ возможности блокировки приложения для удаленного управления компьютером по сети, на примере AnyDesk

Когда в один прекрасный день начальник поднимает вопрос: «Почему у некоторых есть удаленный доступ к раб.компьютеру, без получения дополнительных разрешений на использование?»,

возникает задача «прикрыть» лазейку.

| Если Вы знаете что такое блокировка сетевого пакета по его содержимому и Вас она устраивает, то остальной материал не предназначен для Вас. |

Пробуя пойти от обратного, на самом сайте говорится о том, что должно быть разрешено для работы программы, соответственно была заблокирована DNS запись *.net.anydesk.com. Но AnyDesk не прост, блокировка доменного имени ему нипочем.

собрать адреса от хоста relays.net.anydesk.com

на данный момент их 391 адрес. Со знанием этого, остальная часть статьи становится просто беллетристикой.

Когда-то у меня была решена задача по блокировке «Anyplace Control» который попадал к нам с каким-то сомнительным ПО и решена она была блокировкий всего нескольких IP (я подстраховывал антивирус). Задача же с AnyDesk, после того как я вручную собрал больше десятка IP адресов, подзадорила уйти от рутинного ручного труда.

Также было обнаружено что в «C:\ProgramData\AnyDesk» есть ряд файлов с настройками и т.п., а в файл ad_svc.trace собираются события о подключениях и неудачах.

Как уже было сказано блокировка *.anydesk.com не дала никаких результатов в работе программы, было решено поанализировать поведение программы в стрессовых ситуациях. TCPView от Sysinternals в руки и вперед!

1.1. Видно что «висит» несколько интересующих нас процессов, и лишь тот который связывается с адресом извне нам интересен. Порты к которым подключается перебираются, из того что я видел это: 80, 443, 6568. 🙂 80 и 443 нам точно блокировать нельзя.

1.2. После блокировки адреса через роутер, спокойно выбирается другой адрес.

| 1.3. Консоль наше ВСЁ! Определяем PID и тут мне немного подфартило, что AnyDesk был установлен сервисом, соответсвенно искомый PID единственный. | 1.4. Определяем по PID процесса IP адрес сервера сервисов. |

| |

Так как программа для выявления IP адресов вероятно будет работать только на моем ПК, у меня нет никаких ограничений в удобстве и лени поэтому C#.

2.1. Все методы по выявлению искомого IP адреса уже известны осталось реализовать.

Аналогично находим сервис который установил соединение, приведу только основную строку

Результатом которой будет:

Из строки аналогично перыдущему шагу извлекаем 3й столбец, и убираем все что после «:». Как результат имеем наш искомый IP.

2.2. Блокировка IP в Windows. Если в Linux есть Blackhole и iptables, то метод блокировки IP адреса в одну строку, без использования брандмауэра, в Windows оказался непривычним,

но уж какие инструменты были…

Ключевой параметр «if 1» посылаем маршрут на Loopback (Отобразить доступные интерфейсы можно выполнив route print ). И ВАЖНО! Теперь программу требуется запускать с правами администратора, поскольку изменение маршрута требует повышения прав.

2.3. Отображение и сохранение выявленых IP адресов задача тривиальная и пояснения не требует. Если подумать, то можно обрабатывать и файл ad_svc.trace самого AnyDesk, но об этом я сразу не подумал + возможно на него стоит ограничение.

2.4. Странное неодинаковое поведение программы заключается в том, что при «taskkill» процесса службы в Windows 10 она перезапускается автоматически, в Windows 8 завершается, оставляя только процесс консоли и без переподключения, в общем нелогично и это неточно.

Удаление подключившегося к серверу процесса, позволяет «форсировать» переподключение на следующий адрес. Реализуется аналогично предыдущим командам, поэтому привожу только:

Дополнительно запускаем программу AnyDesk.

2.5. Проверять состояние AnyDesk будем 1 раз в минуту (или чаще?), и если она подключилась т.е. соединение ESTABLISHED — этот IP блокировать, и опять все заново — ждать пока подключится, блокировать и ждать.

Был «набросан» код, для визуализации процесса решено «+» указывать найденный и блокированный IP, а «.» — повтор проверки без успешного сосединения со стороны AnyDesk.

Программа работала на нескольких компьютерах с разными Windows ОС, с версиями AnyDesk 5 и 6. За 500 итераций собиралось около 80 адресов. За 2500 — 87 и так далее…

Со временем количество блокируемых IP дошло до 100+.

Ссылка на финальный текстовый файл (blacklist) с адресами: >>раз >два host boot-01.net.anydesk.com

как и DNSLookup дают только один IP адрес, но этот адрес вариативен. При анализе соединенией TCPView нам возвращаются PTR записи IP адресов типа relay-*.net.anydesk.com.

Теоретически: раз пинг иногда проходит на неизвестный незаблокированный хост boot-01.net.anydesk.com мы можем найти эти ip и заблокировать, эту реализацию сделать обычным скриптом под ОС Linux, тут как раз устанавливать AnyDesk не нужно. Анализ показал что эти IP часто «пересекаются» с найденными из нашего списка. Возможно это как раз этот хост, к которому и подключается программа до того, как начинает «перебирать» известные IP. Вероятно я позже дополню статью 2й частью поисков хостов, хотя на данный момент сама программа внутри сети не устанавливает внешнее соединение вообще.

Update 15.08.2020: пользователь Хабра @prymalbeets123 обратил мое внимание что существует хост relays.net.anydesk.com которому соответсвует 391 IP адрес, файл с их перечнем можно найти по указанным выше ссылкам как корректный. Замечено что у меня собранных наблюдением за программой AnyDesk адресов меньше, но есть те которые не входят в общие 391 и они резолвятся «левыми» доменными именами, получается что я также «собирал» адреса тех кто инициировал подключение к моему компьютеру :).

Надеюсь ничего противоправного Вы не увидели в вышеизложенном, а создатели AnyDesk отнесутся к моим действиям по-спортивному.

Читают сейчас

Редакторский дайджест

Присылаем лучшие статьи раз в месяц

Скоро на этот адрес придет письмо. Подтвердите подписку, если всё в силе.

Похожие публикации

Гарантированная локализация/русификация консоли Windows

Microsoft исправила проблему с сетевым соединением в Windows 10, возникшую после предыдущего обновления системы

Пользователи электромобилей Tesla начали тестировать обновленный режим удаленного управления «Smart Summon»

Курсы

AdBlock похитил этот баннер, но баннеры не зубы — отрастут

Минуточку внимания

Комментарии 37

Великий китайский файервол заблокировал ESNI, а мы по старинке перебираем IP? Нет, спасибо, все что явно не разрешено — запрещено. Хочешь HTTPS до сайтов кроме списка — обоснуй, добавим.

Тогда проще сразу весь интернет заблокировать, ведь 99% сайтов работать и так не будет.

Такой подход «работа только по белым спискам» очень дорог и возможен только там, где большой штат айтишников. Причем сотрудники (а точнее их руководители) должны понимать и соглашаться, что 1) запросы на добавление сайтов будут выполняться с задержкой 2) периодически, ранее работавшие сайты перестанут работать целиком или частично.

Обычно такой подход (белые списки) показатель или ну очень сильно заточенной на безопасность организации или признак «мамкиного админа», который в книжках за 1997 год прочитал «про это», а на практике так и не пробовал (никого не хочу обидеть).

Вы попробуйте разрешить работу с каким-то сайтом, где публикуются журналы (платная подписка). Там, чтобы показать вам контент, данные подгружаются с большого количества других доменов. Причем половина из них — технические домены и их имена могут меняться (cdn). Я уже молчу, что на нужных по работе сайтах будут ссылки на ютуб и прочие общие сайты (которые нужны пользователю, заходящему на этот сайт).

При современном интернете (доступном с любого утюга) запрет на посещение левых сайтов может быть продиктован только безопасностью. А это решается значительно дешевле, проще, быстрее и лучше, чем белые списки (особенно с cdn, ага)

Да не сложно для известных программ. Более того, это более правильный выбор, чем устанавливать ПО на каждую машину. Но это работает ровно до тех пор, пока не станет использоваться новое ПО (или не обновиться текущее).

Правильный вариант (имхо) — мониторинг ПК сотрудников + орг. выводы

Люди должны понимать, что так делать нельзя, а если не понимают, то надо выявлять и показывать, что так делать нельзя

Метод windows domain админа — «а че, у вас мона запускать всяку херь, не прописанную в GPO?»

Метод linux админа — «а че, у вас можно запускать всяку херь, не прописанную в selinux?»

Метод MTCRE или CCNA — «а че, у вас __снаружи__ на х.з. какой порт клиента может коххектится х.з. кто х.з откуда?»

После того, как я в своей жизни прошел все 3 метода, я пришел к 4-му.

«Шеф, это не техническая, это административная проблема! Зачем они это делают? Ну не фильмы ве они смотрят, а работу работают. Шеф, ты порешай вопрос, почему в рабочее время народ не успевает сделать работу.»

Метод MTCRE или CCNA — «а че, у вас __снаружи__ на х.з. какой порт клиента может коххектится х.з. кто х.з откуда?»

мне больше нравятся два других способа:

Это легко реализуется для обычных пользователей и называется SRP.

Но чаще всего проблема возникает с «необычными пользователями» — разработчиками/программистами/техподдержкой и пр. Тем, кому приходится давать права на запуск от админа (в том или ином виде). Не все разработчики, даже в 2020 понимают, что программа не должна требовать прав админа для своей штатной работы. Например, медицинские программы, идущие с дорогим оборудованием вообще, по ощущениям, писались студентами на коленке в год выхода windows xp.

Это не техническая, а административная проблема. Решается мониторингом запущенных процессов/портов и соответствующими оргвыводами

В винде просто запрещается запуск ПО кроме как из разрешенных каталогов, куда обычные пользователи писать не могут. И все — не будет разницы распаковывается, запускается или еще что-то делается. А если человек админ, то технические меры это не решение. Не надо на это тратить усилия (*кроме некоторых случаев, но это не та ситуация).

Смотрите, статья соответствует теме (хотя ProcessMonitor-ом и скриптом это бы нашлось быстрее и универсальнее). А вот комментарии говорят о том, что не все понимают, что это не механизм обеспечения запрета удаленного доступа. Это частная задача. Невозможно техническими средствами гарантированно ограничить удаленный доступ к своему ПК в обычной корпоративной сети* *(без dlp и прочего).

Количество стороннего ПО, которое может предоставлять доступ к ПК много. Оно появляется ежеминутно. Достаточно просто погуглить и установить его просто «накликав». Более того, есть сырцы того же vnc, которые скомпилировать сможет и школьник (со своим портом и названием процесса). Таким образом, выбирать «любимчика» (как сказано в статье) — это решение частной задачи, не имеющей никакого отношения к ИБ. Умные «несогласные» выберут редкоиспользуемый софт, на который никто не обратит внимание. Кстати, известный софт удаленного доступа более безопасен (с точки зрения его неправомерного использования третьими лицами), нежели кустарные поделки.

Кроме того, сейчас большое количество ПО имеет или может иметь встроенный функционал удаленного доступа. Банальный пример — хром. Сейчас скайп позволяет демонстрировать свой рабочий стол. А кто гарантирует, что при обновлении версии скайпа не станет доступна возможность управлять этим столом? А тот же зум?

Один из главных механизмов обеспечения безопасности это административные меры. Кроме шуток. А для того, чтобы люди относились к этому серьезно — есть механизм контроля по выполнению этих мер. Это мониторинг. После нескольких разговоров с руководством, «неспрошальщики» перестанут делать глупости.

ps блокировать по ip это плохой вариант, т.к. anydesk может в любое время что-то поменять в своей cdn а вы потом будете искать — почему не открывается какая-то менюшка рабочего сайта

Помогите с подключением к удаленному рабочему столу

Всем привет, я излазил все интернеты на предмет решения моей проблемы и то ли из-за своей тупости не могу что-то понять, то ли еще раз первое.

Не судите строго, решил написать, так как хз уже у кого спросить.

В общем, проблема следующая:

Имеется Ролтер TP-LINK 1045ND

Имеется работа в другом городе и этот вирус дома.

Я все настроил, создал VPN-подключение на компе (WIN10 PRO), но при попытке подключения выдает ошибку и не пускает.

Интересно : когда я подключаю комп через телефон, а телефон подключен к ви-фи этого самого роутера, все работает прекрасно.

Есть на квартире в городе такой же роутер, вот там все работает без костылей.

Буду очень благодарен, если поможете в решении проблемы. Можете полить прям из бочки, но ПАМАГИТИ.

Дубликаты не найдены

Лига Сисадминов

557 постов 11.3K подписчиков

Правила сообщества

— # mount /dev/good_story /sysodmins_league

— # mount /dev/photo_it /sysodmins_league

— # mount /dev/best_practice /sysodmins_league

— # mount /dev/tutorial /sysodmins_league

Имеется ролтен и этот вирус дома? Проброс портов настроили на роутере нужных для vpn, ip белый?

Так в городе то без проброса работает все, только нажать.

Ошибку в студию. Гуглите «Ошибка 809 при подключении к VPN». Включите инкапсуляцию, разрешите IPSEC.

Вот вам 2 заклинания:

Запускаем CMD как Администратор и выполняем 2 команды:

REG ADD HKLM\SYSTEM\CurrentControlSet\Services\PolicyAgent /v AssumeUDPEncapsulationContextOnSendRule /t REG_DWORD /d 0x2 /f

REG ADD HKLM\SYSTEM\CurrentControlSet\Services\RasMan\Parameters /v ProhibitIpSec /t REG_DWORD /d 0x0 /f

>>Я все настроил, создал VPN-подключение на компе (WIN10 PRO), но при попытке подключения выдает ошибку и не пускает.

Ваш поставщик услуг не выдает белый ip адрес, вы сидите за натом и поэтому соединение не установится. Меняйте провайдера, требуйте/покупайте у него белый ip адрес, либо используйте программы на подобии AmmyAdmin, AnyDesk, TeamViewer

поэтому соединение не установится

Но есть и обходное решение. Можно исправить этот недостаток, включив поддержку протокола NAT—T, который позволяет инкапсулировать пакеты протокола ESP 50 в UDP пакеты по порту 4500. NAT-T включен по-умолчанию почти во всех операционных системах (iOS, Android, Linux), кроме Windows.

Если VPN сервер L2TP/IPsec находится за NAT, то для корректного подключения внешних клиентов через NAT необходимо на стороне Windows сервера и клиента внести изменение в реестр, разрешающее UDP инкапсуляцию пакетов для L2TP и поддержку (NAT-T) для IPsec.

AmmyAdmin, AnyDesk, TeamViewer дно, по сравнению с этим opensource вариантом https://rvisit.net/index_ru.html?lang=ru По той простой причине, что не может быть закладок, есть цифровая подпись, нет ни каких ограничений для коммерческого использования, любой нужный функционал легко добавлять, что на сервер, что в клиент, если маленько знаешь программирование.

Я понимаю что каждый хвалит свое болото, но: нет передачи файлов, нет чата, неудобный интерфейс, кастомизации никакой нет в принципе, без вариантов работы с телефона. В GO не разбираюсь и чем дописывать софтину под себя, проще уже с нуля написать, если на то пошло.

Из плюсов: понравился опенсорс, легкий вес, скорость работы.

Поддерживает работу любого клиента VNC, есть файловый менеджер. На телефон есть масса разных vnc клиентов.

Может я чего-то не понимаю, но где там файловый менеджер и каким боком любой vnc-клиент подключится на 9-значный набор цифр?

Моя ошибка. Я глянул просто visit, а надо было revisit) Да, с таким функционалом зачетная вещь получается, нужно будет потестить и внедрить. Спасибо что открыли мне глаза!

подключение к провайдеру L2TP, а подключение к работе VPN какого типа?

Вообще, попробуй это:

Это тоже колдовал, бестолку.

Ебать хуйню какуюто про нат несут далбаебы. про белосерый адрес тут дичь несут.

Не слушай их. Прежде всего проверь коннет. Есть ли он вообще. Далее фаервол и маршруты. Далее пингани с роутера удаленеый хост, к которому надо получить рдп. Потом с компа пингани. А там видно будет.

Кстате L2TP с IPsec? Если да, то оьщий ключ не забыл ввести?

И да. Сам l2tp поднят на роутере или из винды?

поднят l2tp на роутере. ключ не забыл. пинг проходит.

«создал VPN-подключение на компе (WIN10 PRO)» ну тогда я вас не так понял, думал вы нажали создать новое входящее соединение.

попробуйте такой вариант если заработает дело в закрытых портах

>>но при попытке подключения выдает ошибку и не пускает.

скрин ошибки пожалуйста

Знать бы что за ошибка еще. А так вполне возможно что пров режет vpn, в том числе через l2tp

В городе тот же провайдер, не режет. и тут звонил, уточнял, все ок у них.

Вам нужно иметь внешний ip, и пробросить 1 порт.

Без этих двух условий, не реализуемо.

Без этих двух условий, не реализуемо.

Как выше писали, потому что NAT-T включен по-умолчанию почти во всех операционных системах (iOS, Android, Linux), кроме Windows.

И там же написано, как его включить.

Ошибка при подключении по RDP (CreedSSP encryption oracle remediation)

8 мая 2018 года компания Microsoft выпустила новое обновление устраняющее уязвимость в удалённом выполнении кода в незакрепленных версиях CredSSP (поставщик проверки подлинности, который обрабатывает запросы проверки подлинности для других приложений). Злоумышленники, использующие эту уязвимость, могли передавать данные пользователя для выполнения кода в целевой системе, включая установку и удаление произвольного программного обеспечения, удаление или изменение данных на сервере, создание учётных записей с любыми правами. При этом, после обновления, многие пользователи, при попытке подключения к удалённому рабочему столу, столкнулись с ошибкой «CredSSP encryption oracle remediation»:

На самом деле это не является ошибкой, это является уведомлением о проблеме безопасности давно не обновлённого сервера.

Microsoft отреагировала на уязвимость и приступила к устранению проблемы, поделив шаги на 3 этапа.

Результат первого этапа – обновление от 13 марта 2018 года, для CredSSP и RDP, которое закрывает дыру в безопасности и добавляет новый пункт в групповые политики.

Результат второго этапа – обновление от 17 апреля 2018 года, которое предупреждает о небезопасном соединении, если у сервера или клиента будет уязвимые CredSSP или RDP.

Результат третьего этапа – как раз обновление от 8 мая 2018 г.

Для решения проблемы требуется на время отключить на компьютере, с которого Вы пытаетесь подключиться, данное блокирующее уведомление о проблеме безопасности.

Политика должна располагаться по пути:

Политика имеет 3 опции:

1. Vulnerable (оставить уязвимость) – клиенты смогут подключаться как раньше, не зависимо от того, пропатчены они или нет. Это уязвимый уровень безопасности.

2. Mitigated (уменьшить риск) – клиенты не смогут подключаться к непропатченым серверам, в свою очередь серверы смогут принимать непропатченных клиентов. Средний уровень безопасности.

3. Force Updated Clients (принудительно принимать обновленные клиенты) – безопасный уровень взаимодействия клиентов – соединение установлено не будет, если один из пары клиент-сервер имеет не пропатченный RDP.

Необходимо включить политику, выбрав «Enabled» (Включено) и установить значение параметра в выпадающем списке на «Vulnerable» (Оставить уязвимость).

После проделанных действий, Вы сможете подключаться к серверу также, как и раньше.

Как только вы подключились к серверу, установите последние обновления Windows. Если возникает ошибка, при попытке установки обновления, проверьте запущена ли служба «Windows Update» (Центр обновления Windows).

Служба располагается по пути:

Если служба не запускается, проверьте, разрешён ли её запуск – статус не должен быть «Disabled» (Отключена).

Для Windows Server 2008 R2 SP1 или Windows Server 2012 R2 мы можете установить не все обновления, а только одно, которое устраняет эту уязвимость, сокращая время на решение проблемы подключения к серверу.

Скачать обновление можно с сайта Microsoft на странице описания уязвимости ( https://portal.msrc.microsoft.com/en-us/security-guidance/ad. ):

После того, как сервер будет обновлен, необходимо в политике «Encryption Oracle Remediation» (Исправление уязвимости шифрующего оракула) будет изменить опцию с Vulnerable (оставить уязвимость), на Force Updated Clients (принудительно принимать обновленные клиенты), но в этом случае все клиенты должны быть так же обновлены или на Mitigated (уменьшить риск), что даст возможность подключаться к серверу непропатченным клиентам.

Все образы операционных систем Windows Server, предлагаемые облачными сервисами МАРС Телеком, содержат все последние обновления и после создания нового или пересоздания сервера проблем подключения к нему с ошибкой «CredSSP encryption oracle remediation» уже не будет.